Outflank tiên phong tích hợp các mô hình ngôn ngữ lớn (LLM) nhằm đẩy nhanh quy trình nghiên cứu và phát triển, đồng thời duy trì các tiêu chuẩn chất lượng nghiêm ngặt. Cách tiếp cận này giúp các nhóm tập trung vào việc tinh chỉnh và thử nghiệm kỹ thuật cho bộ công cụ bảo mật Outflank Security Tooling (OST). Bộ công cụ này cung cấp khả năng né tránh tinh vi cho các chiến dịch phức tạp, xử lý các lỗ hổng nghiêm trọng.

Một nghiên cứu điển hình gần đây minh họa rõ điều này. Nghiên cứu đã chứng minh cách khám phá được hỗ trợ bởi AI tìm ra các giải pháp thay thế khả thi trong lớp lỗi “trapped COM object”. Lớp lỗi này ban đầu được James Forshaw mô tả chi tiết vào đầu năm 2025.

Lỗ Hổng COM Object Trên Windows: Thách Thức và Giải Pháp

Tổng Quan Về Lỗ Hổng COM Object

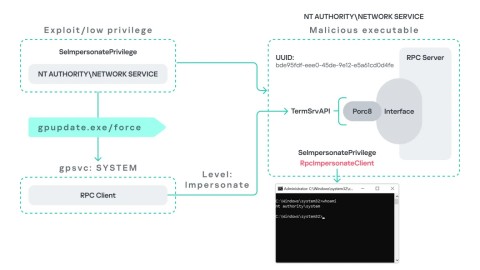

Phân tích của Forshaw nêu bật một lỗ hổng Windows liên quan đến các thể hiện Component Object Model (COM) bị ‘bẫy’. IBM X-Force Red sau đó đã vũ khí hóa lỗ hổng này để thực hiện di chuyển ngang không cần tệp.

Bằng chứng khái niệm (POC) của họ dựa trên việc chiếm quyền đăng ký COM của StdFont để trỏ đến System.Object. Điều này cho phép sử dụng reflection của .NET để tải các assembly thông qua lớp WaaSRemediationAgent qua DCOM.

Hạn Chế Trên Windows 11 Với PPL Protections

Tuy nhiên, phương pháp này gặp khó khăn trên Windows 11. Các biện pháp bảo vệ Protected Process Light (PPL) trong dịch vụ WaaSMedicSvc đã chặn việc inject runtime .NET.

Nhận thấy đây là giới hạn của một lớp COM cụ thể, chứ không phải bản thân lớp lỗi, các nhà nghiên cứu của Outflank đã tìm kiếm các giải pháp thay thế không phải PPL. Các giải pháp này cần hỗ trợ DCOM và lộ ra các primitive thực thi mã. Họ đã tận dụng LLM để hợp lý hóa quá trình khám phá, hướng tới khả năng khai thác zero-day hiệu quả.

Phương Pháp Nghiên Cứu Tấn Công Với Hỗ Trợ AI

Quy Trình Liệt Kê và Lọc COM Class

Phương pháp của Outflank sử dụng một framework riêng tư, lấy cảm hứng từ kiến trúc đa tác nhân như Argusee. Framework này điều phối các giai đoạn liệt kê và xác thực trong một hệ thống thống nhất.

Trong giai đoạn liệt kê, một công cụ C# tùy chỉnh quét registry Windows để tìm các lớp COM đã đăng ký. Công cụ này thu thập siêu dữ liệu như CLSID, ProgID, đường dẫn máy chủ, khả năng DCOM, chi tiết interface (bao gồm hỗ trợ IDispatch), và các thư viện kiểu được tham chiếu.

Kết quả là đầu ra JSON được lọc cho các ứng viên tiềm năng. Ví dụ, các lớp tham chiếu thư viện kiểu stdole, được sử dụng trong kỹ thuật của Forshaw để thực thi assembly .NET thông qua các đối tượng bị ‘bẫy’.

Việc lọc tự động xác định các vector tiềm năng, như chiếm quyền StdFont để truy cập System.Object và gọi Assembly.Load. Tuy nhiên, quá trình này dừng lại trước khi hoàn toàn tự động, chuyển đầu ra cho con người xem xét. Việc này nhằm kiểm tra và tinh chỉnh độ tin cậy. Mô hình lai này chứng tỏ hiệu quả, tránh được sự phức tạp của việc đào tạo các mô hình chuyên biệt cho phát triển mã độc.

Tạo Mã Khai Thác Bằng AI

Outflank đã khai thác GPT-4.1 để tạo mã client COM bằng C/C++ có chức năng cho các POC di chuyển ngang. Quá trình này được hướng dẫn bằng các prompt có cấu trúc bao gồm các chỉ dẫn hệ thống. Các chỉ dẫn này nhấn mạnh mã nguồn phải hoàn chỉnh, hoạt động được, có đầy đủ header, dependency, và các bình luận từng bước.

Các prompt cung cấp thông tin primitive về vector đối tượng bị ‘bẫy’. Ví dụ như điều hướng từ IDispatch đến ITypeInfo, phân giải thư viện kiểu và reflection .NET. Ngoài ra, chúng còn bao gồm các yêu cầu tiền đề trong registry như bật AllowDCOMReflection và OnlyUseLatestCLR, cùng với siêu dữ liệu chi tiết của lớp COM.

Ví dụ, nhắm mục tiêu vào lớp FileSystemImage (CLSID {2C941FC5-975B-59BE-A960-9A2A262853A5}) với interface IFileSystemImage và các tham chiếu stdole, LLM đã tạo ra mã nguồn tương tự ví dụ ForsHops của Forshaw. Mã này khởi tạo các đối tượng từ xa, chiếm quyền StdFont, tạo các thể hiện System.Object bị ‘bẫy’, và tải các assembly .NET.

Đoạn mã được tạo bởi AI này, không chỉnh sửa và được chia sẻ công khai, đã cho phép di chuyển ngang trên Windows 11 bằng cách ghi vào các tệp từ xa. Mặc dù nó gây ra lỗi crash client sau khi thực thi, việc tinh chỉnh cho các công cụ sản xuất được để lại cho các nhà thực hành. Đây là một bước tiến quan trọng trong việc tìm kiếm các lỗ hổng nghiêm trọng.

Kết Quả Khai Thác và IOCs

Mục Tiêu Di Chuyển Ngang Trên Windows 11

Kết quả cho thấy nhiều đối tượng COM bị ‘bẫy’ đã bỏ qua được các hạn chế của PPL. Điều này mở ra khả năng remote code execution mới trên các hệ thống Windows 11 được bảo vệ.

Mặc dù việc tạo mã vẫn cần sự can thiệp của con người để đạt được độ tin cậy cao nhất cho môi trường sản xuất, khả năng của LLM trong việc khám phá các biến thể đã được chứng minh. Điều này đặc biệt có giá trị trong việc phát hiện và phản ứng với các mối đe dọa trong an ninh mạng.

Các Chỉ Dẫn Về Mã Độc Hại (IOCs)

Các chỉ dẫn về mã độc hại (IOCs) được phát hiện rất phù hợp với POC gốc. Các IOCs này bao gồm các sửa đổi registry và tương tác DCOM.

- Sửa đổi Registry: Bao gồm các thay đổi liên quan đến đăng ký COM class, đặc biệt là việc chiếm quyền StdFont để trỏ đến các đối tượng độc hại như System.Object, và các thiết lập như AllowDCOMReflection, OnlyUseLatestCLR.

- Tương tác DCOM: Ghi nhận các hoạt động giao tiếp Distributed COM bất thường, đặc biệt là các kết nối đến các lớp COM bị ‘bẫy’ từ xa để thực thi mã hoặc tải assembly .NET.

Việc kết hợp các ví dụ cụ thể vào các prompt đã nâng cao độ tin cậy của LLM trong việc khám phá các biến thể. Tuy nhiên, nghiên cứu mở đòi hỏi các template thích ứng hơn. Sự tăng tốc này không chỉ mở rộng bộ công cụ né tránh của OST mà còn nhấn mạnh vai trò của LLM trong R&D tấn công, cho phép tập trung sâu hơn vào các kỹ thuật củng cố giữa các biện pháp phòng thủ Windows đang phát triển. Khả năng tìm kiếm các lỗ hổng nghiêm trọng mới là điểm đáng chú ý.

Ý Nghĩa Đối Với Nghiên Cứu Bảo Mật Tấn Công

Sự tăng tốc nhờ AI này không chỉ mở rộng bộ công cụ né tránh của OST mà còn nhấn mạnh vai trò của LLM trong nghiên cứu và phát triển tấn công. Nó cho phép tập trung sâu hơn vào các kỹ thuật củng cố giữa các biện pháp phòng thủ Windows đang phát triển. Điều này cũng thúc đẩy khả năng khai thác zero-day mới.

Việc sử dụng LLM giúp tự động hóa một phần đáng kể quá trình khám phá. Điều này giải phóng thời gian cho các nhà nghiên cứu để tập trung vào việc tinh chỉnh và kiểm tra các kỹ thuật phức tạp hơn, đẩy nhanh việc tìm kiếm các lỗ hổng nghiêm trọng tiềm tàng. Sự kết hợp giữa khả năng phân tích của con người và sức mạnh xử lý của AI là chìa khóa để vượt qua các rào cản phòng thủ hiện đại.