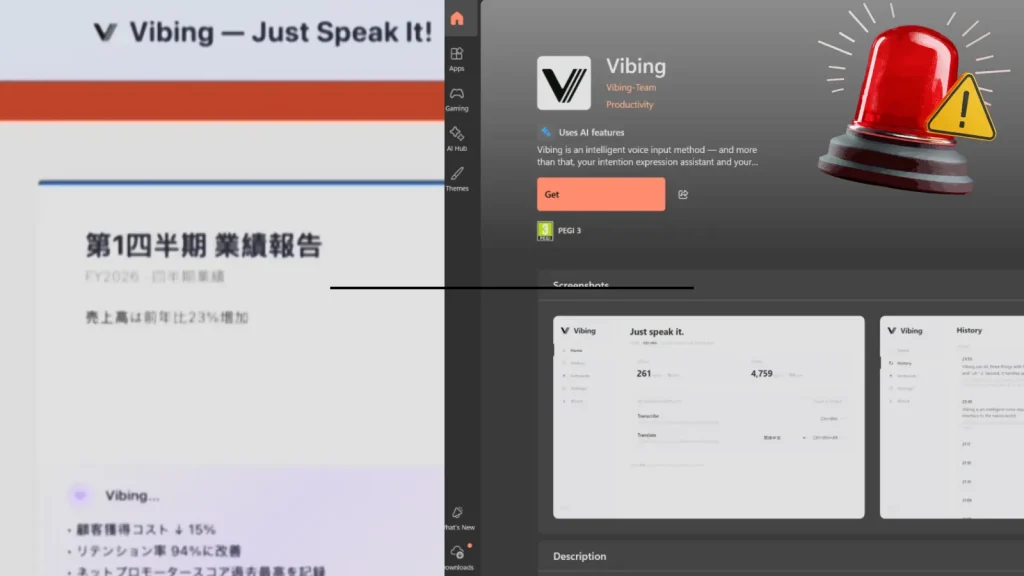

Tin tức bảo mật liên quan đến Vibing.exe trên Microsoft Store đang thu hút chú ý vì cách ứng dụng thu thập dữ liệu người dùng và tự động khởi chạy trên máy Windows sau khi cài đặt.

Phân tích hành vi của Vibing.exe

Theo thông tin từ nhà nghiên cứu an ninh mạng Kevin Beaumont, ứng dụng này được quảng bá như một giao diện cho “AI-native world”, nhưng lại ghi nhận và truyền dữ liệu nhạy cảm mà không có sự đồng ý rõ ràng từ người dùng. Đây là một trường hợp rủi ro bảo mật cần được theo dõi chặt chẽ trên các endpoint Windows.

Sau khi cài đặt, Vibing.exe tự cấu hình để chạy cùng lúc đăng nhập hệ thống. Ứng dụng giám sát hoạt động người dùng một cách tích cực và gửi telemetry tới một endpoint Azure Front Door được cấu hình sẵn. Việc sử dụng WebSockets cho giao tiếp có thể giúp vượt qua một số cấu hình chặn proxy.

Dữ liệu được thu thập

Ứng dụng được mô tả là có khả năng thu thập nhiều loại dữ liệu nhạy cảm và gắn mỗi gói dữ liệu truyền đi với một hardware GUID duy nhất. Cơ chế này cho phép liên kết ảnh chụp màn hình với từng máy cụ thể theo thời gian.

- Ảnh chụp màn hình của hoạt động trên máy người dùng.

- Mẫu giọng nói được ghi nhận trong quá trình sử dụng.

- Telemetry và dữ liệu hành vi ứng dụng.

- Hardware GUID để định danh thiết bị và theo dõi lâu dài.

Điểm đáng chú ý là thực hành theo dõi này không được nêu rõ trong giao diện người dùng hoặc tài liệu của ứng dụng, làm tăng nguy cơ bảo mật đối với môi trường doanh nghiệp và người dùng cuối.

Rủi ro an toàn thông tin từ mô hình phân phối

Phân tích OSINT cho thấy dự án được giới thiệu như một công cụ mã nguồn mở do cộng đồng xây dựng, trong khi kho GitHub chính thức https://github.com/microsoft/VibeVoice không chứa mã nguồn thực tế mà chỉ lưu một tệp nhị phân khoảng 80 MB.

Tệp thực thi này được ký số bởi Microsoft researcher Yaoyao Chang thông qua một SSL.com co-signer. Cách đóng gói và công bố như vậy tạo ra bề mặt tấn công lớn hơn cho hoạt động kiểm tra bảo mật, đánh giá chuỗi cung ứng phần mềm và xác minh nguồn gốc binary.

Theo phân tích được dẫn trên DoublePulsar, ứng dụng thể hiện mức độ minh bạch thấp và có thể né tránh quy trình rà soát nội bộ về privacy và security review. Trong bối cảnh đó, đây không phải là lỗ hổng CVE cụ thể, nhưng vẫn là một tin tức bảo mật đáng chú ý vì liên quan đến hành vi thu thập dữ liệu và quản trị triển khai phần mềm.

Chỉ dấu cần theo dõi trên hệ thống

Đối với đội ngũ threat hunting và quản trị viên, các chỉ dấu sau có thể dùng để phát hiện hoạt động liên quan đến phần mềm này trong môi trường nội bộ. Đây là các IOC kỹ thuật hữu ích cho việc kiểm tra endpoint và giám sát lưu lượng.

- vibing.exe

- Vibing Installer.exe

- vibing-api-ccegdhbrg2d6bsd7.b02.azurefd.net

Gợi ý kiểm tra nhanh trên Windows

Có thể rà soát tiến trình, tác vụ khởi động và kết nối mạng để xác định dấu vết triển khai. Một số lệnh CLI cơ bản có thể dùng trong quá trình điều tra ban đầu:

tasklist | findstr /i vibing

wmic startup get caption,command

netstat -ano | findstr /i azurefd

sc query type= service state= all | findstr /i vibingKhi phát hiện tiến trình hoặc kết nối bất thường, cần đối chiếu với nguồn cài đặt, chữ ký số và cấu hình tự khởi động trên máy trạm. Việc này đặc biệt quan trọng nếu tổ chức áp dụng chính sách an toàn thông tin nghiêm ngặt đối với ứng dụng bên thứ ba.

Nhận định về tác động đối với hệ thống

Hành vi tự động khởi chạy, thu thập dữ liệu nhạy cảm và truyền telemetry ra ngoài làm tăng nguy cơ bảo mật cho các máy Windows đang cài đặt ứng dụng. Đối với môi trường doanh nghiệp, điều này có thể ảnh hưởng đến kiểm soát dữ liệu, phân loại tài sản và giám sát phát hiện xâm nhập.

Security teams nên kiểm tra xem các endpoint có xuất hiện kết nối tới domain liên quan hay không, đồng thời xác minh xem ứng dụng có tạo persistence cơ chế khởi động cùng hệ thống. Nếu phát hiện dấu hiệu bất thường, nên đưa thành phần này vào quy trình phát hiện tấn công và đánh giá mức độ ảnh hưởng nội bộ.

Trong bối cảnh tin tức bảo mật xoay quanh các ứng dụng phân phối qua store công khai, việc kiểm tra binary, chữ ký số, hành vi mạng và quyền truy cập dữ liệu vẫn là bước bắt buộc. Điều này giúp giảm rủi ro an toàn thông tin trước khi triển khai vào môi trường sản xuất.