Phân tích bảo mật thông tin mới cho thấy hai công cụ được tin cậy rộng rãi trên macOS là textutil và KeePassXC có thể trở thành điểm tạo tác động trong các luồng tự động hóa khi xử lý đầu vào do kẻ tấn công kiểm soát. Đây không phải là lỗ hổng CVE theo nghĩa truyền thống, mà là rủi ro phát sinh từ cách tích hợp công cụ vào quy trình xử lý.

Bảo mật thông tin trong pipeline tự động hóa

Nghiên cứu được thực hiện trên macOS 26.3 (Build 25D125) với KeePassXC 2.8.0-snapshot và các luồng lệnh lặp lại ở mức CLI. Kết quả cho thấy cả hai công cụ đều hoạt động đúng thiết kế, nhưng hành vi hợp lệ của chúng có thể trở thành nguy cơ bảo mật nếu được đặt sau sai trust boundary.

Điểm chung của hai trường hợp là giả định “công cụ cục bộ, an toàn, và bị giới hạn” không còn đúng trong môi trường xử lý đầu vào không đáng tin cậy. Khi giả định này sai, pipeline có thể bị kéo vào các hành vi như yêu cầu mạng ngoài ý muốn, tiêu hao tài nguyên, hoặc làm lộ hạ tầng backend ra ngoài.

textutil: Hành vi tải tài nguyên từ xa khi chuyển đổi HTML

/usr/bin/textutil thường được dùng trong script, CI job và backend worker để chuyển đổi hoặc chuẩn hóa tài liệu. Trong nhiều hệ thống, nó được xem là tiện ích offline-safe vì chỉ xử lý các file đã có sẵn trên máy.

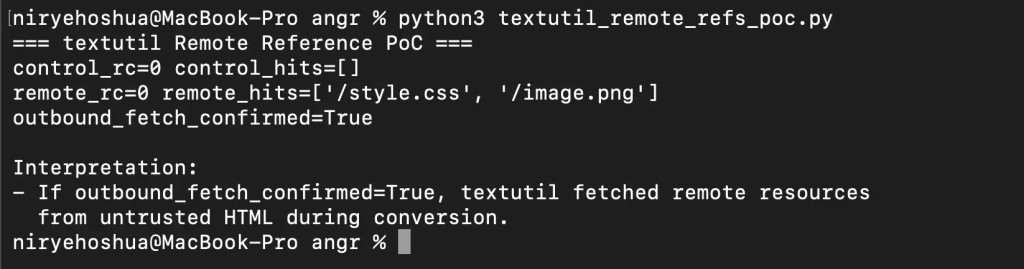

Tuy nhiên, khi textutil chuyển một file HTML chứa tham chiếu từ xa như hình ảnh hoặc stylesheet liên kết, công cụ sẽ âm thầm truy xuất các tài nguyên đó qua mạng. Điều này khiến một tác vụ tưởng như thuần cục bộ trở thành server-side request primitive trong bối cảnh backend xử lý HTML do người dùng gửi lên.

Tác động kỹ thuật

Trong môi trường backend có quyền truy cập mạng, hành vi này có thể dẫn tới các yêu cầu HTTP ra ngoài mà không phát sinh cảnh báo rõ ràng. Về mặt chức năng, công cụ vẫn hoạt động đúng; rủi ro nằm ở việc pipeline không chặn được tác dụng phụ mạng của quá trình chuyển đổi.

Thử nghiệm cho thấy HTML không có tham chiếu từ xa sẽ không tạo outbound request, trong khi HTML có liên kết ảnh và stylesheet từ xa sẽ kích hoạt truy xuất HTTP trực tiếp.

Khuyến nghị CLI và triển khai

Với các luồng dùng textutil trên đầu vào không tin cậy, cần áp dụng chế độ không tải tài nguyên từ xa và giới hạn môi trường thực thi.

textutil -convert txt -noload input.html -output output.txtCác biện pháp được nêu trong nghiên cứu gồm:

- Áp dụng cờ -noload khi xử lý HTML không tin cậy.

- Chạy worker trong môi trường sandbox.

- Loại bỏ hoặc làm sạch HTML có tham chiếu từ xa trước khi chuyển đổi.

- Thiết lập deny-by-default egress filtering cho worker.

KeePassXC: KDF metadata có thể làm cạn tài nguyên

Trường hợp thứ hai liên quan đến cách KeePassXC xử lý tham số key derivation function (KDF) được lưu trong file cơ sở dữ liệu KDBX. Mục tiêu của cơ chế KDF là làm cho việc mở khóa tốn chi phí tính toán đủ lớn để chống brute-force ngoại tuyến. Đây là tính năng bảo mật theo thiết kế, không phải lỗi phần mềm.

Vấn đề phát sinh khi một file KDBX được tạo với giá trị transform-round cực lớn ngay trong metadata. Bất kỳ hệ thống nào mở hoặc xử lý file này đều phải hoàn thành toàn bộ phép biến đổi mà metadata yêu cầu trước khi tiếp tục.

Ảnh hưởng đến hiệu năng

Thử nghiệm cho thấy một file KDBX chuẩn với khoảng 1.000.000 vòng biến đổi chỉ mất khoảng 0,06 giây. Trong khi đó, một file được chỉnh sửa với 353.321.536 vòng mất khoảng 7,35 giây, tương đương chậm hơn 119 lần.

Điểm quan trọng là chi phí này đến từ metadata, không phải kích thước file. Vì vậy, các hệ thống tự động quét, xác thực hoặc batch-process nhiều file KDBX có thể bị exhaust CPU, làm treo worker và giảm khả năng sẵn sàng của dịch vụ.

Mẫu xử lý an toàn hơn cho KDBX

Nghiên cứu khuyến nghị áp dụng giới hạn rõ ràng cho các tham số KDF trước khi xử lý file không tin cậy. Với môi trường tự động hóa, cần kiểm soát thời gian xử lý từng file và tách luồng xử lý khỏi đường dẫn vận hành quan trọng.

- Đặt maximum KDF parameter thresholds.

- Hiển thị cảnh báo rõ ràng trước khi xử lý giá trị cực đoan.

- Áp dụng bounded processing time per file.

- Cô lập xử lý file không tin cậy khỏi các tác vụ quan trọng.

Điểm rủi ro cốt lõi trong bảo mật thông tin

Cả hai trường hợp đều không ghi nhận memory corruption, authentication bypass hay remote code execution. Rủi ro nằm ở cấp độ thiết kế hệ thống: công cụ hợp lệ bị dùng như một attack primitive trong pipeline tự động hóa.

Đây là dạng rủi ro bảo mật thường bị bỏ sót khi đội kỹ thuật đánh giá công cụ theo tiêu chí “đã chuẩn, đã tin cậy”, thay vì theo hành vi khi xử lý đầu vào do người dùng hoặc đối tượng không tin cậy cung cấp.

Tham khảo thêm tài liệu gốc tại Cipher Security Labs để đối chiếu các phép đo và mô hình thử nghiệm.