PhantomRPC là một lỗ hổng CVE theo hướng kiến trúc mới được phát hiện trong Windows Remote Procedure Call (RPC), cho phép leo thang đặc quyền cục bộ lên SYSTEM và có thể ảnh hưởng đến hầu hết các phiên bản Windows. Đây là một dạng lỗ hổng zero-day theo nghĩa chưa có bản vá tại thời điểm công bố.

Lỗ hổng CVE PhantomRPC trong Windows RPC

PhantomRPC không phải lỗi memory corruption hay một logic flaw trong một thành phần đơn lẻ. Thay vào đó, lỗ hổng CVE này khai thác điểm yếu thiết kế trong cách Windows RPC runtime (rpcrt4.dll) xử lý các kết nối tới RPC server không khả dụng.

Điểm bất thường nằm ở chỗ, khi một tiến trình có đặc quyền cao thực hiện RPC call tới server đang offline hoặc bị vô hiệu hóa, runtime không xác minh đầy đủ tính hợp lệ của server phản hồi. Cơ chế này tạo ra bề mặt cho khai thác zero-day thông qua một RPC server giả mạo.

Cơ chế leo thang đặc quyền

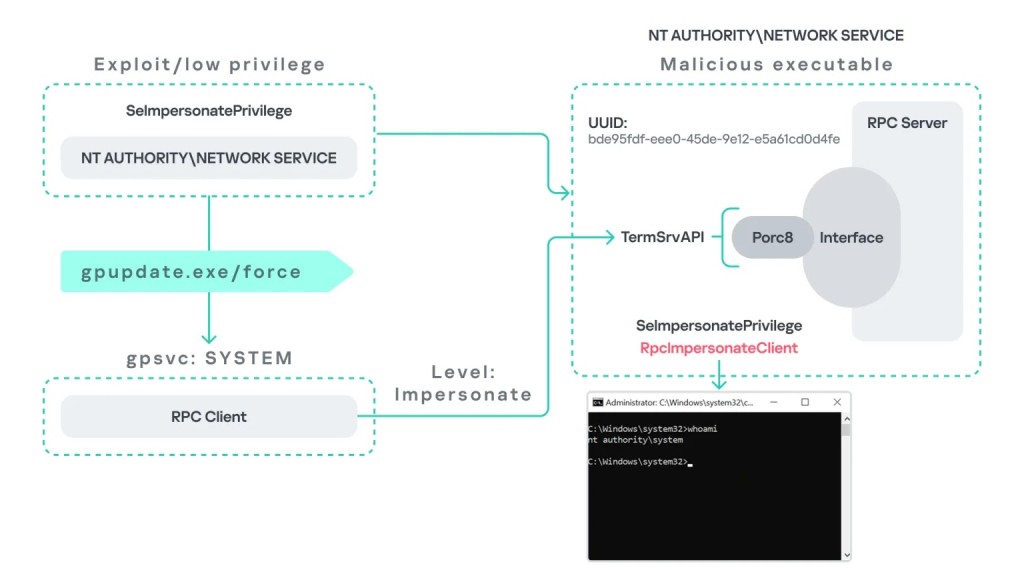

Một tiến trình có đặc quyền thấp, ví dụ chạy dưới NT AUTHORITY\NETWORK SERVICE, có thể triển khai một RPC server độc hại và giả lập một endpoint hợp lệ. Khi một client đặc quyền cao kết nối tới server giả này với mức impersonation phù hợp, kẻ tấn công có thể lợi dụng RpcImpersonateClient để nhận security context của client.

Kết quả là tiến trình tấn công có thể leo thang từ tài khoản dịch vụ đặc quyền thấp lên SYSTEM hoặc Administrator. Đây là đặc điểm chính của lỗ hổng CVE PhantomRPC và cũng là lý do nó được đánh giá là rủi ro an toàn thông tin đáng chú ý trong môi trường Windows.

Các đường khai thác được xác định

Nghiên cứu đã chỉ ra 5 đường khai thác cụ thể. Tài liệu gốc không cung cấp chi tiết mã exploit hoàn chỉnh, nhưng xác nhận rằng các kịch bản đều dựa trên cùng một cơ chế: lợi dụng cách RPC runtime xử lý server không tồn tại và khả năng giả mạo endpoint.

Do đây là lỗ hổng zero-day chưa có bản vá chính thức từ Microsoft, các tổ chức cần xem xét các mẫu gọi RPC trong môi trường nội bộ để phát hiện pattern bất thường, đặc biệt ở những dịch vụ có quyền cao.

Thông tin công bố và tình trạng vá lỗi

Nghiên cứu được trình bày tại Black Hat Asia 2026 vào ngày 24/04. Lỗ hổng đã được báo cáo tới Microsoft Security Response Center (MSRC) vào ngày 19/09/2025.

Microsoft phản hồi sau 20 ngày, phân loại mức độ là moderate severity với lý do khai thác yêu cầu SeImpersonatePrivilege, quyền vốn đã có sẵn theo mặc định đối với các tài khoản Network Service và Local Service.

Đến thời điểm bài nghiên cứu được công bố, không có CVE được gán và case đã được đóng mà chưa có lịch phát hành bản vá. Điều này khiến lỗ hổng CVE PhantomRPC trở thành một mối đe dọa mạng cần theo dõi sát trong các hệ thống Windows.

Tác động hệ thống và rủi ro bảo mật

Tác động trực tiếp của lỗ hổng CVE này là local privilege escalation. Nếu bị khai thác thành công, tiến trình độc hại có thể chuyển từ quyền dịch vụ thông thường sang quyền SYSTEM, từ đó mở đường cho kiểm soát sâu hơn trên máy nạn nhân.

Trong bối cảnh vận hành thực tế, điều này có thể dẫn tới hệ thống bị xâm nhập, thao túng tiến trình đặc quyền, hoặc tạo tiền đề cho các bước tấn công tiếp theo. Vì vậy, PhantomRPC thuộc nhóm rủi ro bảo mật cao đối với máy trạm và máy chủ Windows có nhiều dịch vụ RPC nội bộ.

Biện pháp kiểm tra và giảm thiểu

Trong khi chưa có update vá lỗi, các tổ chức nên rà soát các tiến trình và dịch vụ sử dụng RPC với quyền cao, đặc biệt là những thành phần có thể gọi tới endpoint không sẵn sàng hoặc bị vô hiệu hóa. Việc giám sát hành vi RPC bất thường là bước cần thiết để phát hiện xâm nhập sớm.

Kaspersky đã công bố toàn bộ công cụ dùng trong khung nghiên cứu thông qua kho GitHub PhantomRPC, cho phép đơn vị kỹ thuật kiểm tra môi trường của mình với các mẫu gọi RPC có thể khai thác. Tham khảo tại: https://github.com/klsecservices/PhantomRPC.

Thông tin tham chiếu bổ sung về nghiên cứu cũng có thể xem tại báo cáo của Kaspersky: https://securelist.com/phantomrpc-rpc-vulnerability/119428/.

Các điểm cần theo dõi trong môi trường Windows

- Tiến trình đặc quyền thực hiện RPC call tới server không tồn tại hoặc bị tắt.

- RPC endpoint giả mạo do tiến trình quyền thấp tạo ra.

- Hành vi sử dụng RpcImpersonateClient bất thường.

- Các dịch vụ chạy dưới Network Service hoặc Local Service có dấu hiệu bị lợi dụng để leo thang đặc quyền.

PhantomRPC là một lỗ hổng CVE mang tính kiến trúc trong Windows RPC runtime, không phụ thuộc vào lỗi bộ nhớ nên việc phát hiện và phòng thủ cần dựa vào phân tích hành vi gọi RPC, quyền tiến trình và trạng thái endpoint. Với trạng thái chưa có bản vá, việc phát hiện xâm nhập và kiểm tra bề mặt tấn công RPC là ưu tiên trong vận hành an toàn thông tin trên hệ thống Windows.