Nhóm đe dọa APT36, còn được biết đến với tên gọi Transparent Tribe, đã mở rộng phạm vi hoạt động chiến dịch tấn công mạng của mình. Thay vì chỉ tập trung vào các mục tiêu quân sự truyền thống, nhóm này hiện nhắm đến các cơ sở hạ tầng trọng yếu của Ấn Độ như đường sắt, dầu khí và Bộ Ngoại giao. Sự dịch chuyển mục tiêu này cho thấy APT36 đã thích nghi các mồi nhử phishing và chiến lược tải trọng mới, bao gồm việc triển khai backdoor Poseidon dựa trên Mythic, nhằm xâm nhập sâu hơn vào các khu vực chính phủ và dân sự.

Mở Rộng Phạm Vi Tấn Công của APT36

Chiến dịch tấn công này đã diễn ra từ đầu tháng 7 năm 2025, liên quan đến hơn 100 tên miền lừa đảo (phishing domains) giả mạo các thực thể Ấn Độ. Đa số các tên miền này được lưu trữ bởi AlexHost, nhấn mạnh một bối cảnh mối đe dọa mạng dai dẳng và kiên cường. Các biến thể tấn công khai thác tệp tin .desktop được ngụy trang thành tài liệu PDF hợp pháp, chẳng hạn như các tài liệu về kế hoạch của chính phủ hoặc thư quốc phòng. Mục đích là để đánh lạc hướng nạn nhân trong khi các script chạy ngầm tải mã độc từ các máy chủ từ xa.

Sự mở rộng này cho thấy một sự thay đổi đáng kể trong chiến thuật và mục tiêu của APT36, từ các hoạt động gián điệp tập trung vào quân sự sang nhắm mục tiêu vào cơ sở hạ tầng quan trọng. Điều này đặt ra một thách thức lớn hơn đối với an ninh mạng quốc gia và đòi hỏi các biện pháp phòng thủ nâng cao.

Phân Tích Chi Tiết Các Chuỗi Lây Nhiễm

Kỹ Thuật Ngụy Trang Tệp .desktop

Các nhà nghiên cứu bảo mật đã phát hiện hai chuỗi lây nhiễm phức tạp trên nền tảng desktop. Chúng lợi dụng các tệp tin .desktop được ngụy trang thành tài liệu PDF. Khi nạn nhân mở các tệp này, chúng sẽ thực thi các script độc hại để triển khai các tải trọng (payloads) và thiết lập khả năng duy trì truy cập (persistence) thông qua các cron job.

Kỹ thuật này đặc biệt hiệu quả vì tệp .desktop có thể được cấu hình để chạy các lệnh mà không hiển thị cảnh báo rõ ràng cho người dùng, đặc biệt khi được kết hợp với một biểu tượng và tên tệp hấp dẫn.

Biến Thể Tấn Công Thứ Nhất

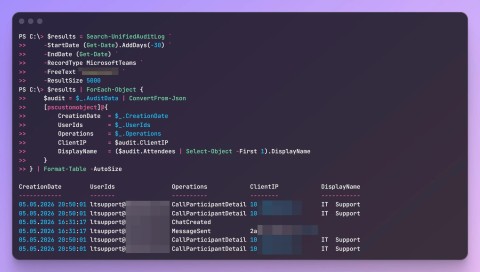

Trong biến thể đầu tiên, một máy chủ chỉ huy và kiểm soát (C2) duy nhất tại địa chỉ IP 209.38.203.53 được sử dụng để lấy các tải trọng. Các đường dẫn được mã hóa bằng base64, ví dụ:

/dG9nb2pvbW8=/p7zip-fullCác tệp độc hại sau đó được lưu trữ trong các thư mục ẩn, chẳng hạn như ~/.local/share/ với các tên tệp pha trộn vào các tiến trình hệ thống để tránh bị phát hiện (ví dụ: p7zip-full, tcl-8.7). Khả năng duy trì truy cập được thiết lập thông qua các cron job, với nội dung mồi nhử được lưu trữ trên Google Drive để tăng độ tin cậy. Theo báo cáo từ Hunt.io, việc sử dụng các dịch vụ hợp pháp như Google Drive cho mục đích mồi nhử làm tăng độ khó trong việc phát hiện xâm nhập ban đầu.

Liên kết tham khảo chi tiết về các chỉ số thỏa hiệp và báo cáo của Hunt: Hunt.io – APT36 India Infrastructure Attacks

Biến Thể Tấn Công Thứ Hai

Biến thể thứ hai giới thiệu tính năng dự phòng với hai máy chủ C2 tại các địa chỉ IP 165.232.114.63 và 165.22.251.224. Các tải trọng như emacs-bin và crond-98 được tải về, đảm bảo khả năng hoạt động liên tục ngay cả khi một điểm cuối bị gián đoạn. Thiết kế này thể hiện sự tinh vi trong kế hoạch của APT36 nhằm duy trì quyền truy cập vào các hệ thống mục tiêu. Đây là một phần của chiến dịch tấn công mạng phức tạp và có khả năng phục hồi cao.

Backdoor Poseidon và Khung Mythic C2

Cả hai chuỗi lây nhiễm đều dẫn đến việc triển khai backdoor Poseidon. Đây là một mã độc dạng implant được phát triển bằng ngôn ngữ Go, dựa trên framework Mythic C2. Poseidon cho phép duy trì truy cập đa nền tảng, thực hiện trinh sát hệ thống, thu thập thông tin đăng nhập và di chuyển ngang trong mạng lưới bị xâm nhập.

Các máy chủ C2 bổ sung của Poseidon được xác định tại 178.128.204.138 và 64.227.189.57, được lưu trữ trên hạ tầng DigitalOcean ở Đức và Ấn Độ. Các máy chủ này phơi bày cổng 7443 cho các dịch vụ Mythic. Phân tích chứng chỉ TLS đã xác nhận việc triển khai Mythic rộng rãi hơn trên 352 máy chủ từ các nhà cung cấp như AWS và ColoCrossing. Điều này chỉ ra quy mô lớn của hạ tầng C2 mà APT36 đang vận hành trong chiến dịch tấn công mạng này.

Hạ Tầng Phishing và Đánh Cắp Thông Tin Đăng Nhập

Bên cạnh việc phân phối mã độc, hạ tầng phishing của APT36 còn nhắm mục tiêu vào việc thu thập thông tin đăng nhập. Các tên miền giả mạo tổ chức như DRDO, Quân đội Ấn Độ và các thực thể khác được sử dụng. Chúng thường sử dụng các tên miền phụ (subdomains) lừa đảo dưới các TLD (Top-Level Domains) như .report hoặc .support, giải quyết đến các địa chỉ IP của AlexHost như 37.221.64.202.

Dựa trên các hash tài nguyên, hơn 100 tên miền lừa đảo đã được liên kết với nhau. Điều này cho thấy một sự kiểm soát tập trung và các kỹ thuật xã hội được tùy chỉnh cho người dùng trong lĩnh vực công của Ấn Độ. Chiến dịch tấn công mạng này, được ghi nhận lần đầu vào giữa tháng 7 năm 2025, kết hợp việc đánh cắp thông tin đăng nhập với việc cài đặt backdoor để duy trì quyền truy cập lâu dài.

Các Chỉ Số Thỏa Hiệp (IOCs)

Để hỗ trợ cộng đồng an ninh mạng trong việc phát hiện và ứng phó, dưới đây là các chỉ số thỏa hiệp chính liên quan đến chiến dịch của APT36:

- Địa chỉ IP C2:

- 209.38.203.53

- 165.232.114.63

- 165.22.251.224

- 178.128.204.138

- 64.227.189.57

- 37.221.64.202 (Liên quan hạ tầng Phishing của AlexHost)

- Tên miền phụ và TLD lừa đảo:

- Các tên miền phụ dưới TLD như .report hoặc .support.

- Hơn 100 tên miền giả mạo các thực thể Ấn Độ.

- Tên tệp độc hại ví dụ:

p7zip-fulltcl-8.7emacs-bincrond-98

- Đường dẫn tải xuống mã độc:

/dG9nb2pvbW8=/p7zip-full(mã hóa base64)

- Cổng dịch vụ Mythic:

- 7443 (TCP)

Để biết thêm thông tin về các mối đe dọa dai dẳng nâng cao (APT), bạn có thể tham khảo các khuyến nghị từ CISA: CISA – Advanced Persistent Threat (APT)

Khuyến Nghị Phòng Thủ và Bảo Vệ An ninh Mạng

Các chuyên gia bảo mật khuyến nghị các biện pháp sau để giảm thiểu rủi ro từ nhóm APT36 và các chiến dịch tấn công mạng tương tự:

- Giám sát lưu lượng mạng: Theo dõi chặt chẽ lưu lượng truy cập đến các địa chỉ IP C2 đã xác định. Bất kỳ kết nối nào đến các địa chỉ này nên được điều tra ngay lập tức.

- Phát hiện thực thi tệp .desktop bất thường: Triển khai các giải pháp EDR (Endpoint Detection and Response) hoặc các công cụ giám sát hệ thống để phát hiện xâm nhập và chặn việc thực thi các tệp .desktop đáng ngờ, đặc biệt là những tệp không bắt nguồn từ các nguồn đáng tin cậy.

- Chặn tên miền lừa đảo: Chặn tất cả các tên miền giả mạo được phân giải đến các IP của AlexHost hoặc các tên miền phụ lừa đảo dưới các TLD như .report và .support tại cấp độ tường lửa hoặc DNS. Duy trì danh sách đen các tên miền này.

- Quét nhật ký hệ thống: Thường xuyên quét nhật ký hệ thống và nhật ký bảo mật để tìm kiếm các tên miền phụ đáng ngờ hoặc hoạt động bất thường, đặc biệt là các cron job không xác định.

- Nâng cao nhận thức người dùng: Đào tạo người dùng về các kỹ thuật phishing và cách nhận biết các tài liệu hoặc liên kết độc hại, đặc biệt là những email có tệp đính kèm .desktop hoặc yêu cầu thông tin đăng nhập.

Sự phát triển trong chiến thuật của APT36, từ gián điệp tập trung vào quân sự sang nhắm mục tiêu vào cơ sở hạ tầng quan trọng, nhấn mạnh sự cần thiết của việc tăng cường săn tìm mối đe dọa, chia sẻ các chỉ số thỏa hiệp và chủ động chặn để giảm thiểu rủi ro cho hệ sinh thái kỹ thuật số. Việc chủ động trong an ninh mạng là chìa khóa để bảo vệ khỏi những mối đe dọa mạng tinh vi như APT36.