Tổng Quan Kỹ Thuật

Nghiên Cứu: Dylan Tran và Jimmy Bayne, với sự hướng dẫn từ James Forshaw của Google Project Zero, đã công bố một phương pháp thực thi mã .NET trong bối cảnh của một quá trình Distributed COM (DCOM) chạy trên máy chủ.

Phương Pháp

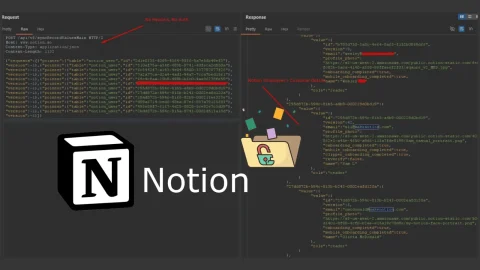

- Manipulating the Windows Registry: Kỹ thuật này liên quan đến việc chiếm quyền đối tượng StdFont và chuyển hướng nó để khởi tạo System.Object từ .NET Framework.

- Sử Dụng Giao Diện IDispatch: Bằng cách khai thác giao diện IDispatch, tin tặc có thể tải các assembly .NET tùy ý vào máy chủ COM mà không để lại tệp nào trên đĩa.

- Thực Thi Mã Độc: Payload độc hại được thực thi trong quá trình svchost.exe Protected Process Light (PPL), cho phép truy cập nâng cao trong môi trường Windows.

Ý Nghĩa Đối Với An Ninh Mạng

Thách thức cho người phòng thủ:

- Nature Fileless: Kỹ thuật này khó phát hiện bằng các biện pháp bảo mật dựa trên tệp truyền thống.

- Đưa Ra Lợi Dụng Các Thành Phần Hợp Pháp: Việc sử dụng các thành phần Windows hợp pháp như COM và DCOM có thể cho phép tin tặc vượt qua một số kiểm soát bảo mật nhất định.

Khuyến Nghị Phòng Thủ

Để giảm thiểu mối đe dọa này, các chuyên gia an ninh nên:

- Giám Sát Sự Kiện Tải CLR: Giám sát các sự kiện tải CLR trong quá trình waaSMedicSvc svchost.exe.

- Phát Hiện Manipulations Registry: Phát hiện các thao tác đăng ký liên quan đến CLSID StandardFont.

- Hạn Chế Truy Cập Cảng Ephemeral DCOM: Hạn chế truy cập các cổng ephemeral DCOM khi có thể bằng cách sử dụng tường lửa dựa trên máy chủ.

- Triển Khai Quy Tắc YARA: Sử dụng quy tắc YARA để phát hiện tệp thực thi ForsHops.exe tiêu chuẩn, có thể được tích hợp vào các công cụ bảo mật hiện có.

Ví Dụ Thực Tế

Các nhà nghiên cứu đã chứng minh hiệu quả của kỹ thuật này bằng cách tạo ra một công cụ proof-of-concept gọi là ForsHops.exe. Công cụ này có thể thiết lập kết nối từ xa đến máy mục tiêu, thao tác các khóa đăng ký cần thiết và thực thi mã độc trong một quá trình svchost.exe PPL.

Kết Luận

vector tấn công mới này tạo ra những thách thức đáng kể cho người phòng thủ, nhấn mạnh sự cần thiết của các biện pháp bảo mật tiên tiến và giám sát liên tục để phát hiện và ngăn chặn các cuộc tấn công malware fileless như vậy. Việc triển khai các kiểm soát được khuyến nghị và duy trì nhận thức về những kỹ thuật tiên tiến này là rất quan trọng để bảo vệ tốt hơn khỏi những mối đe dọa đang phát triển.