tin bảo mật mới nhất liên quan đến Notion cho thấy các trang công khai có thể vô tình làm lộ PII của bất kỳ ai từng chỉnh sửa nội dung. Vấn đề này ảnh hưởng trực tiếp đến rò rỉ dữ liệu trên các workspace công khai, đặc biệt khi tài liệu được xuất bản cho web và có thể bị truy xuất tự động.

Rò rỉ dữ liệu từ trang Notion công khai

Nghiên cứu bảo mật cho thấy các trang Notion công khai đang hiển thị thông tin nhận dạng cá nhân của người chỉnh sửa trước đó. Dữ liệu bị lộ bao gồm họ tên đầy đủ, địa chỉ email và ảnh hồ sơ. Với các tổ chức dùng Notion để công bố tài liệu nội bộ ra bên ngoài, đây là một nguy cơ bảo mật đáng kể.

Cơ chế phát sinh rò rỉ nằm ở cách Notion xử lý dữ liệu người dùng trong public workspace. Khi một tài liệu được publish ra web, nền tảng nhúng editor UUIDs trực tiếp vào dữ liệu block permissions của trang.

Chuỗi khai thác và điểm yếu truy cập

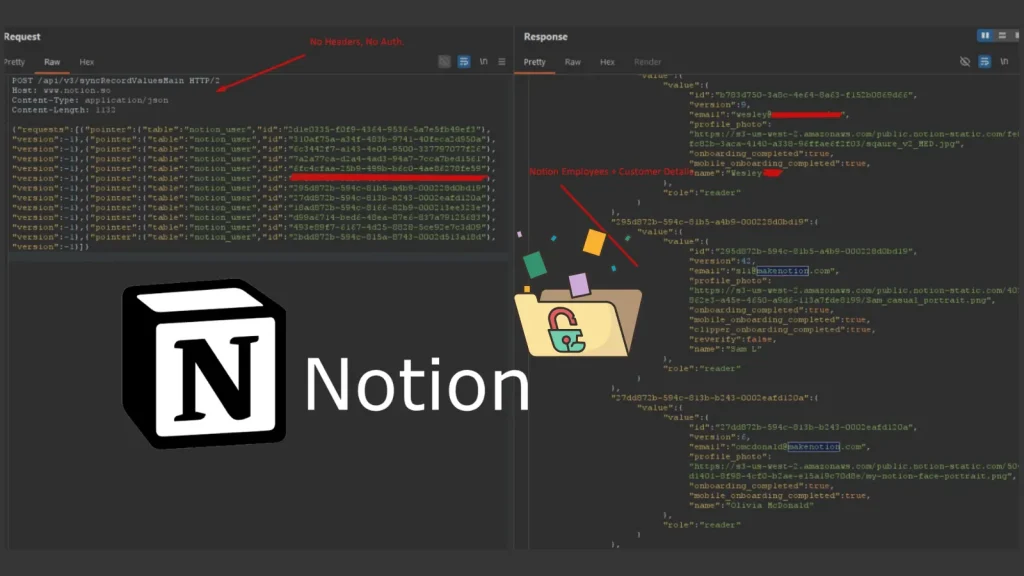

Các UUID nội bộ này có thể được thu thập mà không cần xác thực, không cần session cookie và không cần security token. Sau khi thu thập, kẻ tấn công có thể đưa các UUID đó vào một yêu cầu POST duy nhất tới API nội bộ của Notion tại:

/api/v3/syncRecordValuesMainVì endpoint này không thực thi access control cho dữ liệu public page, phản hồi trả về đầy đủ hồ sơ người dùng gắn với các UUID đó. Về mặt kỹ thuật, đây là một dạng rò rỉ dữ liệu nhạy cảm từ endpoint công khai, dẫn tới việc một trang wiki hoặc board dự án mở có thể tiết lộ thông tin liên hệ chính xác của nhân sự hoặc cộng tác viên.

Tham chiếu nguồn gốc công khai về lỗ hổng và bối cảnh bảo mật có thể xem thêm tại NVD.

Cảnh báo bảo mật cho trang công khai và dữ liệu có thể bị index

Điểm đáng chú ý là dữ liệu bị lộ không chỉ xuất hiện trong giao diện web mà còn có thể bị index và bị công cụ scraping tự động thu thập. Điều này mở rộng bề mặt tấn công cho các chiến dịch phishing và social engineering nhắm vào tổ chức.

Trong bối cảnh cảnh báo CVE hoặc một lỗ hổng CVE thường được theo dõi bằng mã định danh và mức độ nghiêm trọng, sự cố này chưa được cung cấp CVE trong nội dung gốc. Tuy vậy, tác động thực tế vẫn tương đương một rủi ro an toàn thông tin cần xử lý ở cấp kiến trúc.

Timeline và trạng thái xử lý

Theo mô tả, hành vi API này đã được báo cáo thông qua chương trình bug bounty vào tháng 7/2022, nhưng bị phân loại là “informative” và đóng lại mà không có bản vá cấu trúc. Vấn đề sau đó mới được nhắc lại và gây chú ý mạnh trong cộng đồng bảo mật.

Về phía nền tảng, thông báo gần đây cho thấy đội ngũ kỹ thuật đang xem xét hai hướng xử lý:

- Loại bỏ hoàn toàn PII khỏi các endpoint public-facing.

- Triển khai email proxy để che địa chỉ người dùng.

Ảnh hưởng hệ thống và rủi ro vận hành

Với các tổ chức sử dụng Notion cho tài liệu công khai, ảnh hưởng chính không nằm ở xâm nhập hệ thống theo kiểu remote code execution, mà ở đánh cắp dữ liệu và thu thập thông tin định danh. Dữ liệu bị lộ có thể bao gồm nhân sự nội bộ, cộng tác viên, hoặc người chỉnh sửa tài liệu mở.

Hệ quả kỹ thuật cần theo dõi gồm:

- rò rỉ dữ liệu từ page công khai;

- tăng nguy cơ tấn công mạng nhắm mục tiêu;

- tăng khả năng bị scraping hàng loạt;

- lộ email phục vụ giả mạo danh tính trong email phishing.

IOC liên quan

Nội dung gốc không cung cấp IOC theo dạng mã độc, hash, domain, IP hay tên chiến dịch. Vì vậy không thể trích xuất IOC theo định dạng kỹ thuật truyền thống.

- Endpoint liên quan:

/api/v3/syncRecordValuesMain - Dữ liệu bị lộ: full names, email addresses, profile photos

- Điều kiện khai thác: public page, không cần authentication, cookie hoặc token

Giảm thiểu rủi ro bảo mật cho Notion public pages

Đối với môi trường đang dùng Notion cho tài liệu công khai, cần rà soát lại an toàn thông tin của nội dung được publish ra web. Trọng tâm là xác định liệu dữ liệu PII có xuất hiện trong page metadata, block permissions hoặc các endpoint được render công khai hay không.

Trong ngắn hạn, các trang public nên được kiểm tra định kỳ để xác minh người chỉnh sửa trước đó có bị lộ thông tin liên hệ hay không. Nếu dữ liệu đó đã được index, rủi ro sẽ tồn tại ngay cả khi nội dung gốc được chỉnh sửa sau đó.

Nếu nền tảng chưa triển khai bản vá triệt để, tổ chức nên hạn chế xuất bản trang công khai có chứa thông tin người dùng, đặc biệt là email cá nhân hoặc email nội bộ. Đây là biện pháp giảm thiểu trực tiếp cho mối đe dọa mạng từ scraping và social engineering.