tin tức bảo mật ghi nhận một chiến dịch xâm nhập mới nhắm vào quy trình tuyển dụng từ xa, trong đó một threat actor liên kết với North Korea xây dựng danh tính giả để được tuyển dụng vào các vị trí IT hợp pháp. Mục tiêu là tạo quyền truy cập trực tiếp vào môi trường cloud và dữ liệu nội bộ nhạy cảm.

Chiến dịch xâm nhập qua quy trình tuyển dụng

Sau giai đoạn chuyển đổi sang làm việc remote và hybrid, nhiều tổ chức phụ thuộc vào phỏng vấn trực tuyến, onboarding số và công cụ truy cập từ xa. Mô hình này mở ra một nguy cơ bảo mật mới: đối tượng tấn công có thể giả làm ứng viên thật, vượt qua sàng lọc ban đầu và được cấp quyền vào hệ thống nội bộ.

Nhóm này sử dụng danh tính bị đánh cắp hoặc dựng giả, kết hợp kỹ thuật hỗ trợ bởi AI để tạo hồ sơ nghề nghiệp thuyết phục. Cách tiếp cận không phải là hành vi ngẫu nhiên, mà là quá trình nghiên cứu có chủ đích dựa trên mô tả công việc, yêu cầu kỹ năng và quy trình tuyển dụng của mục tiêu.

Phân tích mối đe dọa và hành vi

Microsoft Threat Intelligence đã theo dõi hoạt động của Jasper Sleet trong các môi trường cloud và nền tảng HR. Báo cáo của Microsoft cho thấy nhóm này nhắm vào các tổ chức sử dụng phần mềm HR phổ biến như Workday, đồng thời truy cập các trang tuyển dụng bên ngoài để thu thập thông tin về vị trí đang mở.

Trong giai đoạn tiền tuyển dụng, đối tượng khai thác thông tin từ tin đăng tuyển, sau đó xây dựng persona số phù hợp với ngôn ngữ và yêu cầu của công việc. Họ nộp đơn với nội dung đủ thuyết phục để vượt qua bước đánh giá ban đầu của bộ phận tuyển dụng.

Bài viết nghiên cứu gốc của Microsoft có thể tham khảo tại: Microsoft Security Blog.

Chuỗi xâm nhập sau khi được tuyển dụng

Sau khi vào được tổ chức, Jasper Sleet thực hiện các bước onboarding bình thường, thiết lập tài khoản payroll và đăng nhập vào các công cụ nội bộ như Microsoft Teams, SharePoint, OneDrive và Exchange Online. Mục tiêu là có được trạng thái người dùng hợp lệ để giảm khả năng bị phát hiện.

Microsoft quan sát thấy dấu hiệu impossible travel xuất hiện dày hơn trong những tháng đầu sau onboarding, đặc biệt liên quan đến các tài khoản nhân sự mới. Đây là chỉ báo cho thấy hành vi đăng nhập từ xa không nhất quán với vị trí địa lý thông thường của nhân viên.

Về sau, đối tượng có thể di chuyển tự do trong môi trường cloud, truy cập file nhạy cảm và trong một số trường hợp thực hiện data theft hoặc tống tiền.

Quan sát kỹ thuật trên lỗ hổng CVE trong quy trình HR

Dù không phải là lỗ hổng CVE theo nghĩa truyền thống, chiến dịch này khai thác điểm yếu trong workflow HR và xác thực danh tính. Microsoft ghi nhận các cuộc gọi API theo chương trình tới các endpoint Workday Recruiting Web Service được truy cập thông qua external career sites.

Các API call này truy xuất dữ liệu về job posting, active applications và questionnaires. Điểm khác biệt so với ứng viên bình thường là tần suất lặp lại và mô hình truy cập có tính chu kỳ, xuất phát từ nhiều tài khoản external khác nhau nhưng cùng hướng vào một tập endpoint giống nhau.

Hành vi này tạo thành một chỉ báo đáng chú ý cho phát hiện xâm nhập, đặc biệt khi thấy truy cập bất thường từ hạ tầng đã từng được ghi nhận trong chiến dịch.

Chỉ báo hoạt động đáng nghi

- API calls lặp lại tới Workday Recruiting Web Service.

- Nhiều external accounts truy cập cùng endpoint trong mẫu hành vi tương tự.

- Đăng nhập từ anonymous proxies hoặc nhiều vị trí địa lý khác nhau.

- Yêu cầu cập nhật payroll bất thường ngay sau khi onboarding.

- Liên lạc qua email và video conference trong quy trình tuyển dụng với hành vi không nhất quán.

Giai đoạn tuyển dụng và công cụ liên lạc

Trong giai đoạn phỏng vấn, đối tượng tương tác với đội tuyển dụng qua email và các nền tảng hội họp như Microsoft Teams, Zoom và Cisco Webex. Sau khi được tuyển, tài khoản Workday mới được tạo sẽ được đăng nhập từ hạ tầng đã bị gắn cờ, sau đó cập nhật thông tin thanh toán hoặc payroll.

Mẫu hành vi này cho thấy một chuỗi xâm nhập hoàn chỉnh: thu thập dữ liệu tuyển dụng, giả mạo ứng viên, vượt qua onboarding và mở rộng quyền truy cập vào hệ thống nội bộ.

Khuyến nghị giảm rủi ro an toàn thông tin

Microsoft khuyến nghị bộ phận an toàn thông tin và HR phối hợp chặt chẽ, vì chiến dịch này nằm ở giao điểm giữa quy trình nhân sự và kiểm soát bảo mật. Việc chỉ dựa vào một phía sẽ khó phát hiện sớm các dấu hiệu bất thường.

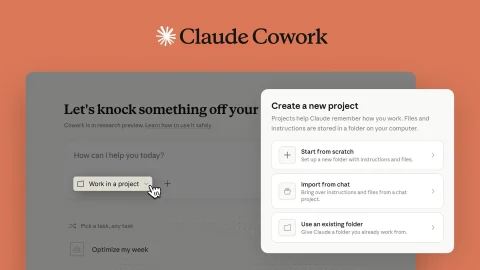

Doanh nghiệp nên kích hoạt các connector trong Microsoft Defender for Cloud Apps để theo dõi hoạt động trên Workday, DocuSign, Zoom và Cisco Webex. Các connector này giúp quan sát sự kiện API, hoạt động tài khoản external và đối chiếu IP đáng ngờ với threat intelligence.

Những sự kiện liên quan đến nhân viên mới, nhưng phát sinh từ proxy ẩn danh hoặc từ nhiều khu vực địa lý khác nhau, cần được gắn cờ và điều tra sớm.

Các biện pháp kiểm soát chính

- Bật giám sát API events trong nền tảng cloud apps.

- Đối chiếu IP truy cập với threat intelligence.

- Phát hiện mẫu đăng nhập bất thường sau onboarding.

- Giới hạn quyền truy cập tối thiểu cho tài khoản mới.

- Kiểm tra thủ công các yêu cầu thay đổi payroll.

Nhân viên tuyển dụng và đội HR cần được đào tạo về social engineering. Các dấu hiệu cần chú ý gồm ứng viên tránh bật camera, cung cấp thông tin nền không nhất quán hoặc tỏ ra quá vội trong việc hoàn tất thiết lập payroll.

Việc phát hiện các dấu hiệu này ngay trong giai đoạn phỏng vấn hiệu quả hơn nhiều so với xử lý sau khi tài khoản đã được cấp quyền vào hệ thống. Đây là điểm then chốt để giảm rủi ro bảo mật trong các môi trường phụ thuộc mạnh vào hạ tầng cloud và quy trình tuyển dụng từ xa.