tin tức bảo mật về một lỗ hổng CVE theo hướng tấn công chuỗi cung ứng đã ghi nhận việc kẻ tấn công can thiệp vào kho Docker Hub chính thức checkmarx/kics, chèn các image trojanized để thu thập và trích xuất thông tin nhạy cảm của nhà phát triển cùng bí mật hạ tầng.

Tác động đến KICS trong chuỗi cung ứng phần mềm

KICS là viết tắt của Keeping Infrastructure as Code Secure, một công cụ mã nguồn mở được dùng rộng rãi để quét các cấu hình Terraform, CloudFormation và Kubernetes nhằm phát hiện sai cấu hình bảo mật. Việc công cụ này xuất hiện trong các pipeline CI/CD khiến nó trở thành mục tiêu giá trị cao trong các mối đe dọa chuỗi cung ứng.

Docker phát hiện hành vi bất thường quanh các tag image KICS vào ngày 22/04/2026 và kích hoạt cảnh báo cho nhóm nghiên cứu. Điều tra cho thấy các tag hiện hữu đã bị ghi đè, bao gồm v2.1.20 và alpine, đồng thời xuất hiện thêm tag v2.1.21 không có bản phát hành hợp lệ tương ứng.

Các tag bị ảnh hưởng gồm v2.1.20-debian, v2.1.20, debian, alpine và latest. Những tag này sau đó đã được khôi phục về các bản phát hành hợp lệ trước đó.

Phân tích image độc hại và hành vi exfiltration

Phân tích image KICS bị cấy độc cho thấy ELF binary viết bằng Golang đã bị sửa đổi để bổ sung khả năng telemetry trái phép và data exfiltration, hoàn toàn không tồn tại trong phiên bản hợp lệ.

Mã độc được thiết kế để tạo báo cáo quét IaC không bị lọc, mã hóa kết quả và âm thầm gửi dữ liệu ra endpoint do kẻ tấn công kiểm soát tại https://audit.checkmarx[.]cx/v1/telemetry.

Đơn vị sử dụng các image bị ảnh hưởng để quét file infrastructure-as-code cần xem toàn bộ secrets, cloud credentials và API keys đã lộ ra như dữ liệu có khả năng bị xâm phạm.

IOC và hạ tầng liên quan

Dữ liệu IOC có thể trích xuất từ chiến dịch này gồm:

- Endpoint exfiltration: https://audit.checkmarx[.]cx/v1/telemetry

- JavaScript payload: mcpAddon.js

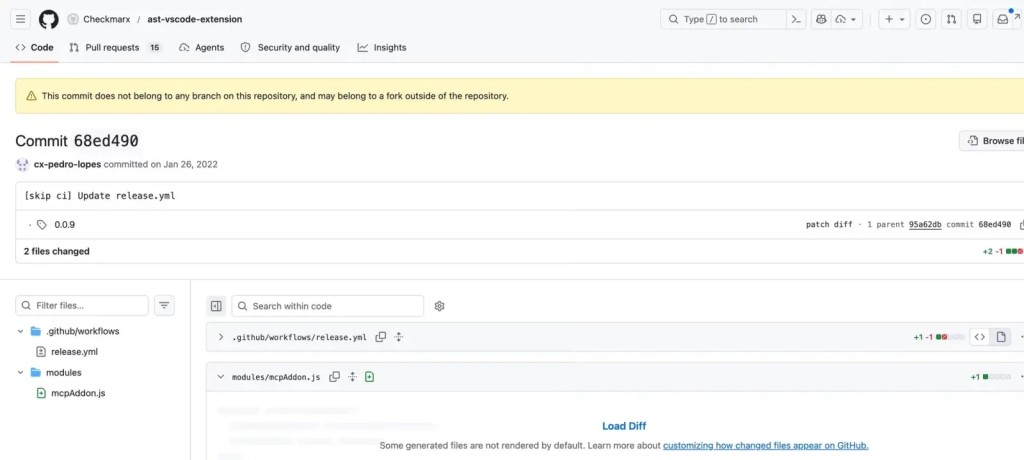

- GitHub commit tham chiếu: 68ed490b

- GitHub workflow bị chèn: .github/workflows/format-check.yml

- C2 server address: trùng với địa chỉ được dùng bởi binary độc hại và payload JavaScript

Binary độc hại sử dụng cùng địa chỉ Command and Control (C2) với một payload JavaScript khác, cho thấy hạ tầng tấn công đa thành phần có liên kết với nhau.

Mở rộng sang tiện ích VS Code và Open VSX

Điều tra mở rộng cho thấy không chỉ Docker Hub bị tác động. Các phiên bản trojanized của tiện ích Checkmarx VS Code và Open VSX cũng được phát hiện, cụ thể là cx-dev-assist 1.17.0, cx-dev-assist 1.19.0, ast-results 2.63.0 và ast-results 2.66.0.

Khi được kích hoạt, các extension này âm thầm tải về payload giai đoạn hai mcpAddon.js từ một GitHub URL cứng mã hóa, trỏ đến một commit lùi thời gian trong repository chính thức, rồi thực thi bằng Bun runtime mà không có xác nhận của người dùng hoặc kiểm tra toàn vẹn.

Tệp mcpAddon.js có kích thước khoảng 10MB, bị làm rối mạnh và hoạt động như một credential stealer đầy đủ chức năng.

Dữ liệu bị thu thập và rủi ro bảo mật

Mã độc thu thập các loại dữ liệu sau:

- GitHub authentication tokens

- AWS credentials

- Azure tokens

- Google Cloud tokens

- npm configuration files

- SSH keys

- Environment variables

Dữ liệu bị đánh cắp được nén, mã hóa và gửi ra hạ tầng của kẻ tấn công. Với các hệ thống đã dùng image độc hại để quét IaC, đây là nguy cơ bảo mật liên quan trực tiếp đến lộ thông tin xác thực và khóa truy cập đám mây.

Lạm dụng GitHub Actions và npm

Mối đe dọa không dừng ở việc đánh cắp credential. Bằng token GitHub đã chiếm được, mã độc chèn workflow độc hại vào các repository mà nạn nhân có quyền ghi, cụ thể là .github/workflows/format-check.yml.

Workflow khai thác biểu thức ${{ toJSON(secrets) }} để tuần tự hóa và trích xuất toàn bộ secrets context của repository mục tiêu dưới dạng artifact có thể tải xuống. Đây là cơ chế trực tiếp dẫn đến rò rỉ dữ liệu nhạy cảm trong môi trường phát triển.

Token npm bị lạm dụng để xác định các gói có quyền ghi và phát hành lại chúng, tạo điều kiện cho sự lan truyền tiếp theo trong hệ sinh thái npm.

Tài liệu tham chiếu kỹ thuật

Xem thêm thông tin phân tích gốc tại Socket research blog và dữ liệu tham chiếu lỗ hổng trên NVD.

Hành động kỹ thuật cần thực hiện ngay

- Rà soát mọi pipeline đã sử dụng các tag image KICS bị ảnh hưởng.

- Thu hồi và thay mới toàn bộ cloud credentials, API keys, SSH keys và token đã hiện diện trên hệ thống bị quét.

- Kiểm tra repository có dấu hiệu bị chèn workflow .github/workflows/format-check.yml.

- Đối chiếu lịch sử truy cập GitHub, npm và cloud provider để phát hiện việc sử dụng token bất thường.

- Kiểm tra môi trường build/CI xem có thực thi Bun runtime hoặc tải payload từ commit 68ed490b hay không.

- Khôi phục image và extension chỉ từ nguồn đã xác thực, đồng thời cập nhật bản vá bảo mật cho toàn bộ chuỗi công cụ liên quan.

Repository Docker đã được lưu trữ và các tag bị ảnh hưởng đã được khôi phục về bản phát hành hợp lệ, nhưng tin tức bảo mật này cho thấy các artifact trong chuỗi cung ứng phần mềm vẫn cần được xác minh toàn vẹn trước khi đưa vào CI/CD.