Trong những diễn biến gần đây, các tội phạm mạng đã và đang đẩy mạnh việc sử dụng Google Forms để lên kế hoạch và thực hiện các vụ tấn công lừa đảo qua Google Forms nhằm chiếm đoạt tiền điện tử. Đây là một sự tiến hóa tinh vi của các cuộc tấn công phishing truyền thống, lợi dụng uy tín sẵn có của nền tảng Google và khả năng tích hợp liền mạch với hệ sinh thái của Google để đạt được mục tiêu.

Sự Tiến Hóa của Tấn Công Lừa Đảo qua Google Forms

Cơ Chế Khai Thác Nền Tảng Đáng Tin Cậy

Chiến thuật này cho phép các tác nhân độc hại vượt qua các bộ lọc bảo mật email truyền thống, gửi trực tiếp các tin nhắn lừa đảo đến hộp thư đến của nạn nhân. Kẻ tấn công lợi dụng sự tin cậy người dùng dành cho các dịch vụ của Google để thực hiện các hành vi gian lận.

Bằng cách mạo danh các thông báo hợp pháp từ các nền tảng tiền điện tử, những vụ lừa đảo này hứa hẹn các khoản thanh toán đáng kể, ví dụ như 1.275 BTC, thu hút người dùng tương tác với các liên kết gian lận. Cơ chế cơ bản liên quan đến các nguyên tắc kỹ thuật xã hội, nơi kẻ tấn công khai thác lòng tham và sự tò mò của con người.

Họ thúc giục người nhận nhấp vào các liên kết có vẻ vô hại thuộc tên miền forms.gle. Một khi người dùng đã nhấp vào, họ sẽ được chuyển hướng đến các trang web giả mạo được thiết kế để thu thập dữ liệu nhạy cảm, bao gồm địa chỉ ví tiền điện tử và thông tin email cá nhân.

Sự tương tác ban đầu này tạo tiền đề cho các yêu cầu tiếp theo, thường đòi hỏi nạn nhân phải trả các khoản “phí xác minh” hoặc “chi phí giao dịch” giả mạo trước khi bất kỳ khoản tiền nào được cho là sẽ được giải phóng. Điều này cho phép kẻ gian lừa tiền một cách hiệu quả từ những cá nhân không nghi ngờ.

Kỹ Thuật Đánh Lừa Bộ Lọc Bảo Mật

Tận Dụng Kiến Trúc Google Forms để Lách Luật

Sự khéo léo về mặt kỹ thuật của các kế hoạch này nằm ở việc chúng khai thác kiến trúc của Google Forms. Là một công cụ miễn phí, thân thiện với người dùng để tạo khảo sát và biểu mẫu, Google Forms cho phép kẻ tấn công tạo ra các email trông chuyên nghiệp mà không gây ra cảnh báo trong các thuật toán phát hiện thư rác. Điều này giúp tăng tỷ lệ thành công của các vụ tấn công lừa đảo qua Google Forms.

Các tin nhắn này bắt nguồn từ các máy chủ thư được xác thực của Google, mang lại cho chúng một vẻ ngoài hợp pháp. Điều này giúp chúng vượt qua các bộ lọc dựa trên heuristic và kiểm tra danh tiếng miền thường được các nhà cung cấp dịch vụ email sử dụng. Các hệ thống phòng thủ email truyền thống thường dựa vào việc xác định nguồn gốc email từ các máy chủ đáng ngờ hoặc các miền có danh tiếng kém.

Ví dụ, các liên kết được nhúng trong những email này trỏ đến các URL rút gọn dưới tên miền phụ forms.gle. Các URL này được coi là an toàn do Google có điểm tin cậy cao trong các cơ sở dữ liệu an ninh mạng toàn cầu. Điều này cho phép chúng bỏ qua các hệ thống bảo vệ mối đe dọa nâng cao dựa vào danh sách đen URL hoặc các mô hình học máy được huấn luyện trên các mẫu độc hại đã biết.

Các nhà nghiên cứu của Kaspersky đã ghi nhận rằng các chiến thuật như vậy không chỉ tăng tỷ lệ gửi thành công mà còn nâng cao tác động tâm lý. Người dùng đã quen với việc tin tưởng các dịch vụ mang thương hiệu Google cho các tác vụ hàng ngày như đăng ký sự kiện hoặc bỏ phiếu. Do đó, tỷ lệ chuyển đổi của vụ lừa đảo – tỷ lệ phần trăm người nhận tương tác với nội dung độc hại – được khuếch đại, dẫn đến lợi nhuận cao hơn cho tội phạm mạng. Bạn có thể tìm hiểu thêm về phân tích này tại bài viết của Kaspersky.

Tác Động và Phạm Vi Của Mối Đe Dọa

Sự Gia Tăng Các Vụ Tấn Công và Rủi Ro Tiềm Ẩn

Sự gia tăng các vụ tấn công lừa đảo qua Google Forms đại diện cho một thách thức an ninh mạng ngày càng lớn. Các báo cáo chỉ ra mức tăng 63% các sự cố như vậy trong suốt năm 2024. Xu hướng này dự kiến sẽ tiếp tục vào năm 2025 trong bối cảnh việc áp dụng tiền tệ kỹ thuật số ngày càng mở rộng. Sự gia tăng này tương quan với các mô hình rộng lớn hơn trong tội phạm mạng, bao gồm việc dân chủ hóa các công cụ tấn công thông qua các chợ đen trên dark web.

Tại đó, các bộ kit phishing được xây dựng sẵn, bao gồm các mẫu Google Forms, được bán với chi phí tối thiểu. Kẻ tấn công thường kết hợp chúng với dữ liệu từ các vụ rò rỉ trước đó, cá nhân hóa email để tham chiếu các hoạt động người dùng thực hoặc lịch sử ví, từ đó tăng độ tin cậy thông qua các biến thể spear-phishing được nhắm mục tiêu.

Mục tiêu cuối cùng thường không chỉ là tổn thất tài chính ngay lập tức từ việc thanh toán phí. Nó còn bao gồm các rủi ro bảo mật dài hạn, chẳng hạn như nguy cơ ví bị xâm phạm dẫn đến các giao dịch trái phép hoặc tích hợp vào các botnet lớn hơn cho các cuộc tấn công từ chối dịch vụ phân tán (DDoS). Điều này cho thấy đây là một mối đe dọa mạng đa chiều, đòi hỏi sự cảnh giác cao độ.

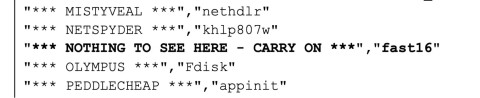

Indicators of Compromise (IOCs)

Để nhận diện các cuộc tấn công lừa đảo qua Google Forms, người dùng và tổ chức nên cảnh giác với các chỉ số sau:

- Các email không mong muốn yêu cầu thông tin nhạy cảm hoặc thanh toán liên quan đến tiền điện tử.

- Các liên kết trong email trỏ đến các tên miền phụ của Google Forms (

forms.gle) nhưng nội dung biểu mẫu lại yêu cầu thông tin tài chính hoặc bí mật không phù hợp với mục đích hợp pháp của Google Forms (khảo sát, đăng ký). - Các yêu cầu thanh toán trước, “phí xác minh” hoặc “chi phí giao dịch” để nhận tiền.

- Các lỗi ngữ pháp, chính tả, hoặc phong cách ngôn ngữ không chuyên nghiệp trong email hoặc trên biểu mẫu.

- Sự không nhất quán giữa địa chỉ email người gửi và nội dung, hoặc người gửi mạo danh một tổ chức tài chính/tiền điện tử lớn.

Chiến Lược Phòng Chống và Biện Pháp An Ninh Mạng

Triển Khai Phòng Thủ Đa Lớp

Để chống lại những mối đe dọa mạng này, các chuyên gia khuyến nghị một phương pháp phòng thủ đa lớp. Phương pháp này cần dựa trên cả biện pháp bảo vệ công nghệ và hành vi người dùng. Việc thực hiện các cổng bảo mật email mạnh mẽ với tính năng phát hiện bất thường dựa trên AI có thể kiểm tra siêu dữ liệu người gửi và hành vi liên kết, gắn cờ các sai lệch so với các mẫu sử dụng Google Forms thông thường.

Người dùng nên bật xác thực hai yếu tố (2FA) trên ví tiền điện tử của mình và sử dụng mô-đun bảo mật phần cứng (HSM) để quản lý khóa. Điều này giúp giảm thiểu tác động của việc thu thập thông tin xác thực. 2FA thêm một lớp bảo mật bổ sung bằng cách yêu cầu hai hình thức xác minh danh tính, làm cho việc truy cập trái phép trở nên khó khăn hơn ngay cả khi thông tin đăng nhập bị đánh cắp. HSM bảo vệ khóa mã hóa bằng cách lưu trữ chúng trong một thiết bị vật lý an toàn, ngăn chặn việc truy cập trái phép từ phần mềm độc hại.

Giáo dục đóng một vai trò then chốt trong an ninh mạng. Việc phổ biến nhận thức về các dấu hiệu cảnh báo như: các đề nghị tiền điện tử không được yêu cầu, sự không nhất quán về ngữ pháp trong email hoặc các yêu cầu thanh toán trả trước có thể giúp các cá nhân nhận ra và báo cáo các hoạt động đáng ngờ.

Các tổ chức như Kaspersky đã nhấn mạnh tầm quan trọng của việc xác minh nguồn gốc email thông qua phân tích tiêu đề và đối chiếu với các nguồn chính thức trước khi tương tác. Khi các vụ lừa đảo này phát triển, sự hợp tác liên tục giữa các gã khổng lồ công nghệ như Google và các công ty an ninh mạng sẽ rất quan trọng để tăng cường các biện pháp bảo vệ nền tảng, chẳng hạn như các chính sách tạo biểu mẫu nghiêm ngặt hơn hoặc quét nội dung độc hại tự động.

Bằng cách luôn cảnh giác và áp dụng các biện pháp kỹ thuật này, người dùng có thể giảm thiểu đáng kể các rủi ro do việc khai thác ngấm ngầm các công cụ trực tuyến đáng tin cậy như các vụ tấn công lừa đảo qua Google Forms gây ra.