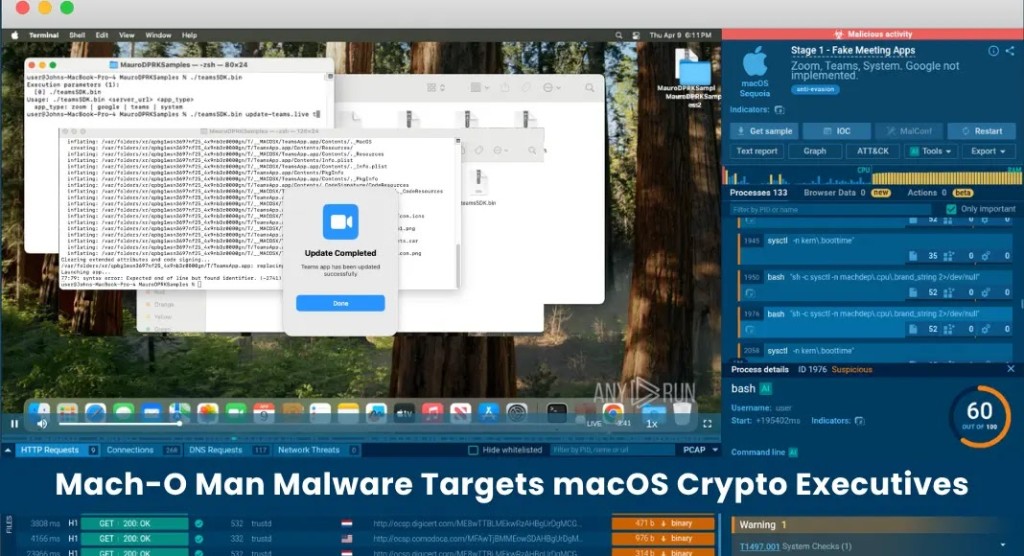

Mach-O Man là một bộ mã độc macOS mô-đun mới được phân tích trong bối cảnh tin tức bảo mật liên quan đến các chiến dịch nhắm vào người dùng giá trị cao. Mã độc này được xây dựng bằng Go, đóng gói dưới dạng các tệp nhị phân Mach-O gốc và tương thích với cả Intel lẫn Apple Silicon.

Kiến trúc tấn công của Mach-O Man

Mach-O Man hoạt động theo chuỗi tấn công 4 giai đoạn, bắt đầu từ một kỹ thuật social engineering thay vì khai thác lỗ hổng. Cách tiếp cận này khiến bề mặt phát hiện ban đầu khó hơn so với một lỗ hổng CVE truyền thống.

Chiến dịch được ghi nhận nhắm vào các nhóm người dùng có giá trị cao như lãnh đạo doanh nghiệp, nhà phát triển Web3, fintech và crypto. Trong bối cảnh mối đe dọa mạng này, mồi nhử thường là lời mời họp giả qua Telegram, Zoom, Microsoft Teams hoặc Google Meet.

ClickFix và lệnh terminal độc hại

Kỹ thuật khởi đầu được gọi là ClickFix. Nạn nhân nhận tin nhắn khẩn cấp từ một liên hệ bị chiếm quyền hoặc bị giả mạo, dẫn đến một nền tảng cộng tác giả mạo như update-teams[.]live hoặc livemicrosft[.]com.

Trang này hiển thị lỗi kết nối giả và yêu cầu người dùng dán, rồi chạy một lệnh terminal để “sửa” lỗi. Chính lệnh này sẽ âm thầm triển khai teamsSDK.bin, trình khởi tạo đầu tiên của bộ mã độc macOS này.

Bốn giai đoạn của cuộc tấn công mạng

Stage 1 – Stager: teamsSDK.bin

Giai đoạn đầu tải về một gói ứng dụng macOS giả mạo Zoom, Teams hoặc Google Meet. Tệp này áp dụng chữ ký mã ad-hoc để vượt qua một số kiểm soát thực thi của macOS.

Nó cũng yêu cầu người dùng nhập mật khẩu ba lần. Cửa sổ sẽ rung ở hai lần đầu để mô phỏng lỗi xác thực, trước khi âm thầm chấp nhận thông tin nhập vào.

Stage 2 – Profiler: D1YrHRTg.bin và biến thể

Giai đoạn thứ hai đăng ký máy nạn nhân với máy chủ C2 và thu thập cấu hình hệ thống đầy đủ. Dữ liệu bao gồm hostname, loại CPU, thời gian boot, phiên bản hệ điều hành, tiến trình đang chạy, cấu hình mạng và danh sách extension trình duyệt.

Danh sách trình duyệt bị kiểm tra gồm Chrome, Firefox, Safari, Brave, Opera và Vivaldi. Đây là dấu hiệu rõ ràng của một rủi ro bảo mật liên quan đến thu thập dữ liệu định danh và môi trường làm việc.

Stage 3 – Persistence: minst2.bin

Giai đoạn duy trì hiện diện tạo thư mục có tên Antivirus Service, thả một binary giả danh OneDrive và cài đặt LaunchAgent có tên com.onedrive.launcher.plist. Mục tiêu là để bộ mã độc macOS tự chạy lại mỗi lần người dùng đăng nhập.

Việc kiểm tra LaunchAgents và các thư mục giả mạo là một bước quan trọng trong phát hiện tấn công trên macOS.

Stage 4 – Stealer: macrasv2

Giai đoạn cuối thu thập thông tin từ trình duyệt và hệ thống. Dữ liệu bị lấy gồm credentials, session cookies, dữ liệu lưu trong SQLite và các mục trong macOS Keychain.

Toàn bộ dữ liệu được đóng gói vào user_ext.zip rồi exfiltrate qua Telegram Bot API. Sau đó, một script tự xóa delete_self.sh dùng lệnh rm gốc của hệ điều hành để dọn sạch thành phần trên máy nạn nhân.

IOC liên quan đến Mach-O Man

- update-teams[.]live – trang giả mạo nền tảng cộng tác.

- livemicrosft[.]com – domain mồi nhử giả mạo.

- teamsSDK.bin – stager ban đầu.

- D1YrHRTg.bin – module profiler.

- minst2.bin – module persistence.

- macrasv2 – module đánh cắp dữ liệu.

- user_ext.zip – gói dữ liệu exfiltration.

- delete_self.sh – script tự xóa dấu vết.

- com.onedrive.launcher.plist – LaunchAgent duy trì tự động chạy.

- Antivirus Service – thư mục giả mạo để đánh lạc hướng.

Hành vi và dấu hiệu phân tích trong threat intelligence

Nhóm phân tích ghi nhận bộ công cụ này có điểm yếu vận hành. Một số thành phần có logic lỗi, trong đó có profiler rơi vào vòng lặp vô hạn và liên tục gửi dữ liệu hệ thống lên C2.

Hành vi này có thể gây cạn tài nguyên và tạo điều kiện cho phát hiện xâm nhập thông qua bất thường lưu lượng hoặc quá trình post dữ liệu lặp lại.

Nhà nghiên cứu cũng ghi nhận token Telegram bot bị lộ. Điều này cho phép bên thứ ba đọc tin nhắn, gửi tin nhắn thay cho bot và xác định hoạt động vận hành liên quan đến chiến dịch.

Ảnh hưởng hệ thống và phạm vi rủi ro

Một thiết bị macOS bị xâm nhập trong môi trường fintech hoặc crypto có thể trở thành điểm truy cập tới hạ tầng sản xuất, SaaS và ví tài sản số. Khi thông tin xác thực đã bị trích xuất, rò rỉ dữ liệu có thể mở rộng sang nhiều hệ thống liên kết.

Vì vậy, đây không chỉ là một sự cố trên endpoint mà là nguy cơ bảo mật ảnh hưởng đến toàn bộ chuỗi truy cập của người dùng doanh nghiệp.

Khuyến nghị phòng thủ cho macOS

Đội ngũ SOC cần coi mọi yêu cầu chạy lệnh terminal bất thường, kể cả xuất hiện trong luồng họp quen thuộc, là một chỉ báo social engineering có độ tin cậy cao.

Cần rà soát LaunchAgents để phát hiện file giả dạng thư mục hoặc binary liên quan đến OneDrive hay Antivirus Service, đồng thời chặn các mồi nhử ClickFix ở tầng endpoint.

Việc triển khai công cụ sandbox đa nền tảng có khả năng phân tích Mach-O native theo thời gian thực sẽ hỗ trợ tốt hơn cho phát hiện tấn công trên macOS.

Tham khảo thêm phân tích liên quan trên ANY.RUN: https://any.run/features/?utm_source=csn&utm_medium=article&utm_campaign=mach_o_man&utm_content=features&utm_term=290426.

Mẫu kiểm tra thủ công trên máy trạm macOS

Một số kiểm tra CLI có thể hỗ trợ rà soát dấu hiệu duy trì và file giả mạo. Các lệnh dưới đây mang tính tham chiếu kỹ thuật:

ls -la ~/Library/LaunchAgents/

launchctl list | grep -i onedrive

find ~/Library -iname "*onedrive*" -o -iname "*antivirus*"

ps aux | grep -i -E "teamsSDK|macrasv2|minst2|D1YrHRTg"

Cần ưu tiên bản vá bảo mật, kiểm tra an toàn thông tin trên máy người dùng có quyền truy cập nhạy cảm và giám sát các luồng exfiltration qua kênh nhắn tin hợp lệ nhưng bị lạm dụng như Telegram Bot API.