Lỗ hổng CVE-2026-26268 trong Cursor đang tạo ra rủi ro bảo mật nghiêm trọng đối với môi trường phát triển dùng AI. Đây là một remote code execution cho phép kẻ tấn công thực thi mã tùy ý trên máy local của lập trình viên chỉ bằng cách khiến họ clone một repository độc hại.

CVE-2026-26268 Và Tác Động Đến Môi Trường Phát Triển

Cursor là môi trường lập trình được hỗ trợ bởi AI agent, hoạt động tự động bên trong không gian phát triển. Tính tự động này giúp tăng tốc công việc, nhưng đồng thời mở rộng bề mặt tấn công theo cách mà quy trình kiểm thử bảo mật truyền thống thường không bao phủ.

Với CVE-2026-26268, kẻ tấn công không cần khai thác tương tác phức tạp. Chỉ cần nạn nhân clone một repository được chuẩn bị sẵn, exploit có thể chạy khi Cursor AI agent tương tác với nội dung repository đó.

Tham chiếu công khai cho mã lỗ hổng có thể xem tại NVD.

Cơ Chế Khai Thác Lỗ Hổng CVE-2026-26268

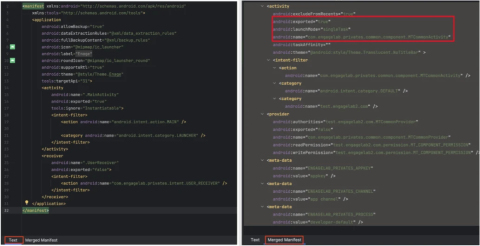

Điểm cốt lõi của lỗ hổng CVE này không nằm ở lỗi trong codebase chính của Cursor, mà đến từ sự kết hợp của hai tính năng Git hợp lệ:

- Git Hooks: script tự động chạy theo sự kiện Git như

pre-commithoặcpost-checkout. - Bare repository: repository chỉ chứa dữ liệu version control, không có working directory, và có thể được nhúng vào một repository khác.

Khi hai cơ chế này được đặt cùng nhau theo cách phù hợp, chúng tạo ra đường dẫn thực thi mã nguy hiểm. Trong kịch bản khai thác, attacker nhúng một bare repository vào bên trong một repository trông có vẻ hợp lệ, sau đó chèn malicious pre-commit hook.

Khi Cursor AI agent chạy lệnh git checkout để xử lý một tác vụ thường ngày, hook sẽ tự động kích hoạt. Không có cảnh báo, không có bước xác nhận từ người dùng, và mã độc được thực thi âm thầm ngoài chuỗi suy luận của agent.

Luồng tấn công

- Nạn nhân clone repository độc hại.

- Cursor AI agent tương tác với repository trong quá trình làm việc.

- Lệnh

git checkoutđược thực thi. - Hook độc hại trong bare repository chạy tự động.

- remote code execution xảy ra trên máy phát triển.

Ảnh Hưởng Hệ Thống Và Rủi Ro Bảo Mật

CVE-2026-26268 có mức độ nghiêm trọng cao vì máy phát triển thường lưu trữ mã nguồn, access token, API credentials và các công cụ nội bộ. Khi bị chiếm quyền thực thi mã, kẻ tấn công có thể mở rộng phạm vi xâm nhập sang các thành phần khác trong hạ tầng phát triển.

Trong bối cảnh quy trình làm việc có nhiều repository công khai và AI-assisted workflow, một hành động clone bình thường có thể trở thành điểm khởi đầu cho hệ thống bị xâm nhập.

Đây là một dạng cảnh báo CVE cần được xem xét như rủi ro đối với chính môi trường phát triển, không chỉ là vấn đề của ứng dụng cuối cùng.

Phân Tích Kỹ Thuật Về Lỗ Hổng CVE

Nhóm nghiên cứu bảo mật của Novee xác định vấn đề sau khi phân tích cách hành vi của Cursor AI agent tương tác với input bên ngoài không đáng tin cậy. Trọng tâm của phát hiện là chuỗi tương tác giữa repository, Git hooks và thao tác checkout được agent thực hiện tự động.

Lỗ hổng CVE-2026-26268 không đòi hỏi nạn nhân nhập thêm lệnh bất thường. Tác nhân tấn công lợi dụng chính workflow mặc định của agent để kích hoạt payload.

Tài liệu phân tích công khai của hãng nghiên cứu có thể tham khảo tại bài viết phân tích CVE-2026-26268.

Điểm đáng chú ý trong cơ chế thực thi

- Payload không cần tương tác người dùng sau khi repository đã được clone.

- Thực thi diễn ra trong ngữ cảnh máy developer local.

- Hành vi độc hại có thể nằm ngoài khả năng phát hiện của các lớp kiểm soát thông thường.

- AI agent làm tăng xác suất kích hoạt do tự động hóa tác vụ checkout.

Khuyến Nghị Giảm Thiểu

Để giảm rủi ro từ lỗ hổng CVE-2026-26268, cần cập nhật Cursor lên phiên bản đã vá lỗi mới nhất. Đồng thời, quá trình rà soát repository phải được mở rộng sang các thành phần thường bị bỏ qua như embedded bare directories và các file Cursor Rules không quen thuộc.

Security teams nên coi môi trường phát triển là mục tiêu tương đương production trong các đợt review định kỳ. Điều này đặc biệt quan trọng khi agent có quyền thực thi thao tác Git thay cho người dùng.

Checklist kỹ thuật

- Cập nhật bản vá cho Cursor ngay khi có phiên bản khắc phục.

- Kiểm tra repository trước khi cho AI agent hoạt động.

- Rà soát sự hiện diện của Git hooks bất thường.

- Kiểm tra các bare repository lồng ghép trong cây thư mục.

- Giới hạn việc clone từ nguồn công khai chưa được thẩm định.

IOC

- CVE-2026-26268

- malicious pre-commit hook

- embedded bare repository

- git checkout được dùng làm tác nhân kích hoạt

Thuộc Tính Kỹ Thuật Cần Theo Dõi

- Loại lỗ hổng: remote code execution

- Mã định danh: CVE-2026-26268

- Phạm vi ảnh hưởng: máy phát triển chạy Cursor

- Cơ chế kích hoạt: clone repository và tương tác Git của AI agent

- Điều kiện khai thác: repository chứa cấu trúc Git được chuẩn bị độc hại

CVE-2026-26268 cho thấy môi trường phát triển có thể trở thành attack surface thực sự khi AI agent được cấp quyền thao tác tự động với repository. Trong bối cảnh này, lỗ hổng CVE không chỉ là vấn đề của mã nguồn ứng dụng, mà còn là vấn đề của chuỗi công cụ phát triển và cơ chế tự động hóa Git.