Hoạt động của các cuộc tấn công mã độc ransomware đã tăng vọt trong bối cảnh mối đe dọa không gian mạng không ngừng phát triển. Nghiên cứu “State of the Underground 2025” của Bitsight chỉ ra mức tăng 53% số lượng trang rò rỉ dữ liệu do các nhóm ransomware vận hành. Đồng thời, số lượng nạn nhân duy nhất được báo cáo trên các trang này cũng tăng khoảng 25% trong suốt năm 2024.

Trong bối cảnh leo thang này, biến thể ransomware Anubis đã nổi lên như một tác nhân đáng gờm. Anubis được phát hiện lần đầu tiên vào tháng 11 năm 2024.

Sự Trỗi Dậy của Biến Thể Ransomware Anubis

Mã độc này có khả năng liên kết với các tác nhân nói tiếng Nga dựa trên thông tin liên lạc từ các diễn đàn dark web. Anubis nhanh chóng nổi tiếng nhờ mô hình ransomware-as-a-service (RaaS) tinh vi và khả năng phá hoại cao.

Anubis nhắm mục tiêu vào cả nền tảng Android và Windows. Nó sử dụng kết hợp các kỹ thuật mã hóa, trích xuất dữ liệu và đánh cắp thông tin xác thực để tối đa hóa tiềm năng tống tiền.

Cấu trúc liên kết của Anubis mang lại khả năng kiếm tiền linh hoạt. Bao gồm phân chia lợi nhuận 80-20% cho các hoạt động RaaS tiêu chuẩn. Tỷ lệ này tăng lên 40% cho Anubis khi có sự tham gia của việc đánh cắp dữ liệu. Ngoài ra, tỷ lệ 50-50% được áp dụng cho hỗ trợ tống tiền trực tiếp.

Khả năng thích ứng này đã giúp Anubis lây lan nhanh chóng. Mã độc tập trung vào các lĩnh vực có giá trị cao như y tế, xây dựng và dịch vụ chuyên nghiệp. Các sự cố đã được xác nhận xảy ra ở Hoa Kỳ, Pháp, Australia và Peru.

Kỹ Thuật Vận Hành của Anubis Ransomware

Phương Thức Xâm Nhập và Khai Thác

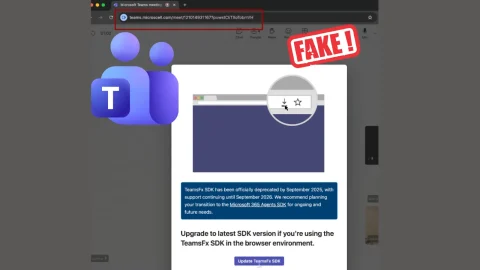

Về mặt kỹ thuật, Anubis khởi tạo các cuộc xâm nhập thông qua các chiến dịch spear-phishing. Các payload độc hại được phân phối qua email lừa đảo, giả mạo các thực thể đáng tin cậy. Chi tiết về một chiến dịch spear-phishing mới nhắm mục tiêu vào các giám đốc điều hành tài chính có thể được tìm thấy tại: gbhackers.com/new-spear-phishing-campaign-targets-financial-executives/.

Khi được thực thi, Anubis tận dụng các trình thông dịch dòng lệnh với các tham số cụ thể để leo thang đặc quyền và di chuyển ngang. Các tham số này bao gồm:

/KEY=

/elevated

/PATH=

/PFAD=

/WIPEMODEChiến Thuật Né Tránh Phòng Thủ và Xóa Dữ Liệu

Chiến thuật né tránh phòng thủ của Anubis bao gồm việc khai thác các tài khoản hợp lệ để truy cập các thư mục nhạy cảm. Chế độ “wipe mode” phá hoại của nó có thể xóa vĩnh viễn các tệp. Chúng bị giảm xuống thành các placeholder kích thước không byte ngay cả sau khi thanh toán tiền chuộc. Điều này tăng cường khả năng ép buộc nạn nhân.

Anubis sử dụng Hệ thống Mã hóa Tích hợp Đường cong Elliptic (ECIES) để mã hóa. Mã độc này bỏ qua một cách có chọn lọc các đường dẫn hệ thống quan trọng như Windows, System32 và Program Files. Điều này nhằm duy trì khả năng hoạt động của host trong quá trình tấn công.

Tấn Công trên Nền Tảng Android

Trên Android, Anubis ngụy trang thành một banking trojan. Mã độc triển khai các lớp phủ phishing để chiếm đoạt thông tin xác thực trên các ứng dụng hợp pháp. Ngoài ra, Anubis còn thực hiện ghi lại màn hình, ghi lại thao tác bàn phím (keylogging) và phát tán SMS hàng loạt để tự lây lan. Thông tin thêm về các cuộc tấn công phần mềm độc hại trên thiết bị Android có sẵn tại: gbhackers.com/malware-attacks-on-android-devices-surge-in-q2/.

Anubis còn khóa thiết bị, trích xuất các tệp nhạy cảm đến máy chủ chỉ huy và kiểm soát (C2). Cuối cùng, nó hiển thị yêu cầu tiền chuộc. Điều này biến Anubis thành một mối đe dọa kép đối với người dùng di động.

Hoạt Động trên Nền Tảng Windows

Biến thể Anubis trên Windows hoạt động như một RaaS đầy đủ chức năng. Nó tích hợp thao tác token truy cập để leo thang đặc quyền. Đồng thời, nó xóa Volume Shadow Copies để ngăn chặn khả năng phục hồi dữ liệu. Việc chấm dứt các dịch vụ hệ thống cũng được thực hiện để hợp lý hóa quá trình mã hóa.

Sự lây lan thường theo sau các điểm đột nhập ban đầu từ phishing. Mã độc này sau đó leo thang thành mã hóa trên toàn mạng và tùy chọn xóa tệp. Điều này đảm bảo dữ liệu không thể phục hồi và tăng áp lực yêu cầu thanh toán nhanh chóng.

Yếu tố phá hoại này đã được quan sát trong các sự cố. Nạn nhân phải đối mặt với mất dữ liệu vĩnh viễn bất chấp việc tuân thủ yêu cầu tiền chuộc. Điều này nhấn mạnh sự phát triển của Anubis vượt ra ngoài mã độc ransomware truyền thống. Mã độc này có thể nhằm mục đích ngăn cản sự chậm trễ trong đàm phán hoặc tăng cường tác động tâm lý.

Các Sự Cố Gây Ra bởi Anubis Ransomware

Các vụ vi phạm nghiêm trọng được cho là do Anubis gây ra cho thấy sự tập trung của nó vào cơ sở hạ tầng quan trọng. Các cuộc tấn công này thể hiện rõ mức độ nguy hiểm của biến thể ransomware này.

Vụ Việc Y Tế tại Victoria, Australia

Tháng 11 năm 2024, một nhà cung cấp dịch vụ chăm sóc sức khỏe ở Victoria, Australia, đã phát hiện hoạt động hệ thống bất thường. Cuộc điều tra đã phát hiện truy cập trái phép và trích xuất dữ liệu bệnh nhân. Thông tin bao gồm tên, địa chỉ, chẩn đoán y tế, chi tiết điều trị và thông tin Medicare.

Mặc dù không được công khai xác nhận là mã độc ransomware, các nhà phân tích bảo mật đã liên kết cuộc tấn công với Anubis. Anubis đã nhận trách nhiệm trên trang rò rỉ dữ liệu dark web của mình, công bố các bản ghi bị đánh cắp như danh sách nạn nhân đầu tiên.

Sự cố này đã thúc đẩy các biện pháp ngăn chặn ngay lập tức và thông báo cho các cơ quan quản lý. Ví dụ như Văn phòng Ủy viên Thông tin Australia và Trung tâm An ninh Mạng Australia. Nó cũng nhấn mạnh những lỗ hổng của ngành y tế do rủi ro cao về việc lộ dữ liệu nhạy cảm.

Tấn Công Tổ Chức Y Tế Canada

Theo báo cáo của Bitsight, một cuộc tấn công tiếp theo vào tháng 12 năm 2024 đã nhắm vào một tổ chức y tế Canada. Anubis đã trích xuất và rò rỉ dữ liệu thông qua trang rò rỉ dữ liệu của mình. Điều này càng củng cố mô hình nhắm mục tiêu vào các tổ chức y tế của mã độc này. Xem thêm tại: bitsight.com/blog/anubis-ransomware-group-overview-and-evolution.

Những sự kiện này, kết hợp với tính linh hoạt đa nền tảng và các ưu đãi cho chi nhánh của Anubis, định vị nó như một mối đe dọa dai dẳng. Việc đối phó với các cuộc tấn công ransomware như Anubis đòi hỏi sự cảnh giác cao độ.

Chỉ Số Thỏa Hiệp (IoC) và Biện Pháp Phòng Ngừa

Chỉ Số Thỏa Hiệp (IoC)

Các nhà bảo vệ được khuyến nghị giám sát các chỉ số như:

- Các thực thi dòng lệnh bất thường.

- Các bất thường tài khoản trong các khu vực nhạy cảm.

- Các mẫu mã hóa ngoại trừ các thư mục hệ thống.

Khuyến Nghị Bảo Vệ

Việc triển khai xác thực đa yếu tố (MFA), lọc email mạnh mẽ và cập nhật bản vá kịp thời vẫn là những biện pháp thiết yếu để đảm bảo an toàn thông tin. Các công cụ tiên tiến tận dụng các mô hình ngôn ngữ lớn (LLM) để phân tích thông tin tình báo về mối đe dọa, như được ghi nhận trong các phương pháp của Bitsight, có thể tăng cường khả năng giảm thiểu rủi ro chủ động trong môi trường mã độc ransomware ngày càng gay gắt này.