Tác nhân đe dọa do nhà nước Nga bảo trợ APT28, còn được biết đến với tên gọi Fancy Bear hoặc Forest Blizzard, đã triển khai LameHug malware. Đây là mã độc đầu tiên được công bố rộng rãi sử dụng các mô hình ngôn ngữ lớn (LLM) để tự động hóa việc tạo và thực thi lệnh. Sự xuất hiện của LameHug malware đánh dấu một bước tiến mới trong kỹ thuật tấn công mạng.

Tổng quan về LameHug và Cơ chế Khai thác LLM

Theo báo cáo gần đây từ CERT-UA, chiến dịch tấn công này đã nhắm mục tiêu vào các lĩnh vực an ninh và quốc phòng của Ukraine vào đầu tháng này. Cuộc tấn công khởi đầu bằng các email spearphishing được gửi từ các tài khoản chính thức đã bị xâm nhập, giả mạo là đại diện của các bộ chính phủ.

Các email này chứa một tệp nén độc hại dạng ZIP có tên Appendix.pdf.zip. Bên trong tệp nén là một tệp thực thi có phần mở rộng .pif, được biên dịch bằng PyInstaller từ mã nguồn Python.

Khi được thực thi, LameHug tương tác với mô hình Qwen 2.5-Coder-32B-Instruct được lưu trữ trên API của Hugging Face. Điều này cho phép kẻ tấn công nhập các câu lệnh ngôn ngữ tự nhiên, sau đó LLM sẽ dịch chúng thành các lệnh hệ thống có thể thực thi được.

Sự tích hợp đổi mới này cho phép tự động hóa linh hoạt, tức thời các tác vụ thu thập thông tin (reconnaissance) và rò rỉ dữ liệu. Đây là một sự thay đổi mô hình về mức độ tinh vi của mã độc, nơi AI hỗ trợ tạo ra các lệnh tùy chỉnh mà không cần các payload được mã hóa cứng.

Chi tiết Hoạt động của LameHug

Giai đoạn Thu thập Thông tin Hệ thống (Reconnaissance)

Chuỗi hoạt động của LameHug malware bắt đầu bằng việc liệt kê hệ thống. Mã độc sử dụng các lệnh batch được tạo bởi LLM và thực thi thông qua cmd.exe để thu thập chi tiết toàn diện về máy chủ mục tiêu.

Các thông tin này bao gồm thông số kỹ thuật phần cứng qua các truy vấn WMIC về tên và tốc độ CPU, dung lượng bộ nhớ, mẫu ổ đĩa, và cấu hình giao diện mạng. Đồng thời, mã độc cũng liệt kê các tiến trình từ tasklist, các dịch vụ với net start, và chi tiết mạng từ ipconfig /all.

Thông tin người dùng và miền được thu thập bằng các lệnh whoami, net config workstation, và dsquery cho người dùng, máy tính, nhóm, OU, site, subnet, máy chủ, và miền. Tất cả thông tin này được nối vào một tệp info.txt, được lưu trữ trong thư mục %PROGRAMDATA%\info.

Chiến thuật Rò rỉ Dữ liệu

Sau khi thu thập thông tin, mã độc quét đệ quy các thư mục người dùng như Documents, Desktop, và Downloads để tìm kiếm các tài liệu nhạy cảm. Các tài liệu này sau đó được nén lại để chuẩn bị cho quá trình rò rỉ dữ liệu qua SFTP hoặc HTTP POST đến cơ sở hạ tầng do kẻ tấn công kiểm soát.

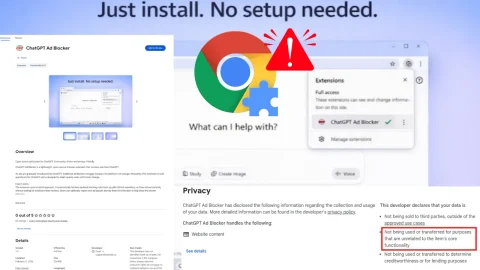

CERT-UA đã xác định hai biến thể bổ sung: AI_generator_uncensored_Canvas_PRO_v0.9.exe và image.py. Các biến thể này cho thấy sự khác biệt trong cơ chế exfiltration, có thể tích hợp các mô hình AI không kiểm duyệt hoặc sử dụng phương pháp buôn lậu dữ liệu dựa trên hình ảnh để né tránh việc bị phát hiện xâm nhập.

Kết nối LameHug với Chiến dịch của APT28

Việc sử dụng LameHug của APT28, được gán cho Đơn vị 26165 của GRU Nga, phù hợp với các chiến thuật lịch sử của nhóm này. Các chiến thuật bao gồm lừa đảo chiếm thông tin xác thực (credential phishing), khai thác lỗ hổng (ví dụ: CVE-2020-0688), và di chuyển ngang (lateral movement) qua RDP hoặc chia sẻ SMB. Các chi tiết này được mô tả trong các bản đồ MITRE ATT&CK.

Sự phụ thuộc của LameHug malware vào các API LLM bên ngoài tạo ra những rủi ro mới như lỗ hổng tiêm prompt (prompt injection vulnerabilities) hoặc lạm dụng API để che giấu mã (code obfuscation). Đồng thời, việc mã độc này tận dụng các binary gốc của Windows như wmic.exe và dsquery.exe trong quá trình trinh sát giúp nó hòa lẫn với các hoạt động hợp pháp của hệ thống.

Chiến lược Phát hiện và Ứng phó

Phát hiện Xâm nhập và Săn lùng Mối đe dọa

Để đối phó với các mối đe dọa như LameHug malware, các tổ chức có thể triển khai săn lùng mối đe dọa chủ động sử dụng các nền tảng SIEM như Logpoint. Tập trung vào các sự kiện Sysmon event_id=11 để phát hiện việc tạo tệp đáng ngờ trong các đường dẫn như C:\ProgramData* khớp với các mẫu như info*.

Các truy vấn cũng nên phát hiện hoạt động trinh sát qua nhật ký tạo tiến trình cho các binary như whoami.exe, ipconfig.exe, và wmic.exe, với việc bật kiểm tra dòng lệnh. Cảnh báo nên được kích hoạt khi có số lượng lớn các lệnh khác nhau trên mỗi cặp người dùng-máy chủ.

Các Chỉ số Thỏa hiệp (IOCs)

Các chỉ số xâm nhập mạng (network indicators) bao gồm các kết nối ra bên ngoài đến các địa chỉ IP và tên miền sau:

- IP: 144.126.202.227, 192.36.27.37

- Domains: [email protected], stayathomeclasses.com

- LLM Endpoints: api.huggingface.co

Các hàm băm (hashes) liên quan đến LameHug malware bao gồm:

- Hash SHA256: 8013b23cb78407675f323d54b6b8dfb2a61fb40fb13309337f5b662dbd812a5d

Các chuỗi User-agent như “Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:140.0) Gecko/20100101 Firefox/140.0” cần được xem xét kỹ lưỡng khi tương quan với các IOC khác để phát hiện xâm nhập.

Biện pháp Ứng phó và Phòng ngừa

Các chiến lược ứng phó bao gồm triển khai các playbook tự động cho việc phân loại phishing, phân tích email pháp y (email forensics) thông qua API O365 để trích xuất tiêu đề và làm giàu thông tin IP/URL với threat intelligence từ VirusTotal hoặc RecordedFuture. Đồng thời, cần cô lập điểm cuối (endpoint isolation) bằng các công cụ như AgentX để trích xuất tiến trình (process dumping) và chứa các tệp độc hại.

Các khuyến nghị nhấn mạnh chiến lược phòng thủ đa tầng (defense-in-depth) với EDR, phân đoạn mạng (network segmentation), và đào tạo nhân viên về việc xác minh email từ các nguồn đáng tin cậy. Giám sát liên tục các tương tác API của LLM, làm sạch đầu vào (input sanitization), và diễn tập ứng phó sự cố là rất quan trọng để giảm thiểu các mối đe dọa được tăng cường bởi AI. Các đối thủ như APT28 liên tục phát triển TTPs của chúng để khai thác các công nghệ mới nổi.