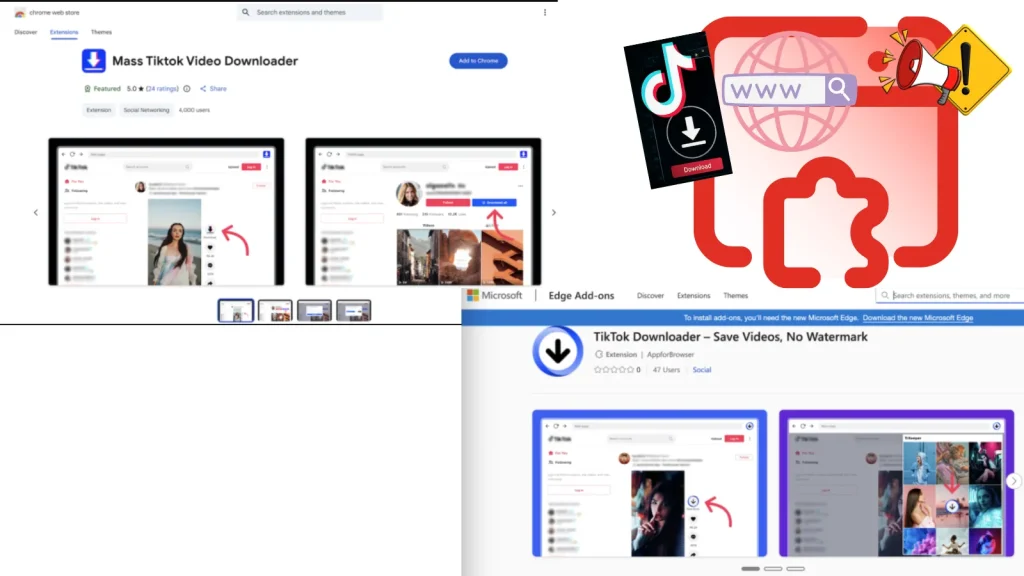

StealTok là một chiến dịch mối đe dọa mạng liên quan đến ít nhất 12 tiện ích mở rộng trình duyệt, ngụy trang thành công cụ tải video TikTok nhưng âm thầm theo dõi hoạt động người dùng và thu thập dữ liệu nhạy cảm. Chiến dịch này đã ảnh hưởng hơn 130.000 người dùng trên toàn cầu, trong đó khoảng 12.500 lượt cài đặt vẫn còn hoạt động trên kho tiện ích của Google Chrome và Microsoft Edge.

StealTok và cơ chế phát tán qua tiện ích mở rộng

Các tiện ích trong chiến dịch StealTok được xây dựng theo mô hình có tổ chức, với nhiều bản sao hoặc phiên bản đổi tên nhẹ từ cùng một lõi chức năng. Khi một tiện ích bị phát hiện và gỡ bỏ, tác nhân đe dọa có thể nhanh chóng tải lên một bản clone khác để thay thế.

Cách triển khai này giúp chiến dịch duy trì tính bền bỉ trong thời gian dài, đồng thời làm giảm hiệu quả của việc gỡ bỏ thủ công từng tiện ích riêng lẻ. Nhiều biến thể ban đầu hoạt động đúng như mô tả, cho phép người dùng tải video TikTok không có watermark, từ đó tạo độ tin cậy trước khi chuyển sang hành vi độc hại.

Danh sách tiện ích được ghi nhận

- Google Chrome: “TikTok Downloader – Save Videos, No Watermark” với 3.000 lượt cài đặt

- Google Chrome: “TikTok Video Downloader – Bulk Save” với 1.000 lượt cài đặt

- Google Chrome: “Tiktok Downloader” với 353 lượt cài đặt

- Microsoft Edge: “Mass Tiktok Video Downloader” với 77 lượt cài đặt

- Microsoft Edge: “TikTok Downloader – Save Videos, No Watermark” với 47 lượt cài đặt

Một số biến thể phổ biến khác đã bị gỡ khỏi Chrome, bao gồm “TikTok Video Keeper” với 60.000 lượt cài đặt và “Video Downloader for Tiktok” với 20.000 lượt cài đặt.

Thời gian trì hoãn và tải cấu hình từ xa

Điểm đáng chú ý của StealTok là cơ chế delayed capability injection. Trong khoảng 6 đến 12 tháng đầu, các tiện ích hoạt động hợp lệ, xây dựng uy tín và vượt qua các bước rà soát ban đầu. Sau khi đủ thời gian, chúng kết nối tới các máy chủ command-and-control để tải về cấu hình từ xa động.

Cơ chế này cho phép thay đổi hành vi của tiện ích sau khi đã được cài đặt, biến một công cụ tải video tưởng như vô hại thành một thành phần spyware mà không tạo cảnh báo rõ ràng cho người dùng hoặc kho tiện ích.

Hành vi sau khi kích hoạt độc hại

Khi tính năng độc hại được bật, các tiện ích bắt đầu thu thập dữ liệu một cách âm thầm. Dữ liệu quan sát được gồm:

- Mẫu sử dụng của người dùng

- Nội dung đã tải xuống

- Thông tin múi giờ

- Cài đặt ngôn ngữ

- Trạng thái pin của thiết bị

Bằng cách kết hợp các giá trị có độ phân biệt cao này, hệ thống có thể tạo fingerprint chính xác của thiết bị, hỗ trợ theo dõi người dùng qua nhiều phiên web và dịch vụ khác nhau.

Để che giấu hành vi rò rỉ dữ liệu, thông tin được gửi tới các tên miền đánh lừa có lỗi chính tả, ví dụ trafficreqort.com. Đây là dấu hiệu quan trọng trong quá trình phát hiện xâm nhập và giám sát lưu lượng bất thường.

Tin tức bảo mật: rủi ro từ xác thực tại thời điểm cài đặt

Chiến dịch StealTok cho thấy một điểm yếu đáng chú ý trong an toàn thông tin của trình duyệt: chỉ dựa vào xác thực tại thời điểm cài đặt là không đủ. Với các tiện ích có thể tải cấu hình từ xa và thay đổi chức năng theo thời gian, rủi ro thực sự xuất hiện sau khi cài đặt, không phải lúc tải về ban đầu.

Để giảm rủi ro bảo mật, cần theo dõi liên tục dựa trên hành vi, đặc biệt là lưu lượng mạng bất thường, truy cập miền lạ, yêu cầu quyền không mong đợi và hoạt động thu thập dữ liệu ẩn.

Khuyến nghị kỹ thuật cho giám sát và ứng phó

- Giám sát liên tục các kết nối tới miền bên ngoài từ tiện ích trình duyệt

- Phát hiện các yêu cầu tải cấu hình động sau thời gian dài im lặng

- Kiểm tra quyền truy cập và hành vi thu thập telemetry bất thường

- Loại bỏ ngay các tiện ích liên quan nếu đã cài đặt trên máy người dùng

- Đổi mật khẩu cho các tài khoản nhạy cảm sau khi gỡ bỏ tiện ích bị nghi ngờ

Tham khảo thêm từ nguồn phân tích gốc của LayerX Security tại: https://layerxsecurity.com/blog/stealtok-130k-users-compromised-by-data-stealing-tiktok-video-downloaders/

IOC liên quan đến StealTok

- trafficreqort.com — tên miền giả mạo dùng để che giấu luồng thu thập dữ liệu

- Chrome Web Store — các biến thể tiện ích độc hại đã xuất hiện trên kho tiện ích

- Microsoft Edge Add-ons — các biến thể tiện ích độc hại đã xuất hiện trên kho tiện ích

Danh sách tiện ích cần kiểm tra và gỡ bỏ

- “TikTok Downloader – Save Videos, No Watermark”

- “TikTok Video Downloader – Bulk Save”

- “Tiktok Downloader”

- “Mass Tiktok Video Downloader”

- “TikTok Video Keeper”

- “Video Downloader for Tiktok”

Nếu phát hiện một trong các tiện ích trên trên máy trạm, cần xem đây là cảnh báo CVE theo ngữ cảnh vận hành an toàn trình duyệt, dù nội dung gốc không gán mã CVE hay CVSS cụ thể cho sự cố này.

Ghi nhận hành vi và điều tra kỹ thuật

Trong quá trình điều tra phát hiện tấn công, ưu tiên kiểm tra nhật ký DNS, proxy và telemetry trình duyệt để xác định các truy vấn đến miền bất thường. Đồng thời rà soát các tiện ích có mô hình cập nhật động hoặc có dấu hiệu thay đổi chức năng sau thời gian dài hoạt động.

Các tổ chức cần ưu tiên cập nhật bản vá và rà soát định kỳ danh mục extension được phép cài đặt, đặc biệt với nhóm tiện ích phục vụ tải nội dung, vì đây là nhóm thường có quyền truy cập rộng vào dữ liệu người dùng và session web.