Tin tức bảo mật gần đây cho thấy một mã độc ransomware theo mô hình RaaS có tên “The Gentlemen” đã nổi lên như một mối đe dọa đáng kể đối với mạng doanh nghiệp. Hoạt động này xuất hiện từ khoảng giữa năm 2025 và nhanh chóng mở rộng với hơn 320 nạn nhân được công khai, trong đó hơn 240 vụ ghi nhận chỉ trong các tháng đầu năm 2026.

Quy mô và mô hình vận hành của ransomware-as-a-service

The Gentlemen hoạt động như một nền tảng ransomware-as-a-service (RaaS) có tổ chức. Tốc độ mở rộng cho thấy khả năng tuyển dụng affiliate mạnh và một đội ngũ điều hành có năng lực kỹ thuật.

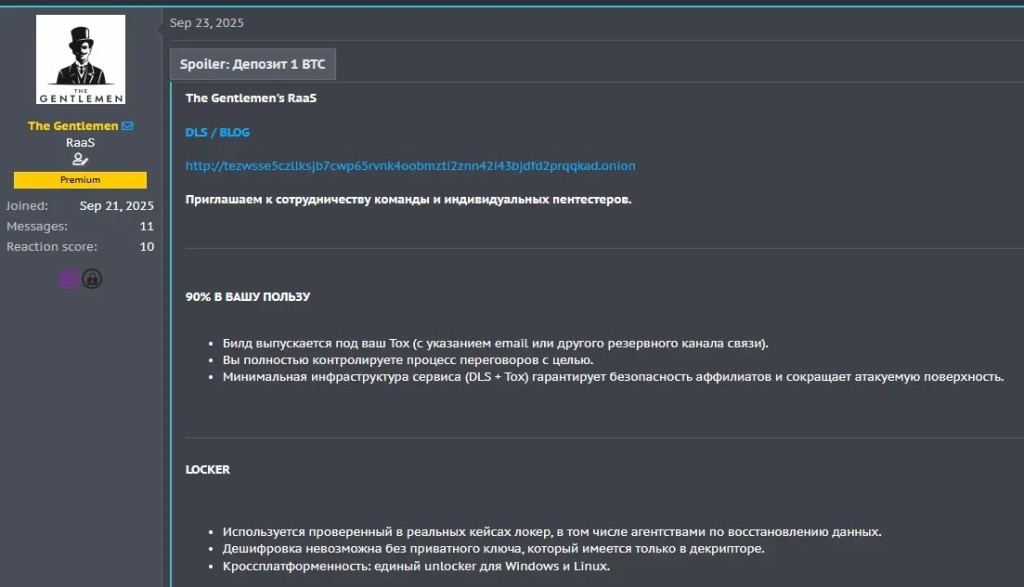

Nhóm này quảng bá công khai trên các diễn đàn ngầm, tuyển các tác nhân có kỹ năng kỹ thuật để triển khai chiến dịch. Các đối tác được xác minh có quyền truy cập vào công cụ vô hiệu hóa EDR và hạ tầng pivot riêng.

Dữ liệu nạn nhân bị công khai trên trang rò rỉ dark web nếu tiền chuộc không được thanh toán. Trao đổi diễn ra riêng tư qua Tox, một giao thức nhắn tin mã hóa ngang hàng.

Điểm nổi bật về khả năng tấn công đa nền tảng

The Gentlemen khác biệt ở bộ công cụ ransomware hỗ trợ nhiều hệ điều hành cùng lúc. Nhóm cung cấp các locker viết bằng Go hoạt động trên Windows, Linux, NAS và BSD, cùng một locker riêng viết bằng C để nhắm vào VMware ESXi.

Khả năng đa nền tảng này cho phép một chiến dịch gây thiệt hại đồng thời trên endpoint và hạ tầng ảo hóa. Điều đó làm tăng rủi ro an toàn thông tin đối với các môi trường phụ thuộc mạnh vào hệ thống ảo hóa.

Tham khảo thêm báo cáo phân tích tại Check Point Research.

Tin bảo mật mới nhất về chuỗi xâm nhập

Phân tích hiện trường cho thấy chuỗi xâm nhập trái phép được chuẩn bị kỹ. Hoạt động sớm nhất được xác nhận là kẻ tấn công đã có mặt trên Domain Controller với quyền Domain Admin.

Từ đó, payload Cobalt Strike được đẩy sang các hệ thống khác qua administrative shares bằng các file thực thi có tên ngẫu nhiên. Các lệnh ban đầu như systeminfo, whoami và liệt kê thư mục cho thấy đối tượng đang lập bản đồ môi trường trước khi mở rộng.

Phương thức lan rộng trong miền

Ransomware sử dụng tham số spread tích hợp, nhận thông tin xác thực miền đã thu thập được trong quá trình xâm nhập. Sau khi kích hoạt, nó liệt kê toàn bộ máy tính trong domain qua Active Directory, ping từng máy để kiểm tra khả năng phản hồi, rồi phát tán binary qua nhiều kênh song song.

- PsExec

- WMI

- Scheduled Tasks từ xa

- Remote Services

- PowerShell-based execution

Trước khi chạy locker trên từng mục tiêu, kẻ tấn công vô hiệu hóa Windows Defender, thêm loại trừ đường dẫn rộng cho toàn bộ ổ C:, tắt firewall và bật lại SMB1.

Shadow copies bị xóa để ngăn phục hồi dữ liệu, và event logs bị xóa nhằm loại bỏ dấu vết điều tra.

Ảnh hưởng hệ thống và chuỗi tấn công trên ESXi

Trong giai đoạn cuối, nhóm lạm dụng Group Policy Objects (GPO) để đẩy ransomware tới toàn bộ máy trong domain cùng lúc. Đây là cơ chế khiến hệ thống bị tấn công trên diện rộng chỉ trong một chiến dịch.

Đối với ESXi, locker sẽ tắt toàn bộ máy ảo trước, giải phóng khóa trên các file đĩa ảo rồi mới bắt đầu mã hóa. Sau đó, nó tự sao chép vào /bin/.vmware-authd để giả lập một tiến trình VMware hợp lệ nhằm duy trì tính bền bỉ.

Chuỗi hành vi này cho thấy mục tiêu không chỉ là endpoint mà còn là hạ tầng ảo hóa cốt lõi, làm tăng đáng kể nguy cơ bảo mật trong môi trường doanh nghiệp.

Hoạt động hậu xâm nhập và công cụ liên quan

Trong một đợt ứng cứu đang diễn ra, nhà phân tích đã phát hiện SystemBC được triển khai trên máy bị xâm nhập. Đây là một malware proxy hỗ trợ điều hướng lưu lượng và che giấu hạ tầng điều khiển.

Telemetry từ máy chủ command-and-control của SystemBC cho thấy một botnet hơn 1.570 nạn nhân trên toàn cầu, trong đó số lượng lớn tập trung tại Hoa Kỳ, tiếp theo là Vương quốc Anh và Đức.

Hồ sơ nạn nhân cho thấy chiến dịch nhắm vào tổ chức hơn là cá nhân. Điều này phù hợp với mô hình tấn công mạng có tổ chức, ưu tiên hệ thống miền và hạ tầng chia sẻ tài nguyên.

IOC và dấu hiệu nhận diện

IOC quan sát được từ chuỗi hoạt động gồm các công cụ và kỹ thuật sau:

- Ransomware: The Gentlemen

- Loader/Access tool: Cobalt Strike

- Proxy malware: SystemBC

- Giao thức trao đổi: Tox

- Tên file/persistence trên ESXi: /bin/.vmware-authd

IOC hành vi quan trọng:

- Tạo tiến trình với tên ngẫu nhiên

- Dùng admin shares để lan truyền

- Vô hiệu hóa Windows Defender

- Thêm exclusion cho C:\

- Tắt firewall và bật lại SMB1

- Xóa shadow copies và event logs

- Tạo scheduled task từ xa

- Giả mạo tiến trình VMware trên ESXi

Kiểm tra và phát hiện xâm nhập

Đội ngũ an ninh nên giám sát các mẫu hành vi bất thường như tạo scheduled task không chuẩn, di chuyển ngang qua admin shares và các lệnh PowerShell cố gắng vô hiệu hóa giám sát thời gian thực hoặc sửa registry liên quan đến LSA.

Phát hiện sớm các chỉ dấu này là yếu tố quan trọng để giảm tác động của mã độc ransomware trong giai đoạn phát tán nội bộ.

Biện pháp kiểm soát tối thiểu cần duy trì gồm: mẫu xác thực đa yếu tố cho tài khoản quản trị, phân đoạn mạng để giới hạn phạm vi di chuyển, và bảo vệ chính sách Defender, firewall bằng cấu hình chống can thiệp.

Hệ thống sao lưu nên được giữ ngoại tuyến hoặc tách biệt, vì ransomware này có hành vi kết thúc các dịch vụ liên quan đến backup trước khi mã hóa dữ liệu.

Lệnh CLI và hành vi điều tra đã ghi nhận

Các lệnh ban đầu được ghi nhận trên máy bị xâm nhập gồm:

systeminfo

whoami

dirNhóm tấn công cũng sử dụng các cơ chế thực thi từ xa thông qua WMI, PsExec và PowerShell. Đây là các kỹ thuật thường được dùng trong giai đoạn remote code execution nội bộ sau khi đã có quyền miền.

Với ESXi, hành vi tự sao chép vào /bin/.vmware-authd là một dấu hiệu cần được ưu tiên kiểm tra trong quá trình phát hiện tấn công và điều tra hậu sự cố.

Giảm thiểu rủi ro bảo mật

Để giảm rủi ro bảo mật, cần khóa chặt tài khoản quản trị, giám sát việc sử dụng Group Policy Objects, và rà soát mọi thay đổi liên quan đến SMB1, firewall, Defender, cũng như các exclusion bất thường trên ổ đĩa hệ thống.

Với môi trường ảo hóa, cần đặc biệt theo dõi các tiến trình dừng hàng loạt máy ảo, thay đổi bất thường trên thư mục hệ thống của ESXi và các file giả mạo có tên giống daemon hợp lệ.

Trong bối cảnh tin tức bảo mật hiện tại, The Gentlemen là ví dụ điển hình của một cảnh báo CVE không gắn với một mã CVE cụ thể nhưng có tác động vận hành tương đương một lỗ hổng zero-day khi kẻ tấn công đã chiếm được quyền miền và triển khai mã độc trên diện rộng.