Một lỗ hổng nghiêm trọng trong TeleMessage SGNL, một nền tảng nhắn tin doanh nghiệp được thiết kế theo mô hình của Signal, đang bị các tác nhân đe dọa khai thác chủ động. Mục tiêu của các cuộc tấn công này là đánh cắp mật khẩu và dữ liệu nhạy cảm từ các cơ quan chính phủ và doanh nghiệp đang sử dụng hệ thống. Lỗ hổng này, được định danh là CVE-2025-48927, đã được bổ sung vào danh mục Known Exploited Vulnerabilities (KEV) của CISA vào ngày 14 tháng 7, cho thấy mức độ khai thác rộng rãi trên thực tế.

CVE-2025-48927 ảnh hưởng đến các triển khai nhất định của TeleMessage SGNL, một hệ thống lưu trữ và quản lý thông tin liên lạc an toàn. Nền tảng này được các cơ quan chính phủ và doanh nghiệp sử dụng để duy trì hồ sơ các tin nhắn được mã hóa, đảm bảo tuân thủ các yêu cầu về lưu trữ dữ liệu và kiểm toán.

Chi tiết Kỹ thuật về Lỗ hổng CVE-2025-48927

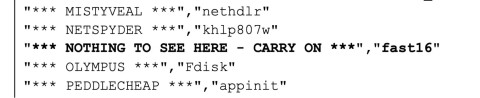

Điểm yếu cốt lõi của lỗ hổng này xuất phát từ việc nền tảng TeleMessage SGNL tiếp tục sử dụng các cấu hình kế thừa trong Spring Boot Actuator. Spring Boot Actuator là một tính năng của khung công tác Spring Boot, cung cấp các endpoint sản xuất sẵn sàng để giám sát và quản lý ứng dụng, chẳng hạn như kiểm tra tình trạng (health checks), thông tin cấu hình, và các số liệu khác. Tuy nhiên, trong các cấu hình dễ bị tấn công của TeleMessage SGNL, một endpoint chẩn đoán quan trọng là /heapdump vẫn có thể truy cập công khai mà không yêu cầu bất kỳ hình thức xác thực nào.

Endpoint /heapdump được thiết kế để tạo một bản chụp (snapshot) của bộ nhớ heap của ứng dụng Java tại một thời điểm cụ thể, thường được sử dụng cho mục đích gỡ lỗi và phân tích hiệu suất. Khi lỗ hổng này bị khai thác, kẻ tấn công có thể truy cập và tải xuống một bản chụp bộ nhớ heap hoàn chỉnh, thường có dung lượng xấp xỉ 150MB. Bản chụp này chứa một lượng lớn dữ liệu runtime của ứng dụng, bao gồm các thông tin cực kỳ nhạy cảm như tên người dùng, mật khẩu ở dạng văn bản thuần (plaintext), khóa phiên, và các dữ liệu bí mật khác đang được xử lý trong bộ nhớ của ứng dụng.

Mặc dù các phiên bản Spring Boot mới hơn đã khắc phục vấn đề này bằng cách bảo mật các endpoint nhạy cảm như /heapdump theo mặc định, các báo cáo công khai cho thấy các phiên bản của TeleMessage vẫn tiếp tục sử dụng cấu hình dễ bị tấn công này ít nhất cho đến ngày 5 tháng 5 năm 2025. Điều này tạo ra một rủi ro đáng kể cho các tổ chức sử dụng nền tảng này, do dữ liệu quan trọng và thông tin xác thực của người dùng có thể bị lộ.

Hoạt động Khai thác và Giám sát Hiện tại

Các nhà nghiên cứu bảo mật tại GreyNoise đã ghi nhận một chiến dịch khai thác đang diễn ra nhắm mục tiêu vào lỗ hổng CVE-2025-48927. Chiến dịch này cho thấy sự quyết tâm của các tác nhân đe dọa trong việc lợi dụng điểm yếu này để xâm nhập vào các hệ thống.

Tính đến ngày 16 tháng 7, GreyNoise đã quan sát thấy 11 địa chỉ IP đang tích cực cố gắng khai thác CVE-2025-48927. Ngoài các nỗ lực khai thác trực tiếp, hoạt động trinh sát liên quan cũng đang tiếp tục mở rộng, cho thấy các tác nhân đe dọa đang tìm kiếm thêm các mục tiêu tiềm năng. Các tác nhân này đang tiến hành các hoạt động quét hệ thống một cách có hệ thống để xác định các triển khai TeleMessage SGNL dễ bị tấn công.

Hoạt động Quét và Trinh sát Mở rộng

Dữ liệu đo đạc (telemetry) từ GreyNoise tiết lộ quy mô rộng lớn của các hoạt động quét liên quan đến Spring Boot Actuator. Trong 90 ngày qua, 2.009 địa chỉ IP đã được quan sát đang quét tìm các endpoint của Spring Boot Actuator. Điều này cho thấy một nỗ lực rộng khắp để xác định bất kỳ ứng dụng Spring Boot nào có thể bị lộ ra Internet.

Trong số các hoạt động quét này, 1.582 địa chỉ IP đã nhắm mục tiêu cụ thể vào các endpoint /health. Endpoint /health thường được sử dụng để kiểm tra tình trạng hoạt động của các triển khai Spring Boot và là một chỉ số phổ biến để phát hiện các ứng dụng Spring Boot bị lộ ra Internet. Việc nhắm mục tiêu vào các endpoint như /health cho phép kẻ tấn công dễ dàng xác định các ứng dụng Spring Boot đang hoạt động trước khi chuyển sang các endpoint nhạy cảm hơn như /heapdump.

Khuyến nghị Bảo mật và Biện pháp Giảm thiểu

Để giảm thiểu rủi ro từ CVE-2025-48927 và các lỗ hổng tương tự, các tổ chức đang sử dụng ứng dụng Spring Boot, đặc biệt là những ứng dụng triển khai các công cụ nhắn tin an toàn hoặc liên lạc nội bộ như TeleMessage SGNL, cần thực hiện các biện pháp bảo mật sau:

- Xác minh ngay lập tức: Các tổ chức phải khẩn trương kiểm tra và xác minh xem các endpoint

/heapdumpcó bị lộ ra Internet hay không. Việc kiểm tra này cần được ưu tiên hàng đầu để xác định mức độ phơi nhiễm hiện tại. - Vô hiệu hóa hoặc hạn chế truy cập: Các đội ngũ bảo mật nên ngay lập tức vô hiệu hóa hoặc hạn chế nghiêm ngặt quyền truy cập vào endpoint

/heapdump. Quyền truy cập chỉ nên được cấp cho các địa chỉ IP đáng tin cậy hoặc các hệ thống nội bộ cần thiết cho mục đích quản lý và gỡ lỗi, thông qua các cơ chế kiểm soát truy cập mạnh mẽ như tường lửa, VPN hoặc danh sách trắng IP. - Hạn chế phơi nhiễm các endpoint Actuator: Hạn chế việc phơi nhiễm của tất cả các endpoint của Spring Boot Actuator trừ khi chúng được yêu cầu rõ ràng cho các hoạt động giám sát hoặc quản lý hợp pháp. Các endpoint này không nên được công khai ra Internet mà không có xác thực và ủy quyền đầy đủ.

- Nâng cấp và rà soát cấu hình: Rà soát lại toàn bộ cấu hình triển khai của ứng dụng Spring Boot để đảm bảo rằng các cấu hình mặc định an toàn được áp dụng. Quan trọng hơn, cần nâng cấp lên các phiên bản Spring Boot được hỗ trợ mới nhất, vốn đã khắc phục các vấn đề liên quan đến việc phơi nhiễm endpoint Actuator bằng cách bảo mật chúng theo mặc định.

Để hỗ trợ các tổ chức trong việc phòng vệ, GreyNoise đã tạo ra các thẻ chuyên dụng để theo dõi hoạt động quét liên quan đến lỗ hổng này. Công ty tiếp tục giám sát chặt chẽ sự thay đổi trong các mô hình khai thác để cung cấp thông tin cập nhật cho cộng đồng. Ngoài ra, GreyNoise cũng đang phát triển các danh sách chặn IP động nâng cao nhằm giúp các tổ chức phản ứng nhanh hơn với các mối đe dọa mới nhắm mục tiêu vào CVE-2025-48927 và các lỗ hổng tương tự.