Tổng quan chiến dịch lừa đảo mạng tinh vi

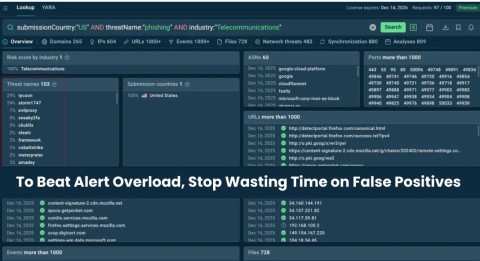

Một liên minh tội phạm mạng quy mô lớn đã bị các nhà nghiên cứu phát hiện, chuyên dàn dựng một chiến dịch lừa đảo đầu tư và phishing phức tạp. Hoạt động này được xây dựng dựa trên việc sao chép các hãng thông tấn chính thống toàn cầu như CNN, BBC, CNBC, News24, và ABC News. Mục tiêu chính của chiến dịch là người dùng tại Hoa Kỳ, nhưng đã mở rộng quy mô với hơn 17.000 trang web mồi nhử được tạo ra tại 50 quốc gia.

Chiến dịch này lợi dụng các kỹ thuật tinh vi như domain spoofing và typosquatting để tạo ra các bản sao trang web giả mạo, nhằm đánh lừa người dùng về tính xác thực của chúng. Bằng cách mạo danh các thương hiệu truyền thông uy tín, những kẻ tấn công đã nâng cao nhận thức về tính hợp pháp của các trò lừa đảo, khai thác các thiên vị tâm lý để tăng tỷ lệ nhấp chuột (click-through rates) và mức độ tương tác của người dùng.

Kỹ thuật và Cơ chế Khai thác

Programmatic Advertising và Social Engineering

Chiến dịch này tích hợp quảng cáo theo lập trình (programmatic advertising) trên các nền tảng lớn như Google và Facebook. Các bài đăng được tài trợ thường chứa những tiêu đề gây sốc, ví dụ: “Chấn động: [Người nổi tiếng địa phương] Hỗ trợ Nguồn Thu Nhập Thụ Động Mới cho Công dân!” Những quảng cáo này, thường được lưu trữ trên các hồ sơ mạng xã hội không hoạt động, không có người theo dõi hoặc lịch sử hoạt động, sử dụng các chiến thuật kỹ thuật xã hội (social engineering) để thu hút nạn nhân vào một quy trình lừa đảo đa giai đoạn.

Kỹ thuật xã hội được sử dụng khai thác sự tò mò và lòng tin của người dùng vào các thông tin từ người nổi tiếng hoặc những lời hứa về lợi nhuận cao. Việc sử dụng các tài khoản mạng xã hội cũ hoặc ít hoạt động giúp kẻ tấn công tránh được sự kiểm duyệt ban đầu của nền tảng quảng cáo và người dùng ít để ý đến sự bất thường.

Mạo danh Trang tin tức và Nền tảng đầu tư giả mạo

Khi nạn nhân nhấp vào các quảng cáo lừa đảo, họ sẽ bị chuyển hướng đến các trang web tin tức giả mạo, được thiết kế để bắt chước giao diện của các kênh truyền thông lớn. Các trang này chứa các bài viết bịa đặt, quảng cáo các nền tảng giao dịch tự động “cách mạng” như Eclipse Earn, Solara Vynex, và Trap10.

Để duy trì chi phí thấp và dễ dàng triển khai, các trang web này sử dụng các tên miền cấp cao (TLD) giá rẻ, bao gồm .xyz, .io, .shop, hoặc .click. Kẻ tấn công thường kết hợp các thao tác URL tinh vi (URL manipulations) để thực hiện typosquatting, tạo ra các địa chỉ gần giống với các thương hiệu chính thống nhằm lừa gạt người dùng.

Nội dung trên các trang này quảng bá các cơ hội đầu tư lợi nhuận cao, hứa hẹn lợi nhuận dễ dàng mà không cần nỗ lực. Điều này thúc đẩy người dùng cung cấp dữ liệu cá nhân như tên, email và số điện thoại thông qua các biểu mẫu đăng ký.

Quy trình lừa đảo và Hậu quả

Thu thập dữ liệu và Kỹ thuật xã hội nâng cao

Theo báo cáo từ MalwareBytes, việc thu thập dữ liệu ban đầu này tạo tiền đề cho các bước kỹ thuật xã hội nâng cao. Kẻ lừa đảo giả danh là các cố vấn tài chính thân thiện, chủ động gọi điện thoại cho nạn nhân, viện dẫn bài viết giả mạo và hướng dẫn họ qua một quy trình giới thiệu (onboarding) mô phỏng.

Nạn nhân bị thuyết phục gửi một khoản tiền ban đầu, thường khoảng 240 USD, vào các bảng điều khiển giao dịch giả mạo. Các bảng điều khiển này sẽ thao túng, tự động thổi phồng số dư tài khoản để mô phỏng sự tăng trưởng, sử dụng các yếu tố trò chơi hóa (gamification) để khuyến khích nạn nhân đầu tư thêm.

Kế hoạch lừa đảo lên đến đỉnh điểm khi nạn nhân cố gắng rút tiền. Lúc này, kẻ tấn công sẽ đặt ra các trở ngại trong việc rút tiền, bịa đặt các yêu cầu xác minh KYC (Know Your Customer), áp đặt các khoản phí cắt cổ, và cuối cùng là khóa tài khoản, dẫn đến mất toàn bộ số tiền đã đầu tư.

Thương mại hóa thông tin cá nhân

Hậu quả không chỉ dừng lại ở mất mát tài chính. Thông tin cá nhân đã thu thập được của nạn nhân bị thương mại hóa trên các thị trường ngầm. Dữ liệu này được bán cho các kẻ lừa đảo thứ cấp để tiếp tục khai thác, duy trì một chu kỳ trộm cắp danh tính và các nỗ lực phishing lặp lại.

Chỉ dấu nhận biết và Biện pháp phòng ngừa

Dấu hiệu cảnh báo

Để phát hiện các mối đe dọa tinh vi này, các chuyên gia bảo mật nhấn mạnh một số dấu hiệu cảnh báo cần lưu ý:

- Quảng cáo được tài trợ từ các hồ sơ thiếu tương tác tự nhiên.

- Các quảng cáo liên quan đến người nổi tiếng địa phương ngụ ý tạo ra của cải không thực tế.

- Lời hứa về lợi nhuận theo cấp số nhân trong thời gian ngắn.

- Các yêu cầu quá mức về thông tin nhạy cảm từ các “cố vấn” dưới vỏ bọc tuân thủ quy định.

Biện pháp bảo vệ

Các biện pháp bảo vệ bao gồm việc triển khai các giải pháp bảo mật điểm cuối (endpoint security solutions) có khả năng chặn URL độc hại theo thời gian thực, chẳng hạn như phần mềm chống virus tích hợp với các nguồn cấp dữ liệu tình báo mối đe dọa (threat intelligence feeds) để giảm thiểu các cuộc tấn công drive-by download và khai thác dựa trên script.

Người dùng nên kiểm tra kỹ lưỡng các tuyên bố bằng cách đối chiếu với các nguồn chính thức, tránh các liên kết không mong muốn từ email, mạng xã hội và các trang web đáng ngờ. Ngoài ra, cần tham khảo các cơ quan quản lý như SEC ở Hoa Kỳ hoặc FCA ở Vương quốc Anh để xác minh tính hợp pháp của nền tảng đầu tư.

Thái độ hoài nghi đối với các câu chuyện giật gân (clickbait narratives), đặc biệt là những câu chuyện liên quan đến việc người nổi tiếng xác nhận các kế hoạch tài chính không được kiểm soát, là rất quan trọng để ngăn chặn các chiến thuật thông tin sai lệch.

Phản ứng khi dữ liệu bị xâm phạm

Trong trường hợp dữ liệu cá nhân đã bị xâm phạm, cần thực hiện ngay các hành động sau:

- Chấm dứt mọi liên lạc với những kẻ lừa đảo.

- Đặt lại mật khẩu cho tất cả các tài khoản quan trọng.

- Kích hoạt xác thực đa yếu tố (MFA) trên các tài khoản quan trọng để ngăn chặn sự di chuyển ngang (lateral movement) của kẻ tấn công.

- Thông báo cho các tổ chức tài chính để theo dõi giao dịch và đóng băng tín dụng, giúp ngăn chặn các hoạt động trái phép.

- Theo dõi báo cáo tín dụng để phát hiện các dấu hiệu bất thường, giúp phát hiện hành vi trộm cắp danh tính.

- Báo cáo sự việc cho cơ quan thực thi pháp luật và các đơn vị phòng chống tội phạm mạng, chẳng hạn thông qua các nền tảng như Internet Crime Complaint Center (IC3) của FBI. Việc này góp phần chia sẻ thông tin tình báo mối đe dọa rộng hơn và khả năng phá vỡ các mạng lưới tội phạm.

Tác động đến ngành và Khuyến nghị

Chiến dịch này nhấn mạnh sự giao thoa ngày càng phát triển giữa các lỗ hổng bảo mật trong công nghệ quảng cáo (ad tech vulnerabilities) và gian lận mạng. Điều này thúc giục các nền tảng quảng cáo tăng cường các giao thức xác minh quảng cáo và phát hiện bất thường dựa trên AI để ngăn chặn những hành vi lạm dụng tương tự.