Tin tức bảo mật mới nhất ghi nhận gói PyPI lightning của PyTorch Lightning đã bị xâm phạm trong một cuộc tấn công supply chain. Bản phát hành độc hại tự động kích hoạt mã đánh cắp thông tin đăng nhập ngay khi được import, khiến các máy phát triển, CI/CD pipeline và môi trường build trên cloud đều có nguy cơ bị ảnh hưởng.

Cảnh báo CVE và phạm vi ảnh hưởng của gói lightning

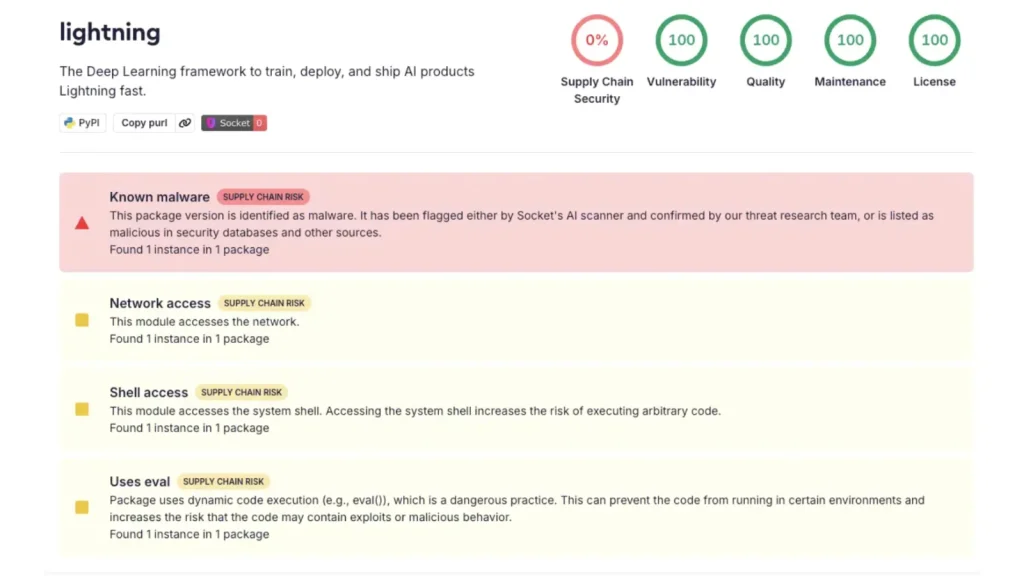

Dù nội dung gốc không nêu CVE hay CVSS cụ thể, đây vẫn là một cảnh báo CVE-style ở cấp độ supply chain do tác động trực tiếp đến hệ sinh thái AI/ML. lightning là framework Python được dùng để train, deploy và đóng gói sản phẩm AI, với hàng trăm nghìn lượt tải mỗi ngày và hàng triệu lượt cài đặt mỗi tháng trên PyPI.

Theo phân tích của Socket, các phiên bản 2.6.2 và 2.6.3 đã bị gắn cờ là độc hại chỉ 18 phút sau khi được phát hành vào ngày 30/04/2026. Phiên bản 2.6.1, phát hành ngày 30/01/2026, vẫn sạch và được xem là mốc an toàn cuối cùng.

Điểm đáng chú ý là mọi hệ thống đã cài đặt và import các phiên bản bị ảnh hưởng đều cần được xem là hệ thống bị xâm nhập tiềm tàng, đặc biệt nếu gói được dùng trong pipeline tự động hoặc môi trường build dùng chung.

Chuỗi thực thi ẩn trong gói độc hại

Socket cho biết bên trong gói độc hại có một thư mục _runtime ẩn, chứa chuỗi thực thi nhiều giai đoạn. Thành phần này được kích hoạt tự động khi module được import, không cần tương tác từ người dùng.

Payload router_runtime.js bị làm rối có nhiều điểm tương đồng kỹ thuật với một chiến dịch tấn công chuỗi cung ứng mã nguồn mở khác, bao gồm mẫu nhắm mục tiêu vào credential, logic đánh cắp token và kỹ thuật obfuscation.

- _runtime directory ẩn trong package.

- router_runtime.js obfuscated payload.

- Kích hoạt tự động khi import module.

- Không yêu cầu thêm thao tác từ người dùng.

Ảnh hưởng kỹ thuật

Vì cơ chế kích hoạt diễn ra ở thời điểm import, rủi ro bảo mật không chỉ nằm ở máy lập trình viên mà còn lan sang hệ thống build và phát hành tự động. Trong bối cảnh tấn công mạng vào chuỗi cung ứng, một package hợp lệ trên bề mặt có thể trở thành điểm khởi phát cho remote code execution hoặc đánh cắp thông tin xác thực nội bộ.

Điều này làm tăng nguy cơ rò rỉ dữ liệu, lộ token truy cập và xâm nhập trái phép vào các kho mã, dịch vụ CI/CD hoặc hạ tầng cloud liên quan.

Tín hiệu xâm nhập trên GitHub và hoạt động bất thường

Trong cửa sổ ứng phó sự cố, một liên kết Tor onion đã được đăng trong thread issue GitHub của Lightning-AI, trỏ tới một trang có nhãn chiến dịch và kèm thông điệp ký PGP. Nội dung này được mô tả là có đề cập tới một bên thứ ba như “đối tác tốt” trong suốt chiến dịch, nhưng nguồn phân tích cũng nêu rõ việc quy kết này chưa được xác minh độc lập.

Song song đó, cộng đồng đã báo cáo issue #21689 với tiêu đề “Possible supply chain attack on version 2.6.3.” Sau đó, khi một cảnh báo tiếp theo được gửi vào repository pytorch-lightning, issue bị đóng trong vòng 1 phút bởi tài khoản pl-ghost, rồi tài khoản này đăng một meme “SILENCE DEVELOPER”.

Các dấu hiệu trên cho thấy tài khoản GitHub của dự án có khả năng đã bị chiếm quyền điều khiển, làm tăng rủi ro bảo mật trong quá trình phối hợp xử lý sự cố và phát hành bản vá.

Hành động khẩn cấp cho môi trường bị ảnh hưởng

Với lỗ hổng CVE-style dạng supply chain này, mọi môi trường đã cài và import lightning 2.6.2 hoặc 2.6.3 cần được xem là fully compromised. Biện pháp xử lý tối thiểu là cô lập hệ thống, rà soát tài khoản, token và pipeline liên quan.

Phiên bản 2.6.1 hiện được xem là baseline an toàn cuối cùng theo báo cáo kỹ thuật được nêu. Tổ chức vận hành nên kiểm tra toàn bộ kho phụ thuộc, build artifact và các môi trường triển khai đã sử dụng package này.

Ví dụ kiểm tra phiên bản cài đặt

pip show lightning

pip freeze | grep lightning

python -c "import lightning; print(lightning.__version__)"Ví dụ gỡ và cài lại phiên bản an toàn

pip uninstall -y lightning

pip install lightning==2.6.1Nếu package đã từng được import trong môi trường build, cần coi đó là một phát hiện xâm nhập tiềm năng và thực hiện kiểm tra mở rộng trên secrets, credential store, lịch sử CI/CD và các token đã phát hành trong khoảng thời gian bị ảnh hưởng.

Liên kết tham chiếu và theo dõi phân tích

Socket cho biết họ đang tiếp tục phân tích kỹ thuật và sẽ công bố thêm IOC đã xác nhận cùng kết quả quy kết khi điều tra tiến triển. Tham khảo bản ghi công khai tại: Socket: Lightning PyPI package compromised.

Trong bối cảnh cảnh báo CVE liên quan supply chain, việc theo dõi hành vi package ở thời điểm import, kiểm tra tính toàn vẹn của artifact và đối chiếu phiên bản an toàn là yêu cầu bắt buộc để giảm nguy cơ bảo mật cho hệ thống AI/ML.