CL-STA-1020: Chiến Dịch Gián Điệp Nhắm Mục Tiêu Chính Phủ

Các nhà nghiên cứu từ Unit 42 của Palo Alto Networks đã và đang theo dõi một cụm đe dọa phức tạp được định danh là CL-STA-1020. Chiến dịch này được triển khai có hệ thống, nhắm vào các thực thể chính phủ trên khắp khu vực Đông Nam Á, thể hiện rõ mục tiêu gián điệp và thu thập thông tin tình báo.

Mục tiêu và Động cơ

Trọng tâm của chiến dịch là trích xuất dữ liệu nhạy cảm từ các cơ quan chính phủ. Đặc biệt, các tác nhân đe dọa quan tâm đến thông tin chi tiết xung quanh các mức thuế và tranh chấp thương mại gần đây. Điều này cho thấy động cơ sâu xa nằm ở hoạt động gián điệp và thu thập tình báo quốc gia hoặc kinh tế.

Công cụ Chính: HazyBeacon Backdoor

Chiến dịch CL-STA-1020 nổi bật nhờ việc sử dụng sáng tạo một backdoor Windows chưa từng được ghi nhận trước đây, được đặt tên là HazyBeacon. HazyBeacon khai thác các URL của AWS Lambda để thiết lập một hạ tầng Command-and-Control (C2) cực kỳ bí mật và khó bị phát hiện. Khác với các phương pháp C2 truyền thống yêu cầu máy chủ cố định, việc tận dụng AWS Lambda cho phép các tác nhân duy trì kênh liên lạc linh hoạt và khó theo dõi.

Kỹ Thuật Command-and-Control (C2) Độc Đáo qua AWS Lambda URLs

Điểm độc đáo của HazyBeacon nằm ở kỹ thuật C2 của nó, dựa trên việc lợi dụng các chức năng serverless hợp pháp của AWS. Bằng cách sử dụng các hàm Lambda được gọi qua các điểm cuối HTTPS, các tác nhân đe dọa tạo ra một kênh giao tiếp có khả năng mở rộng, mạnh mẽ và hòa lẫn hoàn hảo với lưu lượng truy cập đám mây lành tính. Điều này giúp chúng lẩn tránh hiệu quả các cơ chế phòng thủ mạng truyền thống.

Cơ chế Hoạt động của C2 dựa trên Lambda

Kỹ thuật này, vốn đã được Trellix làm nổi bật liên quan đến các hoạt động của Advanced Persistent Threat (APT) vào tháng 6 năm 2025, cho phép các hoạt động độc hại ngụy trang thành các tương tác AWS thông thường. Cụ thể, các yêu cầu đến các URL AWS Lambda, chẳng hạn như những URL phân giải thành các tên miền phụ lambda-url.ap-southeast-1.on.aws, được sử dụng để gửi và nhận lệnh, cũng như dữ liệu. Do các miền amazonaws.com được coi là đáng tin cậy và phổ biến trong môi trường doanh nghiệp hiện đại, việc lọc hoặc giám sát các kết nối này trở nên phức tạp hơn rất nhiều, đặc biệt trong các môi trường phụ thuộc nhiều vào đám mây.

Lợi thế Kỹ thuật của C2 qua AWS Lambda

Việc lạm dụng AWS Lambda, tính năng được giới thiệu vào năm 2022 cho phép gọi hàm HTTPS trực tiếp mà không cần qua API Gateway, mang lại nhiều lợi thế chiến thuật cho kẻ tấn công:

- C2 Động không cần máy chủ cố định: Không cần duy trì máy chủ C2 vật lý hoặc ảo cố định, giảm thiểu chi phí và rủi ro bị phát hiện hoặc gỡ bỏ. Các hàm Lambda có thể được tạo, sử dụng và xóa một cách linh hoạt, tạo ra một C2 “on-demand”.

- Khả năng mở rộng và bền vững: Hạ tầng AWS cung cấp khả năng mở rộng và độ bền vốn có, đảm bảo kênh C2 luôn sẵn sàng ngay cả khi đối mặt với tải lớn hoặc nỗ lực gây gián đoạn.

- Ngụy trang hiệu quả: Lưu lượng truy cập C2 hòa lẫn vào hàng tỷ yêu cầu hợp pháp đến các miền

amazonaws.commỗi ngày. Điều này khiến việc phân biệt giữa hoạt động độc hại và lưu lượng truy cập đám mây thông thường trở nên cực kỳ khó khăn đối với các hệ thống giám sát mạng truyền thống hoặc tường lửa không có khả năng phân tích hành vi nâng cao.

Chuỗi Tấn Công Chi Tiết của HazyBeacon

Chuỗi tấn công của HazyBeacon được thiết kế tỉ mỉ để đạt được quyền truy cập, duy trì sự tồn tại và thực hiện mục tiêu thu thập dữ liệu nhạy cảm một cách lén lút.

Khai thác DLL Sideloading và Cơ chế Khởi chạy

Chuỗi tấn công thường bắt đầu bằng kỹ thuật DLL Sideloading. Các tác nhân triển khai tệp mscorsvc.dll độc hại vào thư mục C:\Windows\assembly. Tệp DLL này được đặt cùng với tệp thực thi hợp pháp của Microsoft là mscorsvw.exe. Khi mscorsvw.exe được thực thi thông qua dịch vụ Windows liên quan của nó, hệ điều hành sẽ tải DLL độc hại thay vì phiên bản hợp pháp (hoặc trước phiên bản hợp pháp, tùy thuộc vào cấu hình đường dẫn và thứ tự tải). Sau khi được tải và thực thi, DLL được sideload sẽ khởi tạo quá trình beaconing (gửi tín hiệu) đến một URL AWS Lambda do kẻ tấn công kiểm soát.

Thiết lập Duy trì Quyền Truy Cập (Persistence)

Để đảm bảo backdoor HazyBeacon có thể tái kích hoạt sau khi hệ thống khởi động lại, các tác nhân đe dọa thiết lập cơ chế duy trì quyền truy cập (persistence) bằng cách tạo một dịch vụ Windows tùy chỉnh. Dịch vụ này được đặt tên là msdnetsvc. Việc tạo một dịch vụ Windows mới cho phép mã độc được thực thi tự động mỗi khi hệ thống khởi động, duy trì quyền truy cập vào hệ thống bị xâm nhập.

Thu thập và Xử lý Dữ liệu

Sau khi kết nối C2 được thiết lập, HazyBeacon bắt đầu tải xuống các payload bổ sung vào thư mục C:\ProgramData. Các payload này bao gồm cả các công cụ hợp pháp và các tiện ích tùy chỉnh:

- 7z.exe: Một công cụ nén tệp hợp pháp, được sử dụng để lưu trữ và nén dữ liệu.

- igfx.exe: Một payload tùy chỉnh hoạt động như một công cụ thu thập tệp. Nó được lập trình để quét các phần mở rộng tệp cụ thể trong các phạm vi thời gian xác định. Kết quả quét được nén thành các tệp ZIP, được đặt tên theo máy bị xâm nhập. Ví dụ, công cụ này có thể được cấu hình để tìm kiếm các tài liệu liên quan đến tranh chấp thương mại, chẳng hạn như các tệp chứa cụm từ “letter to US President on Tariffs measures”.

Sau khi thu thập, các tệp lưu trữ ZIP này sẽ được chia nhỏ thành các đoạn 200 MB bằng cách sử dụng công cụ 7z.exe. Việc chia nhỏ các tệp lớn thành các phần nhỏ hơn giúp quá trình exfiltration diễn ra mượt mà hơn, đặc biệt qua các kênh có băng thông hạn chế hoặc để tránh bị phát hiện bởi các giải pháp an ninh mạng theo dõi kích thước tệp lớn.

Kỹ thuật Exfiltration Nâng cao

Các nỗ lực exfiltration của nhóm CL-STA-1020 càng chứng tỏ sự nhấn mạnh của chúng vào việc hòa trộn với lưu lượng truy cập hợp pháp. Thay vì sử dụng các kênh exfiltration trực tiếp, dễ bị phát hiện, chúng sử dụng các công cụ tùy chỉnh để chuyển dữ liệu qua các dịch vụ lưu trữ đám mây đáng tin cậy:

- Exfiltration qua Google Drive: Các công cụ tùy chỉnh như

GoogleGet.exeđược sử dụng để xác thực vào các kho lưu trữ Google Drive thông qua các ID Drive được cung cấp. Sau đó, các công cụ tải lên nhưgoogle.exe,GoogleDrive.exe, vàGoogleDriveUpload.exeđược sử dụng để chuyển dữ liệu đã thu thập. - Exfiltration qua Dropbox: Tương tự, tệp thực thi

Dropbox.exexử lý việc tải lên Dropbox.

Việc định tuyến các tệp đã bị trích xuất qua các dịch vụ lưu trữ đám mây đáng tin cậy như Google Drive và Dropbox giúp các hoạt động này bắt chước hoạt động doanh nghiệp thông thường. Trong nhiều tổ chức, việc sử dụng các dịch vụ đám mây này để chia sẻ tệp là một phần của quy trình làm việc hàng ngày, làm cho việc phát hiện hoạt động độc hại trở nên khó khăn hơn đáng kể.

Theo báo cáo của Unit 42, mặc dù các nỗ lực này đã được phát hiện và ngăn chặn trong các môi trường được giám sát, hoạt động này kết thúc bằng các lệnh dọn dẹp. Các lệnh này xóa bỏ các payload, tệp lưu trữ và mọi dấu vết hoạt động, nhằm giảm thiểu dấu chân pháp y và cản trở việc phân tích sau sự cố.

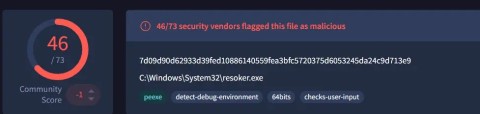

Dấu hiệu Nhận diện và Chỉ số Thỏa hiệp (IOCs)

Dưới đây là các chỉ số thỏa hiệp (IOCs) liên quan đến chiến dịch CL-STA-1020 và backdoor HazyBeacon. Các tổ chức nên sử dụng các IOC này để tăng cường khả năng phòng thủ và phát hiện:

- Tên mối đe dọa/Chiến dịch: CL-STA-1020

- Tên Backdoor: HazyBeacon

- Tên tệp DLL độc hại:

mscorsvc.dll(được triển khai trongC:\Windows\assembly) - Tên dịch vụ Windows độc hại:

msdnetsvc - Thư mục Payload:

C:\ProgramData - Tên các công cụ độc hại/tùy chỉnh:

igfx.exe(thu thập tệp)GoogleGet.exe(xác thực Google Drive)google.exe(tải lên Google Drive)GoogleDrive.exe(tải lên Google Drive)GoogleDriveUpload.exe(tải lên Google Drive)Dropbox.exe(tải lên Dropbox)

- Tên công cụ hợp pháp bị lạm dụng:

7z.exe - Mẫu tên miền C2 qua AWS Lambda: Các tên miền con của

lambda-url.[region].on.aws, ví dụ:lambda-url.ap-southeast-1.on.aws. Việc giám sát các kết nối đến các miền này từ các hệ thống không nên là một phần của hoạt động đám mây hợp pháp là rất quan trọng. - Các cụm từ tìm kiếm mục tiêu: “letter to US President on Tariffs measures” (chỉ báo về mục tiêu thu thập dữ liệu cụ thể).

Phản ứng và Khuyến nghị Phòng ngừa

Chiến dịch CL-STA-1020 là một ví dụ điển hình về cách các tác nhân đe dọa tái sử dụng các tính năng gốc của đám mây cho mục đích độc hại. Điều này đòi hỏi các đội an ninh cần điều chỉnh chiến lược phòng thủ của mình để đối phó với những kỹ thuật tấn công ngày càng tinh vi này.

Tăng cường Giám sát Đám mây

Các tổ chức cần tăng cường giám sát các giao tiếp đám mây bất thường. Điều này bao gồm việc kiểm tra chặt chẽ lưu lượng đi và đến các dịch vụ đám mây công cộng, ngay cả khi chúng là các miền hợp pháp như amazonaws.com, google.com, hoặc dropbox.com. Giải pháp giám sát cần có khả năng phân biệt giữa lưu lượng truy cập hợp pháp và các hoạt động nghi ngờ, dựa trên ngữ cảnh và hành vi, thay vì chỉ dựa vào danh sách đen các địa chỉ IP hoặc tên miền.

Phân tích Hành vi và Phát hiện Dị thường

Việc áp dụng các giải pháp phân tích hành vi (behavioral analytics) là cần thiết để phát hiện các sai lệch trong tương tác serverless và các hoạt động dựa trên đám mây. Các hệ thống này nên được cấu hình để:

- Giám sát tải DLL: Phát hiện các trường hợp DLL sideloading hoặc tải DLL bất thường vào các quy trình hệ thống.

- Phân tích hoạt động dịch vụ: Nhận diện việc tạo hoặc khởi chạy các dịch vụ Windows mới, đặc biệt là những dịch vụ không theo cấu hình chuẩn hoặc có tên đáng ngờ.

- Theo dõi truy cập và truyền dữ liệu đám mây: Phát hiện các mô hình truy cập hoặc tải lên dữ liệu bất thường đến các dịch vụ lưu trữ đám mây, ví dụ: tải lên lượng lớn dữ liệu, truy cập từ các vị trí hoặc thiết bị không xác định, hoặc sử dụng các công cụ không được ủy quyền để tương tác với các dịch vụ này.

- Phát hiện hoạt động C2: Giám sát các mẫu giao tiếp C2 thông qua các kênh không chính thống, ngay cả khi chúng sử dụng các miền hợp pháp. Điều này có thể bao gồm việc tìm kiếm các tần suất beaconing bất thường, kích thước gói dữ liệu không điển hình, hoặc các luồng dữ liệu mà ngữ cảnh không phù hợp với hoạt động kinh doanh thông thường.

Bằng cách kết hợp giám sát kỹ lưỡng với phân tích hành vi tiên tiến, các tổ chức có thể cải thiện đáng kể khả năng phát hiện và ứng phó với các mối đe dọa tinh vi như CL-STA-1020, bảo vệ dữ liệu nhạy cảm và cơ sở hạ tầng quan trọng khỏi các chiến dịch gián điệp mạng.