Một mật khẩu bị xâm nhập duy nhất đã được xác định là nguyên nhân chính dẫn đến sự sụp đổ thảm khốc của một công ty vận tải có tuổi đời một thế kỷ, kéo theo việc 700 nhân viên mất việc. Vụ việc này một lần nữa làm nổi bật mức độ tàn phá mà các lỗ hổng an ninh mạng, dù có vẻ đơn giản, có thể gây ra đối với các doanh nghiệp Anh quốc.

Bài học từ vụ tấn công Ransomware Akira vào KNP

Trường hợp của KNP, một công ty logistics lâu đời có trụ sở tại Northamptonshire, đã trở thành một lời cảnh báo nghiêm khắc về mối đe dọa ransomware đang gia tăng nhanh chóng mà các doanh nghiệp tại Vương quốc Anh phải đối mặt. KNP, một doanh nghiệp đã hoạt động liên tục trong 158 năm và nổi tiếng với các thương hiệu như Knights of Old, đã trở thành nạn nhân của băng đảng ransomware Akira vào năm 2023.

Quá trình khai thác và hậu quả tức thì

Cuộc tấn công vào KNP bắt đầu từ một điểm yếu cơ bản nhưng chí tử: tin tặc đã thành công trong việc đoán ra mật khẩu của một nhân viên. Sự kiện này đã mở cánh cửa cho chúng xâm nhập vào hệ thống máy tính nội bộ của công ty. Một khi đã có quyền truy cập, nhóm tội phạm mạng này nhanh chóng thực hiện việc mã hóa toàn bộ dữ liệu của KNP và vô hiệu hóa các hệ thống nội bộ, khiến mọi hoạt động kinh doanh bị đình trệ hoàn toàn ngay lập tức.

Thư đòi tiền chuộc mà KNP nhận được mang một thông điệp đầy lạnh lùng và không khoan nhượng, khẳng định sự kiểm soát hoàn toàn của kẻ tấn công:

“If you’re reading this it means the internal infrastructure of your company is fully or partially dead…Let’s keep all the tears and resentment to ourselves and try to build a constructive dialogue.”Mặc dù thư đòi tiền chuộc không nêu rõ một con số cụ thể, các chuyên gia an ninh mạng độc lập đã ước tính rằng số tiền chuộc mà nhóm Akira có thể yêu cầu KNP chi trả có thể lên tới 5 triệu bảng Anh. Con số này rõ ràng là vượt xa khả năng tài chính và nguồn lực của công ty, đặt KNP vào tình thế không thể phục hồi.

Tác động cá nhân và tổ chức từ một lỗ hổng duy nhất

Paul Abbott, giám đốc điều hành của KNP, phải đối mặt với một sự thật đau lòng: mật khẩu yếu của chỉ một nhân viên duy nhất có khả năng đã là yếu tố kích hoạt sự sụp đổ không thể tránh khỏi của toàn bộ doanh nghiệp. Mặc dù ông đã nhận thức được gánh nặng tâm lý to lớn mà thông tin này có thể gây ra, Abbott đã chọn không thông báo danh tính của nhân viên đó. Sự suy ngẫm của ông “Bạn có muốn biết nếu đó là bạn không?” phản ánh sự thấu hiểu về tác động sâu sắc của các lỗi bảo mật dù nhỏ nhất.

Thực trạng tấn công Ransomware trên diện rộng tại Vương quốc Anh

Sự cố của KNP không phải là một trường hợp biệt lập hay cá biệt. Ngược lại, nó là một phần của xu hướng gia tăng đáng báo động về các cuộc tấn công mạng nhằm vào các doanh nghiệp trên toàn Vương quốc Anh. Các nhà bán lẻ lớn và nổi tiếng như Marks & Spencer, Co-op và Harrods đều đã công khai thừa nhận việc trở thành nạn nhân của các cuộc tấn công mạng trong thời gian gần đây.

Mức độ lan rộng và gánh nặng tài chính

Vụ tấn công vào Co-op đặc biệt gây chấn động, khi CEO của tập đoàn này đã xác nhận rằng toàn bộ 6.5 triệu hồ sơ thành viên của họ đã bị xâm phạm, cho thấy mức độ nghiêm trọng và quy mô của rủi ro. Dữ liệu do chính phủ công bố càng củng cố bức tranh u ám này, với ước tính khoảng 19.000 cuộc tấn công ransomware đã nhắm mục tiêu vào các doanh nghiệp Vương quốc Anh chỉ trong năm qua.

Nghiên cứu sâu rộng từ các tổ chức trong ngành an ninh mạng cho thấy yêu cầu tiền chuộc điển hình trung bình đã đạt mức 4 triệu bảng Anh. Đáng lo ngại hơn, khoảng một phần ba các công ty bị tấn công đã lựa chọn trả tiền chuộc. Quyết định này thường được đưa ra nhằm tránh rủi ro mất mát dữ liệu hoàn toàn hoặc để khôi phục hoạt động kinh doanh nhanh chóng, nhưng lại vô tình góp phần duy trì và thúc đẩy hệ sinh thái tội phạm ransomware.

Nỗ lực phòng thủ và những thách thức dai dẳng

Trung tâm An ninh Mạng Quốc gia (NCSC), một bộ phận trọng yếu của Tổng hành dinh Truyền thông Chính phủ (GCHQ), đang phải xử lý trung bình một cuộc tấn công mạng lớn mỗi ngày. Richard Horne, Giám đốc điều hành NCSC, đã nhấn mạnh tầm quan trọng cấp bách của việc các tổ chức phải tăng cường đáng kể các biện pháp phòng thủ của họ. Ông tuyên bố: “Chúng tôi cần các tổ chức thực hiện các bước để bảo mật hệ thống của họ, để bảo mật doanh nghiệp của họ.”

Các chuyên gia và đặc vụ của NCSC làm việc không ngừng nghỉ, hoạt động 24/7 để phát hiện và vô hiệu hóa các mối đe dọa trước khi các chiến dịch ransomware có thể được triển khai hoặc gây ra thiệt hại. Tuy nhiên, bất chấp những nỗ lực phi thường này, nguồn lực hiện có vẫn còn hạn chế đáng kể so với khối lượng và tần suất của các cuộc tấn công. Một trưởng nhóm NCSC đã chia sẻ thẳng thắn: “Một phần vấn đề là có rất nhiều kẻ tấn công. Không có nhiều người trong chúng ta.” Sự mất cân bằng này tạo ra một thách thức lớn trong việc ngăn chặn các mối đe dọa.

Sự thay đổi trong chiến thuật của tội phạm mạng

Cơ quan Tội phạm Quốc gia (NCA) đã ghi nhận một sự gia tăng đáng kể trong các sự cố. Báo cáo của NCA cho thấy số vụ việc đã tăng gần gấp đôi trong vòng hai năm qua, đạt mức 35-40 trường hợp hàng tuần. Điều đáng chú ý là tội phạm đang ngày càng tinh vi hơn trong cách tiếp cận của chúng.

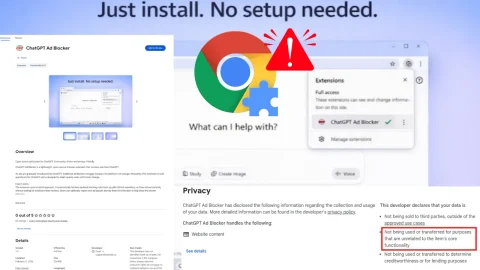

Chúng liên tục sử dụng các chiến thuật kỹ thuật xã hội (social engineering) để khai thác yếu tố con người, vốn thường là mắt xích yếu nhất trong chuỗi an ninh mạng. Điều này bao gồm việc thực hiện các cuộc gọi điện thoại giả mạo đến các bộ phận hỗ trợ IT để thu thập thông tin hoặc lừa đảo nhân viên thực hiện các hành động có lợi cho kẻ tấn công. Suzanne Grimmer từ NCA cảnh báo rằng “Những tội phạm này đang ngày càng có khả năng tiếp cận các công cụ và dịch vụ mà bạn không cần một bộ kỹ năng kỹ thuật cụ thể.” Điều này cho thấy rào cản kỹ thuật để thực hiện các cuộc tấn công ransomware đã giảm đáng kể, khiến chúng trở nên dễ tiếp cận hơn đối với nhiều cá nhân có ý đồ xấu. Bà Grimmer cũng đưa ra một dự báo đáng lo ngại rằng năm 2024 có thể trở thành năm tồi tệ nhất được ghi nhận về các cuộc tấn công ransomware tại Vương quốc Anh.

Những đề xuất và thảo luận chính sách

Trước tình hình cấp bách này, chính phủ Anh đang tích cực xem xét các biện pháp lập pháp mới. Một trong những đề xuất là yêu cầu các cơ quan công quyền phải xin phép đặc biệt trước khi thực hiện bất kỳ khoản thanh toán tiền chuộc nào. Đồng thời, các công ty tư nhân cũng có thể phải đối mặt với các yêu cầu báo cáo bắt buộc về các cuộc tấn công mạng mà họ gặp phải.

Thách thức từ việc trả tiền chuộc riêng tư

Phản ánh từ kinh nghiệm cá nhân, Paul Abbott của KNP đã đề xuất một hệ thống “kiểm tra an ninh mạng” (cyber-MOT). Theo đó, các doanh nghiệp sẽ được yêu cầu phải chứng minh rằng họ đã triển khai và duy trì các biện pháp bảo vệ an ninh mạng cập nhật và hiệu quả trước khi được phép hoạt động. Đây là một cách tiếp cận chủ động nhằm nâng cao tiêu chuẩn an ninh mạng trên toàn quốc.

Tuy nhiên, một thực tế đáng báo động là nhiều công ty vẫn tiếp tục lựa chọn trả tiền chuộc một cách riêng tư, thay vì báo cáo các cuộc tấn công cho các cơ quan chức năng. Hành vi này, dù xuất phát từ mong muốn giải quyết vấn đề nhanh chóng và tránh sự chú ý tiêu cực, lại vô tình tiếp tay cho việc duy trì và nuôi dưỡng hệ sinh thái tội phạm ransomware. Các chuyên gia an ninh đã phân loại ransomware không chỉ là một mối đe dọa kinh tế mà còn là một mối đe dọa an ninh quốc gia nghiêm trọng, đòi hỏi một hành động toàn diện và ngay lập tức từ cả khu vực công và tư để chống lại nó một cách hiệu quả.