Bản Tin Bảo Mật: Cập Nhật Các Lỗ Hổng và Tấn Công Mới Nhất (Tháng X/2025)

Trong bản tin bảo mật lần này, chúng tôi tổng hợp và phân tích các lỗ hổng nghiêm trọng (CVE) cùng các chiến dịch tấn công mới được phát hiện gần đây. Bài viết tập trung vào các thông tin kỹ thuật, phân tích khai thác (exploit), biện pháp khắc phục và các chỉ số xâm nhập (IOCs) nếu có. Đối tượng độc giả là các chuyên viên bảo mật, quản trị hệ thống và đội ngũ SOC. Dưới đây là chi tiết về từng lỗ hổng và mối đe dọa.

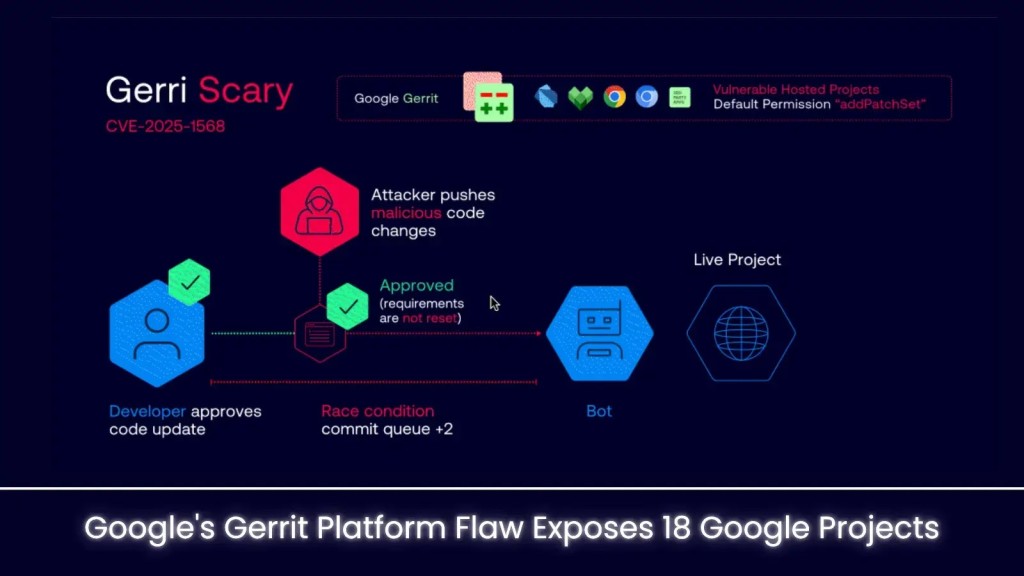

1. Lỗ Hổng GerriScary (CVE-2025-1568) Trong Nền Tảng Gerrit Của Google

Tổng Quan

Lỗ hổng GerriScary (CVE-2025-1568) là một vấn đề nghiêm trọng liên quan đến chuỗi cung ứng trong nền tảng hợp tác mã nguồn Gerrit của Google. Lỗ hổng này cho phép kẻ tấn công tiêm mã độc vào ít nhất 18 dự án lớn của Google, bao gồm Chromium, ChromiumOS và ngôn ngữ lập trình Dart.

Chi Tiết CVE

- CVE-2025-1568: Lỗ hổng cho phép gửi mã nguồn không được ủy quyền trên nền tảng Gerrit.

Phân Tích Kỹ Thuật

Lỗ hổng ảnh hưởng đến Gerrit, một nền tảng hợp tác mã nguồn tương tự GitHub và GitLab, được phát triển nội bộ bởi Google. Lỗ hổng này có thể bị lạm dụng để gửi mã độc vào các dự án quan trọng của Google, gây ra rủi ro bảo mật nghiêm trọng.

Khả Năng Khai Thác

Kẻ tấn công có thể khai thác lỗ hổng bằng cách gửi mã độc thông qua Gerrit, từ đó làm tổn hại đến nhiều dự án của Google.

Biện Pháp Khắc Phục

Để giảm thiểu rủi ro từ lỗ hổng này, các tổ chức sử dụng Gerrit cần:

- Cập nhật các bản vá bảo mật mới nhất cho các phiên bản Gerrit.

- Giám sát chặt chẽ các hoạt động gửi mã nguồn.

- Áp dụng các kiểm soát truy cập nghiêm ngặt để ngăn chặn các hành vi không được phép.

2. Lỗ Hổng Zero-Day Trên Google Chrome (CVE-2025-2783)

Tổng Quan

Một chiến dịch tấn công tinh vi đang khai thác lỗ hổng zero-day trên Google Chrome (CVE-2025-2783). Lỗ hổng này cho phép kẻ tấn công thoát khỏi cơ chế sandbox và đã bị nhóm TaxOff khai thác kể từ tháng 3/2025.

Chi Tiết Kỹ Thuật Về Tấn Công

- Chiến Dịch Phishing: Chuỗi tấn công bắt đầu bằng các email lừa đảo được thiết kế tinh vi, giả mạo lời mời tham gia các sự kiện lớn như diễn đàn Primakov Readings.

- Điều Kiện Khai Thác: Yêu cầu tương tác từ người dùng (nhấp vào liên kết độc hại) và phiên bản Chrome chưa được vá.

- Chi Tiết Exploit: Lỗ hổng CVE-2025-2783 tự động kích hoạt, vượt qua sandbox bảo mật của Chrome và cài đặt backdoor Trinper mà không cần thêm tương tác từ người dùng.

Cơ Sở Hạ Tầng Tấn Công

Các liên kết độc hại có mẫu https://mil-by[.]info/#/i?id=[REDACTED], dẫn đến việc tải xuống các kho lưu trữ chứa shortcut thực thi lệnh PowerShell.

Chỉ Số Xâm Nhập (IOCs)

- Sản Phẩm Bị Ảnh Hưởng: Google Chrome phiên bản trước 108.0.5359.125.

- Tác Động: Thực thi mã từ xa (Remote Code Execution).

- Điều Kiện Khai Thác: Người dùng nhấp vào liên kết độc hại và sử dụng phiên bản Chrome chưa được vá.

- Điểm CVSS 3.1: 9.6 (Critical).

Khuyến Nghị

- Cập nhật trình duyệt Google Chrome lên phiên bản 108.0.5359.125 trở lên.

- Nâng cao nhận thức về phishing, tránh nhấp vào các liên kết đáng ngờ trong email.

3. Lỗ Hổng Trong Sitecore CMS

Tổng Quan

Kẻ tấn công có thể chiếm quyền điều khiển các website sử dụng Sitecore CMS thông qua một chuỗi khai thác mới, lợi dụng mật khẩu hardcoded chỉ đơn giản là ký tự “b”. Mật khẩu này cho phép truy cập vào tài khoản người dùng và tiêm mã độc vào website.

Hệ Thống Bị Ảnh Hưởng

- Sitecore CMS: Các website sử dụng Sitecore CMS.

Cấu Hình Liên Quan

Mật khẩu hardcoded được phát hiện là ký tự “b”.

Hành Động Cần Thiết

- Cập nhật các bản vá bảo mật mới nhất từ Sitecore để khắc phục ba lỗi trong chuỗi khai thác.

- Thay đổi mật khẩu mặc định ngay lập tức để ngăn chặn truy cập trái phép.

4. Lỗ Hổng Path Traversal Trong Ứng Dụng ZendTo (CVE-2025-34508)

Tổng Quan

Một lỗ hổng path traversal (CVE-2025-34508) đã được phát hiện trong ứng dụng chia sẻ tệp ZendTo, cho phép kẻ tấn công vượt qua các kiểm soát bảo mật để truy cập hoặc chỉnh sửa tệp của người dùng.

Chi Tiết CVE

- CVE-2025-34508: Lỗ hổng path traversal trong ứng dụng ZendTo.

Phân Tích Kỹ Thuật

Lỗ hổng cho phép kẻ tấn công thao túng đường dẫn tập tin, từ đó truy cập trái phép vào các tệp nhạy cảm của người dùng.

Khả Năng Khai Thác

Kẻ tấn công có thể khai thác bằng cách tạo ra các đường dẫn độc hại để vượt qua kiểm soát bảo mật và truy cập tệp người dùng.

Biện Pháp Khắc Phục

- Cập nhật các bản vá bảo mật mới nhất cho ứng dụng ZendTo.

- Thường xuyên kiểm tra nhật ký truy cập tệp để phát hiện hành vi bất thường.

- Áp dụng các chính sách kiểm soát truy cập chặt chẽ.

5. Lỗ Hổng Trong Nền Tảng LangSmith

Tổng Quan

Một lỗ hổng trong nền tảng quan sát LangSmith đã được phát hiện, có thể bị lạm dụng để đánh cắp dữ liệu liên quan đến AI agent, bao gồm prompt và API key.

Hệ Thống Bị Ảnh Hưởng

- LangSmith Observability Platform: Nền tảng quan sát LangSmith.

Phân Tích Kỹ Thuật

Lỗ hổng cho phép kẻ tấn công truy cập trái phép vào dữ liệu nhạy cảm liên quan đến các AI agent.

Khả Năng Khai Thác

Kẻ tấn công có thể khai thác lỗ hổng để thu thập dữ liệu từ nền tảng LangSmith.

Biện Pháp Khắc Phục

- Cập nhật bản vá bảo mật mới nhất cho LangSmith.

- Áp dụng các biện pháp kiểm soát truy cập mạnh mẽ.

- Giám sát truy cập dữ liệu để phát hiện hành vi bất thường.

6. Bản Cập Nhật Bảo Mật Veeam

Tổng Quan

Nhà cung cấp phần mềm sao lưu Veeam đã phát hành bản cập nhật bảo mật để vá ba lỗ hổng trong phần mềm của họ.

Hệ Thống Bị Ảnh Hưởng

- Veeam Backup Software: Phần mềm sao lưu của Veeam.

Phân Tích Kỹ Thuật

Bản cập nhật bảo mật giải quyết ba lỗ hổng cụ thể trong phần mềm sao lưu Veeam, nâng cao mức độ bảo vệ tổng thể.

Hành Động Cần Thiết

Người dùng nên áp dụng bản cập nhật bảo mật mới nhất để khắc phục các lỗ hổng và bảo vệ hệ thống Veeam của mình.

7. Tấn Công Crowhammer

Tổng Quan

Một nhóm nghiên cứu học thuật đã phát triển tấn công Crowhammer, một phương pháp mới để khôi phục khóa mã hóa Falcon bằng cách sử dụng chỉ một bit flip từ lỗ hổng Rowhammer.

Phân Tích Kỹ Thuật

Tấn công Crowhammer khai thác lỗ hổng Rowhammer để khôi phục khóa mã hóa, cho thấy một phương pháp tấn công tinh vi nhằm vào bộ nhớ.

Khả Năng Khai Thác

Kẻ tấn công có thể sử dụng Crowhammer để khôi phục khóa mã hóa bằng cách gây ra bit flip trong bộ nhớ thông qua kỹ thuật Rowhammer.

Biện Pháp Khắc Phục

- Bảo vệ hệ thống chống lại các tấn công Rowhammer bằng cách triển khai các cơ chế bảo vệ bộ nhớ mạnh mẽ.

- Cập nhật firmware thường xuyên để giảm thiểu rủi ro từ các lỗ hổng phần cứng.

Kết Luận

Các lỗ hổng và mối đe dọa được liệt kê trong bài viết này đều có mức độ nghiêm trọng cao, ảnh hưởng đến nhiều nền tảng và phần mềm phổ biến. Quản trị viên hệ thống và đội ngũ bảo mật cần nhanh chóng áp dụng các bản vá và biện pháp giảm thiểu được khuyến nghị. Hãy tiếp tục theo dõi blog của chúng tôi để cập nhật các thông tin bảo mật mới nhất.