Quý 1 năm 2025 tiếp tục chứng kiến việc công bố các vulnerabilities được phát hiện và vá lỗi từ năm 2024. Điều này xảy ra do một số researchers trước đó chưa thể tiết lộ chi tiết đầy đủ. Thực trạng này đã làm dịch chuyển một phần sự chú ý ra khỏi các vulnerabilities mới được gán mã CVE-2025-NNNNN định danh mới. Bản chất của quy trình gán mã CVE có thể dẫn đến sự chậm trễ đáng kể giữa thời điểm điều tra sự cố và phát hành patch, dù vấn đề này có thể được giảm thiểu bằng cách đăng ký một CVE ID sớm trong quy trình.

Về xu hướng khai thác vulnerability, chúng tôi nhận thấy tỷ lệ tấn công nhắm mục tiêu các phiên bản operating system (OS) cũ hơn ngày càng gia tăng. Điều này chủ yếu do hai yếu tố: người dùng không cài đặt updates kịp thời và việc liên tục triển khai các phiên bản OS mới đi kèm với các protections cải tiến chống lại việc exploitation các vulnerabilities trong một số subsystems nhất định.

Thống kê về các Vulnerabilities được Đăng ký

Phần này trình bày thống kê về các vulnerabilities đã được đăng ký. Dữ liệu được lấy từ cve.org.

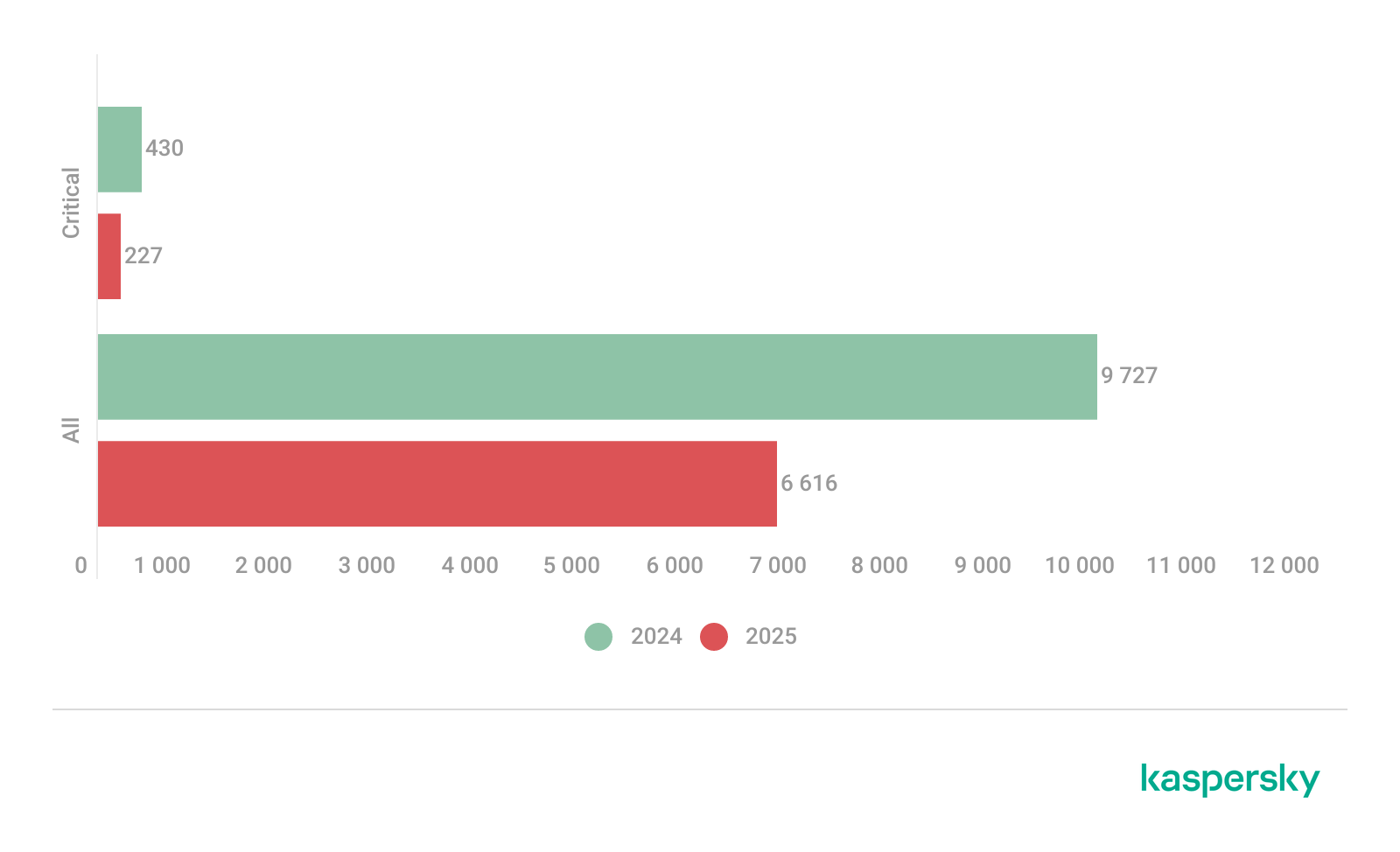

Quý 1 năm 2025, tương tự như các quý trước, cho thấy số lượng đáng kể các vulnerabilities mới được ghi nhận. Xu hướng này phần lớn phản ánh các năm trước. Vì vậy, chúng tôi sẽ tập trung vào dữ liệu mới có thể thu thập được cho các platforms phổ biến nhất. Báo cáo này xem xét các đặc điểm của vulnerabilities trong Linux operating system và phần mềm của Microsoft, đặc biệt là Windows OS. Với việc các nhà phát triển Linux kernel đã đạt được trạng thái của một CVE Numbering Authority (CNA) và họ có thể độc lập gán CVE identifiers cho các security issues mới được phát hiện, tất cả thông tin về vulnerabilities giờ đây có thể được thu thập trực tiếp.

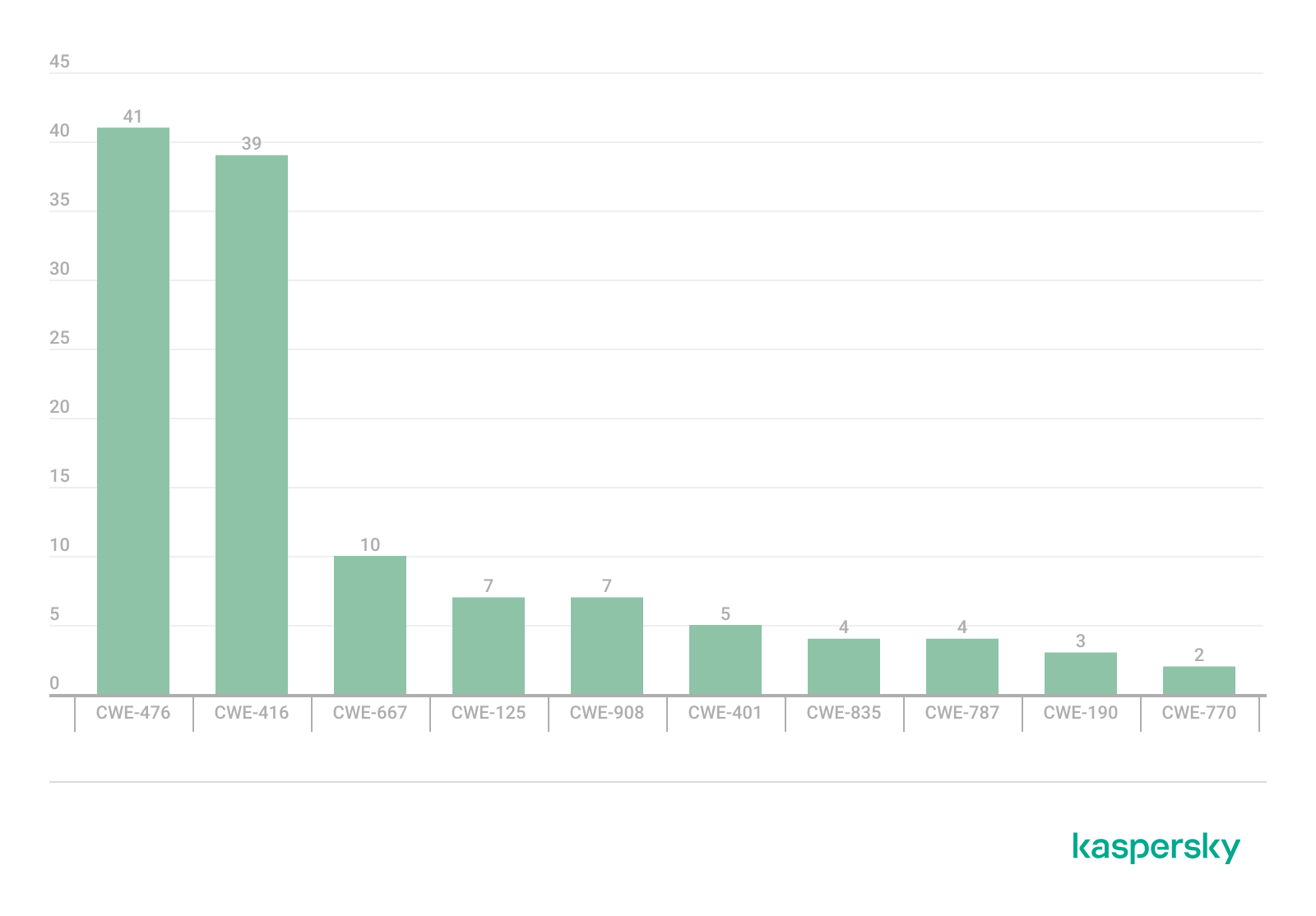

Hãy cùng xem xét các vulnerabilities của Linux kernel được đăng ký trong Quý 1 năm 2025 và phân loại theo các loại Common Weakness Enumeration (CWE) của chúng.

Đối với Linux, các CWEs phổ biến nhất là những loại có identifiers sau:

- CWE-476: Null Pointer Dereference

- CWE-416: Use after Free

- CWE-667: Improper Locking

- CWE-125: Out-of-bounds Read

- CWE-908: Use of Uninitialized Resource, thường đề cập đến các vùng bộ nhớ hệ thống.

Bộ loại vulnerability này khá phổ biến đối với system software. Tuy nhiên, việc khai thác các vulnerabilities trong các CWEs này thường đòi hỏi các khả năng đọc và ghi phức tạp từ attackers, do các biện pháp giảm thiểu khai thác mạnh mẽ của Linux như kernel address space layout randomization (KASLR).

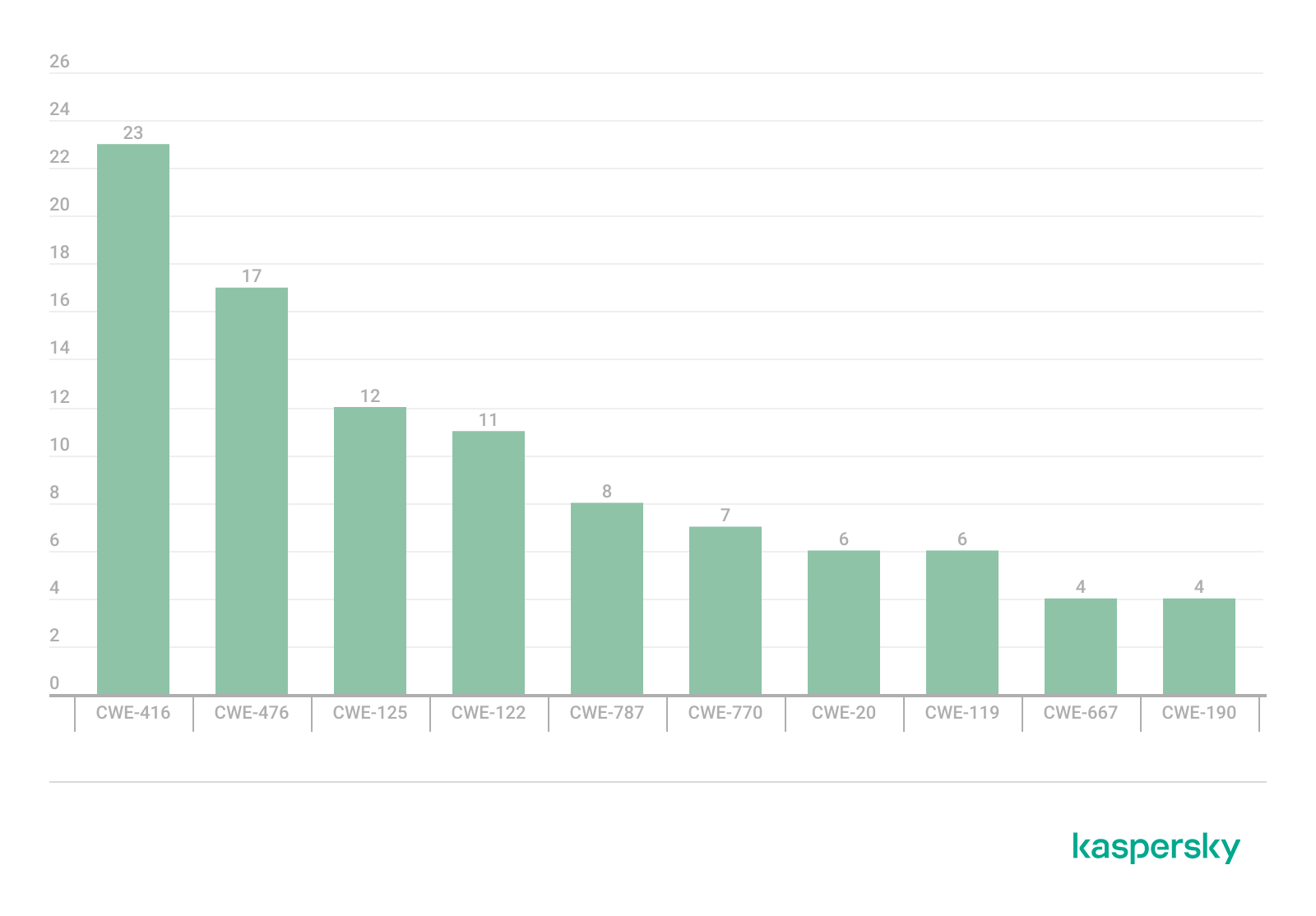

Hãy xem xét thống kê tương tự đối với phần mềm của Microsoft. Do danh mục sản phẩm phong phú của nhà phát triển, nhiều loại security issues đã được xác định. Do đó, chúng tôi sẽ giới hạn phân tích vào các CWEs phổ biến nhất cho các vulnerabilities được tiết lộ trong quý 1 năm 2025.

Ngoài các CWEs được mô tả ở trên, các loại vulnerabilities sau đây cũng được báo cáo thường xuyên trong quý đầu tiên:

- CWE-122: Heap-based Buffer Overflow

- CWE-787: Out-of-bounds Write

Nhìn chung, TOP 10 CWEs cho các sản phẩm của Microsoft và Linux kernel có xu hướng tương đồng hoặc chồng chéo, điều này có nghĩa là các vulnerabilities bắt nguồn từ các nguyên tắc tương đương. Kết quả là, chúng ta thường thấy các attack techniques được “port” từ Linux sang Windows và ngược lại, với việc attackers sửa đổi các exploits hiện có để nhắm mục tiêu một operating system khác. Phương pháp này cũng được áp dụng cho nhiều sản phẩm cùng loại phần mềm.

Những CWEs này đã là một vấn đề tồn tại dai dẳng trong một thời gian, bất chấp những nỗ lực không ngừng từ cộng đồng research and development. Việc nắm rõ các vulnerabilities thường gặp nhất trên một platform nhất định sẽ cung cấp cái nhìn sâu sắc về những tools nào attackers có khả năng sử dụng để compromise hệ thống đó.

Thống kê Khai thác Lỗ hổng

Phần này trình bày thống kê về việc vulnerability exploitation trong Quý 1 năm 2025. Dữ liệu được lấy từ các open sources và telemetry của chúng tôi.

Khai thác Vulnerability trên Windows và Linux

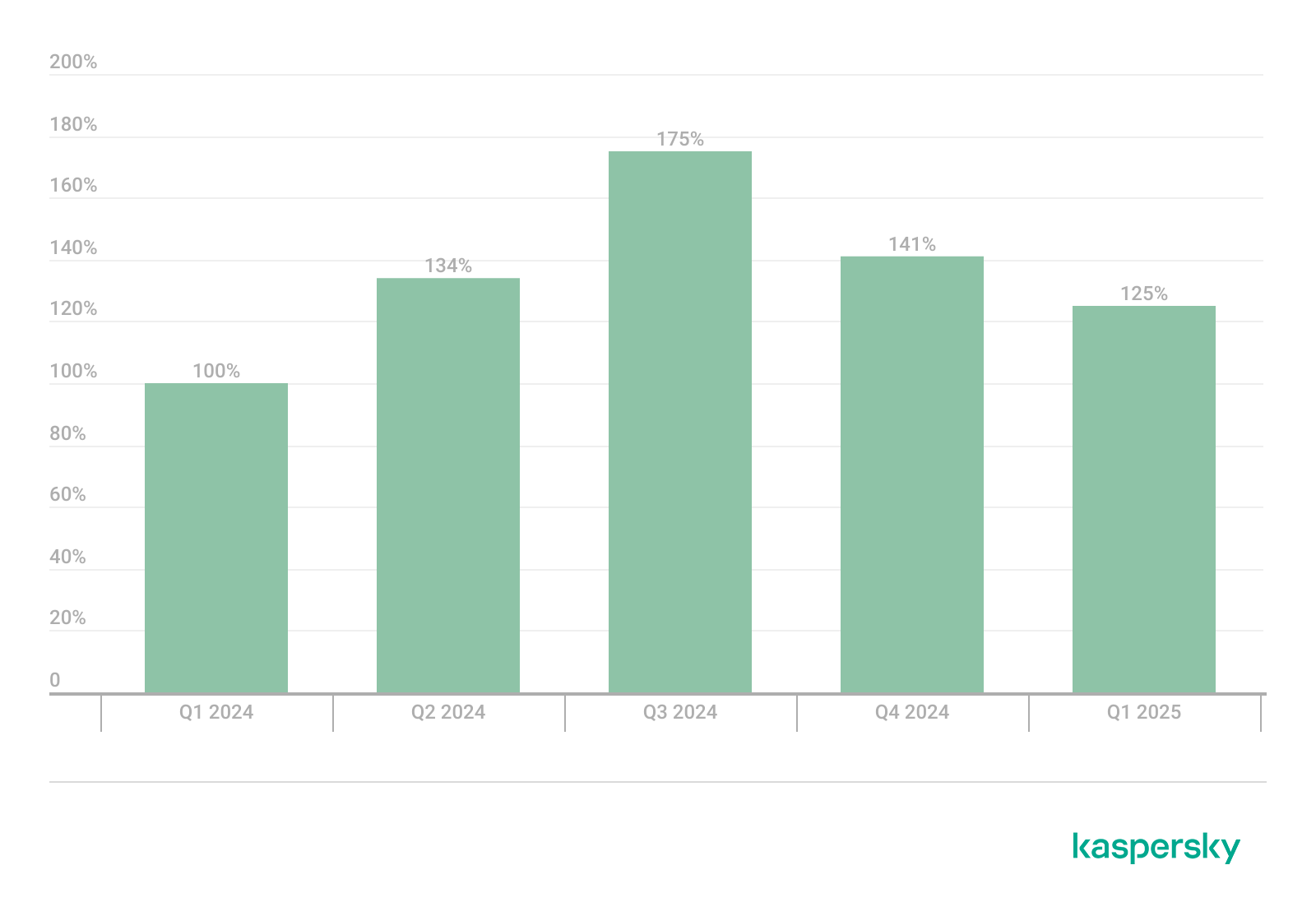

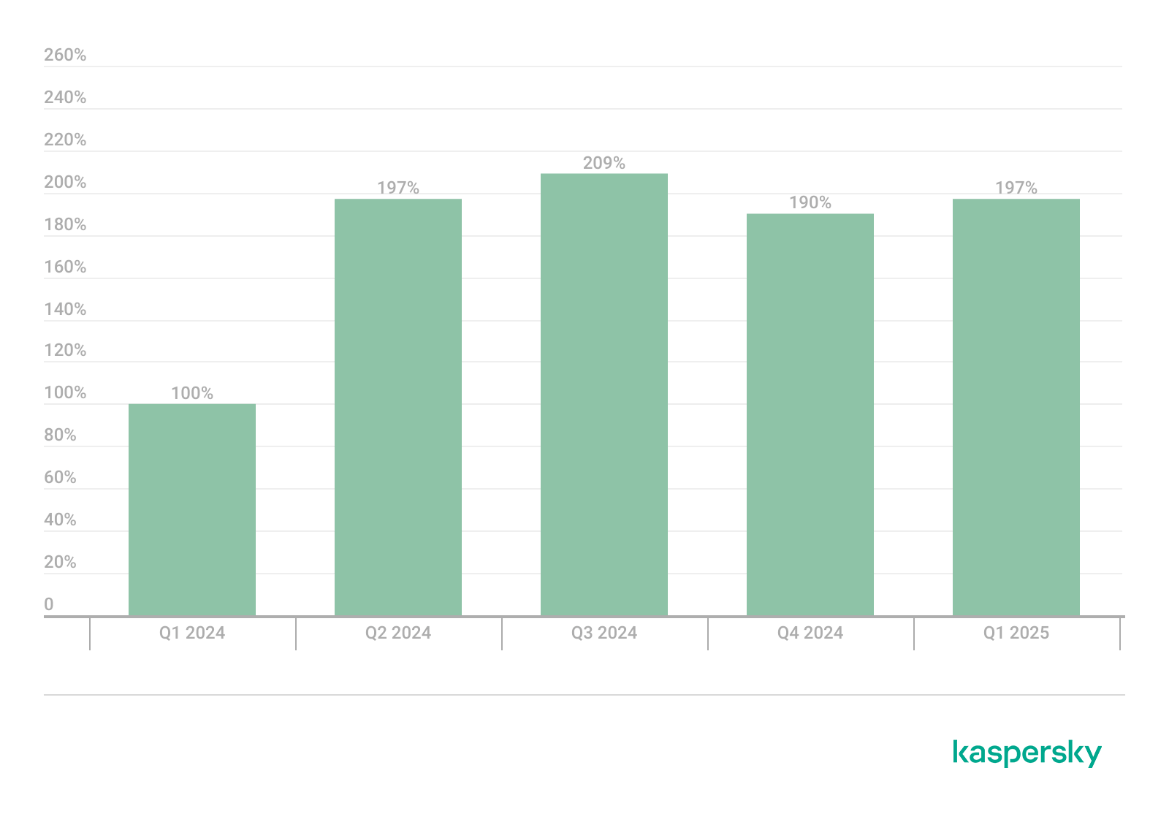

Quý 1 năm 2025 chứng kiến sự gia tăng hàng năm về các cuộc tấn công sử dụng Windows exploits. Như trước đây, phần lớn các exploits được phát hiện nhắm mục tiêu vào các sản phẩm Microsoft Office. Mặc dù các ứng dụng bộ văn phòng hiện đã phổ biến dưới dạng cloud services, các phiên bản cục bộ có vulnerabilities vẫn được người dùng ưa chuộng.

Trong lịch sử, các sản phẩm của Kaspersky thường phát hiện các exploits nhắm mục tiêu platform Windows tận dụng các vulnerabilities cũ hơn sau:

- CVE-2018-0802: vulnerability remote code execution (RCE) trong Equation Editor component.

- CVE-2017-11882: một vulnerability remote code execution (RCE) khác, cũng ảnh hưởng đến Equation Editor.

- CVE-2017-0199: một vulnerability trong Microsoft Office và WordPad cho phép attacker giành quyền kiểm soát hệ thống.

Ba vulnerabilities này là phổ biến nhất trong suốt năm 2024, và chúng tôi kỳ vọng xu hướng này sẽ tiếp tục.

Sau ba vulnerabilities hàng đầu, các vấn đề thường bị khai thác khác bao gồm vulnerabilities trong WinRAR và trong chính Windows operating system, chẳng hạn như:

- CVE-2023-38831: một vulnerability trong WinRAR liên quan đến việc xử lý file không đúng cách trong nội dung archive.

- CVE-2024-35250: một vulnerability trong driver ks.sys bắt nguồn từ việc dereferencing an untrusted pointer, có thể cho phép attacker execute arbitrary code.

- CVE-2022-3699: một vulnerability trong Lenovo Diagnostics Driver cho phép cấp lệnh IOCTL không đúng cách, cho phép attackers read from or write to arbitrary kernel memory.

Tất cả các vulnerabilities được liệt kê ở trên đều có thể được sử dụng để nâng cao đặc quyền (privilege escalation), và những lỗ hổng ảnh hưởng đến kernel và drivers có thể dẫn đến thỏa hiệp toàn bộ hệ thống (full system compromise). Vì lý do này, chúng tôi khuyến nghị mạnh mẽ việc thường xuyên cài đặt các bản cập nhật cho phần mềm liên quan.

Đối với Linux operating system, các vulnerabilities bị khai thác thường xuyên nhất vào đầu năm 2025 nhắm mục tiêu các vấn đề sau:

- CVE-2022-0847, còn được gọi là Dirty Pipe: một vulnerability phổ biến cho phép nâng cao đặc quyền (privilege escalation) và cho phép attackers giành quyền kiểm soát các ứng dụng đang chạy.

- CVE-2019-13272: một vulnerability gây ra do xử lý thừa kế đặc quyền không đúng cách, có thể bị khai thác để đạt được privilege escalation.

- CVE-2021-3156: một heap overflow vulnerability trong tiện ích sudo cho phép attackers nâng cao đặc quyền (escalate privileges) lên root.

Điều cần thiết là giữ cho operating system và phần mềm của bạn luôn cập nhật bằng cách cài đặt kịp thời tất cả các patches và updates có sẵn. Tuy nhiên, các bản cập nhật cho Linux kernel và các ứng dụng đi kèm với hầu hết các distributions là rất quan trọng, vì chỉ một vulnerability duy nhất có thể dẫn đến thỏa hiệp toàn bộ hệ thống (full system compromise).

Các Exploit được Công bố Phổ biến nhất

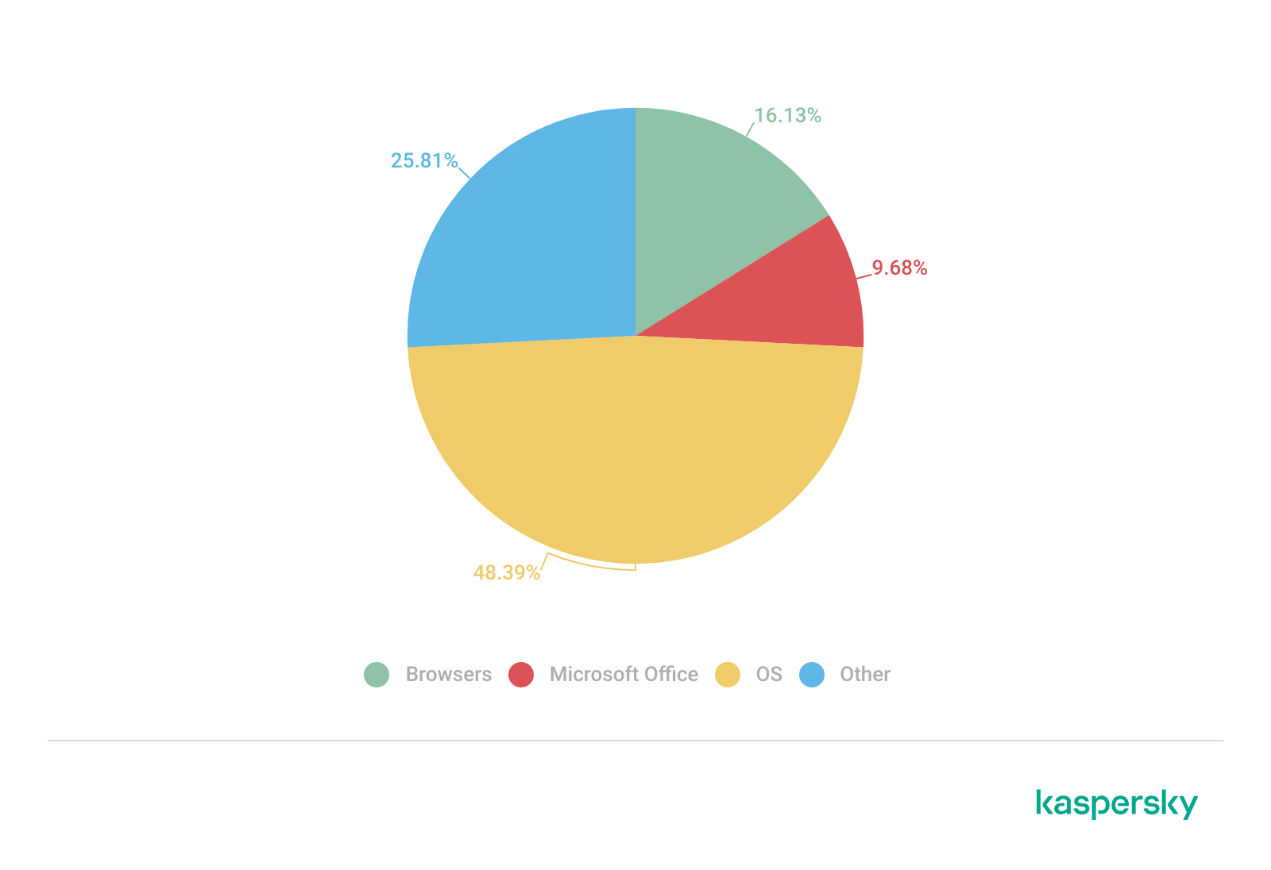

Trong quý 1 năm 2025, các operating systems – một trong những loại phần mềm phức tạp nhất – tiếp tục chiếm tỷ lệ cao nhất về exploits được công bố. Điều này là do codebase lớn và nhiều OS components, cũng như vai trò quan trọng của operating system trong chức năng của thiết bị. Hơn nữa, chúng tôi nhận thấy số lượng browser exploits tăng đều đặn, một xu hướng tiếp tục kéo dài trong suốt năm qua. Tỷ lệ exploits nhắm mục tiêu vulnerabilities trong Microsoft Office products cũng đã tăng lên.

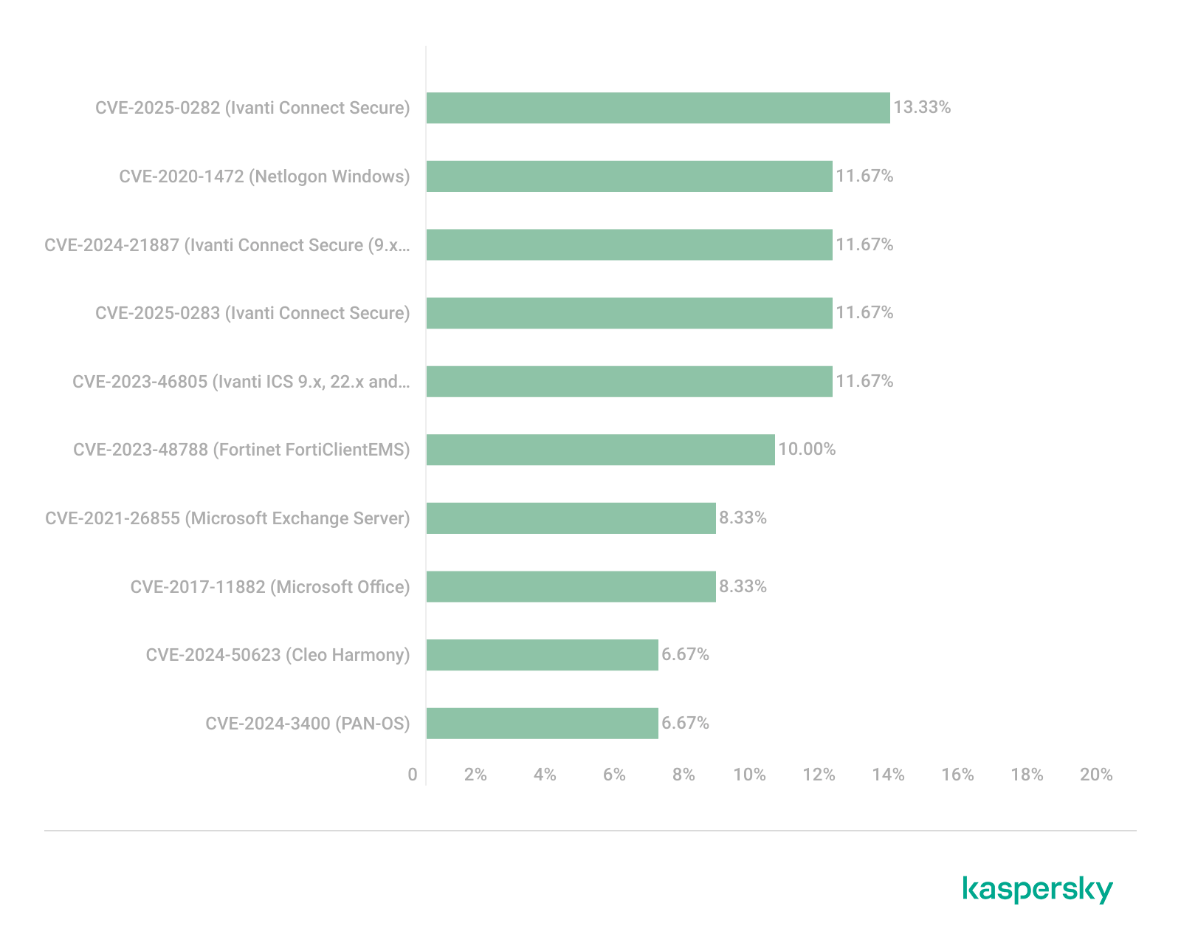

Khai thác Vulnerability trong Tấn công APT

Chúng tôi đã phân tích dữ liệu về các cuộc tấn công được thực hiện bởi các APT groups và xác định những vulnerabilities nào họ thường xuyên khai thác nhất trong Quý 1 năm 2025. Bảng xếp hạng sau đây dựa trên telemetry, nghiên cứu của chúng tôi và dữ liệu open-source.

Hầu hết các attacker techniques được thiết kế để giành quyền truy cập vào victim’s local network. Do đó, các vulnerabilities thường bị nhắm mục tiêu nhất thường được tìm thấy trong các thiết bị ngoại vi (perimeter devices) và phần mềm có thể hoạt động như server. Đáng chú ý, lỗ hổng Zerologon nổi tiếng và nghiêm trọng, cho phép attackers chiếm quyền kiểm soát domain controller, đã xuất hiện trở lại trong TOP 10 vulnerabilities bị khai thác nhiều nhất.

Trường hợp ngoại lệ duy nhất đối với xu hướng này là phần mềm được sử dụng để truy cập thông tin, chẳng hạn như text editors và các ứng dụng file-sharing.

Các Vulnerabilities Đáng chú ý

Phần này đề cập đến các vulnerabilities đáng chú ý nhất được công bố trong quý 1 năm 2025.

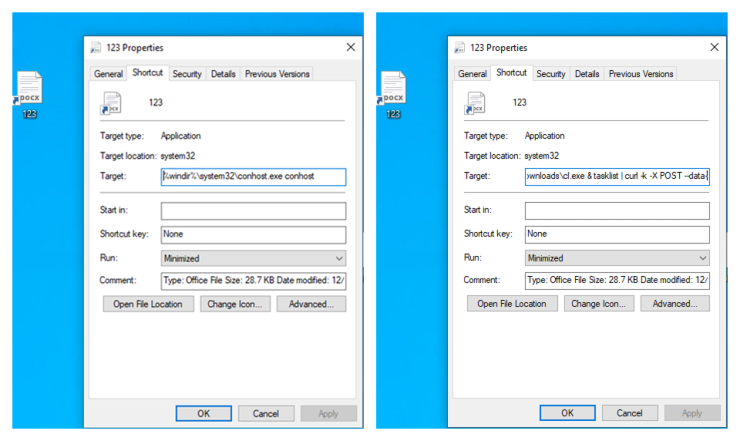

ZDI-CAN-25373: một vulnerability trong Windows ảnh hưởng đến cách hiển thị file LNK

Vulnerability đầu tiên trong danh sách của chúng tôi đã bị khai thác tích cực chống lại người dùng trong một thời gian, nhưng vẫn chưa có CVE identifier. Nó ảnh hưởng đến các file LNK trong Windows operating system. Vấn đề chính là File Explorer không hiển thị đầy đủ dữ liệu được chỉ định làm parameters trong application shortcuts. Trong trường Target, attackers thêm các ký tự bổ sung, chẳng hạn như dấu cách hoặc ngắt dòng, sau một đường dẫn trông có vẻ hợp pháp, theo sau là các lệnh độc hại có thể compromise hệ thống. Đồng thời, chỉ phần đầu của đường dẫn được hiển thị trong shortcut’s properties:

Mở một shortcut như vậy sẽ thực thi các lệnh bị ẩn khỏi người dùng. Ví dụ, trường Target có thể bao gồm các arguments ở cuối dòng kích hoạt yêu cầu download a payload bằng powershell.exe. Điều quan trọng cần xem xét là khía cạnh tâm lý của vulnerability này: một file với hoạt động độc hại bị ẩn như vậy có thể mislead users, vì họ không thể thấy các hành động chính sẽ được thực hiện khi file được mở.

CVE-2025-21333: một heap buffer overflow vulnerability trong driver vkrnlintvsp.sys

Đây là một buffer overflow vulnerability trong việc cấp phát bộ nhớ kernel’s paged pool đã bị khai thác tích cực trong các zero-day attacks chống lại các end-user systems. Vulnerable driver vkrnlintvsp.sys, được thiết kế cho Hyper-V, xử lý con trỏ đến các cấu trúc kernel pool không đúng cách. Điều này dẫn đến tình trạng paged pool overflow, cho phép attackers execute arbitrary code hoặc escalate their privileges.

Đáng chú ý, vulnerability này có thể bị khai thác trong quá trình tạo tiến trình bên trong Windows Sandbox. Tên của hàm vulnerable, VkiRootAdjustSecurityDescriptorForVmwp, gợi ý rằng chỉ cần cung cấp một security descriptor vượt quá kích thước cho phép là đủ để kích hoạt vulnerability. Trong kịch bản này, bộ đếm bộ nhớ chịu trách nhiệm tính toán độ dài của security descriptor sẽ bị overflow, cho phép arbitrary read/write operations với kích thước 0xffff bytes và cuối cùng cho phép attackers escape the sandbox environment.

CVE-2025-24071: một NetNTLM hash leakage vulnerability trong file system indexer

Một tính năng tích hợp của File Explorer trong tất cả các Windows operating systems đã trở thành công cụ phổ biến để đánh cắp NetNTLM hashes. Attackers đã phân phối một file độc hại có phần mở rộng .library-ms chứa một đường dẫn thư mục được tạo đặc biệt (specially crafted directory path). Sự xuất hiện của file này trong file system của victim kích hoạt cơ chế indexing. Nó mở một thư mục được chỉ định và operating system tự động thực hiện NTLM authentication trong nền mà không thông báo cho người dùng, dẫn đến việc disclosure of NetNTLM hashes.

Kết luận và Khuyến nghị

Số lượng vulnerabilities được đăng ký trong quý 1 năm 2025 có thể gây hiểu lầm. Một lý do có thể là các phát hiện nghiên cứu bảo mật hoặc mô tả vulnerability đôi khi được công bố khá lâu sau khi các vulnerabilities được phát hiện ban đầu. Do đó, điều quan trọng tối thượng là cập nhật tất cả phần mềm và thiết bị ngay khi các bản cập nhật có sẵn.

Để giữ an toàn, điều cần thiết là phản ứng kịp thời trước những thay đổi trong threat landscape. Đồng thời, khuyến nghị đảm bảo các điều sau:

- Duy trì giám sát liên tục 24/7 hạ tầng của bạn, với sự chú ý đặc biệt đến hệ thống phòng thủ ngoại vi (perimeter defenses).

- Thực hiện quy trình quản lý bản vá (patch management process) mạnh mẽ và áp dụng các bản vá bảo mật không chậm trễ. Các giải pháp như Kaspersky Vulnerability and Patch Management và Kaspersky Vulnerability Data Feed có thể được sử dụng để cấu hình và automate vulnerability and patch management.

- Sử dụng các giải pháp mạnh mẽ có thể phát hiện và ngăn chặn mã độc (malware) trên corporate devices, và các công cụ toàn diện bao gồm incident response plans, các chương trình employee training, và một cyberthreat database được cập nhật liên tục.

Nguồn: Kaspersky