Nhóm đe dọa dai dẳng cấp cao (APT) do nhà nước Triều Tiên bảo trợ, được biết đến với tên gọi TraderTraitor APT, là một nhánh con của Lazarus Group khét tiếng. Nhóm này nổi lên như một tác nhân đáng gờm, chuyên thực hiện các vụ trộm tài sản kỹ thuật số quy mô lớn.

TraderTraitor APT còn được theo dõi dưới nhiều bí danh khác như UNC4899, Jade Sleet, TA444 và Slow Pisces bởi các công ty an ninh mạng hàng đầu như Mandiant, Microsoft, Proofpoint và Unit42. Nhóm này hoạt động dưới sự bảo trợ của Cục Trinh sát Tổng hợp (RGB) của Triều Tiên, đặc biệt là Cục Tình báo Đối ngoại thứ 3.

Mục tiêu và Phương thức Hoạt động của TraderTraitor

Kể từ khi các hoạt động của TraderTraitor APT lần đầu tiên được công bố chi tiết trong bản tư vấn chung năm 2022 từ FBI, CISA và Bộ Tài chính Hoa Kỳ, cụm tác nhân này đã được quy kết trách nhiệm cho việc đánh cắp hàng tỷ đô la tiền điện tử như Bitcoin và Ether. Điều này được thực hiện thông qua sự kết hợp tinh vi giữa kỹ thuật xã hội, triển khai mã độc và các vụ xâm nhập chuỗi cung ứng.

Mục tiêu Chính của TraderTraitor

Mục tiêu chính của nhóm là lợi ích tài chính nhằm lách các lệnh trừng phạt quốc tế, tài trợ cho các chương trình của nhà nước bằng cách nhắm mục tiêu vào các tổ chức blockchain, sàn giao dịch, nền tảng DeFi và các cá nhân có giá trị tài sản ròng cao. Ngoài mục đích trộm cắp, TraderTraitor APT đôi khi cũng theo đuổi hoạt động gián điệp, tìm kiếm tài sản trí tuệ nhạy cảm trong lĩnh vực tiền điện tử. Các hoạt động này thường leo thang nhanh chóng từ giai đoạn truy cập ban đầu đến các giao dịch gian lận, tận dụng các chiến thuật của quốc gia để đạt được mục tiêu tội phạm mạng.

Sự Tiến hóa trong Tradecraft

Kỹ năng tấn công của TraderTraitor APT đã phát triển đáng kể từ năm 2020. Ban đầu, nhóm sử dụng các ứng dụng tiền điện tử bị cài mã độc (trojanized) được xây dựng trên JavaScript, Node.js và framework Electron. Các ứng dụng này thường được tùy biến từ các dự án mã nguồn mở và phân phối qua các chiến dịch tấn công lừa đảo có chủ đích (spear-phishing) (MITRE T1566.003).

Các ứng dụng độc hại này, như DAFOM, TokenAIS và CryptAS, thường mạo danh các công cụ giao dịch hoặc dự đoán giá hợp pháp, đi kèm với các trang web bóng bẩy và các chứng chỉ ký mã (code-signing certificates) được lấy cắp gian lận (T1553.002) để né tránh sự phát hiện.

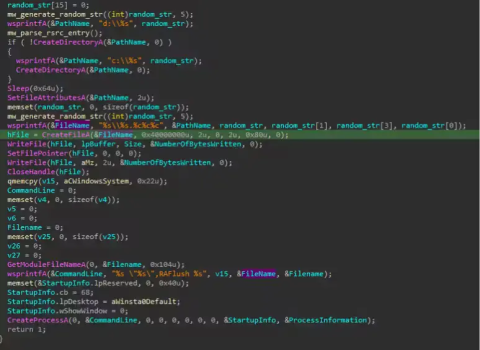

Các vụ xâm nhập ban đầu thường nhắm vào các kỹ sư DevOps và quản trị viên hệ thống thông qua các chiêu dụ việc làm giả mạo trên các nền tảng như LinkedIn hoặc Telegram. Nạn nhân bị lừa thực thi các payload (T1204.002) thiết lập kênh chỉ huy và kiểm soát (C2) (T1105) để phân phối mã độc thứ cấp như MANUSCRYPT. MANUSCRYPT là một trojan truy cập từ xa có khả năng thu thập thông tin hệ thống (T1082), thực thi lệnh tùy ý (T1059) và thu thập thông tin đăng nhập để đánh cắp khóa riêng.

Đến năm 2023, nhóm chuyển hướng sang các cuộc tấn công mạng chuỗi cung ứng mã nguồn mở (T1195.001), mạo danh các nhà phát triển trên GitHub để chèn các gói npm hoặc PyPI độc hại vào các dự án cộng tác. Mục tiêu là xâm nhập các hệ thống hạ nguồn trong các công ty blockchain. Đây là lần đầu tiên một quốc gia khai thác các kho lưu trữ công cộng để di chuyển ngang và giả mạo mã nguồn.

Các Cuộc Tấn công Nổi bật của TraderTraitor

Một số sự cố đáng chú ý cho thấy khả năng của TraderTraitor APT:

Sự cố JumpCloud 2023

Vụ xâm nhập chuỗi cung ứng JumpCloud năm 2023 (T1195.002) liên quan đến việc spear-phishing cho phép đẩy các bản cập nhật độc hại đến khách hàng tiền điện tử thông qua hạ tầng của nhà cung cấp danh tính đám mây này. Sự cố đã vượt qua các biện pháp phòng thủ và ảnh hưởng đến một số lượng nạn nhân hạn chế, theo xác nhận của Mandiant.

Vụ Trộm DMM Bitcoin 2024

Năm 2024, nhóm đã dàn dựng vụ trộm 308 triệu USD từ DMM Bitcoin bằng cách lừa một nhà phát triển Ginco với một thử thách lập trình giả mạo trên GitHub. Nhóm đã triển khai mã độc RN Loader và RN Stealer (T1059.006) để thu thập khóa SSH và cookie phiên (T1552.004, T1550.004). Cuối cùng, nhóm đã chuyển hướng 4.502,9 BTC thông qua một kênh liên lạc bị khai thác.

Vụ ByBit 2024

Vụ hack ByBit vào cuối năm 2024, gây thiệt hại hơn 1,5 tỷ USD ETH, liên quan đến việc xâm nhập máy trạm macOS của một nhà phát triển thông qua một ứng dụng Python và ảnh Docker độc hại (T1609). Nhóm đã đánh cắp mã thông báo phiên AWS để thu thập thông tin (T1580) và chèn JavaScript vào giao diện người dùng Next.js của Safe{Wallet} (T1578.005) để chuyển hướng giao dịch trong thời gian thực.

Những vụ việc này, được FBI quy kết cho TraderTraitor APT vào đầu năm 2025, cho thấy trọng tâm của nhóm vào môi trường đám mây, bao gồm trích xuất thông tin xác thực (T1552.004) và liệt kê vai trò IAM (T1087.004) để khai thác các tích hợp SaaS.

Chiến thuật và Kỹ thuật MITRE ATT&CK

Các chiến thuật và kỹ thuật (TTPs) được TraderTraitor APT sử dụng bao gồm một loạt các phương pháp từ giai đoạn tiếp cận ban đầu đến thực hiện mục tiêu cuối cùng:

- T1566.003 (Phishing: Spear-phishing Link): Sử dụng email hoặc tin nhắn lừa đảo có chứa liên kết độc hại để lây nhiễm ban đầu.

- T1553.002 (Defensive Evasion: Code Signing): Sử dụng chứng chỉ ký mã giả mạo để vượt qua các biện pháp kiểm soát bảo mật.

- T1204.002 (Execution: User Execution: Malicious File): Lừa nạn nhân thực thi các tệp độc hại, thường thông qua chiêu dụ việc làm giả mạo.

- T1105 (Command and Control: Ingress Tool Transfer): Thiết lập các kênh C2 để tải xuống và truyền tải các công cụ hoặc mã độc phụ trợ.

- T1082 (Discovery: System Information Discovery): Thu thập thông tin chi tiết về hệ thống bị xâm nhập (ví dụ, bởi MANUSCRYPT).

- T1059 (Execution: Command and Scripting Interpreter): Thực thi các lệnh tùy ý thông qua shell hoặc script (ví dụ, MANUSCRYPT, RN Loader, RN Stealer, Python app).

- T1552.004 (Credential Access: Private Keys): Đánh cắp các khóa riêng tư, bao gồm khóa SSH và khóa ví tiền điện tử.

- T1195.001 (Supply Chain Compromise: Compromise Software Dependencies and Development Tools): Chèn mã độc vào các thư viện hoặc gói phần mềm mã nguồn mở (npm, PyPI).

- T1195.002 (Supply Chain Compromise: Compromise Software Supply Chain): Thao túng các cập nhật phần mềm hoặc dịch vụ từ nhà cung cấp hợp pháp (ví dụ, JumpCloud).

- T1550.004 (Lateral Movement: Steal Web Session Cookie): Đánh cắp cookie phiên web để giả mạo danh tính người dùng.

- T1609 (Execution: Container Orchestration: Deploy Container): Sử dụng container (như Docker) để triển khai mã độc hoặc duy trì quyền truy cập.

- T1580 (Discovery: Cloud API Keys): Thu thập mã thông báo API của các dịch vụ đám mây (ví dụ, AWS).

- T1578.005 (Impact: Modify Cloud Application: Modify Application Code): Thay đổi mã ứng dụng đám mây để chuyển hướng giao dịch hoặc thực hiện các hành vi độc hại khác.

- T1087.004 (Discovery: Account Discovery: Cloud Account): Liệt kê các tài khoản và vai trò trong môi trường đám mây (ví dụ, IAM roles).

Mã độc và Chỉ số Thỏa hiệp (IOCs)

Trong các chiến dịch của mình, TraderTraitor APT đã sử dụng một số mã độc và công cụ chuyên biệt. Mặc dù thông tin về các chỉ số thỏa hiệp (IOCs) cụ thể như hash tệp, địa chỉ IP hoặc tên miền C2 không được cung cấp trong tài liệu nguồn này, các loại mã độc chính đã được xác định:

- DAFOM: Ứng dụng tiền điện tử trojanized.

- TokenAIS: Ứng dụng tiền điện tử trojanized.

- CryptAS: Ứng dụng tiền điện tử trojanized.

- MANUSCRYPT: Remote Access Trojan (RAT), có khả năng thu thập thông tin, thực thi lệnh và đánh cắp thông tin đăng nhập/khóa riêng tư.

- RN Loader: Công cụ được sử dụng để tải các payload độc hại.

- RN Stealer: Công cụ chuyên đánh cắp khóa SSH và cookie phiên.

- Malicious Python App: Ứng dụng Python độc hại được sử dụng để xâm nhập máy trạm macOS.

- Malicious Docker Image: Ảnh Docker độc hại được sử dụng để duy trì sự hiện diện và thực hiện các hoạt động độc hại.

Biện pháp Giảm thiểu Rủi ro

Sự tập trung của TraderTraitor APT vào các môi trường đám mây, thể hiện qua các cuộc tấn công mạng vào các nhà cung cấp như JumpCloud và Safe{Wallet}, khai thác các bề mặt tấn công như danh tính quá mức cho phép và các bí mật bị lộ, cho phép chúng duy trì sự bền bỉ và di chuyển ngang. Để tăng cường an ninh mạng, các nền tảng an ninh mạng như Wiz khuyến nghị các biện pháp kiểm soát sau:

- Phân đoạn mạng (Segmentation): Phân chia mạng thành các phân đoạn nhỏ hơn để hạn chế sự di chuyển ngang của kẻ tấn công.

- Thực thi đặc quyền tối thiểu (Minimum Privilege Enforcement): Đảm bảo rằng người dùng và ứng dụng chỉ có các quyền truy cập cần thiết để thực hiện công việc của họ.

- Phát hiện bất thường (Anomaly Detection): Triển khai các hệ thống để phát hiện hành vi bất thường trong cấu hình, bí mật và các phụ thuộc phần mềm.

Ví dụ về cấu hình giới hạn quyền truy cập IAM trong môi trường đám mây:

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"s3:GetObject",

"s3:PutObject"

],

"Resource": "arn:aws:s3:::your-bucket-name/*"

},

{

"Effect": "Deny",

"Action": [

"iam:*",

"ec2:*",

"rds:*"

],

"Resource": "*"

}

]

}Như Wiz đã khuyến nghị, việc thực hiện các biện pháp kiểm soát như trên giúp giảm thiểu rủi ro từ các nhóm APT như TraderTraitor APT. Thông tin chi tiết hơn về các khuyến nghị bảo mật này có thể tìm thấy tại Wiz Blog.

Tính đến tháng 7 năm 2025, với các chiến dịch đang diễn ra kết hợp giữa tấn công lừa đảo truyền thống và các chiến thuật chuỗi cung ứng nâng cao, TraderTraitor APT vẫn là một mối đe dọa nghiêm trọng đối với khách hàng đám mây toàn cầu và hệ sinh thái tiền điện tử. Nhóm này chịu trách nhiệm cho một số vụ trộm tài sản kỹ thuật số lớn nhất trong lịch sử.