BlobPhish là một chiến dịch phishing tồn tại trong bộ nhớ, hoạt động từ tháng 10/2024, khai thác Blob URL APIs của trình duyệt để đánh cắp thông tin đăng nhập từ người dùng Microsoft 365, các ngân hàng lớn và nền tảng tài chính. Đây là một mối đe dọa mạng gần như vô hình với các công cụ bảo mật truyền thống.

Kiến trúc của chiến dịch BlobPhish

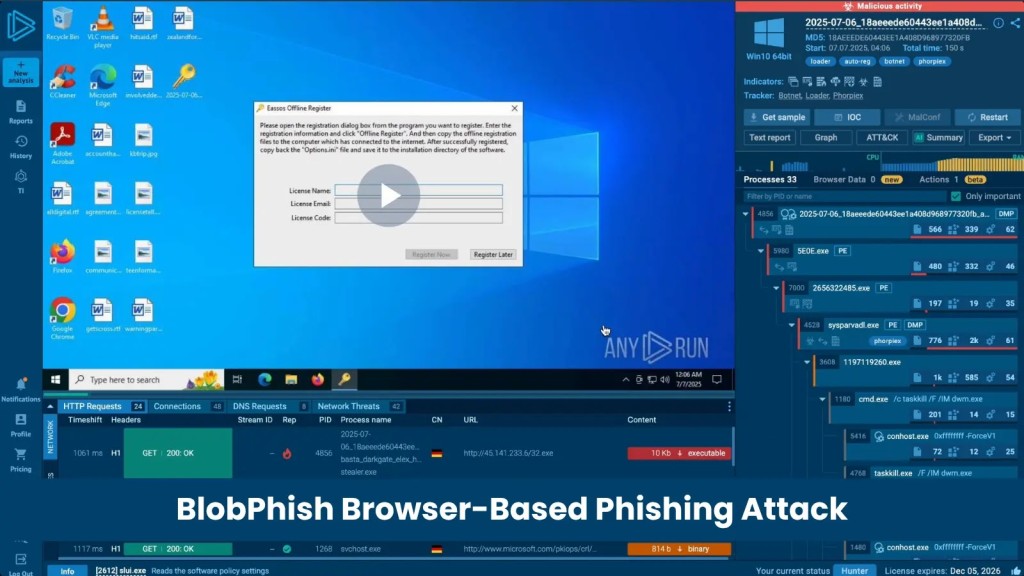

BlobPhish là một chiến dịch phishing kéo dài, thay đổi cách trang đăng nhập giả được phân phối đến nạn nhân. Thay vì lưu trữ trang đăng nhập giả trên máy chủ do kẻ tấn công kiểm soát và phân phối qua HTTP thông thường, BlobPhish tạo trang phishing hoàn toàn bên trong trình duyệt của nạn nhân bằng JavaScript Blob objects.

Kết quả là payload phishing chỉ tồn tại trong bộ nhớ. Không có tệp trên đĩa, không có artifact trong cache, và không có yêu cầu HTTP đáng ngờ trong log proxy để các công cụ bảo mật phát hiện.

Chuỗi tấn công này được thiết kế để vượt qua cả phòng thủ dựa trên mạng lẫn dựa trên tệp, làm giảm hiệu quả của các cơ chế phát hiện xâm nhập truyền thống.

Kỹ thuật evasion dựa trên blob:https://

Điểm cốt lõi của chiến dịch là sử dụng sơ đồ blob:https://. Vì trang phishing không được truyền qua mạng dưới dạng một HTTP response độc lập, các lớp giám sát lưu lượng khó nhận diện nội dung độc hại.

Thiết kế này giúp BlobPhish tồn tại lâu dài trong môi trường người dùng mà không để lại dấu vết tệp tin rõ ràng. Điều đó khiến việc tương quan sự kiện, rà soát IOC và phân tích hành vi trở nên quan trọng hơn trong an ninh mạng.

Mục tiêu giả mạo và phạm vi ảnh hưởng

BlobPhish giả mạo nhiều nền tảng có giá trị cao, bao gồm:

- Microsoft 365

- OneDrive

- SharePoint

- Chase

- Capital One

- FDIC

- E*TRADE

- Charles Schwab

- Morgan Stanley/Merrill Lynch

- American Express

- PayPal

- Intuit

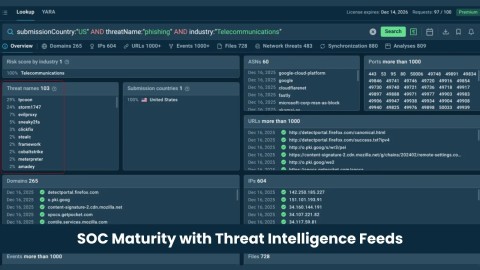

Mặc dù phần lớn mồi nhử liên quan đến tài chính và nền tảng làm việc số, các tổ chức bị ảnh hưởng trải rộng trên nhiều lĩnh vực như Finance, Manufacturing, Education, Government, Transport và Telecommunications.

Về địa lý, khoảng 1/3 nạn nhân được quan sát nằm tại U.S., cùng với hoạt động ở Germany, Poland, Spain, Switzerland, UK, Australia, South Korea, Saudi Arabia, Qatar, Jordan, India và Pakistan.

Tác động của một lần xâm nhập

Chỉ một lần xâm nhập mạng thành công qua BlobPhish có thể dẫn đến chuỗi hậu quả nghiêm trọng, gồm:

- Business Email Compromise (BEC)

- Chiếm quyền điều khiển tenant Microsoft 365

- Chuyển khoản trái phép

- Can thiệp tài khoản đầu tư

- Triển khai ransomware sau khi di chuyển ngang trong mạng nội bộ

Rủi ro tuân thủ cũng tăng đáng kể, bao gồm GDPR 72 giờ cho thông báo vi phạm dữ liệu, SEC disclosure về sự cố an ninh mạng, và hướng dẫn xác thực từ FFIEC.

IOC liên quan đến BlobPhish

Các IOC miền đã được ghi nhận gồm:

- larva888[.]com

- riobeautybrazil[.]com

- i-seotools[.]com

- mts-egy[.]net

IOC dạng tên miền này cần được đưa vào quy trình phát hiện tấn công, chặn ở DNS, proxy và hệ thống giám sát IDS để giảm nguy cơ rò rỉ dữ liệu nhạy cảm.

Hành vi vận hành và diễn biến hoạt động

Chiến dịch được quan sát lần đầu vào tháng 10/2024 và duy trì liên tục hơn 18 tháng. Hoạt động tăng mạnh đáng kể vào tháng 2/2026, cho thấy đây là một chiến dịch được duy trì lâu dài thay vì một cuộc tấn công cơ hội ngắn hạn.

Mô hình này phản ánh một mối đe dọa được vận hành có tổ chức, thay đổi hạ tầng liên tục để né tránh phân tích tĩnh và các bản vá bảo mật theo dấu hiệu cố định.

Hướng xử lý ưu tiên

Để đối phó với kiểu phishing tồn tại trong bộ nhớ như BlobPhish, cần ưu tiên:

- Giám sát hành vi trình duyệt và hoạt động blob:https://

- Phân tích động thay vì chỉ dựa vào chữ ký tĩnh

- Thu thập và tương quan IOC theo thời gian thực

- Tăng cường hunting trên log proxy, DNS và endpoint

- Tự động hóa cập nhật thông tin đe dọa vào hệ thống phòng thủ

Cách tiếp cận này phù hợp với an toàn thông tin trong bối cảnh các chiến dịch phishing đã vượt qua phòng thủ chu vi truyền thống.

Tham chiếu kỹ thuật

Thông tin bổ sung về đánh giá và đối chiếu mối đe dọa có thể tham khảo tại NVD – National Vulnerability Database.

Điểm cần theo dõi trong giám sát bảo mật

Trong môi trường doanh nghiệp, các dấu hiệu sau có thể hỗ trợ phát hiện xâm nhập liên quan đến chiến dịch phishing này:

- Truy cập bất thường tới các miền IOC đã biết

- Xuất hiện hành vi tạo nội dung Blob URL trong trình duyệt

- Yêu cầu đăng nhập bất thường tới Microsoft 365 hoặc nền tảng tài chính

- Phiên đăng nhập có dấu hiệu bị chiếm sau khi người dùng nhập thông tin

Việc kết hợp giám sát hành vi, phân tích threat intelligence và phản ứng nhanh là cần thiết để giảm rủi ro bảo mật từ chiến dịch phishing này.