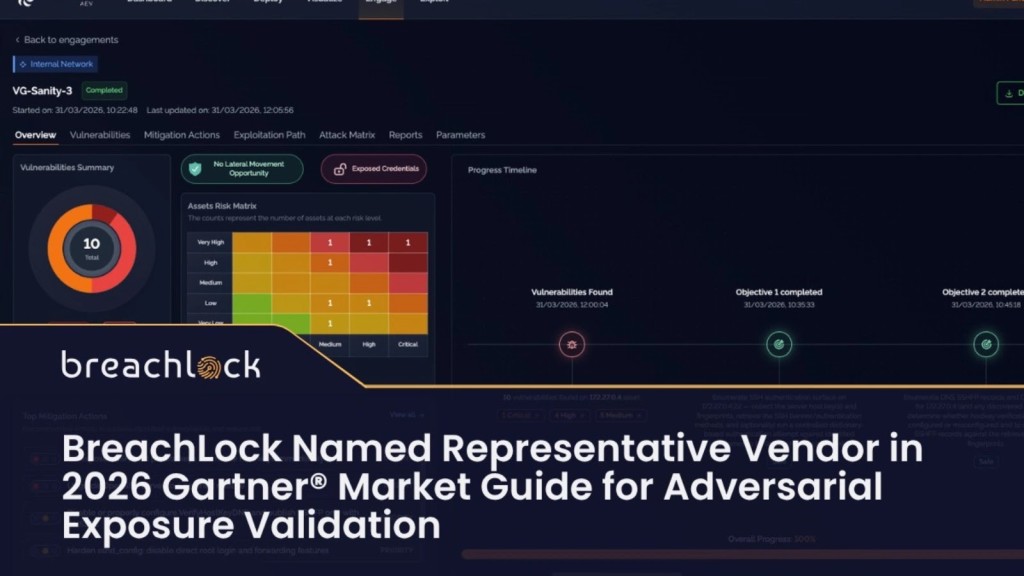

tin tức an ninh mạng liên quan đến BreachLock cho thấy nhà cung cấp này được Gartner nêu tên là vendor đại diện trong 2026 Gartner Market Guide for Adversarial Exposure Validation. Danh mục Adversarial Exposure Validation (AEV) tập trung vào khả năng chứng minh một đường tấn công có thể thực thi được trong môi trường thực, thay vì chỉ dừng ở đánh giá rủi ro lý thuyết.

Adversarial Exposure Validation trong bối cảnh an ninh mạng

Gartner định nghĩa AEV là các công nghệ cung cấp bằng chứng nhất quán, liên tục và tự động về tính khả thi của một cuộc tấn công. Cách tiếp cận này được xem là một thành phần hỗ trợ cho các chương trình continuous threat exposure management (CTEM).

Theo nội dung công bố, BreachLock đã được ghi nhận trong nhóm AEV sau khi ra mắt nền tảng agentic AI-powered Adversarial Exposure Validation vào năm 2025. Đây là lần đầu tiên hãng được xác định trong danh mục AEV kể từ khi nền tảng này xuất hiện.

Tham khảo tài liệu liên quan từ Gartner tại: https://www.gartner.com/en/documents/

Vị trí của BreachLock trong thị trường AEV

Thông tin công bố nêu rằng BreachLock hiện là nhà cung cấp duy nhất kết hợp Adversarial Exposure Validation, Penetration Testing as a Service (PTaaS) và Continuous Attack Surface Management (CTEM) trong một nền tảng thống nhất.

Ở góc độ vận hành, mô hình này cho phép đội ngũ bảo mật đi từ phát hiện và ưu tiên bề mặt tấn công sang xác thực và kiểm thử chuyên sâu trong cùng một hệ thống. Đây là điểm khác biệt so với các công cụ AEV chỉ hoạt động như một tiện ích độc lập.

Khả năng kiểm thử tự động

Nền tảng của BreachLock được mô tả là hỗ trợ autonomous penetration testing cho cả môi trường network và web. Hệ thống triển khai theo hướng agentless, không yêu cầu phần cứng riêng hay quy trình cấu hình phức tạp.

Phần kiểm thử tự động được xây dựng trên agentic AI, được huấn luyện từ hàng chục nghìn bài kiểm thử xâm nhập thực tế. Theo mô tả, nền tảng có thể thực thi các bước kiểm thử ở mức tương đương một chuyên gia kiểm thử xâm nhập giàu kinh nghiệm.

Cách AEV mô phỏng tấn công trong môi trường thực

BreachLock AEV được mô tả là mô phỏng real-world adversaries trong môi trường đang vận hành của tổ chức. Các phát hiện được ánh xạ theo khung MITRE ATT&CK, và khi được cấp quyền, hệ thống có thể di chuyển ngang và khai thác lỗ hổng đang tồn tại.

Cách tiếp cận này giúp xác nhận liệu một đường tấn công có thể vượt qua lớp phòng thủ hiện tại hay không. Thay vì chỉ cảnh báo khả năng tồn tại của điểm yếu, AEV tập trung vào việc chứng minh exploitability.

Tác động đến đánh giá rủi ro

Với AEV, đội ngũ bảo mật có thể xác định rõ hơn đâu là điểm yếu thực sự có thể bị khai thác trong hệ thống bị tấn công, từ đó ưu tiên xử lý các kiểm soát có ảnh hưởng trực tiếp đến mức độ phơi nhiễm.

Mô hình này hỗ trợ chuyển trọng tâm từ kiểm kê bề mặt tấn công sang phát hiện xâm nhập và xác thực đường đi của kẻ tấn công trong môi trường doanh nghiệp.

PTaaS và CTEM trong cùng nền tảng

Khác với nhiều nhà cung cấp chỉ dừng ở AEV, BreachLock kết hợp AEV với PTaaS và CTEM. Cách tích hợp này cho phép tiếp tục chuyển sang các kiểm thử do chuyên gia thực hiện, phục vụ đánh giá sâu hơn hoặc các yêu cầu tuân thủ.

Nhờ đó, các nhóm bảo mật có thể sử dụng cùng một nền tảng để thực hiện nhiều lớp công việc: kiểm kê bề mặt tấn công, xác thực khả năng khai thác, rồi thực hiện kiểm thử thủ công khi cần thiết.

Dữ liệu vận hành và phạm vi triển khai

BreachLock cho biết nền tảng của họ đã được sử dụng trong hơn 40.000 engagements và có 7 năm vận hành ổn định trong môi trường production. Hãng cũng mô tả việc triển khai không cần agent, không cần phần cứng, và không đòi hỏi thiết lập phức tạp.

Thông tin này cho thấy trọng tâm của nền tảng nằm ở khả năng triển khai nhanh, tự động hóa cao và tích hợp nhiều lớp kiểm thử trong một quy trình duy nhất.

Điểm chính trong thông báo

- AEV được định nghĩa là công nghệ tạo bằng chứng liên tục và tự động về tính khả thi của tấn công.

- BreachLock được Gartner ghi nhận là vendor đại diện trong 2026 Gartner Market Guide for Adversarial Exposure Validation.

- Nền tảng kết hợp AEV, PTaaS và CTEM trong một hệ thống thống nhất.

- Giải pháp hỗ trợ autonomous penetration testing cho cả network và web.

- Khi được cấp quyền, nền tảng có thể di chuyển ngang và khai thác lỗ hổng trong môi trường thật.

- Các phát hiện được ánh xạ theo MITRE ATT&CK để phục vụ phân tích đường tấn công.

Tham chiếu kỹ thuật

Tài liệu gốc mô tả BreachLock như một nền tảng bảo mật mạng theo hướng offensive security, kết hợp dữ liệu thực chiến, tự động hóa và xác thực khả năng khai thác. Nội dung công bố không đề cập đến CVE, CVSS, IOC hay mã khai thác cụ thể.

Với các tổ chức đang triển khai CTEM, thông tin này tập trung vào khả năng chuyển từ phát hiện sang xác thực, nhằm hỗ trợ quá trình cập nhật bản vá và ưu tiên xử lý những điểm có thể bị khai thác thực sự.