Tin bảo mật mới nhất cho thấy một chiến dịch xâm nhập kéo dài đã tận dụng một công cụ quản trị doanh nghiệp hợp lệ như một kênh thực thi. Điểm đáng chú ý trong sự cố này là không có mã độc rõ ràng được thả xuống, nhưng rủi ro bảo mật vẫn tăng mạnh do kẻ tấn công lạm dụng chính đường truyền quản trị đã được cấp phép.

Chuỗi xâm nhập qua công cụ quản trị hợp lệ

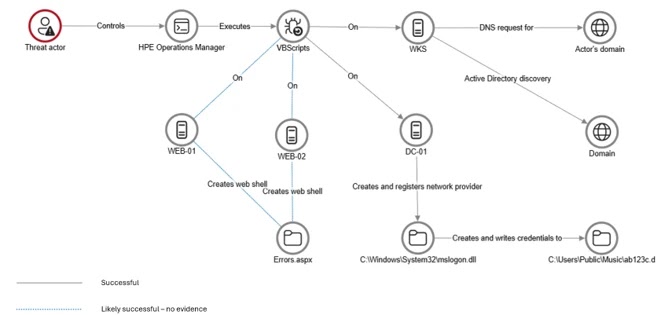

Nhóm nghiên cứu của Microsoft Incident Response cho biết tác nhân đe dọa đã đi vào môi trường mục tiêu thông qua một nhà cung cấp dịch vụ IT bên thứ ba bị xâm phạm. Từ đó, kẻ tấn công di chuyển âm thầm trong hệ thống bằng các công cụ vốn đã được phê duyệt và đang hoạt động bình thường.

Trong toàn bộ chiến dịch, không có dấu hiệu malware ồn ào hay cảnh báo rõ ràng ở bất kỳ giai đoạn nào. Hoạt động độc hại được che giấu dưới lưu lượng quản trị hợp lệ, khiến việc phát hiện xâm nhập trở nên khó khăn hơn.

Lạm dụng HPE Operations Agent và HPOM

Microsoft ghi nhận chiến dịch đã lạm dụng HPE Operations Agent (OA) và HPE Operations Manager (HPOM) như cơ chế phát tán chính. Theo báo cáo, sự lạm dụng này không khai thác lỗ hổng CVE hay điểm yếu nào trong chính HPE OA.

Thay vào đó, công cụ bị “vũ khí hóa” vì nó vốn đã có quyền truy cập đáng tin cậy trên toàn môi trường mục tiêu. Báo cáo gốc có thể xem tại: Microsoft Security Blog.

Thời gian tồn tại và phạm vi ảnh hưởng hệ thống

Chiến dịch kéo dài hơn 100 ngày, tính từ thời điểm bị xâm nhập ban đầu đến lúc bộ phận phản ứng sự cố được kích hoạt. Trong khoảng thời gian này, kẻ tấn công thu thập thông tin xác thực, di chuyển ngang và duy trì hiện diện mà không bị phát hiện.

Ảnh hưởng hệ thống ghi nhận gồm domain controllers, SQL servers và các máy chủ web hướng Internet. Việc lạm dụng kênh quản trị hợp lệ khiến hoạt động trông giống thao tác vận hành định kỳ thay vì tấn công mạng.

Hoạt động di chuyển ngang và thiết lập truy cập bền vững

Trong giai đoạn xâm nhập, kẻ tấn công triển khai ngrok để tạo các tunnel bí mật, giúp duy trì truy cập liên tục mà không kích hoạt cảnh báo rõ ràng. Cơ chế này cũng hỗ trợ các phiên Remote Desktop Protocol mà không cần mở cổng tường lửa trực tiếp.

Việc sử dụng tunnel mã hóa trên máy chủ nội bộ giúp che giấu kết nối điều khiển và giảm khả năng bị phát hiện bởi các cơ chế giám sát lưu lượng thông thường.

Kỹ thuật đánh cắp thông tin xác thực

Mục tiêu chính của chiến dịch là chiếm đoạt thông tin đăng nhập ngay tại nguồn. Kẻ tấn công đã cài một network provider DLL độc hại tên mslogon.dll trên domain controllers để hook vào tiến trình xác thực Windows.

DLL này ghi lại tên người dùng và mật khẩu ở dạng văn bản thuần mỗi khi người dùng đăng nhập hoặc thay đổi mật khẩu. Dữ liệu đánh cắp sau đó được lưu âm thầm vào một đường dẫn nằm trong thư mục nhạc công khai để tiện trích xuất về sau.

Modul bổ trợ và cơ chế chuyển dữ liệu

Về sau, một password filter DLL tên passms.dll cũng được đăng ký trên hai domain controllers. Thành phần này chặn thông tin xác thực ở cấp hệ thống khi mật khẩu được thay đổi.

Đi kèm là mô-đun msupdate.dll, có nhiệm vụ chuyển dữ liệu đã thu thập qua network file share. Thành phần này còn có khả năng gửi thông tin qua email với tiêu đề “Update Service”, cho thấy một luồng rò rỉ dữ liệu có chủ đích và bền bỉ.

Triển khai script và web shell

Từ vị trí đã kiểm soát, kẻ tấn công đẩy các VBScript, trong đó có tệp abc003.vbs, tới nhiều máy chủ như web server và domain controller. Các script này được dùng để thu thập thông tin hệ thống, lập bản đồ mạng và thực hiện khám phá Active Directory.

Vì chạy thông qua nền tảng quản trị đã được ký số và chấp thuận, các hoạt động này không bị công cụ bảo mật gắn cờ ngay lập tức. Đây là điểm làm tăng nguy cơ bảo mật trong các môi trường có phụ thuộc lớn vào công cụ quản trị tập trung.

Web shell duy trì hậu kiểm soát

Chiến dịch còn triển khai các web shell mang tên Errors.aspx và một biến thể Signoff.aspx đã chỉnh sửa trên các máy chủ Internet-facing. Đây là các cửa hậu duy trì truy cập, giúp kẻ tấn công giữ hiện diện ngay cả khi từng công cụ riêng lẻ bị phát hiện và loại bỏ.

Cách tiếp cận này cho thấy hệ thống bị xâm nhập không chỉ bằng một vector duy nhất, mà bằng nhiều lớp truy cập chồng lên nhau để tăng khả năng tồn tại lâu dài.

Các dấu hiệu IOC được ghi nhận

Nội dung gốc có đề cập đến Indicators of Compromise (IoCs), nhưng không cung cấp danh sách IP hoặc domain cụ thể trong phần được trích xuất. Do đó, chỉ có thể ghi nhận các IOC theo tên tệp và thành phần kỹ thuật sau:

- abc003.vbs – VBScript được đẩy tới nhiều máy chủ.

- Errors.aspx – Web shell trên máy chủ hướng Internet.

- Signoff.aspx – Web shell đã chỉnh sửa.

- mslogon.dll – Network provider DLL dùng để ghi nhận thông tin đăng nhập.

- passms.dll – Password filter DLL dùng để chặn mật khẩu khi thay đổi.

- msupdate.dll – Thành phần phụ trợ chuyển dữ liệu ra ngoài.

- ngrok – Công cụ tạo tunnel mã hóa phục vụ truy cập từ xa.

Vì các địa chỉ IP và domain được cố ý làm mờ, chỉ nên mở lại trong nền tảng threat intelligence kiểm soát chặt như MISP, VirusTotal hoặc SIEM nội bộ.

Biện pháp phát hiện và giảm thiểu

Microsoft khuyến nghị triển khai endpoint detection and response (EDR) trên toàn bộ thiết bị và áp dụng mô hình default-deny cho lưu lượng outbound để chặn các kết nối trái phép. Với kiểu tấn công mạng này, kiểm soát đầu ra là lớp phòng thủ quan trọng.

Giải pháp cũng cần bật logging chi tiết trên web server, loại bỏ các công cụ hoặc phần mềm không cần thiết có thể bị lạm dụng, và theo dõi chặt thay đổi bất thường trong cấu hình xác thực.

Điểm cần giám sát trong xác thực Windows

Các thay đổi ở LSA notification packages và đăng ký network provider nên được theo dõi liên tục vì đây là các vị trí mà chiến dịch đã lợi dụng để chèn DLL. Bất kỳ thay đổi nào ngoài quy trình chuẩn đều cần được kiểm tra lại ngay.

Trong môi trường có nhiều công cụ quản trị hợp lệ, việc kiểm soát danh sách phần mềm được phép chạy và giám sát hành vi trên domain controller là yếu tố then chốt để tăng khả năng phát hiện tấn công.

Ý nghĩa kỹ thuật của chiến dịch

Trường hợp này không cho thấy một lỗ hổng zero-day hay exploit công khai trong HPE OA. Thay vào đó, nó phản ánh xu hướng lạm dụng công cụ hợp lệ để che giấu thao tác xâm nhập, làm suy yếu ranh giới tin cậy trong vận hành doanh nghiệp.

Khi một công cụ quản trị đã được ký số và cho phép hoạt động rộng rãi bị lạm dụng, các chỉ dấu truyền thống như phát hiện mã độc hay IOC đơn lẻ thường không đủ. Nhu cầu về an toàn thông tin lúc này tập trung vào giám sát hành vi, kiểm soát quyền quản trị và phát hiện thay đổi cấu hình nhạy cảm.