OAuth Device Code phishing đang được lợi dụng trong chiến dịch của bộ công cụ Tycoon 2FA để chiếm quyền truy cập vào Microsoft 365 mà không cần thu thập mật khẩu. Kỹ thuật này kết hợp hạ tầng phishing quen thuộc với luồng OAuth 2.0 Device Authorization Grant nhằm lấy token thay vì thông tin đăng nhập.

OAuth Device Code Phishing Trong Tycoon 2FA

Tycoon 2FA ban đầu được biết đến như một nền tảng Phishing-as-a-Service (PhaaS), hỗ trợ vượt qua xác thực đa yếu tố bằng cách trung gian hóa phiên đăng nhập. Trong chiến dịch được ghi nhận vào cuối tháng 4/2026, nhóm vận hành đã giữ gần như nguyên vẹn bộ công cụ cốt lõi và bổ sung OAuth Device Code phishing để tiếp tục khai thác tài khoản Microsoft 365.

Điểm thay đổi chính là thay vì đánh cắp mật khẩu, kẻ tấn công lừa nạn nhân xác nhận một mã thiết bị trên trang đăng nhập hợp lệ của Microsoft. Khi nạn nhân phê duyệt, phiên xác thực hợp lệ tạo ra access token cho thiết bị do kẻ tấn công điều khiển ở nền.

Cơ Chế Tấn Công OAuth Device Code

Luồng thiết bị của OAuth 2.0 được thiết kế cho các thiết bị khó nhập liệu như TV thông minh hoặc thiết bị không hỗ trợ bàn phím đầy đủ. Trong luồng hợp pháp, hệ thống tạo một mã ngắn và người dùng nhập mã đó tại trang tin cậy để cấp quyền.

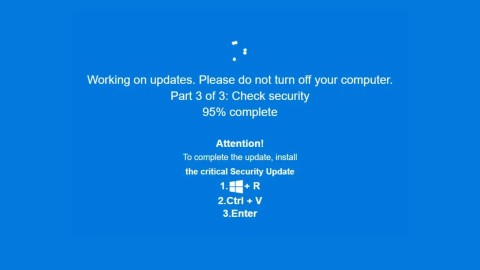

Ở chiến dịch này, nạn nhân nhận email mồi với thông báo voicemail của Microsoft 365. Nội dung hướng dẫn sao chép mã người dùng và truy cập trang microsoft.com/devicelogin. Vì thao tác diễn ra trên hạ tầng Microsoft thật, MFA vẫn được kích hoạt và hoàn tất bình thường.

Điều bị thay đổi là đối tượng được cấp quyền. Khi người dùng chấp thuận, họ đang cấp token cho một thiết bị do đối thủ kiểm soát, thay vì chỉ xác thực cho phiên hợp lệ của mình. Đây là bản chất của OAuth Device Code phishing trong chiến dịch này.

Chuỗi Phân Phối Và Né Phát Hiện

Email mồi chứa liên kết theo dõi lượt nhấp từ Trustifi, một nền tảng bảo mật email hợp pháp. Trustifi không bị xâm phạm; kẻ tấn công chỉ lợi dụng uy tín sạch của dịch vụ để đi qua cổng lọc email và chuyển nạn nhân qua nhiều lớp chuyển hướng độc hại.

Chuỗi phát tán tiếp tục dùng mã hóa payload, kiểm tra chống phân tích, một trang CAPTCHA giả của Microsoft và danh sách chặn của nhà cung cấp bao phủ hơn 230 tổ chức. Mục tiêu là chỉ cho phép nạn nhân thật đi đến tầng cuối của chiến dịch.

Thay Đổi Ít Nhưng Hiệu Quả Cao

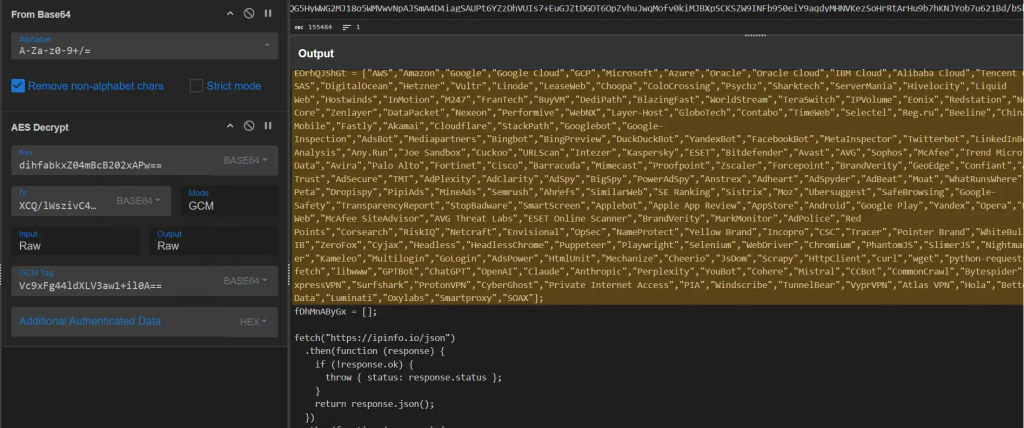

Theo phân tích từ eSentire, bộ công cụ Tycoon 2FA gần như không thay đổi sau đợt gián đoạn lớn vào tháng 3/2026. Các thành phần cũ vẫn xuất hiện trong chiến dịch mới, gồm:

- AES encryption key giống trước đó.

- Anti-debug timing trap tương tự.

- Check Domain grammar không đổi.

- Backend route patterns từ năm 2025 vẫn còn nguyên.

Sự liên tục này cho thấy bộ mã nguồn đã được sao lưu và vận hành trở lại mà không cần tái kiến trúc đáng kể. Trong ngữ cảnh tin tức bảo mật, đây là dấu hiệu quan trọng khi đánh giá khả năng tái xuất hiện của một mối đe dọa mạng đã từng bị gián đoạn.

Dấu Hiệu Trên Nhật Ký Đăng Nhập

Phân tích sau xâm nhập từ Entra sign-in logs cho thấy hoạt động của operator xuất phát từ công cụ tự động hóa Node.js với user-agent “node” và “undici”. Đây là chỉ dấu mạnh cho một client polling ở backend và rất bất thường trong môi trường sản xuất thông thường.

Nhóm phòng thủ nên xem các user-agent này khi xuất hiện cùng Microsoft Authentication Broker AppId là tín hiệu cảnh báo sớm cho phát hiện xâm nhập.

Tác Động Hệ Thống

Chiến dịch này không khai thác lỗi phần mềm theo nghĩa truyền thống, nên không gắn với một lỗ hổng CVE cụ thể. Thay vào đó, nó tận dụng hành vi hợp lệ của OAuth để tạo ra hệ thống bị xâm nhập thông qua token. Kết quả là kẻ tấn công có thể truy cập tài khoản Microsoft 365 mà không cần mật khẩu, từ đó mở rộng sang email, tài liệu nội bộ và các dịch vụ liên kết.

Trong thực tế, rủi ro lớn nhất không nằm ở việc vượt MFA, mà ở việc MFA đang xác thực một yêu cầu cấp quyền cho thiết bị khác. Điều này làm tăng nguy cơ bảo mật ngay cả khi người dùng và hệ thống xác thực đều hoạt động đúng quy trình.

Chỉ Dẫn IOC Và Dữ Liệu Xác Nhận

Nội dung gốc có đề cập đến mục Indicators of Compromise (IoCs), nhưng không cung cấp danh sách IP, domain hoặc hash cụ thể trong phần trích dẫn được đưa ra. Vì vậy, không thể trích xuất IOC định danh ở mức kỹ thuật mà không suy diễn thêm.

Để đối chiếu hành vi và luồng tấn công, có thể tham khảo báo cáo gốc của eSentire tại: https://www.esentire.com/blog/tycoon-2fa-operators-adopt-oauth-device-code-phishing.

Khuyến Nghị Giảm Thiểu

eSentire khuyến nghị tổ chức triển khai Microsoft Entra Conditional Access để chặn OAuth Device Code flows đối với người dùng thông thường. Quản trị viên cũng nên hạn chế quyền consent cho ứng dụng OAuth và yêu cầu phê duyệt của admin đối với mọi truy cập ứng dụng bên thứ ba.

Bật Continuous Access Evaluation giúp việc thu hồi token được lan truyền nhanh hơn sau khi xác nhận sự cố. Đội vận hành an ninh nên săn tìm các truy vấn KQL và mẫu URLscan liên quan đến chiến dịch này để kiểm tra hoạt động tương đồng trên môi trường của mình.

Việc giám sát nên tập trung vào các dấu hiệu sau:

- User-agent node và undici trên luồng xác thực bất thường.

- Hoạt động liên quan đến Microsoft Authentication Broker AppId.

- Yêu cầu OAuth Device Code từ người dùng không thuộc nhóm cần dùng tính năng này.

- Chuỗi chuyển hướng qua email tracking URL và các trang CAPTCHA giả.

Tham Chiếu Kỹ Thuật Liên Quan

Để hiểu rõ hơn về cơ chế cấp mã thiết bị của OAuth, có thể tham khảo tài liệu tiêu chuẩn trên NVD và tài liệu OAuth 2.0 Device Authorization Grant trong hệ sinh thái Microsoft. Việc đối chiếu với hành vi thực tế của chiến dịch này giúp xác định đúng điểm yếu nằm ở quy trình cấp quyền, không phải ở lớp xác thực mật khẩu.

Trong bối cảnh tin bảo mật mới nhất, chiến dịch Tycoon 2FA cho thấy một cảnh báo CVE không phải lúc nào cũng là điều kiện bắt buộc để một cuộc tấn công mạng gây ra rủi ro nghiêm trọng. Chỉ cần luồng cấp quyền hợp lệ bị lạm dụng, hệ thống vẫn có thể bị xâm nhập và token có thể bị thu thập mà không cần chạm vào mật khẩu.