Một chiến dịch **tấn công mạng Triều Tiên** tinh vi đã bị phơi bày, tiết lộ cách các tin tặc được nhà nước bảo trợ theo dõi có hệ thống các nền tảng tình báo an ninh mạng. Mục tiêu của chúng là phát hiện khi cơ sở hạ tầng độc hại của mình bị lộ và nhanh chóng triển khai các tài sản thay thế để duy trì hoạt động.

Phân tích do **SentinelLABS** phối hợp với **Validin** thực hiện, cung cấp cái nhìn sâu sắc chưa từng có về các thực hành vận hành của các tác nhân đe dọa đằng sau cụm chiến dịch **Contagious Interview**.

Chiến Thuật Tấn Công Mạng Triều Tiên Nâng Cao: Giám Sát Tình Báo và Phản Ứng Nhanh Chóng

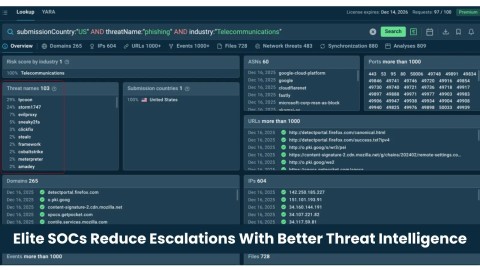

Nghiên cứu đã phát hiện rằng các tác nhân **tấn công mạng Triều Tiên** hoạt động theo các nhóm phối hợp với khả năng hợp tác theo thời gian thực. Chúng có thể sử dụng các nền tảng như **Slack** cùng với nhiều nguồn tình báo khác, bao gồm **Validin**, **VirusTotal**, và **Maltrail**.

Mặc dù nhận thức được rằng cơ sở hạ tầng của chúng có thể bị các nhà nghiên cứu bảo mật phát hiện, các tác nhân này chỉ thực hiện những thay đổi hạn chế để giảm thiểu rủi ro bị phát hiện. Thay vào đó, chúng nhanh chóng triển khai cơ sở hạ tầng mới để đáp ứng với các hoạt động gỡ bỏ của nhà cung cấp dịch vụ.

Cách tiếp cận này cho thấy một sự tập trung chiến lược vào việc liên tục thay thế cơ sở hạ tầng bị gián đoạn bằng các tài sản mới, thay vì đầu tư tài nguyên vào việc bảo vệ các tài sản hiện có. Các tác nhân đe dọa dường như ưu tiên duy trì khả năng sẵn sàng hoạt động và duy trì mức độ tương tác cao với nạn nhân hơn là bảo vệ cơ sở hạ tầng toàn diện.

Chiến Dịch “Contagious Interview” và Kỹ Thuật Social Engineering

Chiến dịch **Contagious Interview** chủ yếu nhắm mục tiêu vào các cá nhân trong ngành công nghiệp tiền điện tử và blockchain. Chúng sử dụng các kỹ thuật **social engineering** tinh vi được gọi là **ClickFix**. Phương pháp tấn công liên quan đến việc các tác nhân đe dọa đóng vai nhà tuyển dụng, mời những người tìm việc tham gia đánh giá kỹ năng trên các trang web giả mạo.

Trong quá trình đánh giá này, nạn nhân gặp phải các thông báo lỗi giả mạo, yêu cầu họ thực thi các lệnh trên dòng lệnh. Điều này đã vô tình tải xuống và cài đặt phần mềm độc hại.

Từ tháng 1 đến tháng 3 năm 2025, **SentinelLABS** đã xác định hơn **230** nạn nhân đã tương tác với các đề nghị việc làm gian lận này. Các nhà nghiên cứu tin rằng số lượng thực tế cao hơn đáng kể. Các nạn nhân trải dài nhiều quốc gia và chủ yếu làm việc trong các vai trò marketing và tài chính tại các công ty tiền điện tử.

Phân Tích Hoạt Động Giám Sát Tình Báo của Nhóm Tấn Công

Nghiên cứu tiết lộ rằng các tác nhân **tấn công mạng Triều Tiên** bắt đầu tạo tài khoản trên nền tảng tình báo đe dọa **Validin** trong vòng **24 giờ** sau khi một bài đăng blog về cơ sở hạ tầng của **Lazarus APT** được xuất bản vào ngày **11 tháng 3 năm 2025**. Các tác nhân đe dọa đã đăng ký nhiều tài khoản bằng các địa chỉ **Gmail** mà các nhà nghiên cứu đã xác định là hiện vật của chiến dịch, cho thấy cách tiếp cận có hệ thống của chúng đối với việc thu thập thông tin tình báo.

Phân tích các mô hình hoạt động của người dùng cho thấy các tác nhân đã tìm kiếm **57** thuật ngữ độc đáo trên nhiều danh mục khác nhau, bao gồm tên miền, hàm băm, URL và địa chỉ IP. Đáng chú ý, chúng không tìm kiếm các chỉ số được đề cập trong bài đăng blog gốc đã kích hoạt sự quan tâm của chúng. Điều này cho thấy chúng sử dụng **Validin** như một phần của quy trình công việc tình báo rộng hơn, kết hợp nhiều nguồn khác nhau.

Lỗ Hổng An Ninh Trong Triển Khai Cơ Sở Hạ Tầng

Mặc dù có khả năng thu thập thông tin tình báo tinh vi, các tác nhân đe dọa đã thể hiện những thất bại nhất quán về an ninh vận hành (OpSec) trong quá trình triển khai cơ sở hạ tầng. Các nhà nghiên cứu đã quan sát thấy nhiều trường hợp lộ tệp và nội dung thư mục, bao gồm nhật ký lỗi và cơ sở dữ liệu thông tin nạn nhân.

Đối với hầu hết các miền mà chúng tìm kiếm, các tác nhân đe dọa đã truy cập mọi tham chiếu bên ngoài có sẵn. Điều này cho thấy một nỗ lực kiên quyết để tiến hành điều tra **CTI** kỹ lưỡng bằng cách thu thập thông tin từ nhiều nguồn.

Dữ liệu bị lộ bao gồm các ứng dụng **ContagiousDrop** – các công cụ dựa trên **Node.js** cung cấp phần mềm độc hại cụ thể theo hệ điều hành. Chúng đồng thời ghi lại thông tin nạn nhân và gửi thông báo email cho các tác nhân đe dọa về các tương tác thành công. Những ứng dụng này đã tạo ra các cơ sở dữ liệu toàn diện về tương tác của nạn nhân qua nhiều giai đoạn tấn công.

Thời gian bị lộ cung cấp cái nhìn sâu sắc về thời điểm các nhà điều hành **Contagious Interview** triển khai nội dung lên máy chủ, cho phép chúng ta tái tạo dòng thời gian hoạt động của chúng. Các tác nhân đe dọa mạo danh các công ty hợp pháp bao gồm **Archblock**, **Robinhood**, và **eToro**. Chúng chào mời các vị trí như Quản lý Danh mục đầu tư và Quản lý Đầu tư để dụ dỗ nạn nhân.

Động Cơ và Thách Thức Đối Phó với Mối Đe Dọa Mạng Triều Tiên

Phạm vi thay đổi cơ sở hạ tầng hạn chế, bất chấp việc kiểm tra **threat intelligence** kỹ lưỡng, cho thấy một số yếu tố có thể hạn chế khả năng phòng thủ của các tác nhân đe dọa. Các nhà nghiên cứu giả thuyết rằng các cấu trúc chỉ huy phi tập trung và các khuyến khích cạnh tranh nội bộ có thể hạn chế các nỗ lực bảo vệ cơ sở hạ tầng phối hợp.

Hạn ngạch doanh thu hàng năm của Triều Tiên đối với các đội ngũ mạng có thể tạo ra áp lực cạnh tranh. Điều này khuyến khích các đặc vụ thực hiện các điều chỉnh riêng lẻ để bảo vệ tài sản của cá nhân họ, thay vì tham gia vào các bản cập nhật được điều phối tập trung. Cuộc cạnh tranh nội bộ này có thể giải thích tại sao các tác nhân tập trung vào việc nhanh chóng thay thế cơ sở hạ tầng bị xâm phạm thay vì thực hiện các biện pháp bảo vệ toàn diện.

Mục tiêu của chiến dịch nhắm vào các chuyên gia ngành tiền điện tử phù hợp với các mục tiêu rộng lớn hơn của Triều Tiên về né tránh lệnh trừng phạt và tạo doanh thu. Những lỗ hổng bảo mật này đã cung cấp những hiểu biết có giá trị về tình hình nạn nhân và dòng thời gian hoạt động của chiến dịch. Báo cáo chi tiết từ SentinelOne cung cấp thêm thông tin về cơ sở hạ tầng độc hại và hành vi của nhóm **tấn công mạng Triều Tiên** này.

Khuyến Nghị Bảo Mật và Vai Trò Cộng Đồng

Nghiên cứu nhấn mạnh vai trò quan trọng của các nhà cung cấp dịch vụ cơ sở hạ tầng trong việc phá vỡ các hoạt động này thông qua các nỗ lực gỡ bỏ liên tục. Sự hợp tác chặt chẽ giữa các nhà cung cấp dịch vụ và cộng đồng tình báo đe dọa đã chứng minh hiệu quả trong việc giảm khả năng hoạt động của các tác nhân. Tuy nhiên, khả năng thay thế cơ sở hạ tầng nhanh chóng của các tác nhân đe dọa vẫn đặt ra những thách thức liên tục.

Các nhà nghiên cứu bảo mật nhấn mạnh tầm quan trọng của yếu tố con người trong việc giảm thiểu các **mối đe dọa mạng** này. Những người tìm việc, đặc biệt trong lĩnh vực tiền điện tử, nên nâng cao cảnh giác khi tương tác với các đề nghị việc làm không được yêu cầu và các đánh giá kỹ năng liên quan. Các dấu hiệu cảnh báo bao gồm yêu cầu thực thi các lệnh dòng lệnh trong quá trình ứng tuyển và các đánh giá được lưu trữ trên các miền không quen thuộc. Tìm hiểu thêm về kỹ thuật **ClickFix** tại GBHackers.

Cuộc điều tra cho thấy cách các tác nhân **tấn công mạng Triều Tiên** đã thích nghi hoạt động của mình với bối cảnh tình báo đe dọa hiện đại. Chúng sử dụng cùng các công cụ và nền tảng được các nhà phòng thủ sử dụng để giám sát và trốn tránh các nỗ lực phát hiện. Động lực “mèo vờn chuột” này nhấn mạnh sự cần thiết phải liên tục đổi mới trong các chiến lược phòng thủ và cải thiện sự phối hợp giữa các nỗ lực an ninh mạng của khu vực công và tư nhân.

Khi các hoạt động mạng ngày càng trở nên tinh vi, nghiên cứu này cung cấp những hiểu biết có giá trị về quá trình ra quyết định của đối thủ. Nó cũng làm nổi bật thách thức liên tục trong việc bảo vệ cơ sở hạ tầng quan trọng khỏi các tác nhân đe dọa dai dẳng, được trang bị tốt và hoạt động với sự hậu thuẫn của nhà nước. Thông tin về các chiến dịch trước đây của **Lazarus APT** cũng có thể tham khảo tại GBHackers.