Tin bảo mật mới nhất từ Fortinet cho thấy mã độc ransomware đang tăng tốc mạnh trong năm 2025, với 7.831 nạn nhân được xác nhận trên toàn cầu theo Fortinet 2026 Global Threat Landscape Report. Con số này tăng từ khoảng 1.600 nạn nhân của báo cáo năm trước, tương đương mức tăng 389% so với cùng kỳ.

Ransomware và chuỗi tấn công hỗ trợ bởi AI

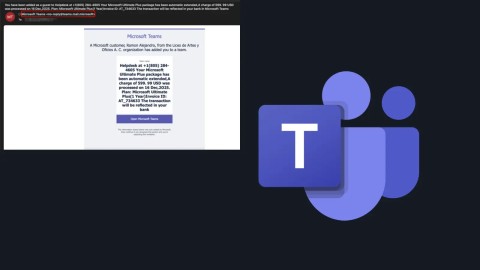

Báo cáo cho thấy mã độc ransomware không còn là các chiến dịch rời rạc mà đã chuyển thành quy trình tấn công có tổ chức, xuyên suốt từ truy cập ban đầu đến xâm nhập hoàn toàn hệ thống. Sự phổ biến của các công cụ AI dạng “crime-as-a-tool” như WormGPT, FraudGPT và BruteForceAI giúp kẻ tấn công triển khai chiến dịch tinh vi mà không cần trình độ kỹ thuật cao.

Các công cụ này được rao bán công khai trên các chợ dark web, làm giảm đáng kể rào cản gia nhập cho các tác nhân đe dọa. Hệ quả là cuộc tấn công ransomware trở nên thường xuyên hơn, nhắm mục tiêu chính xác hơn và khó ngăn chặn hơn.

FortiGuard Labs đã phân tích các xu hướng này bằng dữ liệu telemetry thu thập trong suốt năm 2025, đồng thời đối chiếu hành vi tấn công với toàn bộ các giai đoạn của MITRE ATT&CK.

Mức thời gian khai thác rút ngắn đáng kể

Điểm đáng chú ý trong tin tức bảo mật này là cửa sổ time-to-exploit (TTE) tiếp tục co hẹp. Trước đây, dữ liệu trung bình ghi nhận TTE khoảng 4,76 ngày. Hiện tại, FortiGuard Labs ghi nhận các cửa sổ khai thác chỉ còn từ 24 đến 48 giờ đối với các lỗ hổng CVE nghiêm trọng.

Trong một trường hợp thực tế, các nỗ lực khai thác chủ động đã bắt đầu chỉ trong vòng vài giờ sau khi lỗ hổng React2Shell được công bố. Điều này cho thấy tốc độ vũ khí hóa lỗ hổng đã tăng mạnh khi AI hỗ trợ cả khâu do thám lẫn phát triển khai thác.

Để tham chiếu thông tin kỹ thuật về cảnh báo CVE, có thể đối chiếu thêm trên NVD: https://nvd.nist.gov/.

Ngành và khu vực chịu ảnh hưởng nặng nhất

Theo báo cáo, lĩnh vực sản xuất là nhóm chịu tác động lớn nhất với 1.284 nạn nhân ransomware được xác nhận. Tiếp theo là dịch vụ doanh nghiệp với 824 nạn nhân và bán lẻ với 682 nạn nhân.

Về phân bố địa lý, Hoa Kỳ ghi nhận 3.381 nạn nhân, Canada có 374 và Đức có 291. Các số liệu này phản ánh việc tổ chức nắm giữ lượng lớn dữ liệu nhạy cảm và vận hành hệ thống quan trọng thường là mục tiêu hấp dẫn đối với mối đe dọa mạng.

Stealer malware và nền kinh tế dữ liệu bị đánh cắp

Một động lực quan trọng thúc đẩy mã độc ransomware là sự tăng trưởng của credential-stealer malware và hệ sinh thái dark web xoay quanh dữ liệu bị đánh cắp. Tình báo từ FortiRecon cho thấy stealer logs hiện chiếm ưu thế trong hoạt động cơ sở dữ liệu dark web, với tỷ lệ 67,12% trên tổng số bộ dữ liệu được quảng cáo và chia sẻ.

Các nhóm dữ liệu khác thấp hơn nhiều, gồm combolists ở mức 16,47% và leaked credentials ở mức 5,96%. Sự thay đổi này cho thấy kẻ tấn công đang chuyển từ mật khẩu rò rỉ đơn lẻ sang các gói dữ liệu có thể sử dụng ngay.

Các biến thể stealer như RedLine, Lumma và Vidar thường lây nhiễm âm thầm rồi thu thập không chỉ tên người dùng và mật khẩu, mà còn cả:

- Phiên đăng nhập trình duyệt.

- Cookie đã lưu.

- Dữ liệu autofill.

- Token được lưu trữ.

Telemetry của FortiRecon xác nhận RedLine gây ra 911.968 ca nhiễm, tương đương 50,80% tổng hoạt động stealer. Lumma chiếm 499.784 ca nhiễm, tương đương 27,84%, và Vidar thêm 236.778 ca, tương đương 13,19%.

Dữ liệu dạng gói này cho phép kẻ tấn công đăng nhập giả mạo nạn nhân ngay lập tức mà không cần bẻ khóa mật khẩu. Đây là lý do rủi ro bảo mật từ stealer log thường dẫn đến xâm nhập trái phép nhanh hơn so với phương thức tấn công truyền thống.

Khuyến nghị vận hành và phòng thủ

Báo cáo nhấn mạnh rằng tổ chức cần coi lộ lọt stealer log là sự cố đang hoạt động, thay vì chỉ là một cảnh báo mức thấp. Việc ứng phó nên tập trung vào kiểm tra tài khoản, giám sát phiên đăng nhập bất thường và vô hiệu hóa các dữ liệu đã bị lộ.

Những biện pháp kỹ thuật được nêu gồm:

- Kiểm kê và xoay vòng credentials định kỳ.

- Áp dụng phishing-resistant multi-factor authentication.

- Giám sát dấu hiệu hoạt động của infostealer trên toàn bộ endpoint.

- Triển khai công cụ phát hiện hành vi có thể nhận diện phiên truy cập bất thường.

Fortinet khuyến nghị vá hệ thống trong vòng 24 đến 48 giờ sau khi công bố lỗ hổng nghiêm trọng, vì các nỗ lực khai thác thường bắt đầu rất nhanh. Tham khảo thêm tài liệu tư vấn và thông tin theo dõi chiến dịch tại Fortinet Global Threat Landscape Report.

Các dấu hiệu cần ưu tiên kiểm tra

Trong bối cảnh cảnh báo CVE và mã độc ransomware xuất hiện với tốc độ cao, đội ngũ an toàn thông tin nên ưu tiên theo dõi:

- Phiên đăng nhập có nguồn gốc bất thường.

- Cookie và token bị tái sử dụng.

- Truy cập trái phép vào tài khoản có đặc quyền.

- Hoạt động tải xuống dữ liệu hàng loạt từ endpoint.

Việc phát hiện sớm các dấu hiệu này giúp giảm nguy cơ hệ thống bị tấn công sau khi thông tin xác thực bị lộ qua stealer malware hoặc các nguồn dữ liệu bị chia sẻ trên dark web.