Ngành hàng hải, đóng vai trò then chốt trong việc vận chuyển khoảng 90% thương mại quốc tế, đang đối mặt với sự gia tăng chưa từng thấy của các cuộc tấn công mạng tinh vi từ các nhóm APT (Advanced Persistent Threat), các tác nhân ransomware và hacktivist. Tình hình này trở nên phức tạp hơn do các xung đột địa chính trị leo thang. Theo báo cáo tình báo gần đây từ Cyble, hơn 100 sự cố đã được ghi nhận trong năm qua, nhắm vào các công ty vận tải biển, cảng và mạng lưới logistics trên toàn cầu.

Bối cảnh mối đe dọa và các tác nhân chính trong an ninh mạng hàng hải

Các tác nhân đe dọa đang tích cực khai thác lỗ hổng trong hệ thống hàng hải. Các hacktivist ủng hộ Palestine đã lợi dụng dữ liệu AIS (Automatic Identification System) để làm gián đoạn các tàu thuyền có liên quan đến Israel thông qua các cuộc tấn công mạng có chủ đích.

Các nhóm liên kết với Nga đã thực hiện các chiến dịch xâm nhập mạng vào các cảng châu Âu hỗ trợ Ukraine. Trong khi đó, các nhóm được nhà nước Trung Quốc bảo trợ đã thâm nhập vào các tổ chức phân loại, sử dụng mã độc tiên tiến như ShadowPad và VELVETSHELL để duy trì quyền truy cập lâu dài và thực hiện đánh cắp dữ liệu.

Các chiến dịch tấn công mạng đáng chú ý

Một chiến dịch vào tháng 3 năm 2025 của nhóm chống Iran Lab Dookhtegan đã làm gián đoạn liên lạc VSAT (very small aperture terminal) trên 116 tàu Iran, cắt đứt các liên kết giữa tàu với tàu và tàu với cảng. Sự cố này diễn ra trong bối cảnh các hành động quân sự của Hoa Kỳ chống lại lực lượng Houthi ở Yemen.

Sự kiện này minh họa sự tích hợp của các hoạt động mạng với tác chiến vật lý. Gây nhiễu và giả mạo GPS ở các điểm nghẽn như Vịnh Ba Tư và Eo biển Hormuz làm suy yếu tính toàn vẹn điều hướng, gia tăng nguy cơ va chạm và lỗi vận hành.

Các nhóm APT đã tăng cường các chiến dịch tấn công mạng của họ. Mustang Panda của Trung Quốc đã triển khai mã độc dựa trên USB trực tiếp vào hệ thống tàu chở hàng ở Na Uy, Hy Lạp và Hà Lan, cho phép gián điệp công nghiệp và tiềm năng triển khai ransomware. Tìm hiểu thêm về chiến thuật của Mustang Panda.

Tương tự, APT41 đã sử dụng framework DUSTTRAP để tránh điều tra pháp y trong các cuộc tấn công vào các mục tiêu logistics trên khắp Vương quốc Anh, Ý, Tây Ban Nha, Thổ Nhĩ Kỳ, Đài Loan và Thái Lan, tích hợp backdoor để duy trì quyền truy cập dài hạn.

APT28 liên kết với Nga đã tập trung vào chuỗi cung ứng của NATO hỗ trợ Ukraine thông qua nỗ lực xâm nhập mạng. Trong khi đó, Crimson Sandstorm từ Iran đã nhắm mục tiêu vào các tuyến vận chuyển Địa Trung Hải.

Các tác nhân khác, bao gồm Turla/Tomiris và RedCurl của Nga, đã sử dụng ổ USB bị nhiễm độc cho gián điệp trong mạng lưới giao thông Châu Á-Thái Bình Dương. RedCurl đã thực hiện hơn 40 cuộc tấn công mạng vào các thực thể ở Úc, Singapore và Hồng Kông.

Nhóm Chamel Gang liên kết với Trung Quốc đã gia tăng mối đe dọa bằng cách triển khai ransomware chống lại các công ty logistics, thường xuyên đánh cắp dữ liệu nhạy cảm như bản thiết kế tàu trước khi mã hóa. Đây là một hình thức tấn công mạng có hậu quả nghiêm trọng.

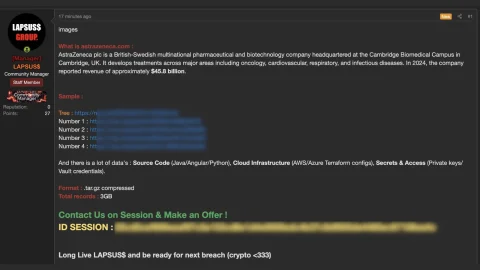

Rò rỉ dữ liệu và thông tin bị lộ trong các cuộc tấn công

Các chợ đen trên dark web đã chứng kiến sự phổ biến của dữ liệu hàng hải bị rò rỉ. Bao gồm 1TB tệp nội bộ từ một nhà thầu quốc phòng châu Âu, như mã nguồn tàu ngầm, tài liệu kỹ thuật mật, và mô phỏng hải quân được rao bán trên các diễn đàn như DarkForums.

Các vụ rò rỉ tương tự liên quan đến dữ liệu vận hành từ một công ty công nghệ hàng hải châu Âu, bao gồm các telegram NMEA cho hệ thống điều khiển động cơ. Các hồ sơ nhạy cảm từ các cơ quan hàng hải Nam Mỹ và Trung Đông cũng bị lộ, phơi bày điểm yếu như giám sát ngoại tuyến và tường lửa lỗi thời.

Các sự cố xâm nhập tại cảng Hoa Kỳ đã tiết lộ các chứng chỉ SSL, khóa riêng tư và thông tin đăng nhập, nhấn mạnh mức độ phơi nhiễm của ngành đối với các cuộc tấn công chuỗi cung ứng. Xem báo cáo chi tiết về các cuộc tấn công này.

Các loại dữ liệu bị lộ đáng chú ý do tấn công mạng:

- 1TB tệp nội bộ từ nhà thầu quốc phòng châu Âu (mã nguồn tàu ngầm, tài liệu kỹ thuật mật, mô phỏng hải quân).

- Dữ liệu vận hành từ công ty công nghệ hàng hải châu Âu (telegram NMEA cho hệ thống điều khiển động cơ).

- Hồ sơ nhạy cảm từ cơ quan hàng hải Nam Mỹ và Trung Đông.

- Chứng chỉ SSL, khóa riêng tư, thông tin đăng nhập từ cảng Hoa Kỳ.

- Bản thiết kế tàu (trong các cuộc tấn công ransomware của Chamel Gang).

Lỗ hổng CVE nghiêm trọng ảnh hưởng đến hệ thống hàng hải

Các lỗ hổng CVE trong hệ thống hàng hải làm trầm trọng thêm các mối đe dọa. Cyble đã nhấn mạnh các CVE ưu tiên cao có thể bị khai thác trong các tấn công mạng:

- CVE-2025-5777 và CVE-2025-6543 trong Citrix NetScaler, được sử dụng cho truy cập từ xa tàu-bờ.

- CVE-2025-52579 trong Emerson ValveLink, hệ thống điều khiển hàng hải.

- CVE-2024-2658 trong Schneider Electric EcoStruxure, cho tự động hóa công nghiệp.

- CVE-2024-20418 trong Cisco URWB, dùng cho kết nối cảng.

- Các lỗ hổng kế thừa trong máy chủ web COBHAM SAILOR 900 VSAT.

Các lỗ hổng CVE này tiềm ẩn khả năng cho phép thực thi mã từ xa (remote code execution) và các cuộc tấn công từ chối dịch vụ (denial-of-service attacks), gây ra nguy cơ lớn cho hoạt động hàng hải.

Chiến lược phòng thủ và giảm thiểu rủi ro an ninh mạng

Để đối phó với những mối đe dọa này, Cyble đề xuất các biện pháp mạnh mẽ nhằm tăng cường an ninh mạng trong ngành hàng hải.

Các biện pháp kiểm soát kỹ thuật và an ninh vật lý:

- Cấm thiết bị USB cá nhân trong các khu vực vận hành, ngăn chặn lây nhiễm mã độc.

- Triển khai cô lập mạng thông qua các cổng một chiều (unidirectional gateways) và VLAN cho các hệ thống cần cẩu, giảm thiểu bề mặt tấn công.

- Triển khai che chắn RF (RF shielding) để chặn các truyền tín hiệu trái phép, bảo vệ thông tin liên lạc quan trọng.

Gia cố giao thức và quản lý truy cập:

- Kiểm soát truy cập dựa trên thời gian, hạn chế quyền truy cập vào các khoảng thời gian nhất định.

- Chặn IP theo địa lý trong thời gian căng thẳng, ngăn chặn truy cập từ các khu vực rủi ro cao.

- Cập nhật hệ thống hiển thị và thông tin biểu đồ điện tử (ECDIS) đã được xác minh bằng blockchain, đảm bảo tính toàn vẹn của dữ liệu điều hướng.

- Loại bỏ thông tin đăng nhập mặc định và bắt buộc xác thực đa yếu tố (MFA) cho tất cả các tài khoản quan trọng.

- Tuân thủ các quy định như IACS UR E26/E27 và NIS2 Directive để bảo vệ luồng thương mại toàn cầu và đảm bảo tuân thủ tiêu chuẩn an ninh mạng quốc tế.

Bảo mật chuỗi cung ứng:

- Tắt quyền truy cập từ xa trên thiết bị được sản xuất ở nước ngoài, giảm thiểu rủi ro từ phần cứng không đáng tin cậy.

- Thực thi hỗ trợ nhà cung cấp “just-in-time”, hạn chế sự hiện diện của bên thứ ba trong hệ thống.

- Yêu cầu hóa đơn phần mềm (SBOMs) được ký mã hóa, đảm bảo tính toàn vẹn và nguồn gốc của các thành phần phần mềm.

Quản lý lỗ hổng và ứng phó sự cố an ninh mạng:

- Ưu tiên vá các lỗ hổng CVE đã được khai thác trong danh sách CISA Known Exploited Vulnerabilities (KEV).

- Phân đoạn mạng giữa công nghệ thông tin (IT) và công nghệ vận hành (OT) để ngăn chặn sự lây lan của các tấn công mạng.

- Thực hiện các cuộc diễn tập ứng phó sự cố đặc thù cho ngành hàng hải, mô phỏng các kịch bản tấn công APT và ransomware, chuẩn bị sẵn sàng cho các tình huống khẩn cấp.