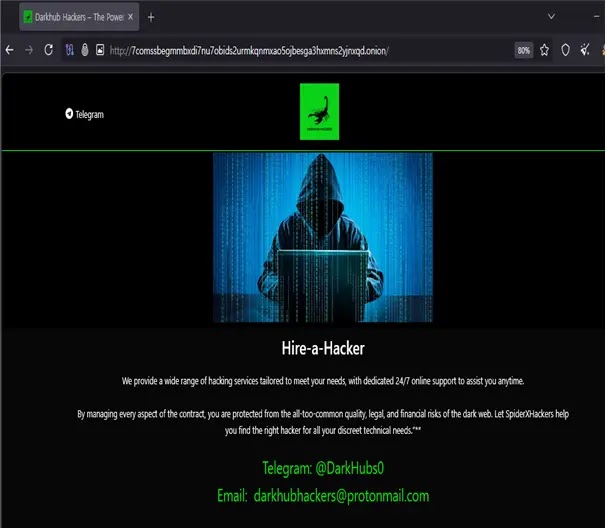

Tin bảo mật mới nhất về Darkhub cho thấy một nền tảng trên Tor công khai quảng cáo các dịch vụ hacking-for-hire, nhắm tới cả cá nhân lẫn tổ chức. Theo mô tả được công bố, dịch vụ trải rộng từ xâm nhập tài khoản mạng xã hội, chặn tin nhắn riêng tư đến can thiệp dữ liệu tài chính, tạo ra một bức tranh điển hình của mối đe dọa mạng dạng dịch vụ.

Darkhub Trên Tor Và Mô Hình Hacking-For-Hire

Darkhub tự giới thiệu như một “one-stop shop” cho hoạt động trái phép trên không gian mạng. Giao diện được trình bày theo hướng thương mại hóa, với danh mục dịch vụ được đóng gói như một nền tảng hợp pháp thay vì một kênh phục vụ hành vi xâm nhập mạng.

Điểm đáng chú ý trong tin tức an ninh mạng này là cách nền tảng công khai tiếp thị các năng lực như một sản phẩm bán sẵn. Cách tiếp cận đó giúp hạ thấp rào cản kỹ thuật cho người dùng không có năng lực chuyên sâu, đồng thời mở rộng phạm vi của rủi ro an toàn thông tin.

Danh Mục Dịch Vụ Được Công Bố

- Xâm nhập trái phép tài khoản Instagram, Telegram và WhatsApp.

- Đột nhập email và theo dõi thiết bị di động.

- Theo dõi vị trí người dùng theo thời gian thực.

- Chặn và can thiệp tin nhắn riêng tư.

- Gian lận liên quan đến tiền mã hóa.

- Truy cập trái phép tài khoản ngân hàng.

- Can thiệp hoặc thay đổi điểm tín dụng.

- Dịch vụ “recover stolen funds” liên quan đến khoản tiền đã mất trong các vụ lừa đảo trước đó.

Danh mục trên cho thấy phạm vi dịch vụ bao trùm gần như toàn bộ các hình thức xâm nhập số phổ biến. Trong ngữ cảnh này, nội dung quảng bá không nêu CVE, CVSS hay exploit cụ thể; trọng tâm nằm ở mô hình cung cấp dịch vụ tấn công mạng theo yêu cầu.

Cơ Sở Hạ Tầng Và Dấu Hiệu Kỹ Thuật

Nghiên cứu từ Oasis Security đã phân tích nền tảng và phát hiện Darkhub không chỉ ẩn sau Tor. Một địa chỉ IP công khai đã được liên kết với dịch vụ, cho thấy một phần backend có thể lộ ra ngoài môi trường Tor mã hóa.

Báo cáo gốc có thể tham khảo tại: https://oasis-security.io/blog/hacking-for-hire-platform-site-darkhub

Việc một hạ tầng Tor có IP công khai liên quan là chi tiết quan trọng đối với phát hiện xâm nhập và threat intelligence. Nó có thể hỗ trợ quy trình kiểm tra liên kết hạ tầng, đối chiếu chỉ dấu mạng và theo dõi thay đổi cấu hình theo thời gian.

Thông Tin Hạ Tầng Được Ghi Nhận

- IP công khai: Đã được gán với Darkhub theo phân tích bên ngoài.

- ASN: AS44259.

- Nhà cung cấp lưu trữ: Được mô tả là có đặc tính bulletproof hosting.

- Tính ổn định IP: Địa chỉ đã thay đổi nhiều lần trước khi ổn định vào ngày 12/01/2026.

Bulletproof hosting thường được mô tả là hạ tầng ít phản hồi trước khiếu nại lạm dụng, từ đó phù hợp với các hoạt động cần ẩn danh và duy trì lâu dài. Trong bài toán an toàn thông tin, đây là một dấu hiệu hạ tầng đáng chú ý hơn là bằng chứng về năng lực tấn công thực tế.

Phân Tích Rủi Ro Bảo Mật Từ Danh Mục Dịch Vụ

Trong tin bảo mật mới nhất này, hai nhóm mục tiêu nổi bật là người dùng từng bị lừa đảo tài chính và khách hàng tiềm năng của dịch vụ. Việc chèn các mục như “fund recovery” và “credit score manipulation” phản ánh một mô hình lừa đảo nhiều lớp, trong đó nạn nhân vừa có thể là người bị hại trước đó, vừa có thể là người trả tiền cho dịch vụ.

Danh mục “recover stolen funds” đặc biệt đáng lưu ý vì tận dụng tâm lý muốn lấy lại tài sản sau sự cố. Theo mô tả, đây là dạng dịch vụ có thể không thực hiện bất kỳ hành động phục hồi nào, nhưng vẫn thu tiền trước từ người dùng.

Đặc Điểm Đáng Chú Ý Trong Dịch Vụ

- Ẩn danh giao dịch: Liên hệ qua Telegram và ProtonMail.

- Đa dạng mục tiêu: Cá nhân và tổ chức.

- Dịch vụ tài chính: Gian lận tiền mã hóa, truy cập ngân hàng, thay đổi điểm tín dụng.

- Giám sát cá nhân: Theo dõi điện thoại và vị trí thời gian thực.

- Can thiệp liên lạc: Chặn tin nhắn riêng tư.

Các yếu tố trên làm tăng nguy cơ bảo mật đối với tài khoản trực tuyến, dữ liệu cá nhân và thông tin tài chính. Trong thực tế giám sát, những mô tả như vậy thường được đưa vào quy trình phát hiện tấn công để đánh giá mức độ rủi ro của các dịch vụ ẩn danh đang quảng cáo trên Tor.

IOC Và Dấu Hiệu Theo Dõi

Không có IOC malware hay chuỗi khai thác chi tiết được công bố trong nội dung gốc. Tuy nhiên, các chỉ dấu hạ tầng và liên lạc dưới đây có thể hữu ích cho hoạt động giám sát mối đe dọa:

- Darkhub trên mạng Tor.

- IP công khai liên kết với dịch vụ.

- ASN AS44259.

- Telegram handle dùng làm kênh liên hệ.

- ProtonMail address dùng cho liên lạc ẩn danh.

Khi xử lý các IOC này, nên re-fang có kiểm soát trong nền tảng threat intelligence hoặc SIEM nội bộ. Nội dung gốc cũng nêu rõ việc địa chỉ và domain đã được làm mờ để tránh truy vấn ngoài ý muốn.

Khuyến Nghị Giám Sát Hạ Tầng Liên Quan Đến Darkhub

Với các môi trường theo dõi mối đe dọa mạng, Darkhub có thể được đánh dấu như một nguồn dữ liệu cần kiểm tra tương quan hạ tầng, đặc biệt khi xuất hiện lưu lượng đi qua IP công khai thay vì chỉ qua Tor. Việc đối chiếu với log proxy, DNS, firewall và dữ liệu EDR có thể hỗ trợ phát hiện xâm nhập sớm hơn.

Trong trường hợp tổ chức quan sát thấy các dấu hiệu liên quan đến hạ tầng này, nên ghi nhận:

- Thời điểm truy cập và thay đổi IP.

- Liên kết với miền/dịch vụ Tor đã biết.

- Chuỗi liên lạc Telegram hoặc ProtonMail nếu có trong telemetry.

- Hoạt động bất thường trên tài khoản mạng xã hội, email hoặc tài khoản tài chính.

Nội dung kỹ thuật hiện có không cung cấp CVE, CVSS hay đoạn mã exploit. Vì vậy, trọng tâm phân tích nằm ở mô hình dịch vụ, hạ tầng công khai, và các dấu hiệu phục vụ phát hiện tấn công trong môi trường giám sát an ninh mạng.

Để đối chiếu thêm thông tin nền tảng công khai, có thể tham khảo dữ liệu liên quan tại NVD: https://nvd.nist.gov/