Trong bối cảnh các chiến dịch tấn công mạng ngày càng tinh vi, một video lan truyền rộng rãi trong giới an ninh mạng và tiền điện tử đã hé lộ một kỹ thuật đơn giản nhưng hiệu quả để phát hiện xâm nhập bởi các tác nhân đe dọa có liên kết nhà nước đang tìm cách thâm nhập vào các tổ chức phương Tây. Phương pháp này liên quan đến việc yêu cầu ứng viên hạ thấp lãnh đạo tối cao của quốc gia họ.

Chiến Dịch Infiltration Của Các Tác Nhân Đe Dọa Liên Kết Nhà Nước

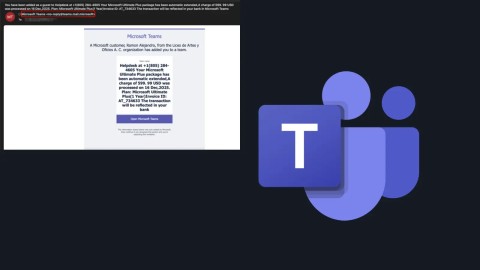

Các nhóm tấn công tiên tiến (APT) được cho là có mối liên hệ với một quốc gia cụ thể đã từ lâu triển khai hàng ngàn nhân viên IT ra nước ngoài hoặc làm việc từ xa. Những tác nhân này thường sử dụng danh tính giả mạo hoặc đánh cắp để giành được việc làm tại các công ty công nghệ, đặc biệt là trong các lĩnh vực mục tiêu.

Mục Tiêu Và Mục Đích

Sau khi thâm nhập thành công vào một tổ chức, các tác nhân này thực hiện nhiều mục đích khác nhau:

- Tạo doanh thu: Vận hành các hoạt động kinh doanh bất hợp pháp để tài trợ cho các chiến dịch.

- Đánh cắp dữ liệu độc quyền: Thu thập thông tin nhạy cảm, sở hữu trí tuệ, hoặc dữ liệu chiến lược.

- Cài đặt backdoor: Tạo các điểm truy cập bí mật cho các hoạt động khai thác hoặc xâm nhập trong tương lai.

Các Ngành Bị Nhắm Mục Tiêu Đặc Biệt

Các ngành công nghiệp tiền điện tử (crypto) và tài chính phi tập trung (DeFi) là mục tiêu hàng đầu. Lý do bao gồm:

- Văn hóa tuyển dụng từ xa: Tạo điều kiện cho các ứng viên giả mạo dễ dàng tham gia mà không cần gặp mặt trực tiếp.

- Tiêu chuẩn ẩn danh: Sự chấp nhận đối với các danh tính bán ẩn danh hoặc bút danh trong cộng đồng.

- Tiếp cận trực tiếp tài sản kỹ thuật số: Tiềm năng tiếp cận trực tiếp các tài sản có giá trị cao, dễ dàng chuyển đổi.

Các sự cố nổi bật, như vụ tấn công mạng vào Bybit với thiệt hại ước tính 1.4 tỷ USD được cho là do Lazarus Group thực hiện vào đầu năm 2025, đã nhấn mạnh mức độ tàn phá của việc thâm nhập thành công.

Kỹ Thuật Nhận Diện Độc Đáo: Nghiên Cứu Trường Hợp Taro Aikuchi

Một đoạn video được chia sẻ bởi nhà nghiên cứu @tanuki42_ trên X đã thu hút sự chú ý đáng kể. Video này ghi lại cảnh một ứng viên xin việc, tự nhận là Taro Aikuchi, quốc tịch Nhật Bản, đã từ chối lặp lại một cụm từ xúc phạm lãnh đạo tối cao của quốc gia mình khi được người phỏng vấn yêu cầu.

Diễn Biến Sự Việc

Sự khó chịu rõ ràng và việc từ chối tuân thủ yêu cầu dường như phi lý này đã ngay lập tức báo động. Điều này dẫn đến việc ứng viên bị phát hiện xâm nhập và lộ danh tính thực sự là một đặc vụ đang hoạt động dưới danh tính giả mạo.

Đây là một ví dụ minh họa về cách một tín hiệu hành vi đơn giản, tưởng chừng không liên quan, lại có thể đóng vai trò then chốt trong quá trình sàng lọc an ninh.

Cơ Sở Tâm Lý Học

Mặc dù phi truyền thống, kỹ thuật phỏng vấn này khai thác một thực tế tâm lý đã được hiểu rõ. Các tác nhân đến từ các quốc gia với chế độ tư tưởng cực đoan thường sống dưới sự điều kiện hóa sâu sắc. Việc chỉ trích lãnh đạo tối cao, ngay cả trong một bối cảnh hư cấu và riêng tư, tạo ra một rào cản nội tâm thực sự đối với họ.

Các Chiến Lược Phòng Thủ Toàn Diện Và Giới Hạn

Các nhà nghiên cứu bảo mật cảnh báo rằng kỹ thuật này không nên là một biện pháp kiểm soát độc lập. Các tác nhân tinh vi có thể thích nghi theo thời gian. Do đó, một chiến lược an ninh mạng mạnh mẽ đòi hỏi sự kết hợp của nhiều lớp phòng thủ kỹ thuật và hành vi.

Xác Minh Danh Tính Kỹ Thuật Chuyên Sâu

Để chống lại việc sử dụng danh tính giả mạo, các tổ chức cần triển khai các biện pháp xác minh danh tính nhiều lớp:

- Xác minh danh tính qua video: Yêu cầu ứng viên thực hiện cuộc gọi video trực tiếp, thường là với công nghệ nhận diện khuôn mặt và ID.

- Đối chiếu ID chính phủ: Xác minh ID do chính phủ cấp với các cơ sở dữ liệu đáng tin cậy.

- Xác thực tài liệu: Kiểm tra tính hợp lệ và toàn vẹn của hộ chiếu, giấy phép lái xe, và các tài liệu khác.

- Kiểm tra lý lịch toàn diện: Bao gồm kiểm tra tội phạm, lịch sử việc làm, và thông tin tài chính thông qua các dịch vụ bên thứ ba uy tín.

- CISA khuyến nghị áp dụng các thực hành quản lý danh tính và truy cập chặt chẽ để giảm thiểu rủi ro.

Kiểm Soát Cấp Độ Mạng Và Phát Hiện Bất Thường

Các biện pháp kiểm soát kỹ thuật ở cấp độ mạng là cần thiết để giám sát và phát hiện xâm nhập tiềm ẩn:

- Phát hiện IP và VPN: Sử dụng các công cụ để xác định và chặn các kết nối từ các địa chỉ IP đáng ngờ, máy chủ VPN hoặc proxy liên quan đến các hoạt động độc hại.

- Giám sát lưu lượng mạng: Phân tích các mẫu lưu lượng để phát hiện các hành vi bất thường như truy cập vào các tài nguyên không liên quan hoặc truyền dữ liệu lớn ra ngoài mạng.

- Hệ thống Phát hiện Xâm nhập (IDS/IPS): Triển khai IDS/IPS để theo dõi các dấu hiệu tấn công hoặc hoạt động đáng ngờ.

# Ví dụ lệnh kiểm tra kết nối đáng ngờ (Linux/macOS)

netstat -tupna | grep ESTABLISHED

# Ví dụ cấu hình chặn IP với iptables

iptables -A INPUT -s 192.168.1.100 -j DROP

iptables -A FORWARD -s 192.168.1.100 -j DROP

Giám Sát Hành Vi Và Sau Tuyển Dụng

Ngoài các kiểm soát trước tuyển dụng, việc giám sát liên tục là rất quan trọng để phát hiện xâm nhập sau khi một cá nhân đã được tuyển dụng:

- Giám sát hành vi người dùng (UBA): Phân tích hành vi thông thường của người dùng để xác định các sai lệch đáng kể có thể chỉ ra hoạt động độc hại.

- Kiểm soát truy cập dựa trên vai trò (RBAC): Đảm bảo người dùng chỉ có quyền truy cập vào các tài nguyên cần thiết cho công việc của họ.

- Đánh giá bảo mật định kỳ: Thực hiện các cuộc kiểm tra và đánh giá bảo mật thường xuyên để xác định các lỗ hổng hoặc sự tuân thủ kém.

Vai Trò Của Tín Hiệu Hành Vi Con Người Trong Threat Intelligence

Sự cố Taro Aikuchi là một lời nhắc nhở rõ ràng rằng các tín hiệu hành vi của con người, dù là kỹ thuật thấp, có thể xuyên qua nhiều lớp lừa dối kỹ thuật mà các công cụ tự động đôi khi không thể. Trong threat intelligence, việc kết hợp phân tích kỹ thuật với hiểu biết về tâm lý và văn hóa của các tác nhân đe dọa có thể mang lại những lớp phòng thủ độc đáo và hiệu quả.

Video này đã được chia sẻ rộng rãi như một câu chuyện cảnh báo và một bổ sung mang tính hài hước nhưng sâu sắc vào bộ công cụ phát hiện xâm nhập hiện đại.

Tác Động Của Sự Thâm Nhập Thành Công

Khi các tác nhân này thành công trong việc thâm nhập, hậu quả đối với các tổ chức có thể rất nghiêm trọng:

- Thiệt hại tài chính: Đánh cắp tài sản kỹ thuật số, tiền tệ, hoặc thông tin tài chính.

- Mất dữ liệu và sở hữu trí tuệ: Rò rỉ thông tin độc quyền, bí mật kinh doanh, hoặc dữ liệu nhạy cảm của khách hàng.

- Tổn hại danh tiếng: Gây mất lòng tin của khách hàng, đối tác và nhà đầu tư.

- Suy giảm an ninh hệ thống: Cài đặt mã độc, backdoor, hoặc tạo các lỗ hổng mới cho các cuộc tấn công trong tương lai.

- Rủi ro pháp lý và tuân thủ: Vi phạm các quy định bảo vệ dữ liệu và an ninh mạng, dẫn đến phạt tiền và kiện tụng.

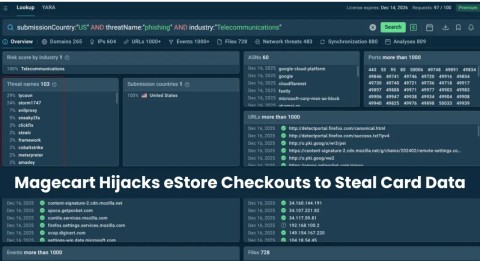

Tổng Quan Về Các Tác Nhân Đe Dọa (Threat Actors)

Các nhóm tấn công sau đây được đề cập là có liên kết với các chiến dịch infiltration như vậy:

- Lazarus Group: Một nhóm APT nổi tiếng với các chiến dịch tấn công tài chính và gián điệp mạng quy mô lớn.

- TraderTraitor: Một nhóm con hoặc hoạt động liên quan đến Lazarus Group, tập trung vào các mục tiêu trong không gian tiền điện tử và DeFi.