Lừa đảo CAPTCHA giả đang được dùng như một kỹ thuật gian lận để kích hoạt gian lận SMS quốc tế, trong đó người dùng bị dẫn tới trang xác minh giả mạo và vô tình gửi tin nhắn trả phí ra nước ngoài. Chiến dịch này gắn với mô hình International Revenue Share Fraud (IRSF), hoạt động ít nhất từ tháng 6/2020.

Lừa đảo CAPTCHA giả và cơ chế kích hoạt SMS trả phí

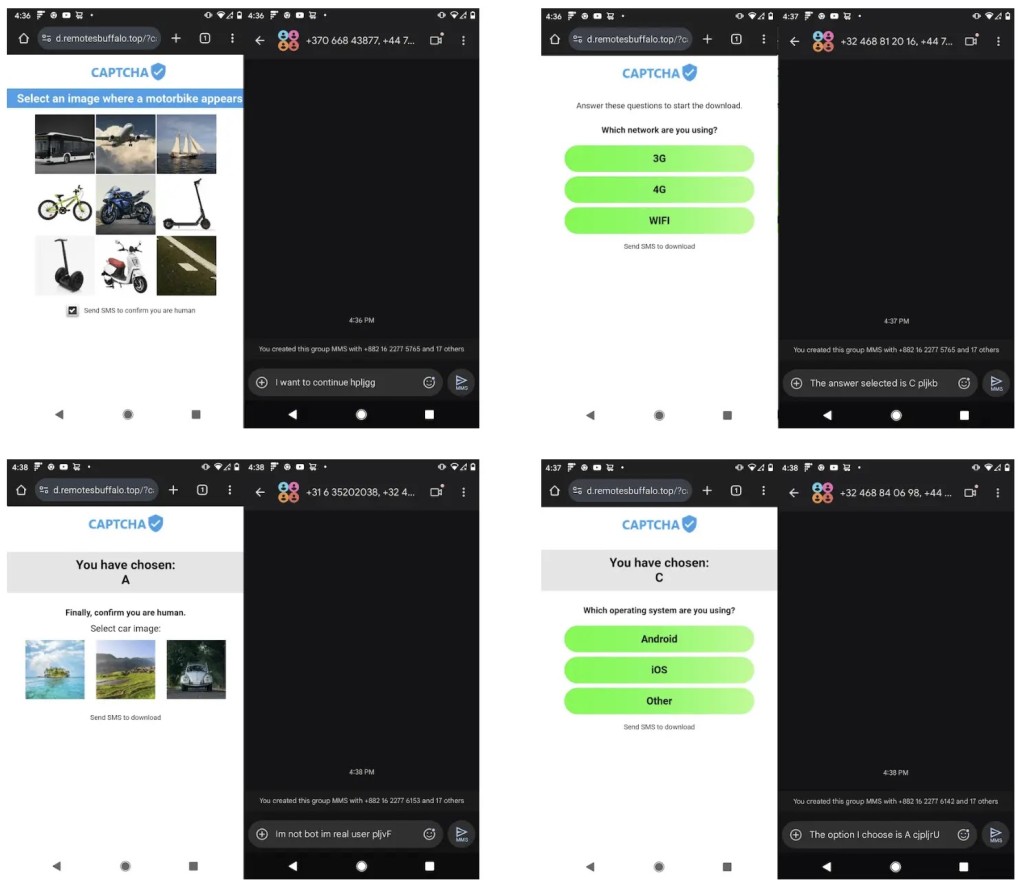

Các trang CAPTCHA giả được thiết kế giống trang xác minh hợp lệ, thường hiển thị bài kiểm tra đơn giản như chọn hình ảnh hoặc nhận diện đối tượng. Thay vì xác minh bằng phản hồi thông thường, trang sẽ yêu cầu người dùng gửi một SMS để chứng minh họ là người thật.

Hành vi này khiến thiết bị mở ứng dụng nhắn tin với số điện thoại và nội dung đã được điền sẵn. Người dùng chỉ cần nhấn gửi, nhưng tin nhắn lại đi tới các số quốc tế có phí kết nối cao, tạo ra doanh thu cho kẻ gian thông qua chia sẻ cước viễn thông.

Luồng hoạt động kỹ thuật

Phân tích cho thấy một lần tương tác với trang CAPTCHA giả có thể kích hoạt tới 60 SMS quốc tế tới hơn 50 điểm đến. Chi phí ước tính cho một phiên có thể vào khoảng 30 USD.

Ở phía trình duyệt, JavaScript sẽ liên hệ với máy chủ của kẻ tấn công để lấy danh sách số điện thoại và thông điệp được soạn sẵn. Sau đó, nội dung này được đẩy vào ứng dụng nhắn tin trên thiết bị nạn nhân.

Gian lận SMS quốc tế và hệ thống chuyển hướng TDS

Điểm đáng chú ý của gian lận SMS quốc tế này là cách người dùng được dẫn tới trang đích. Chiến dịch sử dụng Traffic Distribution System (TDS) để âm thầm chuyển hướng lưu lượng qua nhiều lớp trước khi tới landing page độc hại.

Trong một chuỗi tấn công được ghi nhận, người dùng truy cập vào một tên miền mạo danh của một nhà mạng lớn, sau đó bị chuyển qua nhiều node TDS rồi mới đến trang CAPTCHA giả. Cách triển khai này giúp hạ thấp khả năng bị phát hiện bởi hệ thống giám sát và công cụ tự động.

Chiến dịch còn dùng back button hijacking để giữ nạn nhân ở lại trang. Khi người dùng bấm quay lại, script sẽ thêm URL hiện tại vào lịch sử trình duyệt và chuyển họ về lại trang CAPTCHA.

Cơ chế vòng lặp này được ghi nhận từ tháng 1/2023 và có thể khiến người dùng chỉ thoát ra khi buộc phải đóng trình duyệt.

Phạm vi ảnh hưởng của gian lận SMS quốc tế

Ảnh hưởng không chỉ nằm ở người dùng cuối. Nhà mạng có thể phải xử lý các khiếu nại cước phát sinh, trong khi vẫn vô tình bị trừ doanh thu do mô hình chia sẻ phí với các đầu số quốc tế.

Các số điện thoại được quan sát trải rộng trên 17 quốc gia, với 35 đầu số được ghi nhận trong chiến dịch. Việc phân tán trên nhiều điểm đến làm cho từng nhà cung cấp riêng lẻ khó có thể nhìn thấy toàn cảnh.

Những quốc gia được nhắc tới trong luồng SMS có phí chấm dứt cao gồm Azerbaijan, Egypt, và Myanmar.

Chỉ báo và dấu hiệu nhận diện

Không có IOC dạng malware hay hash file trong nội dung gốc. Tuy vậy, các dấu hiệu kỹ thuật có thể dùng để rà soát gồm:

- Trang CAPTCHA giả yêu cầu gửi SMS thay vì hoàn thành xác minh tiêu chuẩn.

- Redirect chain qua nhiều lớp TDS trước khi tới landing page.

- Back button hijacking khiến người dùng bị đưa trở lại trang trước đó.

- SMS quốc tế phát sinh bất thường với số lượng lớn trong một phiên.

- Đầu số trả phí ở các quốc gia có termination fee cao.

Phát hiện xâm nhập và biện pháp kiểm soát

Với lừa đảo CAPTCHA giả, kiểm soát hiệu quả cần tập trung vào DNS, redirect domain và lưu lượng SMS bất thường. Hệ thống giám sát nên theo dõi các chuỗi chuyển hướng nhiều tầng và các tên miền giống hệt thương hiệu hợp pháp.

Do hành vi lừa đảo diễn ra ở lớp trình duyệt và hạ tầng chuyển hướng, phát hiện xâm nhập bằng IDS truyền thống có thể không đủ nếu không kết hợp với giám sát DNS và hành vi người dùng.

Tham khảo thêm khuyến nghị về dữ liệu và kỹ thuật cảnh báo trên nguồn gốc phân tích: Infoblox Threat Intel.

Khuyến nghị kỹ thuật

- Không gửi SMS khi một CAPTCHA hoặc trang xác minh yêu cầu thao tác này.

- Kiểm tra hóa đơn điện thoại định kỳ để phát hiện cước SMS quốc tế bất thường.

- Triển khai công cụ bảo mật DNS để chặn các miền TDS và miền chuyển hướng độc hại.

- Theo dõi thời gian thực để phát hiện lưu lượng SMS bị bơm bất thường.

- Kết hợp phân tích chuỗi chuyển hướng với giám sát hành vi trình duyệt để giảm rủi ro bảo mật.

Phân tích chuỗi tấn công của lừa đảo CAPTCHA giả

Chuỗi tấn công thường bắt đầu từ một tên miền lookalike, sau đó qua các lớp TDS, rồi tới trang giả mạo CAPTCHA. Tại đây, kẻ tấn công dùng nội dung đánh lừa trực quan để hợp thức hóa hành vi gửi SMS.

Điểm kỹ thuật cốt lõi là sự kết hợp giữa gian lận SMS quốc tế, chuyển hướng ẩn danh qua TDS và cơ chế khóa quay lại trình duyệt. Tập hợp này giúp chiến dịch duy trì hoạt động lâu dài mà không cần payload phức tạp.

Trong bối cảnh an toàn thông tin, đây là một dạng lạm dụng quy trình xác minh quen thuộc để tạo ra doanh thu bất hợp pháp, thay vì khai thác lỗ hổng phần mềm theo mô hình lỗ hổng CVE truyền thống.