Cybercriminals đang triển khai một làn sóng tấn công mạng mới tinh vi, sử dụng các tên miền Microsoft Teams giả mạo. Các tác nhân đe dọa đang tích cực lừa người dùng doanh nghiệp tải xuống các payload độc hại bằng cách giả mạo nền tảng giao tiếp được sử dụng rộng rãi này. Khi Microsoft Teams vẫn là một công cụ thiết yếu cho môi trường làm việc từ xa và kết hợp, các đối tượng tấn công khai thác triệt để lòng tin của nhân viên vào phần mềm.

Kỹ thuật Tấn Công Mạng Giả Mạo Microsoft Teams

Chuỗi tấn công mạng này thường bắt đầu bằng một email lừa đảo (phishing) hoặc tin nhắn trực tiếp giả mạo rất thuyết phục. Các thông điệp này thúc giục nạn nhân tham gia một cuộc họp khẩn cấp của công ty hoặc xem xét một tài liệu HR quan trọng.

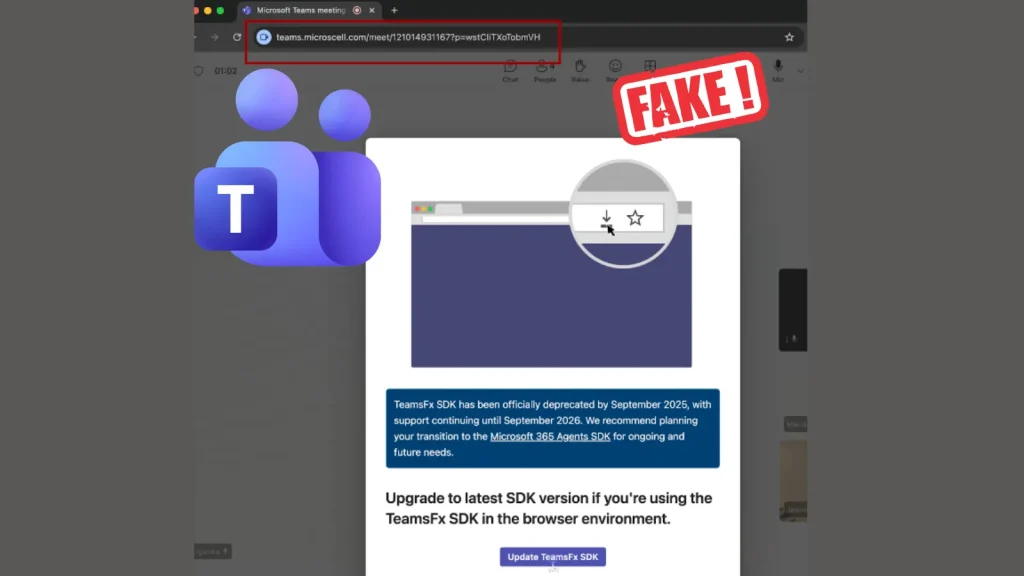

Liên kết được cung cấp dẫn đến một trang web giả mạo. Các URL lừa đảo này trông vô cùng hợp pháp ngay từ cái nhìn đầu tiên, thường kết hợp các từ như “teams”, “update” hoặc “meeting” để tránh gây nghi ngờ.

Khi người dùng nhấp vào liên kết cuộc họp giả mạo, họ được chuyển hướng đến một trang đích sao chép hoàn hảo giao diện Microsoft Teams chính thức.

Trang web sau đó hiển thị một thông báo lỗi giả mạo. Thông báo này yêu cầu nạn nhân phải cài đặt một bản vá bảo mật phần mềm quan trọng hoặc tải xuống một plugin cụ thể để tham gia cuộc gọi đã lên lịch.

Nếu nạn nhân nhấp vào nút tải xuống, một tệp độc hại sẽ được tải xuống máy của họ. Thay vì một bản vá phần mềm hợp lệ, tệp này hoạt động như một dropper cho một payload mã độc nghiêm trọng.

Payload Mã Độc và Hậu Quả

Khi tệp đã tải xuống được thực thi, payload sẽ bắt đầu hoạt động. Các cuộc tấn công mạng này thường triển khai các phần mềm đánh cắp thông tin (info-stealing malware) tiên tiến hoặc Trojan truy cập từ xa (RATs).

Các công cụ độc hại này hoạt động âm thầm trong nền, khiến chúng khó bị các chương trình antivirus tiêu chuẩn phát hiện. Mã độc ngay lập tức bắt đầu quét máy tính bị nhiễm để tìm kiếm dữ liệu nhạy cảm. Nó nhắm mục tiêu vào các thông tin đăng nhập đã lưu trữ, cookie phiên trình duyệt và các tài liệu độc quyền của công ty.

Mục tiêu cuối cùng là rò rỉ dữ liệu nhạy cảm, gây ra tổn thất lớn cho doanh nghiệp. Trong các trường hợp nghiêm trọng hơn, payload ban đầu còn tạo ra một backdoor cho các tội phạm mạng khác.

Quyền truy cập trái phép này có thể là bước đệm cho các nhóm mã độc tống tiền (ransomware gangs) xâm nhập vào mạng lưới công ty rộng lớn hơn và mã hóa cơ sở hạ tầng quan trọng, gây ra các cuộc tấn công mạng ransomware quy mô lớn.

Chỉ Số Nhận Diện Nguy Cơ (IOCs)

Để giúp các tổ chức phát hiện và ngăn chặn các mối đe dọa này, dưới đây là một IOC quan trọng đã được xác định:

- Domain giả mạo:

onlivemeet[.]com

Các nhóm bảo mật cần thực hiện kiểm tra kỹ lưỡng các URL đích trước khi cho phép người dùng truy cập. Các URL hiển thị trong các ứng dụng nhắn tin như Telegram hoặc Slack có thể không khớp với URL đích thực tế.

Biện Pháp Phòng Ngừa và Ứng Phó

Các tổ chức cần áp dụng một tư thế bảo mật chủ động để bảo vệ chống lại các cuộc tấn công mạng sử dụng tên miền giả mạo này. Các nhóm bảo mật có thể thực hiện một số chiến lược chính để giảm thiểu rủi ro:

- Đào tạo nhận thức: Thường xuyên đào tạo nhân viên về các mối đe dọa lừa đảo (phishing) và kỹ thuật social engineering. Nhấn mạnh tầm quan trọng của việc kiểm tra kỹ lưỡng các liên kết và nguồn gốc email.

- Xác minh nguồn cập nhật: Nhắc nhở nhân viên không bao giờ tải xuống các bản vá bảo mật hoặc cập nhật phần mềm từ các liên kết bên ngoài không được xác minh.

- Quản lý cập nhật phần mềm: Các cập nhật Microsoft Teams hợp lệ được xử lý tự động trong ứng dụng hoặc được quản lý trực tiếp bởi các bộ phận IT nội bộ.

- Triển khai giải pháp bảo mật: Sử dụng các giải pháp bảo mật endpoint (EDR), cổng email an toàn và hệ thống phát hiện xâm nhập (IDS) để xác định và ngăn chặn các payload độc hại.

- Kiểm soát truy cập: Thực hiện nguyên tắc đặc quyền tối thiểu (least privilege) và xác thực đa yếu tố (MFA) cho tất cả các tài khoản người dùng, đặc biệt là những tài khoản có quyền truy cập vào dữ liệu nhạy cảm.

- Theo dõi và phản ứng: Thiết lập quy trình giám sát mạng lưới liên tục để phát hiện các hoạt động bất thường và có khả năng là các cuộc tấn công mạng. Xây dựng kế hoạch ứng phó sự cố rõ ràng để xử lý nhanh chóng các vụ xâm nhập.

Để biết thêm thông tin chi tiết về việc bảo mật nền tảng Microsoft Teams, hãy tham khảo hướng dẫn chính thức từ Microsoft: Hướng dẫn bảo mật Microsoft Teams.

Việc kết hợp chặt chẽ giữa công nghệ bảo mật tiên tiến và nhận thức người dùng mạnh mẽ là chìa khóa để phòng thủ hiệu quả chống lại các tấn công mạng giả mạo và bảo vệ tài sản doanh nghiệp khỏi nguy cơ rò rỉ dữ liệu.