Trong bối cảnh an ninh mạng ngày càng phức tạp, các chuyên gia bảo mật đang cảnh báo về một chiến dịch tấn công phishing tinh vi nhắm vào người dùng Facebook. Chiến dịch này sử dụng một loạt các chiến thuật lừa đảo xảo quyệt nhằm chiếm đoạt thông tin đăng nhập, nổi bật là kỹ thuật Browser-in-the-Browser (BitB) gây nhầm lẫn sâu sắc và rất khó bị phát hiện bởi các phương pháp truyền thống.

Diễn biến cuộc tấn công phishing: Từ CAPTCHA giả đến lừa đảo BitB

Cuộc tấn công phishing này khởi đầu bằng một hành vi chuyển hướng độc hại. Nạn nhân bị dẫn dụ đến một trang web giả mạo được thiết kế tỉ mỉ để bắt chước giao diện hợp pháp của Facebook. Tại trang web giả này, người dùng sẽ gặp một lời nhắc CAPTCHA được ngụy tạo, xuất hiện như một bước xác minh bảo mật tiêu chuẩn mà người dùng thường thấy trên các nền tảng trực tuyến.

Mục đích chính của việc sử dụng CAPTCHA giả là tạo ra một cảm giác tin cậy ban đầu. Kẻ tấn công lợi dụng sự quen thuộc của người dùng với các thử thách CAPTCHA – một biện pháp chống bot thông thường – để thu hút sự tương tác. Khi người dùng cố gắng hoàn thành “xác minh” này, họ vô tình kích hoạt giai đoạn tiếp theo của cuộc tấn công, mở đường cho việc triển khai kỹ thuật lừa đảo tinh vi hơn.

Kỹ thuật Browser-in-the-Browser (BitB) – Chiêu thức đánh lừa thị giác

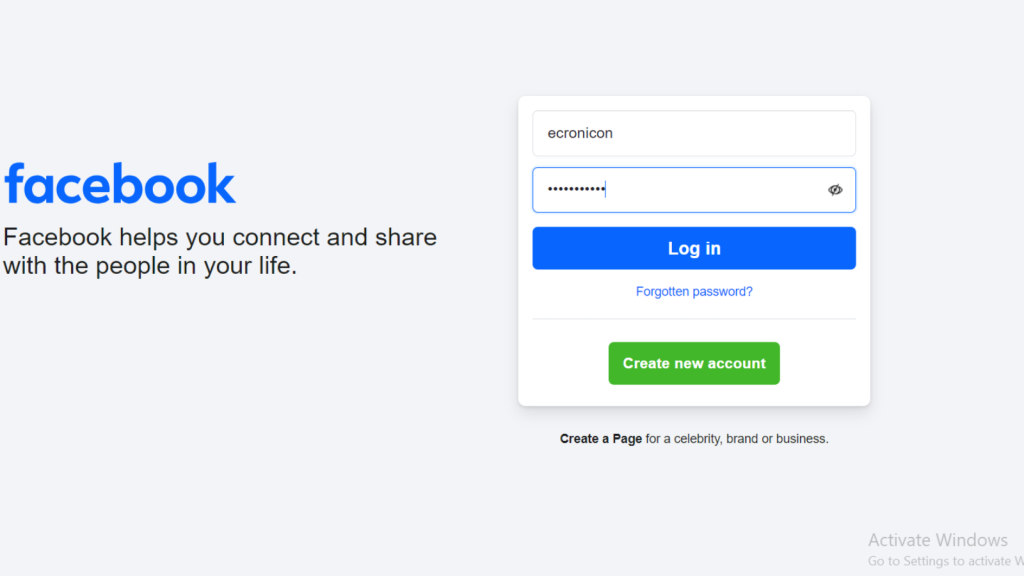

Ngay sau khi người dùng tương tác với lời nhắc CAPTCHA giả, trang web độc hại sẽ triển khai chiến thuật tấn công phishing Browser-in-the-Browser (BitB). Đây là một phương pháp cực kỳ nguy hiểm, trong đó một cửa sổ đăng nhập Facebook giả mạo được mô phỏng ngay bên trong trình duyệt hiện tại của nạn nhân. Cửa sổ này không phải là một pop-up thực sự mà là một lớp phủ được tạo ra hoàn toàn bằng HTML, CSS và JavaScript, làm cho nó trông giống hệt như một cửa sổ trình duyệt độc lập.

Lớp phủ này được thiết kế để tái tạo một cách thuyết phục các yếu tố hình ảnh và chức năng của trang đăng nhập Facebook chính thức. Nó bao gồm logo thương hiệu, các trường nhập liệu quen thuộc cho tên người dùng và mật khẩu, cùng với các yếu tố tương tác như nút bấm “Đăng nhập” và các thông báo lỗi được định dạng chuẩn. Đáng chú ý, cửa sổ BitB giả mạo này còn có thể hiển thị một thanh URL giả, thường là “facebook.com” hoặc một biến thể tương tự, càng củng cố thêm ảo giác về tính hợp pháp cho nạn nhân.

Điểm đặc biệt nguy hiểm của phương pháp BitB là nó hoạt động hoàn toàn trong phiên trình duyệt hiện tại của nạn nhân. Điều này có nghĩa là không có cửa sổ pop-up độc lập nào được mở ra, vốn có thể kích hoạt cảnh báo bảo mật của trình duyệt hoặc gây nghi ngờ cho người dùng. Bằng cách giả mạo giao diện đăng nhập một cách tinh vi như vậy, kẻ tấn công lừa người dùng nhập thông tin xác thực của họ trực tiếp vào biểu mẫu giả mạo. Dữ liệu nhạy cảm này sau đó sẽ được ngay lập tức chuyển ra ngoài (exfiltrated) và gửi đến các máy chủ từ xa do kẻ tấn công kiểm soát.

Kỹ thuật này thể hiện sự kết hợp tinh vi giữa kỹ thuật xã hội và khai thác phát triển web. Nó lợi dụng sự tin tưởng của người dùng vào giao diện trình duyệt quen thuộc để lừa họ tự nguyện cung cấp thông tin. Để hiểu rõ hơn về cách các chiến lược lừa đảo mới đang phát triển, bạn có thể tham khảo một phân tích chuyên sâu về cách thức một số cuộc tấn công giả mạo khác hoạt động tại GBHackers on Security.

Hậu quả và tầm ảnh hưởng của dữ liệu bị đánh cắp

Sau khi nạn nhân đã nhập và gửi thông tin xác thực của mình, kẻ tấn công thường chuyển hướng họ đến trang Facebook chính hãng. Hành động này được thực hiện nhằm mục đích che giấu việc thỏa hiệp tài khoản, trì hoãn thời gian phát hiện và cung cấp cho kẻ tấn công thêm thời gian để khai thác dữ liệu đã đánh cắp cho các mục đích độc hại.

Các hậu quả tiềm tàng từ chiến dịch tấn công phishing này rất nghiêm trọng và đa dạng, bao gồm:

- Chiếm quyền điều khiển tài khoản: Kẻ tấn công có toàn quyền truy cập vào tài khoản Facebook của nạn nhân, từ đó có thể đọc tin nhắn, đăng bài, và thay đổi cài đặt bảo mật.

- Đánh cắp danh tính: Thông tin đăng nhập bị lộ có thể được sử dụng để truy cập các dịch vụ trực tuyến khác mà nạn nhân sử dụng cùng một bộ thông tin, dẫn đến nguy cơ đánh cắp danh tính rộng hơn.

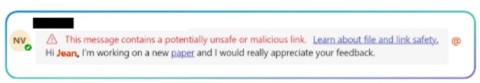

- Phân phối mã độc: Tài khoản Facebook bị chiếm quyền có thể bị lợi dụng để phát tán các liên kết độc hại, mã độc hoặc tin nhắn lừa đảo đến bạn bè và người thân của nạn nhân, mở rộng phạm vi tấn công.

Chiến dịch này được ghi nhận là có phạm vi hoạt động rộng lớn, với nhiều báo cáo cho thấy nạn nhân bị nhắm mục tiêu thông qua các liên kết độc hại trên mạng xã hội, email lừa đảo (phishing emails), và quảng cáo trực tuyến bị xâm phạm. Sự đa dạng trong các kênh lây nhiễm cho thấy tính linh hoạt và khả năng thích ứng của nhóm tấn công.

Thách thức trong phát hiện các cuộc tấn công phishing tinh vi

Một trong những đặc điểm nổi bật khiến kỹ thuật BitB trở nên nguy hiểm là khả năng né tránh các công cụ phát hiện phishing truyền thống. Các nhà nghiên cứu bảo mật đã chỉ ra rằng phương pháp này không dựa vào việc giả mạo tên miền trên thanh URL chính của trình duyệt. Thay vào đó, nó tạo ra một mô phỏng nội bộ của cửa sổ trình duyệt, khiến cho các kiểm tra tên miền thông thường trở nên vô hiệu.

Ví dụ, như các ghi nhận từ GenThreatLabs và các chuyên gia khác đã chỉ ra, thanh địa chỉ URL mà người dùng thấy ở trình duyệt chính vẫn là URL của trang web độc hại ban đầu (ví dụ: `malicious-site.com/fake-facebook`), trong khi đó cửa sổ BitB bên trong hiển thị `facebook.com`. Điều này đánh lừa người dùng rằng họ đang trên trang web hợp pháp, đồng thời làm phức tạp quá trình phát hiện tự động dựa trên phân tích URL.

Sự tinh vi của kẻ tấn công, kết hợp kỹ thuật xã hội với các kỹ thuật khai thác phát triển web, làm suy yếu niềm tin của người dùng vào giao diện kỹ thuật số. Điều này đòi hỏi một cách tiếp cận đa chiều và chủ động trong công tác phòng thủ bảo mật mạng.

Biện pháp phòng ngừa và tăng cường bảo mật mạng hiệu quả

Để đối phó hiệu quả với các chiến dịch tấn công phishing nâng cao như BitB, cả người dùng cá nhân và tổ chức đều cần tăng cường các biện pháp bảo mật của mình. Các chuyên gia bảo mật nhấn mạnh tầm quan trọng của sự cảnh giác liên tục và việc áp dụng các phương pháp bảo vệ chủ động để giảm thiểu rủi ro.

Khuyến nghị cho người dùng cá nhân để phòng tránh phishing

- Kiểm tra URL thủ công: Luôn dành thời gian scrutinize địa chỉ URL trong thanh địa chỉ của trình duyệt chính trước khi nhập bất kỳ thông tin nhạy cảm nào. Không tin tưởng hoàn toàn vào các thanh URL hiển thị bên trong các cửa sổ bật lên hoặc lớp phủ đáng ngờ.

- Kích hoạt xác thực hai yếu tố (2FA): 2FA bổ sung một lớp bảo mật quan trọng. Ngay cả khi mật khẩu của bạn bị lộ do tấn công phishing, kẻ tấn công vẫn sẽ gặp khó khăn đáng kể để truy cập tài khoản của bạn nếu không có yếu tố xác thực thứ hai (ví dụ: mã OTP gửi qua điện thoại).

- Tránh tương tác với các lời nhắc không được yêu cầu: Cảnh giác cao độ với bất kỳ cửa sổ hoặc thông báo nào yêu cầu thông tin đăng nhập mà không có lý do rõ ràng hoặc khi bạn không chủ động yêu cầu đăng nhập.

- Cập nhật kiến thức về an ninh mạng: Liên tục cập nhật thông tin về các chiến thuật tấn công mạng mới nhất. Nắm bắt được cách thức hoạt động của các cuộc tấn công như BitB giúp bạn nhận biết các mối đe dọa tiềm ẩn và phản ứng phù hợp.

Giải pháp cho tổ chức và doanh nghiệp

Đối với các tổ chức, việc tích hợp các giải pháp bảo mật nâng cao là rất cần thiết để bảo vệ hệ thống và dữ liệu của mình trước các cuộc tấn công mạng ngày càng phức tạp.

- Tích hợp Threat Intelligence tiên tiến: Nguồn cấp dữ liệu tình báo về mối đe dọa cần được cập nhật liên tục và có khả năng theo dõi các mẫu hành vi của BitB. Điều này bao gồm việc phát hiện các hành vi JavaScript bất thường, việc nhúng iframe không mong muốn hoặc các cấu trúc DOM khả nghi có thể chỉ ra một cuộc tấn công giả mạo.

- Sử dụng tiện ích mở rộng trình duyệt chuyên dụng: Triển khai các tiện ích mở rộng trình duyệt được thiết kế để phát hiện và cảnh báo về các mô phỏng phishing hoặc các kỹ thuật lừa đảo. Điều này có thể cung cấp một lớp bảo vệ bổ sung cho người dùng cuối.

- Triển khai bộ lọc web cấp doanh nghiệp: Các bộ lọc web mạnh mẽ có khả năng chặn truy cập vào các trang web độc hại đã biết hoặc nghi ngờ. Ngoài ra, chúng cần có khả năng phân tích hành vi để phát hiện các mối đe dọa mới nổi, bao gồm cả những trang web sử dụng kỹ thuật BitB.

- Đào tạo và nâng cao nhận thức người dùng định kỳ: Giáo dục người dùng thường xuyên về các chiến thuật lừa đảo mới, đặc biệt là những kỹ thuật kết hợp kỹ thuật xã hội với khai thác phát triển web như BitB, là yếu tố then chốt. Sự cảnh giác và khả năng nhận diện mối đe dọa của nhân viên là tuyến phòng thủ đầu tiên và quan trọng nhất của một tổ chức trong an toàn thông tin.

Trong bối cảnh các chiến thuật tấn công phishing liên tục phát triển và trở nên tinh vi hơn, việc hiểu rõ và chủ động đối phó với các kỹ thuật mới như Browser-in-the-Browser là tối quan trọng để tăng cường khả năng phòng thủ và bảo vệ toàn diện bảo mật mạng. Các cuộc tấn công như vậy làm nổi bật nhu cầu cấp thiết về giáo dục người dùng liên tục, cập nhật các giải pháp an ninh mạng mạnh mẽ và tư duy phòng thủ chủ động.