tin tức bảo mật ghi nhận một chiến dịch lừa đảo mới, trong đó kẻ tấn công mạo danh nhân viên IT helpdesk qua Microsoft Teams để dụ người dùng cấp quyền truy cập từ xa vào hệ thống. Chiến dịch này không dựa trên khai thác kỹ thuật phức tạp, mà tận dụng tương tác người dùng trong môi trường doanh nghiệp để mở đường cho mối đe dọa mạng xâm nhập.

Chuỗi tấn công qua Microsoft Teams và Quick Assist

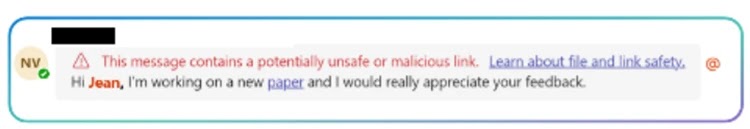

Điểm nguy hiểm của chiến dịch tấn công là việc sử dụng các công cụ quen thuộc như Teams và Quick Assist để làm giảm nghi ngờ. Thay vì gửi email đáng ngờ, đối tượng gửi trực tiếp tin nhắn từ một tenant Microsoft khác, giả dạng bộ phận hỗ trợ nội bộ.

Vì liên lạc đi qua nền tảng cộng tác hợp lệ, nhiều người dùng có xu hướng bỏ qua cảnh báo khi contact từ bên ngoài. Sau đó, nạn nhân bị thuyết phục chấp nhận phiên hỗ trợ từ xa thông qua Microsoft Quick Assist. Khi bước này hoàn tất, đối tượng có thể điều khiển tương tác đầy đủ thiết bị của nạn nhân trong vòng chưa tới một phút.

Microsoft Defender Security Research đã công bố playbook phân tích sự cố tại Microsoft Security Blog.

Hành vi sau khi chiếm quyền truy cập ban đầu

Sau khi có quyền điều khiển từ xa, kẻ tấn công nhanh chóng thực hiện trinh sát trong khoảng 30 đến 120 giây. Các bước thường bao gồm kiểm tra quyền người dùng, thu thập thông tin máy chủ và đánh giá khả năng kết nối mạng.

Nếu hệ thống có đủ đặc quyền, đối tượng triển khai payload theo giai đoạn vào các thư mục như ProgramData, sau đó dùng DLL side-loading để thực thi mã độc qua các ứng dụng hợp lệ, đã ký số. Cách làm này giúp mã độc chạy dưới danh tính của tiến trình đáng tin cậy.

Các tiến trình được quan sát gồm AcroServicesUpdater2_x64.exe, ADNotificationManager.exe và DlpUserAgent.exe. Chúng tải các module do kẻ tấn công cung cấp từ đường dẫn không chuẩn, cho phép thực thi mã trong ngữ cảnh của ứng dụng hợp pháp.

DLL side-loading và cơ chế ẩn cấu hình

DLL side-loading là kỹ thuật lợi dụng cách Windows tìm và nạp thư viện hỗ trợ. Khi một ứng dụng hợp lệ khởi chạy, hệ điều hành sẽ tìm file DLL cần thiết theo thứ tự thư mục xác định trước. Nếu đối tượng đặt DLL độc hại vào vị trí đó, ứng dụng tin cậy sẽ vô tình nạp và thực thi mã của kẻ tấn công.

Trong chiến dịch này, các module sideloaded hoạt động như bộ nạp trung gian, giải mã dữ liệu cấu hình ẩn lưu trong Windows Registry thay vì ghi dữ liệu đáng ngờ xuống đĩa. Hành vi này tương đồng với các framework intrusion sử dụng storage dựa trên registry để duy trì cấu hình command-and-control (C2) đã mã hóa qua nhiều lần khởi động lại.

Vì hoạt động diễn ra trong tiến trình đã ký số của nhà cung cấp, nhiều công cụ an ninh truyền thống có thể không gắn cờ ngay là hành vi độc hại. Đây là một yếu tố làm tăng rủi ro bảo mật trong môi trường doanh nghiệp.

Lateral movement và đánh cắp dữ liệu

Sau khi kênh C2 hoạt động, tiến trình bị xâm nhập bắt đầu gửi lưu lượng HTTPS mã hóa qua TCP port 443 đến hạ tầng cloud do đối tượng kiểm soát, khiến lưu lượng này dễ hòa lẫn với hoạt động mạng thông thường.

Kẻ tấn công cũng sử dụng Windows Remote Management (WinRM) để di chuyển ngang sang các mục tiêu giá trị cao hơn như domain controller. Đồng thời, công cụ đồng bộ tệp Rclone được dùng để chuyển tài liệu nhạy cảm ra kho lưu trữ cloud bên ngoài, tạo ra rò rỉ dữ liệu trong môi trường bị tấn công.

Trong một số trường hợp, phần mềm quản trị từ xa bổ sung còn được cài đặt như kênh truy cập thứ hai, giúp duy trì quyền kiểm soát sau khi phiên ban đầu kết thúc.

Hành vi và chỉ dấu cần theo dõi

Không có CVE, CVSS hay exploit công khai trong chuỗi này vì đây là tấn công mạng dựa trên kỹ thuật mạo danh và thao túng người dùng. Do đó, trọng tâm phát hiện nên đặt vào telemetry của danh tính, endpoint và collaboration.

Những dấu hiệu cần chú ý gồm tin nhắn Teams bất thường từ tenant bên ngoài, phiên Quick Assist được khởi tạo ngoài quy trình hỗ trợ chuẩn, tiến trình hợp lệ tải DLL từ đường dẫn lạ, và lưu lượng HTTPS mã hóa kéo dài đến hạ tầng cloud không quen thuộc.

IOC cụ thể trong nội dung gốc không được cung cấp dưới dạng hash, domain, IP hay file mẫu. Vì vậy, việc săn tìm nên tập trung vào chuỗi hành vi và mối tương quan sự kiện giữa các lớp giám sát.

Thực hành giảm thiểu

- Giới hạn hoặc kiểm soát chặt các phiên Quick Assist và quy trình phê duyệt hỗ trợ từ xa.

- Giám sát tin nhắn Microsoft Teams từ tenant bên ngoài và cảnh báo khi người dùng chấp nhận liên hệ không mong muốn.

- Phát hiện DLL side-loading bằng cách theo dõi tiến trình hợp lệ nạp module từ thư mục không chuẩn.

- Rà soát hoạt động WinRM bất thường, đặc biệt trên các máy trạm có vai trò nhạy cảm.

- Giám sát lưu lượng HTTPS ra ngoài tới đích cloud lạ và hoạt động đồng bộ dữ liệu bằng Rclone.

Ảnh hưởng hệ thống

Chiến dịch này có thể dẫn đến hệ thống bị xâm nhập rất nhanh sau khi nạn nhân cấp quyền truy cập từ xa. Từ điểm truy cập ban đầu, đối tượng có thể thu thập thông tin máy, thực thi tải trọng bổ sung, duy trì hiện diện, di chuyển ngang qua WinRM và trích xuất dữ liệu ra ngoài.

Rủi ro chính nằm ở việc toàn bộ chuỗi hành động diễn ra bằng các công cụ hợp lệ, khiến việc phát hiện xâm nhập khó khăn nếu không có tương quan sự kiện đầy đủ giữa identity, endpoint và collaboration telemetry.

Thuật ngữ kỹ thuật cần lưu ý

- Microsoft Teams impersonation: mạo danh nhân viên hỗ trợ qua Teams.

- Quick Assist abuse: lợi dụng công cụ hỗ trợ từ xa để giành quyền điều khiển.

- DLL side-loading: nạp DLL độc hại qua ứng dụng hợp lệ.

- Registry-backed C2: lưu cấu hình C2 đã mã hóa trong Windows Registry.

- WinRM lateral movement: di chuyển ngang qua WinRM.

- Rclone exfiltration: dùng Rclone để chuyển dữ liệu ra ngoài.

Liên hệ với tin tức an ninh mạng hiện tại

Đây là một ví dụ điển hình của tin tức an ninh mạng xoay quanh lừa đảo hỗ trợ kỹ thuật và lạm dụng công cụ hợp lệ thay vì khai thác lỗi phần mềm. Do không có lỗ hổng CVE cụ thể, việc phòng thủ cần ưu tiên kiểm soát người dùng, chính sách hỗ trợ từ xa và giám sát tương quan sự kiện.

Trong các môi trường doanh nghiệp, việc phát hiện sớm phụ thuộc vào khả năng nhìn thấy toàn bộ chuỗi: tin nhắn Teams, chấp thuận Quick Assist, hành vi nạp DLL, kết nối C2 qua HTTPS và hoạt động di chuyển ngang qua WinRM.