Một chiến dịch **tấn công mạng** tinh vi sử dụng kỹ thuật đầu độc kết quả tìm kiếm (SEO poisoning) đã lặng lẽ nhắm mục tiêu vào người dùng hệ điều hành Windows từ tháng 10 năm 2025. Chiến dịch này lừa đảo người dùng tải xuống các trình cài đặt phần mềm trojan hóa cho hơn 25 ứng dụng phổ biến.

Hoạt động này đã không bị phát hiện trong khoảng năm tháng trước khi các nhà điều tra khám phá toàn bộ quy mô vào tháng 3 năm 2026. Họ đã phát hiện một chuỗi lây nhiễm nhiều giai đoạn, tự động xâm phạm các máy tính nạn nhân và đánh cắp dữ liệu nhạy cảm.

Tổng quan chiến dịch đầu độc SEO và Mã độc AsyncRAT

Chiến dịch được thiết kế để đẩy các trang tải xuống phần mềm giả mạo lên đầu kết quả của các công cụ tìm kiếm. Mục tiêu là thu hút người dùng đang tìm kiếm các công cụ phổ biến như **VLC Media Player**, **OBS Studio**, **KMS Tools** và **CrosshairX**.

Khi nạn nhân nhấp vào một liên kết tải xuống, họ sẽ nhận được một tệp lưu trữ ZIP chứa cả phần mềm thật và một thành phần độc hại ẩn. Do ứng dụng hợp pháp khởi chạy bình thường sau đó, hầu hết nạn nhân không nhận thấy điều gì bất thường.

Phát hiện và Cơ sở hạ tầng tấn công

Các trang lừa đảo được xây dựng với xếp hạng tổng hợp giả mạo của Schema.org và thẻ hreflang cho nhiều ngôn ngữ. Điều này nhằm mục đích tăng độ tin cậy và hiển thị nổi bật trong kết quả tìm kiếm.

Các nhà phân tích của NCC Group, phối hợp với FOX-IT, đã tiến hành một cuộc điều tra chung. Cuộc điều tra này được kích hoạt bởi sự gia tăng đột biến các cảnh báo liên quan đến ScreenConnect trong môi trường khách hàng, giúp xác định toàn bộ phạm vi chiến dịch vào tháng 3 năm 2026. Thông tin chi tiết có thể tham khảo tại báo cáo của NCC Group: Asyncing Feeling When Your Download Comes With Something Extra.

Điều ban đầu tưởng chừng là các cảnh báo không liên quan đến một công cụ quản lý từ xa, hóa ra lại là một hoạt động phối hợp đã âm thầm diễn ra trong nhiều tháng.

Cơ sở hạ tầng hỗ trợ chiến dịch bao gồm ba máy chủ relay ScreenConnect và hai máy chủ backend phân phối payload. Hơn 100 tệp độc hại liên quan đến chúng đã được phát hiện trên VirusTotal tại thời điểm phân tích.

Tính năng nâng cao của Mã độc AsyncRAT

Payload cuối cùng được phân phối bởi chiến dịch này là **AsyncRAT**. Đây là một trojan truy cập từ xa (Remote Access Trojan – RAT) mã nguồn mở, lần đầu tiên được phát hành vào năm 2019.

Phiên bản AsyncRAT này, được dán nhãn nội bộ là “FlowProxy Monitor V3,” vượt xa chức năng RAT tiêu chuẩn. Nó tích hợp nhiều khả năng độc hại:

- Một **keylogger** để ghi lại các thao tác gõ phím.

- Một **clipboard monitor** để giám sát và trích xuất dữ liệu từ bộ nhớ tạm.

- Một **công cụ đánh cắp tiền điện tử (cryptocurrency clipper)** hỗ trợ 16 loại tiền tệ khác nhau.

- Một **hệ thống plugin động** cho phép kẻ tấn công đẩy các khả năng bổ sung vào bộ nhớ khi đang chạy.

Phiên bản này cũng bao gồm một cơ chế **geo-fencing**. Cơ chế này cố ý bỏ qua việc chặn và đánh cắp tiền điện tử đối với các nạn nhân ở khu vực Trung Đông, Bắc Phi và Trung Á.

Chuỗi lây nhiễm chi tiết và cơ chế duy trì

Cơ sở hạ tầng phân phối cũng đã phát triển trong suốt thời gian diễn ra chiến dịch. Các payload ban đầu được lưu trữ tại các URL tĩnh, dễ đoán. Tuy nhiên, đến cuối tháng 1 năm 2026, kẻ tấn công đã chuyển sang một hệ thống dựa trên token ngẫu nhiên. Mỗi liên kết tải xuống được tạo duy nhất, khiến việc chặn dựa trên URL trở nên không hiệu quả.

Backend phân phối chính, fileget[.]loseyourip[.]com, ngụy trang thành một trang chia sẻ tệp nhưng chỉ tồn tại để phân phối các trình cài đặt độc hại.

Các giai đoạn lây nhiễm

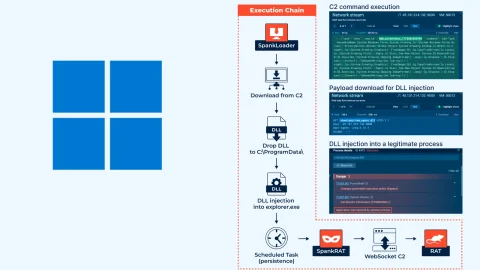

Quá trình lây nhiễm bắt đầu ngay khi nạn nhân thực thi tệp đã tải xuống. Tệp ZIP chứa trình cài đặt VLC hợp lệ cùng với một tệp DLL độc hại tên là libvlc.dll.

Vì libvlc.dll là một thành phần cốt lõi của VLC, Windows sẽ tự động tải nó khi chương trình khởi động. Điều này cho phép mã của kẻ tấn công chạy dưới tiến trình của một ứng dụng đáng tin cậy thông qua kỹ thuật **DLL sideloading**.

Khi đã kích hoạt, DLL độc hại sẽ trích xuất một trình cài đặt MSI ẩn và chạy nó một cách âm thầm. Trình cài đặt MSI này triển khai ScreenConnect dưới dạng một dịch vụ Windows, ngụy trang thành “Microsoft Update Service,” và ngay lập tức kết nối với máy chủ relay của kẻ tấn công. Để tìm hiểu thêm về các lỗ hổng của ScreenConnect, bạn có thể xem tại ScreenConnect Security Flaw.

Tiêm mã độc và cơ chế duy trì quyền truy cập

Kẻ tấn công sau đó sử dụng ScreenConnect để thả một tập lệnh VBScript. Tập lệnh này ghi một trình tải PowerShell và các tệp payload đã mã hóa vào thư mục C:\Users\Public.

Trình tải này giải mã các tệp bằng các phép toán **XOR** và phản chiếu bit (bit reflection). Sau đó, nó biên dịch một injector .NET hoàn toàn trong bộ nhớ. Injector này thực hiện **process hollowing** để tiêm **mã độc** AsyncRAT vào RegAsm.exe – một tệp nhị phân hợp pháp của Windows. Kỹ thuật này không để lại bất kỳ tệp nào trên đĩa cứng để các công cụ bảo mật có thể quét. Thông tin thêm về AsyncRAT có thể được tìm thấy tại AsyncRAT Abusing Python and Trycloudflare.

Để tồn tại qua các lần khởi động lại hệ thống và các phiên bị khóa, chiến dịch này thiết lập **ba cơ chế duy trì quyền truy cập (persistence mechanisms)**:

- Một dịch vụ Windows được cấu hình để khởi động tự động.

- Một gói xác thực Windows (Windows Authentication Package) tải vào **LSASS** trước khi bất kỳ người dùng nào đăng nhập. Bạn có thể tham khảo thêm về các hình thức tấn công vào gói xác thực Windows tại Malicious Passlib Python Package Forces Windows Shutdowns.

- Một tác vụ theo lịch trình (scheduled task) có tên “MasterPackager.Updater” thực thi lại VBScript mỗi hai phút.

Chỉ số nhận diện sự xâm nhập (IOCs) và biện pháp phòng ngừa

Để tăng cường **an ninh mạng** cho hệ thống, các tổ chức cần chủ động giám sát và triển khai các biện pháp phòng ngừa.

Chỉ số Nhận diện Sự xâm nhập (IOCs)

Các chỉ số xâm nhập (Indicators of Compromise – IOCs) giúp phát hiện và ngăn chặn các cuộc tấn công:

- Tên dịch vụ Windows độc hại:

Microsoft Update Service - Tên tác vụ theo lịch trình độc hại:

MasterPackager.Updater - Tiến trình bị làm rỗng (Process Hollowing): Phát hiện các sự kiện process hollowing trong tiến trình

RegAsm.exe. - Mutex:

confing_me_s(Đây là một host-based indicator quan trọng để phát hiện sự hiện diện của **mã độc** AsyncRAT).

Khuyến nghị Bảo mật

Để bảo vệ hệ thống khỏi các mối đe dọa như chiến dịch này, người dùng và đội ngũ bảo mật nên tuân thủ các khuyến nghị sau:

- Người dùng luôn nên tải xuống phần mềm trực tiếp từ các trang web chính thức của nhà cung cấp.

- Coi các yêu cầu nâng cao quyền (elevation prompts) bất ngờ trong quá trình cài đặt là một cảnh báo nghiêm trọng.

- Các đội ngũ bảo mật nên giám sát chặt chẽ việc triển khai ScreenConnect trái phép.

- Theo dõi các sự kiện process hollowing trong

RegAsm.exevà sự xuất hiện của mutexconfing_me_snhư các chỉ số dựa trên máy chủ. - Chặn các tên miền lừa đảo đã được xác nhận, các máy chủ relay và địa chỉ C2 (Command and Control) của **mã độc** AsyncRAT dựa trên các chỉ số xâm nhập là điều cực kỳ cần thiết để phòng tránh rò rỉ dữ liệu.