Các nhà nghiên cứu đã phát hiện một bộ công cụ mã độc SpankRAT mới, được xây dựng bằng Rust, bao gồm hai thành phần chính. SpankRAT được tin tặc sử dụng để lạm dụng các tiến trình hợp lệ của Windows, vượt qua các kiểm soát bảo mật dựa trên danh tiếng và duy trì quyền truy cập dai dẳng vào các môi trường bị xâm nhập. Mã độc này đặc biệt nguy hiểm vì khả năng lẩn tránh phát hiện, với hầu hết các mẫu vẫn chưa bị phát hiện trên VirusTotal.

SpankRAT được xác định là một mối đe dọa mạng lén lút đáng kể do khả năng định tuyến lưu lượng C2 (máy chủ điều khiển và ra lệnh) thông qua các tiến trình hệ thống đáng tin cậy. Hoạt động mạng độc hại xuất phát từ các tệp nhị phân Windows hợp lệ, cho phép bộ công cụ này né tránh các kiểm soát phát hiện dựa trên danh tiếng và bị xếp hạng thấp hơn trong quá trình phân loại cảnh báo, giảm đáng kể khả năng hiển thị của SOC và tăng rủi ro bỏ sót các vụ xâm nhập.

Cấu Trúc và Cơ Chế Hoạt Động của SpankRAT

SpankLoader: Giai đoạn Khai thác Ban đầu

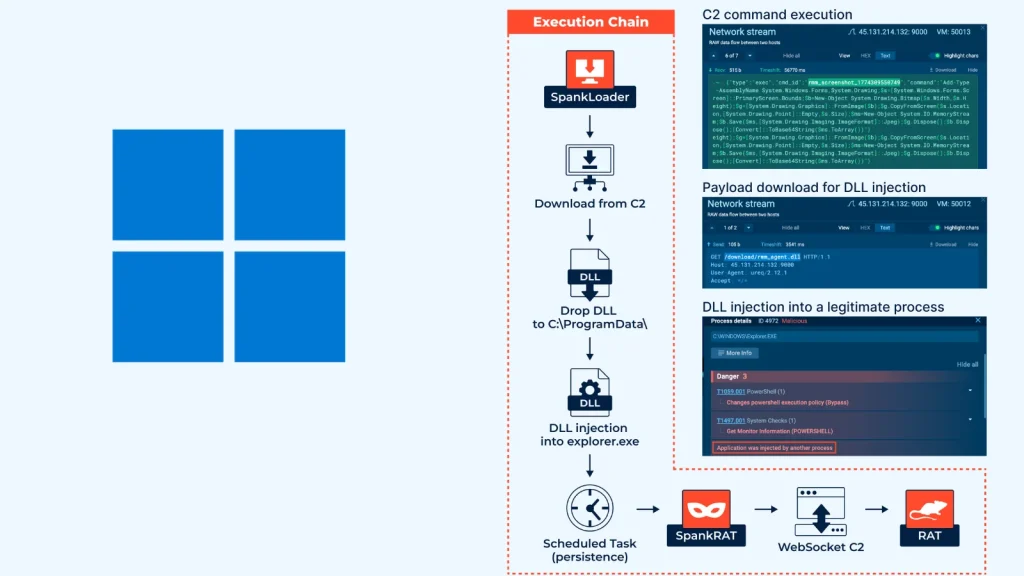

Chuỗi tấn công của SpankRAT bắt đầu với SpankLoader, một trình tải nhẹ giai đoạn đầu. SpankLoader chịu trách nhiệm truy xuất payload chính từ máy chủ C2 thông qua giao thức HTTP không mã hóa.

Khi thực thi, SpankLoader thực hiện leo thang đặc quyền bằng cách sử dụng SeDebugPrivilege. Tiếp theo, nó thả một DLL độc hại có tên rmm_agent.dll vào thư mục C:\ProgramData\. Sau đó, DLL này được tiêm vào tiến trình hợp lệ explorer.exe bằng các kỹ thuật tiêm DLL cổ điển. Kỹ thuật này cho phép mã độc chạy trong bối cảnh của một tiến trình hệ thống đáng tin cậy, làm phức tạp việc phát hiện xâm nhập.

Để tìm hiểu thêm về các kỹ thuật tiêm DLL, bạn có thể tham khảo bài viết từ Palo Alto Networks DLL Hijacking Techniques.

Kỹ Thuật Duy Trì Quyền Truy Cập (Persistence)

Để đảm bảo quyền truy cập liên tục qua các lần khởi động lại hệ thống, SpankLoader tạo một tác vụ đã lên lịch (Scheduled Task) với tên RmmAgentCore. Tác vụ này được cấu hình để kích hoạt khi người dùng đăng nhập và thực thi với đặc quyền cao nhất, giúp mã độc duy trì sự hiện diện trên hệ thống bị ảnh hưởng.

Mô Hình Giao Tiếp C2

Khi được cài đặt bên trong explorer.exe, SpankRAT thiết lập kết nối dựa trên WebSocket với máy chủ C2. Giao tiếp này sử dụng một giao thức JSON, thường tới địa chỉ ws://<C2>:9000/ws/agent. Kết nối WebSocket mang lại khả năng giao tiếp hai chiều, linh hoạt và khó phát hiện hơn so với các phương pháp C2 truyền thống.

Khả Năng Điều Khiển Từ Xa (Command and Control Capabilities)

Biến thể đầy đủ tính năng của SpankRAT hỗ trợ tới 18 lệnh máy chủ riêng biệt. Điều này cung cấp cho những kẻ tấn công khả năng chiếm quyền điều khiển toàn diện từ xa đối với các hệ thống bị nhiễm. Các lệnh này bao gồm nhiều khả năng vận hành khác nhau.

Tất cả các tương tác hệ thống được thực thi thông qua PowerShell, sử dụng các cờ sau để giảm dấu vết và bỏ qua chính sách thực thi:

-NoProfile -NonInteractive -ExecutionPolicy BypassQuá trình lấy dấu vân tay hệ điều hành (OS fingerprinting) truy xuất số bản dựng (build number) và tên sản phẩm trực tiếp từ registry, cung cấp thông tin chi tiết về môi trường mục tiêu cho kẻ tấn công.

Kỹ thuật Lẩn tránh Phát hiện của SpankRAT

Kỹ thuật tiêm mã độc vào explorer.exe đặc biệt nguy hiểm. Nó cho phép lưu lượng mạng do mã độc tạo ra xuất hiện như thể đang bắt nguồn từ một tiến trình Windows đáng tin cậy, che giấu bản chất thực sự của hoạt động khỏi các giải pháp phát hiện điểm cuối và mạng truyền thống.

Tại thời điểm phân tích, hầu hết các mẫu SpankRAT vẫn không bị phát hiện trên VirusTotal. Điều này làm nổi bật một khoảng trống quan trọng trong các phương pháp phát hiện dựa trên chữ ký và danh tiếng. Nó củng cố sự cần thiết của các nền tảng phân tích hành vi, có khả năng phát hiện toàn bộ chuỗi thực thi, hoạt động tiêm mã, các mẫu giao tiếp C2 và hành vi leo thang đặc quyền theo thời gian thực, ngay cả khi các công cụ phát hiện truyền thống thất bại.

Nghiên cứu về bộ công cụ SpankRAT được thực hiện và công bố bởi các nhà nghiên cứu tại ANY.RUN. Thông tin chi tiết hơn có thể được tìm thấy tại ANY.RUN’s SpankRAT Analysis.

Chỉ Dấu Thỏa Hiệp (Indicators of Compromise – IOCs) và Biện Pháp Phát hiện

Các nhóm bảo mật cần chủ động tìm kiếm các chỉ dấu thỏa hiệp sau đây trong môi trường của mình để phát hiện xâm nhập:

Chỉ Dấu Thỏa Hiệp (IOCs)

- Tên tệp DLL độc hại:

rmm_agent.dll - Vị trí lưu trữ DLL:

C:\ProgramData\ - Tên Scheduled Task:

RmmAgentCore - Địa chỉ kết nối C2:

ws://<C2>:9000/ws/agent - Mẫu yêu cầu HTTP GET từ SpankLoader:

*/download/rmm_agent.dll*

Quy tắc Phát hiện Hành vi

Các nhóm vận hành bảo mật nên ưu tiên các quy tắc phát hiện hành vi cảnh báo các hoạt động sau:

- Tiêm DLL vào tiến trình

explorer.exe: Bất kỳ hoạt động tiêm mã nào vàoexplorer.exetừ các nguồn không xác định hoặc bất thường. - Tạo Scheduled Task trái phép: Tạo ra các tác vụ theo lịch trình mới với đặc quyền cao, đặc biệt là những tác vụ có tên đáng ngờ hoặc được kích hoạt khi đăng nhập.

- Kết nối WebSocket đi (outbound) từ các tiến trình hệ thống không phải trình duyệt: Theo dõi các kết nối WebSocket xuất phát từ các tiến trình Windows cốt lõi như

explorer.exe, điều này thường là bất thường.

Trong telemetry của SIEM (Security Information and Event Management) hoặc EDR (Endpoint Detection and Response), hoạt động chuẩn bị của SpankLoader có thể được xác định thông qua các yêu cầu HTTP GET tới đường dẫn khớp với */download/rmm_agent.dll*.

Khuyến nghị Bảo mật

Các tổ chức chỉ dựa vào phần mềm diệt virus hoặc các công cụ dựa trên danh tiếng được khuyến cáo mạnh mẽ nên tích hợp phân tích sandbox động vào quy trình phân loại của mình. Điều này giúp giảm thời gian tồn tại (dwell time) của các mối đe dọa như SpankRAT. Phân tích sandbox động cung cấp khả năng quan sát sâu hơn về hành vi của mã độc trong một môi trường cách ly, cho phép phát hiện các kỹ thuật lẩn tránh tinh vi mà các công cụ tĩnh có thể bỏ qua.

Việc áp dụng các chiến lược bảo mật nhiều lớp, kết hợp giữa phát hiện dựa trên chữ ký, phân tích hành vi, và threat intelligence cập nhật, là thiết yếu để chống lại các mã độc SpankRAT và các mối đe dọa tiên tiến khác.