Chi tiết tấn công

- Chiến dịch lừa đảo: Hai chiến dịch lừa đảo tinh vi đã được quan sát nhằm vào người dùng Microsoft 365. Các chiến dịch này khai thác lỗ hổng redirection OAuth và sử dụng các kỹ thuật mạo danh thương hiệu để đánh lừa người dùng cấp quyền cho các ứng dụng OAuth giả mạo.

- Ứng dụng độc hại: Nhóm Threat Insight của Proofpoint đã xác định ba ứng dụng OAuth độc hại chưa được công bố, được ngụy trang dưới tên “Adobe Drive,” “Adobe Acrobat,” và “DocuSign.” Các ứng dụng này chuyển hướng nạn nhân đến các trang thu thập thông tin đăng nhập và vận chuyển phần mềm độc hại.

- Cơ chế tấn công: Cuộc tấn công khai thác cách các luồng ủy quyền OAuth 2.0 hoạt động. Khi người dùng nhấp vào những gì dường như là một URL hợp pháp của Microsoft, lỗ hổng thực hiện OAuth chuyển hướng họ đến các trang do kẻ tấn công kiểm soát. Việc chuyển hướng này có thể được kích hoạt bằng cách thay đổi các tham số như ‘response_type’ hoặc ‘scope’ trong các luồng ủy quyền hợp lệ.

- Bỏ qua các biện pháp bảo mật: Những cuộc tấn công này đặc biệt nguy hiểm vì chúng có thể bỏ qua các giao thức bảo mật email tiêu chuẩn như đánh giá danh tiếng miền, thực thi DMARC và các chiến lược chống giả mạo. Vì các thông điệp lừa đảo đi qua các máy chủ hợp pháp của Microsoft, chúng ít có khả năng kích hoạt cảnh báo bảo mật.

- Quyền truy cập được yêu cầu: Các ứng dụng độc hại yêu cầu quyền truy cập tối thiểu với các phạm vi hạn chế như “profile,” “email,” và “openid.” Tuy nhiên, động cơ phát hiện mối đe dọa của Proofpoint vẫn phân loại chúng là độc hại, bảo vệ khách hàng sử dụng dịch vụ Bảo vệ Chiếm đoạt Tài khoản của họ.

Khuyến nghị

- Xác thực chống lừa đảo: Các tổ chức có môi trường Microsoft 365 nên triển khai các phương pháp xác thực chống lừa đảo như khóa bảo mật FIDO2 và thiết lập chính sách truy cập có điều kiện nghiêm ngặt.

- Vô hiệu hóa xác thực cũ: Các chuyên gia bảo mật khuyên nên vô hiệu hóa các giao thức xác thực cũ và triển khai xác thực đa yếu tố với số theo dõi để ngăn chặn kẻ tấn công vượt qua MFA.

- Giám sát và nhận thức: Các tổ chức nên xem xét các nhật ký đăng nhập Azure AD, thực hiện cảnh báo đăng nhập có rủi ro và theo dõi các yêu cầu đồng ý ứng dụng OAuth đáng ngờ. Thêm vào đó, các nhóm bảo mật nên thi hành MFA chống lừa đảo và tiến hành đào tạo nhận thức bảo mật thường xuyên tập trung cụ thể vào các chiến thuật lừa đảo đồng ý OAuth.

Các chỉ số xâm nhập

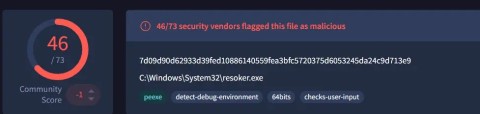

-

ID ứng dụng: Các nhà nghiên cứu đã công bố một số chỉ số xâm nhập (IOC), bao gồm:

- ID ứng dụng: 14b2864e-3cff-4d33-b5cd-7f14ca272ea4 (‘Adobe Drive’)

- ID ứng dụng: 85da47ec-2977-40ab-af03-f3d45aaab169 (‘Adobe Drive X’)

- ID ứng dụng: 355d1228-1537-4e90-80a6-dae111bb4d70 (‘Adobe Acrobat’)

- ID ứng dụng: 6628b5b8-55af-42b4-9797-5cd5c148313c (‘DocuSign’)

- URL trả lời và chuyển hướng: Bao gồm các miền được lưu trữ trên các nền tảng workers.dev, tigris.dev và pages.dev.

Các cuộc tấn công này làm nổi bật tầm quan trọng của các biện pháp bảo mật vững chắc, bao gồm các phương pháp xác thực tiên tiến và giám sát liên tục các yêu cầu đồng ý ứng dụng OAuth, để bảo vệ chống lại các chiến dịch lừa đảo tinh vi nhắm vào người dùng Microsoft 365.