Bài viết nói về một kỹ thuật tấn công tinh vi, nơi mà kẻ tấn công nhúng các tệp Word độc hại vào bên trong tệp PDF, một phương pháp được gọi là “MalDoc trong PDF”. Dưới đây là phân tích chi tiết về kỹ thuật và các tác động của nó:

Kỹ thuật tấn công MalDoc trong PDF

Mô tả:

JPCERT của Nhật Bản đã quan sát thấy một kỹ thuật tấn công mới gọi là “MalDoc trong PDF”, nơi một tệp Word độc hại được nhúng bên trong một tệp PDF. Tệp PDF này được thiết kế để mô phỏng cấu trúc và số ma thuật của một tệp PDF hợp pháp, nhưng cũng có thể được mở như một tệp Word.

Cách thức hoạt động:

- Cấu trúc tệp: Kẻ tấn công tạo ra một tệp với cấu trúc của một tệp PDF nhưng bao gồm một tệp .doc nhúng bên trong.

- Thực thi macro: Nếu tệp .doc nhúng chứa một macro độc hại, nó có thể được thực thi khi tệp được mở trong Word.

- Bỏ qua phát hiện: Tệp được nhận diện là PDF bởi các công cụ phân tích chữ ký tệp, nhưng cũng có thể được mở trong Word, điều này có thể vượt qua phát hiện của một số công cụ bảo mật.

Thách thức phát hiện:

- Các công cụ phân tích PDF: Các công cụ phân tích PDF phổ biến như pdfid có thể không phát hiện được tệp độc hại vì nó được nhận diện là PDF.

- Công cụ phân tích OLEVBA: Công cụ phân tích OLEVBA cho các tệp Word độc hại có thể được sử dụng để phát hiện các tệp được thiết kế để thực hiện kỹ thuật tấn công này.

Ví dụ thực tiễn và tác động

- Chiến dịch lừa đảo:

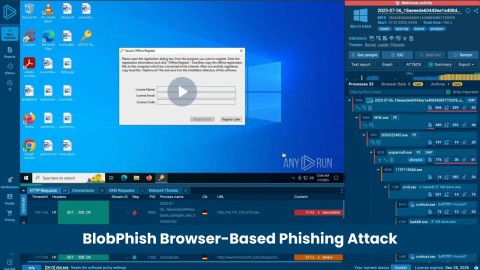

- Một chiến dịch lừa đảo gần đây đã liên quan đến 260 tên miền đang lưu trữ khoảng 5.000 tệp PDF độc hại. Những tài liệu này được ngụy trang như các nguồn hợp pháp và sử dụng các lời nhắc CAPTCHA giả để chuyển hướng nạn nhân đến các trang lừa đảo được thiết kế để thu thập thông tin thẻ tín dụng và thông tin cá nhân.

- Phát tán phần mềm độc hại:

- Một số tệp PDF độc hại đã sử dụng CAPTCHA giả để kích hoạt tải xuống phần mềm độc hại dựa trên PowerShell, chẳng hạn như Lumma Stealer. Phần mềm độc hại này có thể trích xuất mật khẩu trình duyệt, ví tiền điện tử và cookie phiên.

- Các trình chuyển đổi tệp miễn phí:

- FBI đã cảnh báo về những rủi ro của các trình chuyển đổi tệp trực tuyến miễn phí, có thể âm thầm cài đặt phần mềm độc hại. Những công cụ này có vẻ hoạt động như mong đợi nhưng có thể làm lộ thông tin cá nhân và khiến máy tính dễ bị tấn công hơn.

Chiến lược giảm thiểu

- Lọc URL:

- Triển khai lọc URL tiên tiến phân tích nội dung trang theo thời gian thực, thay vì chỉ dựa vào danh tiếng miền.

- Giới hạn PowerShell:

- Hạn chế thực thi PowerShell chỉ cho các kịch bản đã ký và giám sát việc sử dụng phiên bản cũ.

- Giáo dục nhân viên:

- Giáo dục nhân viên về cách xác định các tài nguyên PDF “quá tốt để trở thành sự thật”, đặc biệt là những tài liệu yêu cầu CAPTCHA để truy cập.

- Cập nhật thường xuyên:

- Giữ cho hệ thống của bạn được cập nhật với phần mềm diệt virus và chống phần mềm độc hại để xác định các mối đe dọa có thể xảy ra.

- Sao lưu dữ liệu:

- Thực hiện sao lưu thích hợp để tránh mất dữ liệu trong trường hợp xảy ra tấn công.

Mã YARA để quét tệp tin Word và Excel ẩn trong file PDF

rule malware_MaldocinPDF {

strings:

$docfile2 = "<w:WordDocument>" ascii nocase

$xlsfile2 = "<x:ExcelWorkbook>" ascii nocase

$mhtfile0 = "mime" ascii nocase

$mhtfile1 = "content-location:" ascii nocase

$mhtfile2 = "content-type:" ascii nocase

condition:

(uint32(0) == 0x46445025) and

(1 of ($mhtfile*)) and

( (1 of ($docfile*)) or

(1 of ($xlsfile*)) )

}Bằng cách hiểu các kỹ thuật tấn công này và triển khai các chiến lược giảm thiểu mạnh mẽ, các tổ chức có thể bảo vệ tốt hơn trước các mối đe dọa mạng tinh vi.