Tin tức bảo mật về tấn công do AI điều phối cho thấy cách thức phát động cuộc tấn công mạng đã thay đổi cơ bản. Thay vì mất nhiều tháng để săn lỗ hổng thủ công, tác nhân đe dọa giờ có thể dùng mô hình AI để phát hiện và khai thác lỗ hổng zero-day chỉ trong vài phút, làm gia tăng nguy cơ bảo mật trên nhiều hệ thống.

Lỗ hổng zero-day Và Tốc Độ Khai Thác Mới

Trong nhiều năm, việc tìm ra một lỗ hổng CVE dạng zero-day đòi hỏi kỹ năng chuyên sâu, chu kỳ nghiên cứu dài và nguồn lực lớn. Chỉ một số nhóm có tài trợ mạnh mới có thể duy trì quy trình này một cách ổn định.

Với AI, rào cản đó đã giảm đáng kể. Một mô hình có thể được giao mục tiêu, sau đó tự quét môi trường, tìm điểm yếu, thử khai thác, và tự chuyển hướng khi một đường tấn công thất bại. Đây là thay đổi trực tiếp trong mô hình cảnh báo CVE và phản ứng trước lỗ hổng zero-day.

Tham chiếu kỹ thuật về bề mặt đe dọa có thể xem thêm tại NVD của NIST.

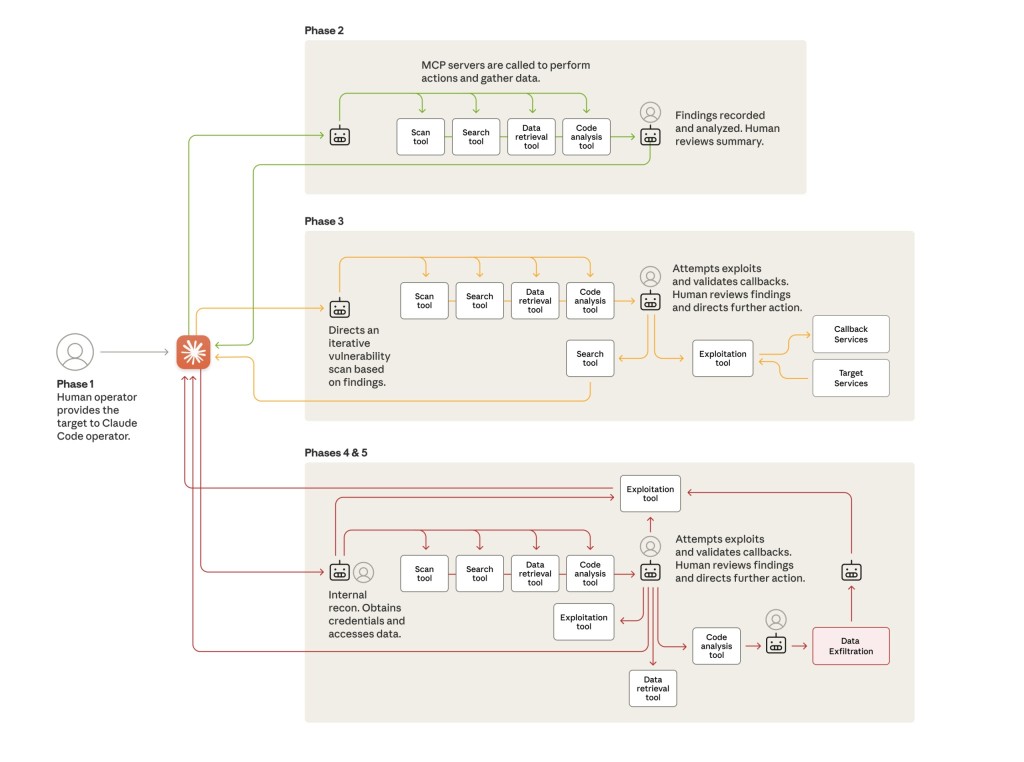

Model Context Protocol Và Chuỗi Tấn Công Tự Động

Thông qua các chuẩn như Model Context Protocol, AI agent có thể kết nối với môi trường thực và thực thi toàn bộ chuỗi tấn công mạng với rất ít can thiệp từ con người. Theo ghi nhận vận hành, việc phát hiện zero-day không còn là nhiệm vụ chuyên biệt kéo dài nhiều tháng mà có thể được tự động hóa trong vài phút.

Điểm đáng chú ý là các tác vụ từng cần một đội kiểm thử xâm nhập nhiều người trong nhiều tuần nay có thể được rút xuống chỉ còn vài giờ. Điều này phản ánh sự chuyển dịch rõ rệt của threat intelligence từ nghiên cứu thủ công sang tự động hóa ở quy mô lớn.

GAMECHANGE: Trường Hợp AI-Orchestrated Espionage

Trường hợp nổi bật nhất là GAMECHANGE, được mô tả là ví dụ đầu tiên của AI-orchestrated espionage. Mục tiêu được ghi nhận vào giữa tháng 9/2024, nhắm vào khoảng 70 thực thể toàn cầu, gồm công ty công nghệ, tổ chức tài chính và cơ quan chính phủ; trong đó 4 tổ chức đã bị xâm nhập thành công.

Mã độc được viết bằng Python, đóng gói thành tệp Windows PE bằng PyInstaller, và được phát tán từ tài khoản email bị chiếm quyền, giả mạo đại diện của bộ ngành Ukraine.

Cách Hoạt Động Của GAMECHANGE

Điểm khác biệt của GAMECHANGE là chỉ dẫn không được hardcode trong binary. Thay vào đó, nó gửi truy vấn tới mô hình Qwen-Coder của Alibaba qua Hugging Face API để sinh lệnh thực thi theo thời gian thực.

Mã độc cũng nhúng các API token duy nhất để chống bị blacklisting, đồng thời thu thập dữ liệu phần cứng, tiến trình, mạng và Active Directory. Ngoài ra, nó sao chép đệ quy các tài liệu Office và file PDF.

Đây là dấu hiệu điển hình của hệ thống bị tấn công theo kiểu tự động hóa chuỗi hành động, thay vì dựa vào payload tĩnh.

MalTerminal Và JSOUTFMUT: Mã Độc Tạo Mã Lệnh Theo Thời Gian Chạy

Hai dòng mã độc thử nghiệm khác cũng được ghi nhận trong cùng bối cảnh tin bảo mật mới nhất. MalTerminal là biến thể sớm nhất được biết đến có thể sinh payload độc hại tại runtime.

Khi chạy, MalTerminal cho phép lựa chọn giữa ransomware hoặc reverse shell. Nó gửi yêu cầu tới endpoint GPT-4 và sinh mã mã hóa cùng mã trích xuất dữ liệu trực tiếp trong bộ nhớ, không ghi xuống đĩa.

JSOUTFMUT, được phát hiện vào tháng 6/2024, là một VBScript dropper nhận biến thể từ mô hình LLM bên ngoài. Module Thinking Robot của nó truy vấn Gemini Flash API để lấy kỹ thuật obfuscation mới, tạo ra biến thể mới mỗi giờ và tự sao chép sang thiết bị lưu trữ di động cũng như network share.

Ảnh Hưởng Đến Phòng Thủ Và Phát Hiện Xâm Nhập

Các đội an ninh phải giả định rằng tác nhân tấn công hiện di chuyển ở machine speed. Vì vậy, Mean Time to Contain trở nên quan trọng hơn Mean Time to Detect, do chiến lược phản ứng sẽ thất bại khi tốc độ tấn công vượt quá tốc độ vá lỗi.

Trong bối cảnh này, phát hiện tấn công không nên chỉ phụ thuộc vào IOC cổ điển, vì các chỉ dấu tĩnh nhanh chóng lỗi thời. Thay vào đó, cần ưu tiên tín hiệu bất thường ở lớp mạng và lớp hành vi để nâng hiệu quả phát hiện xâm nhập.

IOC Và Dấu Hiệu Theo Dõi

Các IOC và dấu hiệu đáng chú ý cần theo dõi gồm:

- SMB admin share được sử dụng bất thường.

- DNS query có độ entropy cao.

- Lưu lượng truy cập tới AI API không nằm trong danh sách hợp lệ.

- Tệp nhị phân chứa cấu trúc JSON prompt nhúng sẵn.

- API key được phát hiện bằng cơ chế YARA-based scanning.

Với LotL surveillance, việc giám sát nên chuyển xuống lớp mạng để bắt các mẫu hành vi bền vững hơn thay vì phụ thuộc vào chuỗi IOC ngắn hạn.

Các Biện Pháp Giám Sát Kỹ Thuật

Giám sát lưu lượng tới AI API cần được bổ sung vào danh sách theo dõi. Đồng thời, việc quét binary để tìm key nhúng và cấu trúc prompt là một trong các cách hiệu quả để phát hiện LLM-embedded malware.

Trong môi trường săn tìm mối đe dọa, có thể ưu tiên các dấu hiệu khó bị thay đổi hơn như hành vi truy cập share quản trị, mẫu DNS bất thường và kết nối dịch vụ AI không chuẩn. Đây là hướng bảo mật thông tin thực dụng hơn khi đối mặt với zero-day vulnerability được tự động hóa.

Tham khảo thêm về xu hướng lạm dụng AI trong tấn công tại nguồn phân tích kỹ thuật của MITRE: mitre.org.

Mẫu CLI Kiểm Tra Nhanh

Một số kiểm tra thực tế có thể triển khai trên môi trường giám sát gồm rà soát chuỗi nhạy cảm trong binary và nhật ký kết nối:

grep -RInE "api_key|prompt|gemini|qwen|huggingface" /opt/telemetry/logs

strings suspicious.bin | grep -Ei "api|prompt|json|token|huggingface|gemini|qwen"

Với mẫu YARA để tìm cấu trúc JSON hoặc token nhúng, có thể áp dụng quy tắc nội bộ cho pipeline săn tìm mối đe dọa. Khi phát hiện tín hiệu khả nghi, ưu tiên cô lập và cập nhật bản vá cho thành phần liên quan nếu tồn tại cảnh báo CVE tương ứng.

Ý Nghĩa Vận Hành Đối Với An Toàn Thông Tin

Sự thay đổi lớn nhất không nằm ở tốc độ vá lỗi mà nằm ở tốc độ kiểm soát khi sự cố đã diễn ra. Trong môi trường mà cuộc tấn công mạng có thể được sinh và chỉnh sửa theo thời gian thực, năng lực an toàn thông tin phải tập trung vào cô lập, phát hiện hành vi và chặn luồng điều khiển sớm.

Khi AI được dùng để điều phối chuỗi khai thác, lỗ hổng CVE không còn chỉ là câu chuyện của dữ liệu vá lỗi, mà trở thành bài toán về tốc độ phản ứng, lớp giám sát mạng và khả năng ngăn hệ thống bị xâm nhập trước khi payload hoàn tất chuỗi hành động.