Cảnh báo CVE này không xuất phát từ lỗ hổng phần mềm truyền thống, mà từ một bản cập nhật chữ ký của Microsoft Defender gây false positive, khiến hai chứng chỉ gốc DigiCert hợp lệ bị gắn nhãn mã độc. Sự cố có thể ảnh hưởng trực tiếp đến SSL/TLS validation và code-signing trong môi trường doanh nghiệp.

Cảnh báo CVE liên quan đến Microsoft Defender và chứng chỉ DigiCert

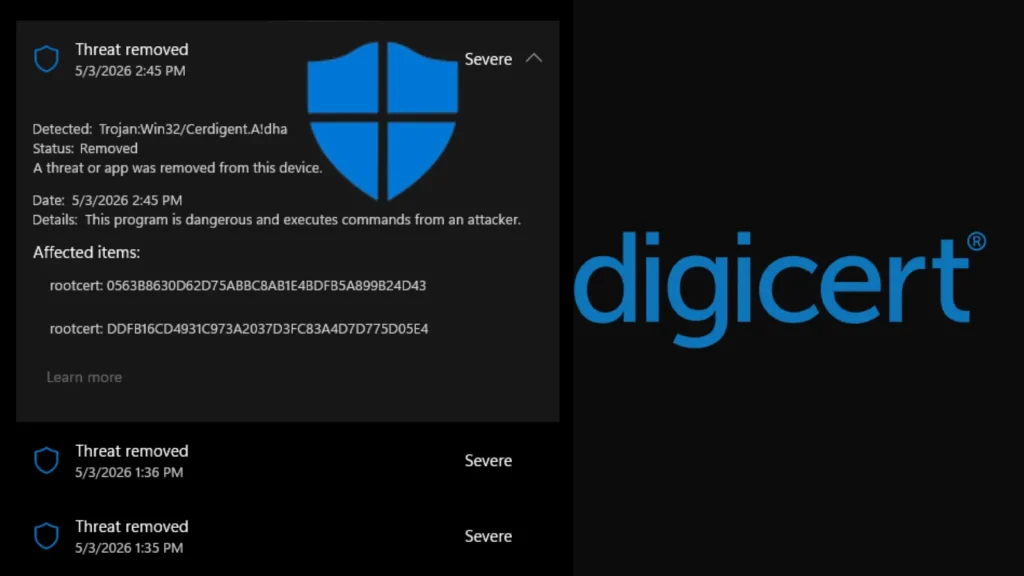

Bản cập nhật antimalware signature phát hành khoảng 30/04/2026 đã tạo ra một detection mới với nhãn Trojan:Win32/Cerdigent.A!dha. Detection này nhận diện sai các mục registry thuộc hai root certificate được tin cậy rộng rãi là:

- DigiCert Assured ID Root CA — thumbprint:

0563B8630D62D75ABBC8AB1E4BDFB5A899B24D43 - DigiCert Trusted Root G4 — thumbprint:

DDFB16CD4931C973A2037D3FC83A4D7D775D05E4

Để đối chiếu thông tin cập nhật và phản hồi chính thức, có thể tham khảo trang Q&A của Microsoft: Microsoft Learn Q&A.

Vị trí ảnh hưởng trong Windows Trust Store

Các chứng chỉ nằm trong Windows trust store tại đường dẫn registry:

HKLM\SOFTWARE\Microsoft\SystemCertificates\AuthRoot\CertificatesĐây là nơi Windows quản lý các root CA và intermediate CA được tin cậy. Khi Defender đánh dấu sai và cách ly các mục này, hệ thống có thể mất khả năng xác thực các kết nối HTTPS hợp lệ.

Ảnh hưởng hệ thống và rủi ro bảo mật

Trên các hệ thống bị ảnh hưởng, Microsoft Defender tự động quarantine các mục chứng chỉ được gắn cờ theo luồng xử lý mặc định. Việc loại bỏ chúng khỏi trust store tạo ra nguy cơ vận hành đáng kể trong an toàn thông tin.

Hệ quả có thể gồm:

- Không xác thực được SSL/TLS cho website nội bộ hoặc dịch vụ bên ngoài.

- Gián đoạn kiểm tra code-signing của phần mềm hợp lệ.

- Cảnh báo trình duyệt, lỗi ứng dụng và lỗi xác thực chuỗi chứng chỉ.

- Tác động lan rộng trong môi trường doanh nghiệp dùng chứng chỉ DigiCert-signed.

Đây là một rủi ro bảo mật đặc thù: cơ chế remediation tự động vốn giúp ngăn chặn thao túng certificate store, nhưng khi phát hiện sai có thể gây gián đoạn dịch vụ trên diện rộng.

IOC và dấu hiệu cần kiểm tra

Sự cố này không phải mã độc ransomware hay xâm nhập trái phép, vì vậy IOC tập trung vào chữ ký và chứng chỉ bị gắn nhãn nhầm.

- Detection name: Trojan:Win32/Cerdigent.A!dha

- Thumbprint: 0563B8630D62D75ABBC8AB1E4BDFB5A899B24D43

- Thumbprint: DDFB16CD4931C973A2037D3FC83A4D7D775D05E4

- Registry path: HKLM\SOFTWARE\Microsoft\SystemCertificates\AuthRoot\Certificates

Lệnh CLI và kiểm tra nhanh trên hệ thống

Người quản trị có thể dùng certutil để kiểm tra các chứng chỉ DigiCert trong AuthRoot store:

certutil -store AuthRoot | findstr -i "digicert"Lệnh này giúp xác minh nhanh liệu chứng chỉ đã được khôi phục trên máy bị ảnh hưởng hay chưa.

Advanced Hunting trong Microsoft Defender for Endpoint

Florian Roth (@cyb3rops) đã chia sẻ một truy vấn Advanced Hunting để hỗ trợ kiểm tra trạng thái khôi phục chứng chỉ trên thiết bị bị ảnh hưởng. Mục tiêu là đối chiếu log và xác nhận các mục DigiCert đã trở lại trust store.

Trong môi trường quản trị tập trung, cần kiểm tra thêm log trong Microsoft Defender for Endpoint để xác nhận quá trình restoration đã hoàn tất.

Khắc phục bằng bản vá bảo mật và cập nhật định nghĩa

Microsoft đã xác nhận sự cố và phát hành các bản cập nhật định nghĩa sửa lỗi. Phiên bản .430 được nêu là mốc quan trọng giúp khôi phục các chứng chỉ đã bị quarantine trên máy bị ảnh hưởng.

Trong nhiều hệ thống quản lý tập trung, quá trình phục hồi diễn ra tự động thông qua cập nhật chữ ký đã sửa. Với các môi trường bị hạn chế chính sách update, quản trị viên cần kiểm tra thủ công chứng chỉ bằng certutil và xác minh lại trên Advanced Hunting.

Việc này thuộc nhóm cập nhật bản vá và điều chỉnh signature, không phải thay đổi cấu hình hệ điều hành. Tuy nhiên, nó có tác động trực tiếp đến bảo mật mạng và vận hành dịch vụ.

Điểm đáng chú ý về cơ chế phát hiện xâm nhập

Sự cố cho thấy cơ chế phát hiện xâm nhập hoặc phát hiện hành vi độc hại trên thành phần hạ tầng nền tảng như root certificate store cần được kiểm thử nghiêm ngặt. Khi signature nhắm vào các thành phần Windows quan trọng, chỉ một sai lệch nhỏ cũng có thể làm gián đoạn xác thực toàn hệ thống.

Trong bối cảnh này, tin bảo mật mới nhất không chỉ là cảnh báo về một mẫu mã độc, mà còn là vấn đề chất lượng của quy trình phát hành signature. Điều đó đặc biệt quan trọng với các môi trường phụ thuộc vào chứng chỉ gốc để vận hành HTTPS, xác thực phần mềm và kiểm tra chuỗi tin cậy.

Tham chiếu kỹ thuật

Thông tin liên quan đến sự cố và phản hồi của Microsoft có thể được đối chiếu thêm qua tài liệu công khai của hãng và trang hỗ trợ liên quan đến cảnh báo CVE cũng như cập nhật chữ ký bảo mật. Với môi trường cần kiểm tra chéo, nên ưu tiên nguồn chính thức và log nội bộ để xác định chính xác trạng thái trust store trên từng máy trạm hoặc máy chủ.