Tổng quan về Chiến dịch “ClickFake Interview”

Theo phân tích chuyên sâu được công bố vào tháng 3 bởi đội ngũ Threat Detection and Response (TDR) của Sekoia, các nhà nghiên cứu an ninh mạng đã cung cấp cái nhìn sâu sắc về một cụm mối đe dọa dai dẳng liên quan đến Lazarus, nhóm tin tặc được nhà nước Triều Tiên bảo trợ.

Chiến dịch này, được đặt tên là “ClickFake Interview”, là sự phát triển từ chiến dịch “Contagious Interview” kéo dài của nhóm, vốn đã nhắm mục tiêu vào những người tìm việc trong lĩnh vực tiền điện tử và công nghệ từ ít nhất năm 2022. Hoạt động này phản ánh sự thích nghi liên tục của Lazarus Group trong việc khai thác các điểm yếu của con người và bối cảnh kỹ thuật số đang phát triển.

Mục tiêu và Phương thức Lừa đảo

Chiến dịch ClickFake Interview khai thác sức hấp dẫn của các vị trí có mức lương cao trong các công ty tài chính phi tập trung (DeFi) và blockchain. Những kẻ tấn công lôi kéo nạn nhân bằng các cuộc phỏng vấn việc làm giả mạo, dẫn đến việc triển khai mã độc. Đây là một chiến thuật kỹ thuật xã hội tinh vi, tận dụng xu hướng tìm kiếm cơ hội việc làm trong các lĩnh vực công nghệ cao và tiền điện tử, nơi người tìm việc có thể bị hấp dẫn bởi tiềm năng thu nhập lớn.

Trong bối cảnh gia tăng các vụ lừa đảo liên quan đến tiền điện tử, đặc biệt là khi thị trường biến động mạnh, vector tấn công này làm nổi bật sự tinh vi ngày càng tăng của các mối đe dọa dai dẳng nâng cao (APTs) trong việc khai thác lỗ hổng con người. Mục tiêu cuối cùng là thỏa hiệp các hệ thống của nạn nhân để thực hiện các hoạt động gián điệp và đánh cắp dữ liệu.

Kỹ thuật Khai thác “ClickFix”

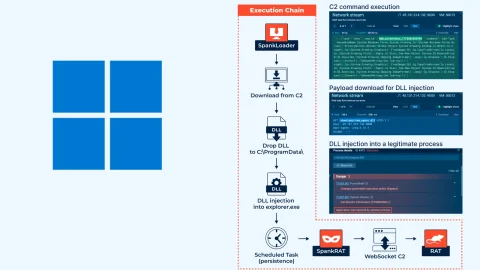

Cụm ClickFake Interview đặc biệt sử dụng kỹ thuật “ClickFix” đổi mới, một mánh khóe kỹ thuật xã hội được thiết kế để bỏ qua các biện pháp bảo mật truyền thống và trực tiếp thỏa hiệp hệ thống của nạn nhân. Kỹ thuật này đại diện cho một bước tiến trong cách Lazarus Group thực hiện các cuộc tấn công ban đầu, tập trung vào việc thao túng hành vi người dùng trong môi trường được cho là an toàn.

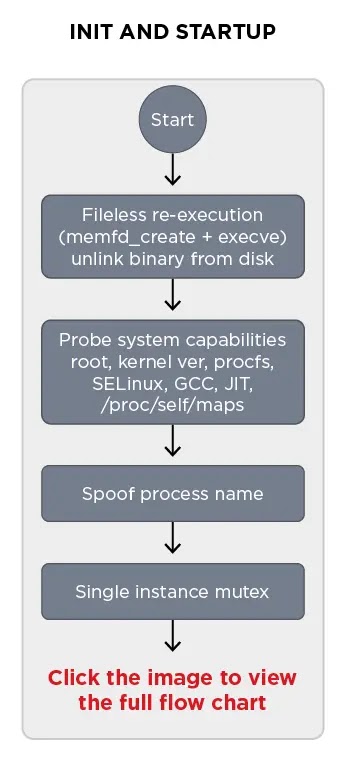

Cơ chế hoạt động của ClickFix

Phương pháp ClickFix liên quan đến việc hiển thị các thông báo lỗi giả mạo trong quá trình thiết lập cuộc gọi video hoặc xem trước tài liệu có vẻ hợp pháp. Những thông báo này được thiết kế để gây hoang mang và kích động phản ứng ngay lập tức từ người dùng. Chẳng hạn, một thông báo có thể yêu cầu nạn nhân sao chép và dán các lệnh độc hại vào terminal hoặc command prompt của họ để “khắc phục” sự cố được báo cáo.

Ví dụ, nạn nhân có thể được yêu cầu cài đặt một “codec” bị thiếu cho cuộc gọi video hoặc một “phông chữ” không hiển thị đúng cách trong tài liệu PDF. Những hướng dẫn này thường đi kèm với các lệnh CLI (Command Line Interface) hoặc một đoạn mã ngắn, hướng dẫn nạn nhân thực hiện các hành động có vẻ vô hại nhưng thực chất lại khởi động chuỗi lây nhiễm.

Vượt qua các Công cụ Bảo mật

Kỹ thuật ClickFix khéo léo qua mặt các công cụ Endpoint Detection and Response (EDR). Bằng cách ngụy trang các lệnh độc hại thành các bước khắc phục sự cố phần mềm thông thường – ví dụ, cài đặt codec hoặc giải quyết vấn đề hiển thị phông chữ trong các ứng dụng như Zoom hoặc trình xem PDF – kẻ tấn công làm giảm khả năng bị phát hiện của các công cụ bảo mật. Các giải pháp EDR thường được cấu hình để cảnh báo về các hành vi thực thi đáng ngờ, nhưng khi một người dùng chủ động dán và thực thi lệnh dưới dạng khắc phục sự cố, nó có thể bỏ qua một số quy tắc phát hiện dựa trên hành vi.

Sự thành công của ClickFix nằm ở khả năng tận dụng sự tin tưởng của người dùng vào các quy trình khắc phục sự cố và sự thiếu cảnh giác khi đối mặt với các “lỗi” kỹ thuật. Điều này cho phép kẻ tấn công thiết lập một chỗ đứng ban đầu mà không kích hoạt các cảnh báo bảo mật ngay lập tức.

Mã độc GolangGhost và Chuỗi Lây nhiễm

Khi các lệnh độc hại được thực thi, chúng sẽ khởi động một chuỗi lây nhiễm nhiều giai đoạn. Chuỗi này được thiết kế để triển khai mã độc GolangGhost – một backdoor nhẹ, đa nền tảng, được viết bằng ngôn ngữ lập trình Go. Việc sử dụng Go giúp mã độc có khả năng hoạt động trên nhiều hệ điều hành khác nhau, tăng cường phạm vi tiếp cận của chiến dịch.

Đặc điểm và Chức năng của GolangGhost

GolangGhost được thiết kế để hoạt động bí mật và tránh bị phát hiện. Nó sử dụng giao tiếp C2 (command-and-control) bị xáo trộn qua HTTPS để né tránh việc giám sát mạng. Giao thức HTTPS thường được coi là an toàn và ít bị kiểm tra sâu, cho phép lưu lượng C2 hòa lẫn vào lưu lượng mạng hợp pháp.

Mã độc này hỗ trợ một loạt các chức năng độc hại, làm cho nó trở thành công cụ lý tưởng cho hoạt động gián điệp và đánh cắp dữ liệu trong các môi trường mục tiêu. Các chức năng chính bao gồm:

- Truy cập shell từ xa (Remote shell access): Cho phép kẻ tấn công thực thi các lệnh tùy ý trên hệ thống bị nhiễm.

- Trích xuất tệp (File exfiltration): Khả năng thu thập và gửi các tệp nhạy cảm từ hệ thống nạn nhân đến máy chủ C2.

- Ghi nhật ký gõ phím (Keystroke logging): Ghi lại tất cả các phím bấm của người dùng, có thể thu thập thông tin đăng nhập, mật khẩu và dữ liệu nhạy cảm khác.

Sự kết hợp của các khả năng này biến GolangGhost thành một công cụ thu thập thông tin và duy trì quyền truy cập mạnh mẽ cho Lazarus Group.

Lưu trữ Payload và Cơ chế Hoạt động

Phân tích của Sekoia tiết lộ rằng các payload của mã độc thường được lưu trữ trên các miền hợp pháp bị thỏa hiệp hoặc các dịch vụ đám mây. Điều này giúp mã độc hòa lẫn hơn nữa vào lưu lượng truy cập lành tính, khiến việc phát hiện và chặn trở nên khó khăn hơn. Bằng cách sử dụng cơ sở hạ tầng đã bị chiếm đoạt, kẻ tấn công có thể tránh chi phí và rủi ro liên quan đến việc thiết lập cơ sở hạ tầng độc hại mới.

Chỉ dấu Thỏa hiệp (IOCs)

Các chỉ dấu thỏa hiệp (IOCs) liên quan đến chiến dịch ClickFake Interview và mã độc GolangGhost cung cấp thông tin quan trọng cho các nhà săn lùng mối đe dọa và đội ngũ ứng phó sự cố. Việc giám sát các IOCs này có thể giúp phát hiện và ngăn chặn các trường hợp lây nhiễm:

- Tên mutex cụ thể, chẳng hạn như:

Global\GolangGhostMutex

- Các khóa registry bất thường dưới:

HKCU\Software\Microsoft\Windows\CurrentVersion\Run

Các khóa registry này được sử dụng để duy trì sự bền bỉ của mã độc trên hệ thống, đảm bảo nó khởi chạy lại sau mỗi lần khởi động lại máy tính.

Báo cáo của Sekoia cũng cung cấp một bộ IOCs toàn diện và các quy tắc YARA chi tiết cho các nhà săn lùng mối đe dọa, nhấn mạnh sự cần thiết của việc chia sẻ thông tin tình báo hợp tác trong cộng đồng an ninh mạng để phá vỡ các hoạt động dai dẳng này.

Phân tích Chiến lược và Ảnh hưởng

Chiến dịch ClickFake Interview là minh chứng cho khả năng thích nghi của Lazarus Group, dựa trên lịch sử của họ về các cuộc tấn công nổi tiếng như vụ hack Sony Pictures năm 2014 và sự bùng phát ransomware WannaCry năm 2017. Nhóm này liên tục phát triển các chiến thuật của mình để phù hợp với bối cảnh an ninh mạng thay đổi.

Tính thích nghi của Lazarus Group

Bằng cách tích hợp kỹ thuật ClickFix với các mồi nhử theo chủ đề xung quanh cơ hội việc làm tiền điện tử – chẳng hạn như lời mời thảo luận về các vai trò “kiểm toán hợp đồng thông minh” – kẻ tấn công đã tận dụng tình trạng thiếu hụt nhân tài của ngành và sự bùng nổ của làm việc từ xa sau đại dịch. Sự kết hợp giữa kỹ thuật xã hội khéo léo và việc khai thác nhu cầu thị trường lao động đã tạo ra một vector tấn công hiệu quả cao.

Tác động và Hậu quả Tiềm ẩn

Chiến dịch này đã dẫn đến những thỏa hiệp thành công trong các tổ chức xử lý dữ liệu tài chính nhạy cảm, có khả năng tạo điều kiện cho các vụ trộm quy mô lớn tương tự như vụ vi phạm mạng Ronin Network trị giá 625 triệu USD mà Lazarus được cho là đã thực hiện vào năm 2022. Điều này làm nổi bật rủi ro đáng kể mà các chiến dịch như ClickFake Interview đặt ra cho ngành tài chính và công nghệ toàn cầu.

Biện pháp Phòng ngừa và Ứng phó

Để chống lại các mối đe dọa tinh vi như ClickFake Interview, các chuyên gia khuyến nghị áp dụng các biện pháp phòng thủ nhiều lớp:

- Thực thi chính sách thực thi lệnh nghiêm ngặt: Sử dụng các công cụ như Windows AppLocker hoặc macOS Gatekeeper để kiểm soát chặt chẽ các ứng dụng và lệnh được phép chạy trên hệ thống. Điều này có thể ngăn chặn việc thực thi các lệnh độc hại được dán vào terminal.

- Nâng cao nhận thức người dùng: Giáo dục người dùng về tầm quan trọng của việc xác minh các quy trình phỏng vấn thông qua các kênh chính thức của công ty. Người dùng nên cảnh giác với bất kỳ yêu cầu nào liên quan đến việc cài đặt phần mềm không quen thuộc hoặc thực thi các lệnh hệ thống.

- Triển khai phân tích hành vi: Sử dụng các công cụ phân tích hành vi để phát hiện các hoạt động dán lệnh bất thường hoặc các hành vi không điển hình của người dùng có thể chỉ ra một cuộc tấn công kỹ thuật xã hội.

- Phân đoạn mạng: Áp dụng các chính sách phân đoạn mạng để giới hạn sự di chuyển ngang (lateral movement) của kẻ tấn công sau khi một hệ thống bị nhiễm.

- Kiến trúc Zero-Trust: Triển khai kiến trúc bảo mật Zero-Trust, trong đó không có thực thể nào được tin cậy mặc định, và mọi yêu cầu truy cập đều phải được xác minh nghiêm ngặt. Điều này giúp giảm thiểu rủi ro khi một hệ thống bị thỏa hiệp.

Khi thị trường tiền điện tử tiếp tục biến động, việc cảnh giác với các vụ lừa đảo như vậy vẫn là tối quan trọng. Giám sát liên tục các cụm mối đe dọa của Lazarus như ClickFake Interview là điều cần thiết để ngăn chặn các diễn biến trong tương lai và bảo vệ các hệ thống và dữ liệu nhạy cảm.