Cơ quan An ninh Cơ sở hạ tầng và An ninh Mạng Hoa Kỳ (CISA) đã bổ sung CVE-2026-35616 vào danh mục Các Lỗ hổng Đã Bị Khai thác (KEV) của mình vào ngày 6 tháng 4 năm 2026. Lỗ hổng nghiêm trọng này trong Fortinet FortiClient Enterprise Management Server (EMS) yêu cầu các cơ quan liên bang phải khắc phục chậm nhất vào ngày 9 tháng 4 năm 2026.

Phân tích kỹ thuật chuyên sâu về lỗ hổng CVE-2026-35616

Bản chất của lỗ hổng kiểm soát truy cập không đúng cách

CVE-2026-35616 là một lỗ hổng có mức độ nghiêm trọng cao, được phân loại theo CWE-284 (Improper Access Control). Lỗ hổng này đạt điểm CVSS 9.1, cho thấy mức độ rủi ro rất lớn. Nó ảnh hưởng cụ thể đến các phiên bản FortiClient EMS 7.4.5 và 7.4.6, trong khi nhánh 7.2 không bị ảnh hưởng.

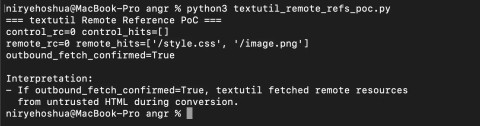

Lỗ hổng này được mô tả là một kỹ thuật bỏ qua xác thực API tiền xác thực (pre-authentication API access bypass), cho phép leo thang đặc quyền mà không cần bất kỳ thông tin xác thực hợp lệ nào. Điều này có nghĩa là kẻ tấn công không cần đăng nhập hoặc có tài khoản để bắt đầu khai thác.

Cơ chế khai thác và khả năng tấn công Remote Code Execution (RCE)

Theo thông báo chính thức của Fortinet (FG-IR-26-099), lỗ hổng cho phép kẻ tấn công không được xác thực vượt qua các biện pháp bảo vệ xác thực và ủy quyền API. Từ đó, kẻ tấn công có thể thực thi mã hoặc lệnh độc hại thông qua các yêu cầu HTTP được chế tạo đặc biệt.

Khả năng này cung cấp cho các tác nhân đe dọa một phương pháp remote code execution (RCE) không cần xác thực đối với các triển khai FortiClient EMS bị lộ ra bên ngoài. Điều này cho phép kẻ tấn công có thể điều khiển hệ thống từ xa mà không cần bất kỳ thông tin đăng nhập nào.

Diễn biến khai thác thực tế và cảnh báo an ninh mạng

Bằng chứng về cuộc tấn công khai thác zero-day

Hoạt động khai thác thực tế của lỗ hổng zero-day này lần đầu tiên được ghi nhận vào ngày 31 tháng 3 năm 2026. Thời điểm này, WatchTowr đã phát hiện các nỗ lực khai thác nhằm vào các honeypot của họ.

Các nhà nghiên cứu bảo mật Simo Kohonen từ Defused Cyber và Nguyen Duc Anh được ghi nhận đã phát hiện và báo cáo lỗ hổng này một cách có trách nhiệm. Sự xác nhận nhanh chóng từ Fortinet sau khi Defused Cyber công bố đã nhấn mạnh tính nghiêm trọng và tính cấp bách của mối đe dọa.

Đây là lỗ hổng EMS nghiêm trọng thứ hai bị khai thác trong vòng vài tuần, làm dấy lên mối lo ngại về bề mặt tấn công của các triển khai Fortinet FortiClient EMS hướng ra internet. Việc endpoint telemetry của EMS thường cần truy cập internet để nhận telemetry từ các endpoint đã đăng ký, làm tăng đáng kể bề mặt tấn công cho lỗ hổng này.

Cảnh báo từ CISA và Shadowserver

Việc CISA bổ sung CVE-2026-35616 vào danh mục KEV theo Chỉ thị Vận hành Ràng buộc (Binding Operational Directive – BOD) 22-01, yêu cầu tất cả các cơ quan hành pháp dân sự liên bang Hoa Kỳ phải áp dụng các biện pháp giảm thiểu không muộn hơn ngày 9 tháng 4 năm 2026.

Thời gian khắc phục ngắn ngủi ba ngày phản ánh tính chất nghiêm trọng của việc khai thác đang diễn ra. Thông tin chi tiết có thể được tìm thấy trên trang web chính thức của CISA: CISA KEV Catalog.

Tổ chức Shadowserver Foundation đã đưa ra cảnh báo khẩn cấp cho các quản trị viên của FortiClient Enterprise Management Server (EMS). Họ đã xác định hơn 2.000 trường hợp FortiClient EMS có thể truy cập công khai trên toàn thế giới, với hai trong số đó đã được xác nhận bị khai thác tích cực do lỗ hổng remote code execution (RCE) không xác thực này.

Khả năng chiếm quyền điều khiển hệ thống khi khai thác thành công

Khi kẻ tấn công khai thác thành công lỗ hổng CVE này, chúng có thể thực hiện một loạt các hành động độc hại, dẫn đến việc chiếm quyền điều khiển hoàn toàn hoặc một phần hệ thống Fortinet FortiClient EMS. Các khả năng bao gồm:

- Thực thi mã tùy ý (Arbitrary Code Execution): Kẻ tấn công có thể chạy bất kỳ mã độc nào trên máy chủ EMS, cho phép cài đặt backdoor, mã độc khác hoặc thực hiện các hành vi phá hoại.

- Đọc và ghi tập tin hệ thống: Khai thác RCE thường cho phép kẻ tấn công đọc các tập tin cấu hình nhạy cảm hoặc ghi đè/tạo các tập tin mới, làm thay đổi cấu hình hoặc chèn mã độc vào hệ thống.

- Tạo tài khoản quản trị viên: Kẻ tấn công có thể tạo tài khoản quản trị viên mới hoặc sửa đổi quyền của các tài khoản hiện có để duy trì quyền truy cập lâu dài vào hệ thống.

- Kiểm soát các máy khách được quản lý: Vì EMS quản lý các máy khách FortiClient, việc chiếm quyền kiểm soát EMS có thể cho phép kẻ tấn công kiểm soát hoặc thao túng các endpoint được quản lý.

- Di chuyển ngang (Lateral Movement): Từ máy chủ EMS, kẻ tấn công có thể cố gắng mở rộng quyền truy cập vào các hệ thống khác trong mạng nội bộ.

Biện pháp giảm thiểu và khuyến nghị bảo mật

Cập nhật bản vá bảo mật khẩn cấp

Fortinet đã phát hành hotfix để khắc phục lỗ hổng CVE-2026-35616. Khuyến nghị quan trọng nhất là tất cả các quản trị viên đang sử dụng FortiClient EMS phiên bản 7.4.5 và 7.4.6 cần thực hiện cập nhật bản vá ngay lập tức. Đây là biện pháp hiệu quả nhất để ngăn chặn các cuộc tấn công khai thác.

Việc bỏ qua việc cập nhật có thể khiến hệ thống gặp rủi ro nghiêm trọng từ các tác nhân đe dọa đang hoạt động. Luôn theo dõi các thông báo bảo mật từ Fortinet để đảm bảo hệ thống luôn được bảo vệ.

Giới hạn quyền truy cập và giám sát hệ thống

- Hạn chế truy cập mạng: Nếu không thực sự cần thiết, nên giới hạn quyền truy cập vào giao diện quản lý của Fortinet FortiClient EMS từ internet. Áp dụng các quy tắc tường lửa nghiêm ngặt để chỉ cho phép các địa chỉ IP đáng tin cậy truy cập.

- Giám sát nhật ký: Tăng cường giám sát nhật ký hoạt động trên máy chủ EMS và các thiết bị mạng liên quan. Tìm kiếm các hoạt động bất thường, đặc biệt là các yêu cầu HTTP không xác thực đến các API của EMS.

- Triển khai IDS/IPS: Sử dụng hệ thống phát hiện và ngăn chặn xâm nhập (IDS/IPS) để phát hiện và chặn các mẫu tấn công đã biết hoặc các hoạt động đáng ngờ nhắm vào FortiClient EMS.

- Kiểm tra định kỳ: Thực hiện kiểm tra bảo mật và quét lỗ hổng định kỳ trên các triển khai FortiClient EMS để xác định và khắc phục sớm các rủi ro tiềm ẩn khác.