ClickFix trên macOS đang tạo ra một làn sóng tin tức an ninh mạng đáng chú ý khi kẻ tấn công ngụy trang mã độc thành công cụ dọn dẹp đĩa và tiện ích hệ thống. Chuỗi tấn công này lợi dụng thao tác dán lệnh trực tiếp vào Terminal để triển khai payload, từ đó dẫn đến rò rỉ dữ liệu và chiếm quyền truy cập bền vững trên máy bị nhiễm.

ClickFix Và Mô Hình Tấn Công Trên macOS

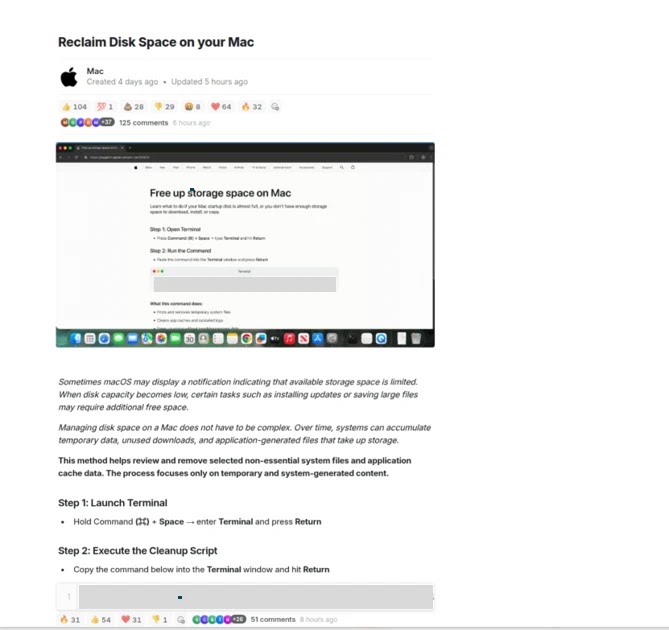

Chiến dịch ClickFix đặt các bài viết hướng dẫn giả mạo trên các nền tảng được xem là đáng tin cậy như Medium và Craft. Nội dung thường mô tả lỗi phổ biến của macOS, chẳng hạn như đầy dung lượng đĩa, rồi yêu cầu người dùng mở Terminal và dán một lệnh “khắc phục”.

Khi lệnh được thực thi, nó âm thầm tải xuống và chạy một infostealer ở nền sau. Cách tiếp cận này biến thao tác hợp lệ của người dùng thành kênh thực thi mã độc, làm tăng nguy cơ bảo mật vì không cần khai thác lỗ hổng phần mềm truyền thống.

Lỗ Hổng CVE Và Bề Mặt Bị Lợi Dụng

Chiến dịch này không dựa trên một lỗ hổng CVE cụ thể, mà khai thác hành vi người dùng và cơ chế thực thi lệnh của hệ điều hành. macOS thường dùng Gatekeeper để kiểm tra ứng dụng trước khi chạy, nhưng cơ chế này không áp dụng khi người dùng tự dán lệnh vào Terminal.

Điểm then chốt của cảnh báo CVE kiểu này là không phải lỗi kỹ thuật trong phần mềm, mà là đường tấn công qua chuỗi xã hội hóa. Điều đó khiến phát hiện bằng vá lỗi đơn thuần không đủ, dù Apple đã cập nhật XProtect và bổ sung cảnh báo khi dán lệnh nguy hiểm vào Terminal.

Tham khảo thêm từ bài phân tích của Microsoft Security về chiến dịch này.

Chuỗi Thực Thi Và Hành Vi Của Payload

Sau khi lệnh được dán vào Terminal, payload sẽ giải mã một script ẩn và khởi tạo chuỗi thực thi. Trong biến thể loader, shell script thực hiện fingerprint hệ thống bằng cách thu thập thông tin như keyboard locale và phiên bản hệ điều hành, sau đó kết nối đến máy chủ do kẻ tấn công kiểm soát.

Trong biến thể script, mã độc tìm máy chủ command-and-control đang hoạt động. Nếu không có phản hồi, nó chuyển sang Telegram bot để định vị máy chủ một cách động. Đây là kỹ thuật dự phòng hạ tầng, giúp chiến dịch duy trì hoạt động ngay cả khi một kênh điều khiển bị gián đoạn.

Biến thể helper triển khai một tệp thực thi ẩn có tên helper hoặc update, thiết lập backdoor bền vững và tự chạy lại sau mỗi lần khởi động máy.

Dữ Liệu Bị Đánh Cắp Và Ảnh Hưởng Hệ Thống

Ba họ infostealer được xác nhận trong chiến dịch gồm Macsync, Shub Stealer và AMOS. Mục tiêu của chúng là thu thập dữ liệu nhạy cảm, duy trì truy cập lâu dài và mở rộng phạm vi đánh cắp ra nhiều loại tài nguyên trên hệ thống.

Dữ liệu bị thu thập có thể bao gồm:

- iCloud data

- Mật khẩu trình duyệt đã lưu

- Keychain entries

- Tệp media

- Dữ liệu Telegram

- Thông tin ví tiền mã hóa

Trong một số trường hợp, mã độc còn thay thế các ứng dụng ví hợp pháp như Trezor Suite, Ledger Live và Exodus bằng phiên bản giả mạo do kẻ tấn công kiểm soát. Mục tiêu là chặn và theo dõi mọi giao dịch trong tương lai.

Tác động của lỗ hổng zero-day không xuất hiện ở đây theo nghĩa truyền thống, nhưng ảnh hưởng thực tế vẫn tương đương một cuộc tấn công mạng nghiêm trọng vì dữ liệu xác thực, khóa ví và dữ liệu cá nhân có thể bị trích xuất toàn bộ.

Kỹ Thuật Ngụy Trang Và Cơ Chế Duy Trì Tồn Tại

Các trang giả mạo được thiết kế giống nội dung hỗ trợ macOS hợp lệ. Ví dụ, một số trang trên Medium giả lập hướng dẫn xử lý đầy ổ đĩa, yêu cầu người dùng dán lệnh để “sửa” sự cố. Các trang tương tự cũng xuất hiện trên Craft và các website đơn lẻ có tên nghe giống dịch vụ chính thống.

Để duy trì tồn tại, chiến dịch sử dụng LaunchAgents và LaunchDaemons, là các tiến trình nền tự khởi động mỗi khi máy boot. Một biến thể giả dạng tác nhân cập nhật phần mềm của Google, dùng tệp plist com.google.keystone.agent.plist để ẩn mình.

Biến thể helper còn triển khai backdoor ẩn tên .mainhelper cùng script giám sát .agent, tự khởi chạy lại tiến trình nếu bị dừng. Đây là dấu hiệu điển hình của một mối đe dọa mạng có mục tiêu duy trì truy cập bền vững thay vì chỉ thu thập ngắn hạn.

IoC Và Dấu Hiệu Cần Theo Dõi

Phần Indicators of Compromise trong tài liệu gốc nhấn mạnh rằng IP và domain đã được làm mờ để tránh truy cập ngoài ý muốn. Khi phân tích trong môi trường kiểm soát, có thể rà soát các dấu hiệu hành vi sau:

- curl bất thường tải script từ xa.

- Chuỗi lệnh có osascript, Base64 và gunzip.

- Tệp plist lạ trong LaunchAgents hoặc LaunchDaemons.

- Truy cập trái phép đến Keychain và kho thông tin xác thực trình duyệt.

- Tên tiến trình hoặc tệp ẩn như helper, update, .mainhelper, .agent.

Khi cần xác minh IOC trong môi trường threat intelligence, tài liệu gốc khuyến nghị chỉ re-fang trong các nền tảng kiểm soát như MISP, VirusTotal hoặc SIEM.

Kiểm Tra Nhanh Trên Máy Trạm

Một số lệnh CLI có thể dùng để truy vết các thành phần persistence và dấu vết thực thi:

ls -la ~/Library/LaunchAgents/

ls -la /Library/LaunchDaemons/

launchctl list | grep -Ei 'helper|update|agent'

ps aux | grep -Ei 'curl|osascript|gunzip|base64'

Với các hệ thống giám sát tập trung, cần ưu tiên phát hiện các chuỗi lệnh có Terminal, tải xuống script từ xa, và hành vi đọc trộm dữ liệu từ Keychain.

Biện Pháp Phát Hiện Tấn Công Và Giảm Thiểu

Apple đã cập nhật XProtect để nhận diện mối đe dọa này, đồng thời macOS 26.4 bổ sung prompt chặn dán lệnh khi Terminal nhận diện cú pháp có thể nguy hiểm. Đây là lớp bảo vệ quan trọng trước các zero-day vulnerability kiểu social engineering, dù không phải khai thác CVE truyền thống.

Đội ngũ phát hiện xâm nhập nên theo dõi các mẫu hành vi sau trong SIEM hoặc EDR:

- Tải payload bằng curl từ domain mới hoặc bất thường.

- Thực thi script qua osascript, bash, hoặc pipeline có base64.

- Tạo persistence bằng LaunchAgents và LaunchDaemons.

- Truy cập hàng loạt vào browser credential stores và Keychain.

Về mặt vận hành, đây là một cảnh báo CVE theo ngữ cảnh bảo mật hệ thống: cần kết hợp kiểm soát người dùng, giám sát CLI, và kiểm tra persistence thay vì chỉ phụ thuộc vào bản vá bảo mật.

Mô Hình Hành Vi Cần Lưu Ý Khi Điều Tra

Trong quá trình điều tra cảnh báo CVE hoặc sự cố liên quan đến tin bảo mật mới nhất, cần xem xét toàn bộ chuỗi: nội dung giả mạo, lệnh bị dán, script tải về, hạ tầng điều khiển, và các tiến trình nền được tạo ra sau đó. Với chiến dịch này, điểm phá vỡ chính là ngăn người dùng thực thi lệnh được sao chép từ web vào Terminal.

Do chiến thuật dựa nhiều vào social engineering và persistence, phát hiện tấn công phải tập trung vào dấu vết hành vi hơn là chỉ mẫu mã độc. Điều này đặc biệt quan trọng trên macOS, nơi các công cụ hệ thống như Terminal, LaunchAgents và Keychain có thể bị lạm dụng để che giấu hệ thống bị tấn công.