Lỗ hổng CVE trong Chrome 148 vừa được Google phát hành lên kênh stable cho Windows, Mac và Linux, với phiên bản 148.0.7778.96 trên Linux và 148.0.7778.96/97 trên Windows, Mac. Đây là một bản cập nhật tập trung mạnh vào bảo mật thông tin, với tổng cộng 127 bản vá cho các vấn đề an ninh khác nhau.

Các lỗ hổng CVE nghiêm trọng trong Chrome 148

Trong 127 lỗ hổng CVE được khắc phục, có 3 lỗ hổng Critical, hơn hai chục lỗi mức High, và nhiều phát hiện ở mức Medium, Low. Các lỗi này trải rộng trên nhiều thành phần lõi của trình duyệt, làm tăng rủi ro bảo mật đối với người dùng chưa cập nhật bản vá.

Google cho biết đã chi hơn 100.000 USD tiền thưởng cho các nhà nghiên cứu bên ngoài đã công bố lỗ hổng theo hình thức responsible disclosure. Một nhà nghiên cứu nhận 55.000 USD cho lỗi out-of-bounds read and write trong V8.

Các CVE mức Critical

- CVE-2026-7896: Integer overflow trong Blink rendering engine, được báo cáo ngày 18/03 bởi một nhà nghiên cứu bên ngoài và nhận thưởng 43.000 USD.

- CVE-2026-7897: Use-after-free trong thành phần Mobile, do Google phát hiện nội bộ vào ngày 18/04.

- CVE-2026-7898: Use-after-free trong Chromoting (Chrome Remote Desktop), do Google phát hiện nội bộ vào ngày 20/04.

Các lỗi use-after-free đặc biệt nguy hiểm vì có thể cho phép kẻ tấn công thao túng vùng nhớ đã được giải phóng để thực thi mã tùy ý, dẫn tới remote code execution trong bối cảnh phù hợp.

Phân tích lỗ hổng CVE mức High

Nhóm lỗi mức High mở rộng bề mặt tấn công trên nhiều thành phần trình duyệt. Trong đó, các lỗi liên quan đến V8 và ANGLE đáng chú ý vì có thể bị khai thác qua các trang web được tạo độc hại, làm tăng nguy cơ hệ thống bị tấn công thông qua truy cập trình duyệt thông thường.

- CVE-2026-7899: Out-of-bounds read and write trong V8 JavaScript engine, do Project WhatForLunch báo cáo, nhận thưởng 55.000 USD.

- CVE-2026-7900: Heap buffer overflow trong ANGLE, nhận thưởng 16.000 USD.

- CVE-2026-7901: Use-after-free trong ANGLE, nhận thưởng 16.000 USD.

- CVE-2026-7902: Out-of-bounds memory access trong V8, do JunYoung Park of KAIST Hacking Lab báo cáo, nhận thưởng 8.000 USD.

Google đánh giá các lỗi V8 và ANGLE này có thể bị lợi dụng cho drive-by exploitation thông qua các trang web được tạo đặc biệt, làm tăng nguy cơ bảo mật đối với người dùng duyệt web bình thường.

Các lỗi use-after-free và memory corruption bổ sung

Ngoài nhóm lỗi nêu trên, Chrome 148 còn vá hàng loạt lỗ hổng CVE dạng use-after-free ở nhiều thành phần như SVG, DOM, Fullscreen, GPU, WebRTC, Skia, Passwords, ServiceWorker, PresentationAPI và WebAudio. Sự phân bố rộng này cho thấy bề mặt tấn công của trình duyệt vẫn là mục tiêu lớn trong các bài toán phát hiện xâm nhập và phát hiện tấn công.

Các CVE mức Medium và Low

Nhóm mức Medium bao gồm các lỗi như:

- CVE-2026-7936: Object lifecycle issue trong V8.

- CVE-2026-7988: Type confusion trong WebRTC.

- Insufficient policy enforcement trong DevTools, Extensions và DirectSockets.

Ở mức Low, CVE-2026-8022 là lỗi inappropriate implementation trong MHTML. Lỗi này có thể cho phép kẻ tấn công từ xa làm lộ dữ liệu cross-origin qua một trang MHTML được tạo riêng, khi người dùng bị lừa thực hiện một số thao tác giao diện cụ thể.

Thông tin kỹ thuật từ advisory và nguồn tham chiếu

Google cho biết các lỗi được phát hiện nhờ cơ chế fuzzing và các công cụ sanitizer tự động như AddressSanitizer, MemorySanitizer, UndefinedBehaviorSanitizer, libFuzzer và AFL. Đây là dấu hiệu cho thấy quy trình kiểm thử bảo mật nội bộ được áp dụng ở quy mô lớn.

Tham khảo advisory chính thức của Chrome tại: https://chromereleases.googleblog.com/2026/05/stable-channel-update-for-desktop.html

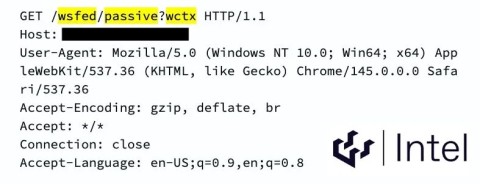

IOC

- Không có IOC dạng hash, domain, IP hoặc file name được cung cấp trong nội dung gốc.

Ảnh hưởng hệ thống và hành động cập nhật bản vá

Người dùng trên Windows, Mac và Linux nên cập nhật ngay lên Chrome 148.0.7778.96/97 để khắc phục các lỗ hổng CVE nêu trên. Với các bản vá trình duyệt, việc trì hoãn cập nhật có thể làm tăng rủi ro an toàn thông tin khi truy cập nội dung web độc hại.

Đường dẫn cập nhật trên Chrome:

Settings → Help → About Google ChromeThao tác này sẽ tự động tải và cài đặt bản cập nhật mới nhất nếu thiết bị chưa ở đúng phiên bản được khuyến nghị.

Ghi nhận nghiên cứu và chu kỳ phát hành tiếp theo

Google ghi nhận đóng góp từ nhiều nhà nghiên cứu độc lập, trong đó có các nhóm đến từ KAIST Hacking Lab, Tencent Security Xuanwu Lab, National Yang Ming Chiao Tung University’s Security and Systems Lab và Theori. Các phát hiện này tiếp tục phản ánh mức độ quan trọng của lỗ hổng CVE trong hệ sinh thái trình duyệt hiện đại.

Phiên bản stable tiếp theo, Chrome 149, được lên lịch vào ngày 02/06/2026. Trong thời gian chờ cập nhật, người dùng cần ưu tiên triển khai cập nhật bản vá ngay khi có thông báo trong trình duyệt.