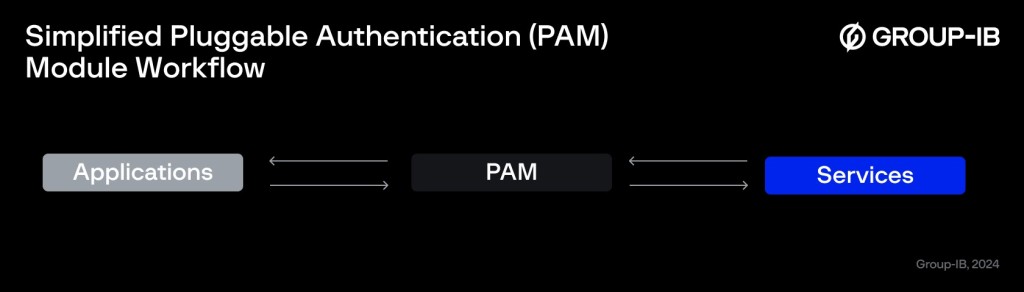

PamDOORa là một mối đe dọa nhắm vào hệ thống Linux, lợi dụng lớp xác thực PAM (Pluggable Authentication Module) để âm thầm đánh cắp thông tin đăng nhập SSH credentials. Đây là một backdoor trên Linux được thiết kế để bám sâu vào cơ chế đăng nhập, khiến việc phát hiện trở nên khó khăn hơn so với các tiến trình độc hại thông thường.

PamDOORa Và Cơ Chế Tấn Công Vào PAM

PamDOORa hoạt động bằng cách chiếm quyền điều khiển luồng xác thực của Linux thông qua PAM framework. Thay vì tạo một tiến trình dễ thấy, backdoor này chèn trực tiếp mô-đun độc hại vào tầng xác thực, nơi nó chờ các lần đăng nhập và thu thập dữ liệu trước khi nhật ký có thể ghi lại đầy đủ.

Phương thức này đặc biệt nguy hiểm vì hoạt động ở lớp mà nhiều công cụ giám sát không theo dõi sát. Kỹ thuật được ghi nhận là khai thác pam_exec, một mô-đun PAM chuẩn dùng để chạy lệnh bên ngoài trong quá trình xác thực. Tham khảo thêm về cấu trúc và hành vi PAM tại Group-IB.

Đặc Điểm Kỹ Thuật Của Backdoor

PamDOORa là công cụ hậu khai thác, nghĩa là kẻ tấn công phải có root access trước khi triển khai. Sau khi cài đặt, backdoor tạo một mô-đun PAM độc hại sinh ra tệp pam_linux.so, được nạp vào stack xác thực cùng với các mô-đun hợp lệ.

Cách thiết kế này giúp nó hòa lẫn với tệp hệ thống bình thường thay vì thay thế trực tiếp, làm tăng rủi ro an toàn thông tin cho máy chủ Linux bị xâm nhập.

Ảnh Hưởng Đến Hệ Thống Linux

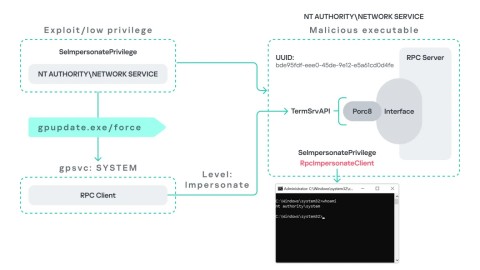

Backdoor này không chỉ đánh cắp thông tin xác thực mà còn duy trì truy cập SSH bền vững bằng một cổng TCP cụ thể và một mật khẩu bí mật. Một routine đặc biệt sẽ quét các kết nối đang mở, áp dụng logic điều kiện để nhận diện khi chính kẻ tấn công kết nối vào máy chủ.

Với người dùng hợp lệ, hệ thống có thể vẫn hoạt động bình thường, trong khi truy cập của attacker diễn ra âm thầm. Điều này làm tăng nguy cơ hệ thống bị xâm nhập kéo dài mà không bị phát hiện.

Thu Thập Và Ẩn Dấu Credentials

Thông tin do người dùng nhập trong quá trình đăng nhập được chặn ngay trong PAM stack, sau đó được mã hóa bằng XOR với một khóa sinh tại thời gian chạy. Dữ liệu được ghi ra /tmp với tên tệp và dấu thời gian ngẫu nhiên.

PamDOORa còn can thiệp vào các tệp log như lastlog, btmp, utmp và wtmp để xóa dấu vết kết nối. Khi đội phản ứng sự cố đăng nhập vào máy chủ bị ảnh hưởng, chính phiên SSH của họ cũng có thể trở thành nguồn lộ thông tin xác thực.

Kỹ Thuật Ẩn Giấu Và Chống Phân Tích

Điểm đáng chú ý của backdoor trên Linux này là khả năng chống điều tra. Nó chủ động xóa dấu vết đăng nhập của kẻ tấn công trong system logs, chỉ để lại các bản ghi đăng nhập thất bại dễ bị bỏ qua. Vì hoạt động diễn ra bên trong lớp PAM, các công cụ logging ở tầng ứng dụng sẽ không ghi nhận dữ liệu bị đánh cắp.

Điều đó khiến các phương pháp phát hiện tập trung vào tiến trình user-space có thể bỏ sót hoàn toàn. Trong bối cảnh phát hiện xâm nhập, đây là một điểm mù quan trọng cần lưu ý.

Dấu Hiệu IOC Và Quan Sát Liên Quan

- File độc hại:

pam_linux.so - Đường dẫn ghi dữ liệu:

/tmp - Thành phần bị lợi dụng:

pam_exec - Log bị can thiệp:

lastlog,btmp,utmp,wtmp - Cơ chế truy cập: TCP port cụ thể và magic password

IOC được nêu ở đây chủ yếu là dấu hiệu hành vi và artefact trên hệ thống. Khi kiểm tra, cần đối chiếu với cấu hình PAM và các thay đổi gần đây trong thư mục hệ thống liên quan đến xác thực.

Biện Pháp Giảm Thiểu Rủi Ro Bảo Mật

Vì đây là một lỗ hổng CVE theo nghĩa rộng của một mối đe dọa kỹ thuật có khả năng gây remote code execution trong ngữ cảnh hậu khai thác, các biện pháp phòng thủ cần tập trung vào kiểm soát root, giám sát thay đổi hệ thống và siết chặt SSH. Nguồn tham khảo phân tích kỹ thuật có thể xem tại Flare.

Nhóm nghiên cứu khuyến nghị bật SELinux và AppArmor để tăng cô lập tiến trình, cài đặt Auditd với bộ quy tắc DISA-STIG để theo dõi thay đổi tệp hệ thống, và triển khai rkhunter để phát hiện rootkit hoặc phần mềm trái phép.

Khuyến Nghị Cấu Hình Hệ Thống

- Vô hiệu hóa root login qua SSH để giảm nguy cơ bị khai thác trực tiếp.

- Khóa tài khoản root khi không cần thiết.

- Giới hạn sudo chỉ cho người dùng được ủy quyền.

- Giám sát thay đổi PAM và các tệp mô-đun xác thực.

- Kiểm tra integrity của thư mục hệ thống liên quan đến authentication stack.

Một mẫu kiểm tra nhanh trên hệ thống Linux có thể kết hợp với nhật ký audit để phát hiện thay đổi bất thường trong vùng cấu hình PAM:

sudo ausearch -f /etc/pam.d/

sudo ausearch -f /lib/security/

sudo ausearch -f /usr/lib/security/

Nếu cần rà soát thủ công, có thể kiểm tra cấu hình SSH và các mô-đun PAM đang được nạp để tìm dấu hiệu chỉnh sửa trái phép:

grep -R "pam_exec" /etc/pam.d/

ls -l /lib/security/

ls -l /usr/lib/security/

Ghi Nhận Kỹ Thuật Về Mức Độ Nguy Hiểm

PamDOORa cho thấy một cảnh báo CVE theo nghĩa vận hành phòng thủ: attacker tận dụng quyền root, chèn mô-đun PAM và làm mất dấu vết trong các tệp log quan trọng. Mặc dù không được trình bày với mã CVE hay CVSS cụ thể trong nội dung gốc, mức độ ảnh hưởng thực tế là truy cập SSH bị rò rỉ, hệ thống bị xâm nhập và dữ liệu xác thực bị đánh cắp ngay trong quá trình đăng nhập.

Trong điều tra sự cố, cần giả định rằng mọi Linux server bị ảnh hưởng đều có thể đã lộ credentials, kể cả khi dấu hiệu bên ngoài chỉ thể hiện ở mức hạn chế. Việc kiểm tra phải ưu tiên lớp PAM, thay vì chỉ rà soát tiến trình hoặc dịch vụ đang chạy.