QLNX là một mối đe dọa mạng trên Linux được ghi nhận là chưa từng được mô tả trước đó, nhắm vào nhà phát triển phần mềm theo cách có thể làm tăng rủi ro bảo mật cho chuỗi cung ứng phần mềm. Mã độc này hoạt động như một remote access trojan đầy đủ chức năng, kết hợp kỹ thuật ẩn mình, đánh cắp thông tin xác thực và cơ chế bám trụ phức tạp.

QLNX và bối cảnh rủi ro bảo mật trên Linux

QLNX, còn được gọi là Quasar Linux, được thiết kế riêng cho hệ thống Linux. Điểm đáng chú ý của mối đe dọa mạng này không nằm ở một hành vi phá hoại đơn lẻ, mà ở khả năng chiếm quyền điều khiển kéo dài, thu thập thông tin đăng nhập và mở đường cho xâm nhập vào các môi trường phát triển, CI/CD và cloud.

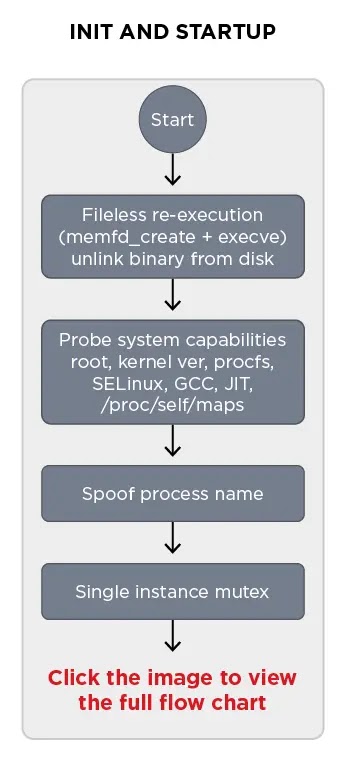

Tin tức bảo mật liên quan cho thấy QLNX có tỷ lệ phát hiện thấp, một phần vì nó thực thi hoàn toàn trong bộ nhớ, tự sao chép sang file dựa trên RAM rồi xóa binary khỏi đĩa. Cách triển khai này làm giảm dấu vết trên ổ cứng và làm khó quá trình điều tra sau sự cố.

Phân tích mối đe dọa mạng và kỹ thuật ẩn mình

QLNX giả mạo tên tiến trình để trông giống các kernel thread hợp lệ của Linux, như [kworker/0:0] hoặc [migration/0]. Cách đặt tên này giúp tiến trình độc hại ít gây chú ý hơn khi quản trị viên kiểm tra hệ thống.

Mã độc còn tích hợp sẵn source code của rootkit và PAM backdoor ngay trong binary. Các thành phần này được biên dịch tại thời điểm chạy bằng GCC của hệ thống, sau đó được nạp qua /etc/ld.so.preload để can thiệp hoạt động toàn hệ thống.

Tham khảo phân tích từ Trend Micro: Trend Micro Research.

Cơ chế ẩn tiến trình và log

QLNX kết hợp nhiều lớp che giấu để giữ trạng thái tồn tại lâu dài:

- Thực thi trong bộ nhớ, hạn chế artefact trên đĩa.

- Xóa binary sau khi đã tự chép sang file tạm trong RAM.

- Xóa log hệ thống như auth.log, syslog và bash_history.

- Ẩn PID, tên file và cổng mạng bằng rootkit dựa trên eBPF ở mức kernel.

Với cách này, các công cụ như ps, top hoặc netstat có thể không phản ánh đầy đủ trạng thái thật của tiến trình hoặc kết nối mạng.

Linux threat nhắm vào chuỗi cung ứng phần mềm

QLNX đặc biệt nguy hiểm vì nó không chỉ tấn công một máy đơn lẻ mà còn nhắm vào hậu quả downstream. Trong môi trường phát triển, credential của lập trình viên thường có thể truy cập kho mã nguồn, registry gói và pipeline phát hành.

Bằng cách đánh cắp NPM và PyPI token, mã độc có thể cho phép phát hành gói độc hại vào các kho tin cậy mà không tạo cảnh báo tức thời. Điều này biến một hệ thống bị xâm nhập thành điểm xuất phát cho cuộc tấn công mạng vào nhiều bên phụ thuộc.

Đây là đặc điểm thường gặp trong các mối đe dọa chuỗi cung ứng: chỉ cần một tài khoản maintainer bị lộ cũng có thể làm nhiễm độc artifact, backdoor gói hợp lệ hoặc mở rộng sang cloud environment nơi hạ tầng sản xuất đang chạy.

Quy trình thu thập credential của QLNX

QLNX thực hiện credential harvesting theo nhiều bước, nhắm vào các dữ liệu có giá trị cao trên máy phát triển và máy quản trị:

- SSH private keys.

- Browser login databases.

- AWS và Kubernetes cloud configuration files.

- Docker credentials.

- Git tokens.

- NPM tokens.

- PyPI API keys.

- Các file .env.

Dữ liệu bị thu thập sau đó được gửi tới máy điều khiển qua kênh mã hóa. Đây là một dấu hiệu điển hình của xâm nhập trái phép với mục tiêu duy trì truy cập và chuẩn bị cho các hoạt động hậu khai thác.

Khả năng di chuyển ngang và duy trì truy cập

QLNX có thể dùng các khóa SSH đã lấy được để di chuyển ngang sang các host khác trong chuỗi known_hosts của nạn nhân. Điều này làm cho nguy cơ bảo mật lan rộng sang nhiều máy chủ, instance cloud và hạ tầng CI/CD trước khi bị phát hiện.

Mã độc còn hỗ trợ peer-to-peer mesh networking, cho phép từng máy bị nhiễm relay lệnh tới host bị chiếm tiếp theo. Mô hình này làm tăng độ khó khi cô lập và dọn sạch toàn bộ hệ thống bị tấn công.

Persistence, PAM backdoor và rootkit mức kernel

Để duy trì quyền truy cập, QLNX đăng ký nhiều cơ chế persistence:

- systemd services.

- crontab reboot entries.

- init.d scripts.

- Chèn vào .bashrc của người dùng.

Nếu một cơ chế bị gỡ bỏ, các cơ chế còn lại vẫn có thể khởi động lại mã độc. Đây là lý do việc phát hiện xâm nhập và xóa bỏ hoàn toàn trở nên khó khăn.

Thành phần PAM backdoor là điểm kỹ thuật đáng chú ý. PAM sẽ xử lý xác thực trên Linux, và QLNX chèn module độc hại để bắt thông tin đăng nhập ở dạng plaintext ngay khi người dùng xác thực. Mật khẩu thu được được ghi vào file ẩn tại /var/log/.ICE-unix với cơ chế ghi log mã hóa XOR.

Rootkit eBPF và tác động đến quan sát hệ thống

Rootkit dựa trên eBPF che giấu PID, tên file và cổng mạng ở cấp kernel. Điều này làm cho các công cụ giám sát tiêu chuẩn có thể không nhìn thấy tiến trình hoặc kết nối thật, đặc biệt trong bối cảnh phát hiện tấn công dựa vào tiện ích hệ thống thông thường.

Việc kết hợp giữa thực thi trong bộ nhớ, xóa log và bắt credential qua PAM tạo ra một mối đe dọa mạng khó phát hiện ngay cả trên hệ thống có giám sát.

Dấu hiệu cần kiểm tra khi nghi ngờ hệ thống bị xâm nhập

Không có danh sách IOC cụ thể được công bố chi tiết trong nội dung gốc. Tuy nhiên, các dấu hiệu vận hành và artefact cần kiểm tra gồm:

- Tiến trình có tên giả mạo kernel thread như [kworker/0:0] hoặc [migration/0].

- Mục bất thường trong /etc/ld.so.preload.

- File thư viện chia sẻ lạ trên máy developer endpoint.

- Thiếu hoặc bị xóa bất thường trong auth.log, syslog, bash_history.

- Truy cập bất thường tới kho credential cloud, SSH key hoặc registry token.

- Cổng mạng hoặc tiến trình không hiển thị đúng qua công cụ giám sát chuẩn.

Hướng dẫn kiểm tra nhanh trên Linux

Các bước dưới đây tập trung vào các dấu vết mà QLNX có thể để lại trong quá trình bám trụ và ẩn mình:

cat /etc/ld.so.preload

ps auxf

ls -la /var/log/.ICE-unix

find /etc/systemd /etc/init.d /etc/cron* -type f 2>/dev/null | grep -iE 'bashrc|qlnx|preload'

ls -la ~/.bashrc

grep -R "ld.so.preload" /etc 2>/dev/nullKhi rà soát môi trường phát triển, cần ưu tiên các máy có quyền truy cập vào SSH keys, AWS, Kubernetes, Docker, Git, NPM và PyPI. Đây là các điểm mà Linux threat kiểu QLNX thường khai thác để mở rộng phạm vi ảnh hưởng.

Tác động đến an toàn thông tin của môi trường phát triển

QLNX cho thấy một mô hình tấn công mạng tập trung vào tài khoản nhà phát triển thay vì chỉ phá hoại máy trạm. Khi credential bị lộ, rủi ro không dừng ở máy nạn nhân mà có thể lan sang pipeline phát hành, kho gói và các cloud environment liên quan.

Vì vậy, trong bối cảnh an toàn thông tin cho Linux developer workstation, việc kiểm tra cập nhật bản vá, kiểm soát quyền truy cập credential và giám sát thay đổi tại /etc/ld.so.preload là các điểm kỹ thuật cần ưu tiên.